- •Экзаменационный билет № 13 Государственный экзамен

- •1)Одномерные задачи оптимизации.

- •2)Основные понятия теории систем.

- •3)Реляционная алгебра операции над отношениями.

- •4)Понятие методологии dfd

- •5.5.2. Синтаксис и семантика диаграмм потоков данных

- •5)Расширения idef 0 – dfd , idef 3. Построение модели данных на базе функциональной модели. Инструментальные средства Logic Works и Rational Software , comod -технология.

- •6)Двухканальное соединение по протоколу ftp.

- •Экзаменационный билет № 14 Государственный экзамен

- •Экзаменационный билет № 15 Государственный экзамен

- •Экзаменационный билет № 16 Государственный экзамен

- •Метод секущих

- •3) Недостатки:

- •4) Область применения имитационного моделирования

- •8.3.7 Резервные почтовые серверы (relay)

- •8.3.8 Отправка сообщения на smtp с помощью Telnet

- •Экзаменационный билет № 17 Государственный экзамен

- •Принципы организации хранилища

- •Основные компоненты

- •11.1 Протокол icmp.

- •11.1.1 Заголовок сообщения icmp.

- •11.1.9 Принцип работы traceroute

- •Классификация по способу организации

- •Задание ограничений целостности при описании структуры бд и процедур обработки бд:

- •Первоначальная загрузка и ведение бд:

- •Защита данных:

- •Экзаменационный билет № 22 Государственный экзамен

- •4) Отличительные особенности:

4) Отличительные особенности:

1. Широкое распространение. Система ARIS в настоящее время уже успешно используется множеством известных компаний различного профиля как в России, Европе, так и по всему миру. Клиенты фирмы IDS могут быть найдены по всему миру, специалисты по работе с системой ARIS охотно принимаются на работу в крупные и средние организации различного профиля деятельности. Пять из шести крупнейших в мире консалтинговых фирм используют систему ARIS в своей деятельности.

2. R/3 SAP. Если деятельность предприятия поддержана системой управления предприятием R/3 фирмы SAP, то использование комплекса ARIS позволит постоянно поддерживать систему R/3 в актуальном состоянии, соответствующем существующим на предприятии бизнес процессам. Подобного рода интеграция существует и с некоторыми другими системами управления предприятием.

3. ISO 9000. Направленность данного продукта на управление качеством по стандарту ISO9000 позволит обеспечить деятельность предприятия на уровне, соответствующем общепринятым требованиям к организации процессов. Кроме того, данная система обеспечит поддержку процесса подготовки и непосредственной сертификации по данному стандарту. Для этого в системе предусмотрено создание специальных отчетов, отвечающих требованиям ISO9000, а также существуют модели, отражающие полную методологию процесса сертификации по стандарту ISO 9000 – анализ существующей системы управления на предприятии, реорганизация бизнес процессов, обучение персонала и непосредственно сама сертификация.

6)Основные задачи протокола IP.

Межсетевой уровень и протокол IP.

Основу этого уровня составляет IP-протокол.

IP (Internet Protocol) – интернет протокол.

Основные задачи:

Адресация

Маршрутизация

Фрагментация датаграмм

Передача данных

Протокол IP доставляет блоки данных от одного IP-адреса к другому.

Программа, реализующая функции того или иного протокола, часто называется модулем, например, “IP-модуль”, “модуль TCP”.

Когда модуль IP получает IP-пакет с нижнего уровня, он проверяет IP-адрес назначения.

Если IP-пакет адресован данному компьютеру, то данные из него передаются на обработку модулю вышестоящего уровня (какому конкретно - указано в заголовке IP-пакета).

Если же адрес назначения IP-пакета - чужой, то модуль IP может принять два решения: первое - уничтожить IP-пакет, второе - отправить его дальше к месту назначения, определив маршрут следования - так поступают маршрутизаторы.

Также может потребоваться, на границе сетей с различными характеристиками, разбить IP-пакет на фрагменты(фрагментация), а потом собрать в единое целое на компьютере-получателе.

Если модуль IP по какой-либо причине не может доставить IP-пакет, он уничтожается. При этом модуль IP может отправить компьютеру-источнику этого IP-пакета уведомление об ошибке; такие уведомления отправляются с помощью протокола ICMP, являющегося неотъемлемой частью модуля IP. Более никаких средств контроля корректности данных, подтверждения их доставки, обеспечения правильного порядка следования IP-пакетов, предварительного установления соединения между компьютерами протокол IP не имеет. Эта задача возложена на транспортный уровень.

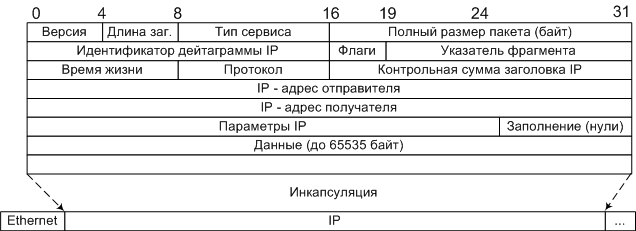

Структура дейтограммы IP. Слова по 32 бита.

Версия - версия протокола IP (например, 4 или 6)

Длина заг. - длина заголовка IP-пакета.

Тип сервиса (TOS - type of service) - Тип сервиса (подробнее рассмотрен в лекции 8).

TOS играет важную роль в маршрутизации пакетов. Интернет не гарантирует запрашиваемый TOS, но многие маршрутизаторы учитывают эти запросы при выборе маршрута (протоколы OSPF и IGRP).

Идентификатор дейтаграммы, флаги (3 бита) и указатель фрагмента - используются для распознавания пакетов, образовавшихся путем фрагментации исходного пакета.

Время жизни (TTL - time to live) - каждый маршрутизатор уменьшает его на 1, что бы пакеты не блуждали вечно.

Протокол - Идентификатор протокола верхнего уровня указывает, какому протоколу верхнего уровня принадлежит пакет (например: TCP, UDP)

1.3.3.1 Маршрутизация.

Протокол IP является маршрутизируемый, для его маршрутизации нужна маршрутная информация.

Маршрутная информация, может быть:

Статической (маршрутные таблицы прописываются вручную)

Динамической (маршрутную информацию распространяют специальные протоколы)

Протоколы динамической маршрутизации:

RIP (Routing Information Protocol) - протокол передачи маршрутной информации, маршрутизаторы динамически создают маршрутные таблицы.

OSPF (Open Shortest Path First) - протокол "Открой кротчайший путь первым", является внутренним протоколом маршрутизации.

IGP (Interior Gateway Protocols) - внутренние протоколы маршрутизации, распространяет маршрутную информацию внутри одной автономной системе.

EGP (Exterior Gateway Protocols) - внешние протоколы маршрутизации, распространяет маршрутную информацию между автономными системами.

Экзаменационный билет № 23

Численное интегрирование. Геометрический смысл численного интегрирования.

Понятие жизненного цикла информационных систем. Процессы ЖЦ ИС.

Файлы и файловые системы.

Понятие программной инженерии и этапы ее развития

Организация работы модели в системе GPSS. Статистика, выводимая GPSS для различных объектов.

Основные особенности протокола TCP.

1)Численное интегрирование. Геометрический смысл численного интегрирования.

2)Понятие жизненного цикла информационных систем. Процессы ЖЦ ИС.

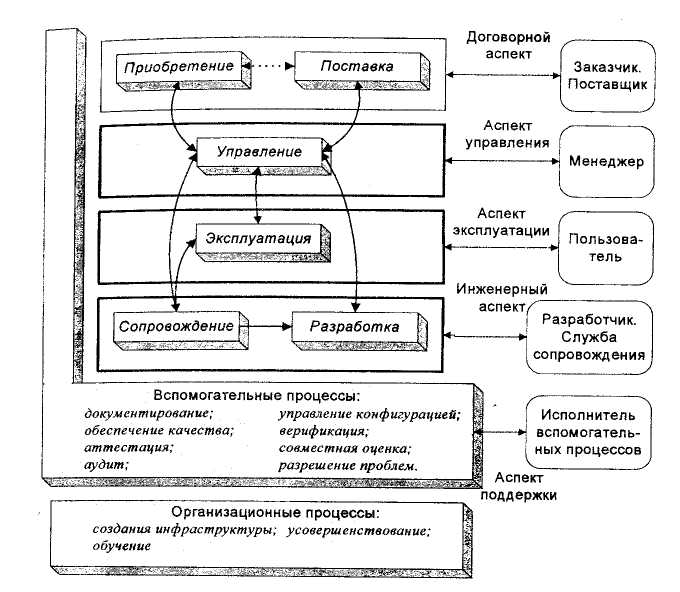

ЖЦ ИС представляет собой непрерывный процесс, начинающийся с момента принятия решения о создании ИС и заканчивающийся в момент полного ее изъятия из эксплуатации.

1. основные процессы ЖЦ (приобретение, поставка, разработка, эксплуатация, сопровождение);

2. вспомогательные процессы, обеспечивающие выполнение основных (документирование, управление конфигурацией, обеспечение качества, верификация, аттестация, оценка, аудит, разрешение проблем);

3. организационные процессы (управление проектами, создание инфраструктуры проекта, определение, оценка и улучшение самого ЖЦ, обучение).

Основные процессы жизненного цикла ИС

Среди основных процессов ЖЦ ИС наибольшее значение имеют три: разработка, эксплуатация и сопровождение.

Разработка ИС: включает в себя стратегическое планирование, анализ, проектирование и программирование. Иными словами, все работы по созданию информационного программного обеспечения (ПО) и его компонентов, т.е. оформление проектной и эксплуатационной документации, подготовку материалов для тестирования программ, разработку материалов для организации обучения персонала и др.

Эксплуатация ИС: эксплуатационные работы делятся на подготовительные и основные. Подготовительные: конфигурирование БД и рабочих мест пользователей, обеспечение пользователей эксплуатационной документацией, обучение персонала. Основные: непосредственная эксплуатация, локализация проблем, модификация ПО, развитие и модернизация ИС.

Сопровождение ИС: выделение наиболее важных узлов ИС и определение для них критичности простоя, определение задач технического обслуживания (ТО), анализ имеющихся ресурсов для организации ТО (критерии: наличие гарантии на оборудование, состояние ремонтного фонда, квалификация персонала), подготовка плана организации ТО (этапы, сроки, затраты, ответственность исполнителей).

Вспомогательные процессы ЖЦ ИС -главное место занимает управление конфигурацией, позволяющее организовывать, учитывать и контролировать внесение изменений в различные компоненты ИС на всех стадиях ее ЖЦ.

Организационные процессы ЖЦ ИС -выбор методов и инструментальных средств для реализации проекта, разработку методов и средств испытаний ПО, обучение персонала.

Обеспечение качества проекта связано с верификацией, проверкой и тестированием компонентов ИС. Верификация – это определение соответствия текущего состояния разработки, достигнутого на данном этапе, требованиям этапа. Проверка – это определение соответствия параметров разработки исходным требованиям. Тестирование – это определение различий между реальными и ожидавшимися результатами и оценка соответствия характеристик ИС исходным требованиям.

3)Файлы и файловые системы.

Файл — это именованная область внешней памяти, в которую можно записывать и из которой можно считывать данные. Правила именования файлов, способ доступа„к данным, хранящимся в файле, и структура этих данных зависят от конкретной системы управления файлами и, возможно, от типа файла. Система управления файлами берет на себя распределение внешней памяти, отображение имен файлов в соответствующие адреса во внешней памяти и обеспечение доступа к данным.

Пользователи видят файл как линейную последовательность записей и могут выполнить над ним ряд стандартных операций:

создать файл (требуемого типа и размера);

открыть ранее созданный файл;

прочитать из файла некоторую запись (текущую, следующую, предыдущую, первую, последнюю);

записать в файл на место текущей записи новую, добавить новую запись в конец файла.

В разных файловых системах эти операции могли несколько отличаться, но общий смысл их был именно таким. Главное, что следует отметить, это то, что структура записи файла была известна только программе, которая с ним работала, система управления файлами не знала ее. Чтобы извлечь некоторую информацию из файла, необходимо было точно знать структуру записи файла с точностью до бита. Каждая программа, работающая с файлом, должна была иметь у себя внутри структуру данных, соответствующую структуре этого файла. Поэтому при изменении структуры файла требовалось изменять структуру программы, а это требовало новой компиляции, то есть процесса перевода программы в исполняемые машинные коды. Такая ситуации характеризовалась как зависимость программ от данных. Для информационных систем характерным является наличие большого числа различных пользователей (программ), каждый из которых имеет свои специфические алгоритмы обработки информации, хранящейся в одних и тех же файлах. Изменение структуры файла, которое было необходимо для одной программы, требовало исправления и перекомпиляции и дополнительной отладки всех остальных программ, работающих с этим же файлом. Это было первым существенным недостатком файловых систем, который явился толчком к созданию новых систем хранения и управления информацией.

Далее, поскольку файловые системы являются общим хранилищем файлов, принадлежащих, вообще говоря, разным пользователям, системы управления файлами должны обеспечивать авторизацию доступа к файлам. В общем виде подход состоит в том, что по отношению к каждому зарегистрированному пользователю данной вычислительной системы для каждого существующего файла указываются действия, которые разрешены или запрещены данному пользователю. В большинстве современных систем управления файлами применяется подход к защите файлов, впервые реализованный в ОС UNIX. В этой ОС каждому зарегистрированному пользователю соответствует пара целочисленных идентификаторов; идентификатор группы, к которой относится этот пользователь, и его собственный идентификатор в группе. При каждом файле хранится полный идентификатор пользователя, который создал этот файл, и фиксируется, какие действия с файлом может производить его создатель, какие действия с файлом доступны для других пользователей той же группы и что могут делать с файлом пользователи других групп. Администрирование режимом доступа к файлу в основном выполняется его создателем-владельцем. Для множества файлов, отражающих информационную модель одной предметной области, такой децентрализованный принцип управления доступом вызывал дополнительные трудности. И отсутствие централизованных методов управления доступом к информации послужило еще одной причиной разработки СУБД.

Следующей причиной стала необходимость обеспечения эффективной параллельной работы многих пользователей с одними и теми же файлами. В общем случае системы управления файлами обеспечивали режим многопользовательского доступа. Если операционная система поддерживает многопользовательский режим, вполне реальна ситуация, когда два или более пользователя одновременно пытаются работать с одним и тем же файлом. Если все пользователи собираются только читать файл, ничего страшного не произойдет. Но если хотя бы один из них будет изменять файл, для корректной работы этих пользователей требуется взаимная синхронизация их действий по отношению к файлу.

В системах управления файлами обычно применялся следующий подход. В операции открытия файла (первой и обязательной операции, с которой должен начинаться сеанс работы с файлом) среди прочих параметров указывался режим работы (чтение или изменение). Если к моменту выполнения этой операции некоторым пользовательским процессом PR1 файл был уже открыт другим процессом PR2 в режиме изменения, то в зависимости от особенностей системы процессу PR1 либо сообщалось о невозможности открытия файла, либо он блокировался до тех пор, пока в процессе PR2 не выполнялась операция закрытия файла.

При подобном способе организации одновременная работа нескольких пользователей, связанная с модификацией данных в файле, либо вообще не реализовывалась, либо была очень замедлена.

Эти недостатки послужили тем толчком, который заставил разработчиков информационных систем предложить новый подход к управлению информацией. Этот подход был реализован в рамках новых программных систем, названных впоследствии Системами Управления Базами Данных (СУБД), а сами хранилища информации, которые работали под управлением данных систем, назывались базами или банками данных (БД и БнД).

4)Понятие программной инженерии и этапы ее развития

Программная инженерия — это инженерная дисциплина, которая связана со всеми аспектами производства ПО от начальных стадий создания спецификации до поддержки системы после сдачи в эксплуатацию.

инженер – дипломированный специалист, имеющий высшее техническое образование. Программный инженер – инженер в области разработки программного обеспечения отнести следующие проблемы:

- Поиск финансирования.

- Работа с заказчиком.

- Подбор персонала.

- Этические вопросы. Микроклимат в коллективе. Команда.

- Обеспечение качества программного продукта.

- ...

Всем этим занимается программная инженерия и программные инженеры. Программная инженерия прошла несколько этапов развития, в процессе которых были сформулированы фундаментальные принципы и методы разработки программных продуктов. Основной принцип программной инженерии состоит в том, что программы создаются в результате выполнения нескольких взаимосвязанных этапов (анализ требований, проектирование, разработка, внедрение, сопровождение), составляющих жизненный цикл программного продукта. Фундаментальными методами проектирования и разработки являются модульное, структурное и объектно-ориентированное проектирование и программирование.

5)Организация работы модели в системе GPSS. Статистика, выводимая GPSS для различных объектов.

6)Основные особенности протокола TCP.

Протокол надежной доставки сообщений TCP

TCP (Transfer Control Protocol) – протокол контроля передачи, протокол TCP применяется в тех случаях, когда требуется гарантированная доставка сообщений.

Первая и последняя версия TCP - RFC-793 (Transmission Control Protocol J. Postel Sep-01-1981).

Основные особенности:

Устанавливается соединение.

Данные передаются сегментами. Модуль TCP нарезает большие сообщения (файлы) на пакеты, каждый из которых передается отдельно, на приемнике наоборот файлы собираются. Для этого нужен порядковый номер (Sequence Number - SN) пакета.

Посылает запрос на следующий пакет, указывая его номер в поле "Номер подтверждения" (AS). Тем самым, подтверждая получение предыдущего пакета.

Делает проверку целостности данных, если пакет битый посылает повторный запрос.

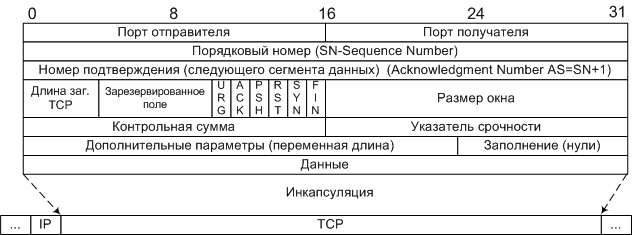

Структура дейтограммы TCP. Слова по 32 бита.

Длина заголовка - задается словами по 32бита.

Размер окна - количество байт, которые готов принять получатель без подтверждения.

Контрольная сумма - включает псевдо заголовок, заголовок и данные.

Указатель срочности - указывает последний байт срочных данных, на которые надо немедленно реагировать.

URG - флаг срочности, включает поле "Указатель срочности", если =0 то поле игнорируется.

ACK - флаг подтверждение, включает поле "Номер подтверждения, если =0 то поле игнорируется.

PSH - флаг требует выполнения операции push, модуль TCP должен срочно передать пакет программе.

RST - флаг прерывания соединения, используется для отказа в соединении

SYN - флаг синхронизация порядковых номеров, используется при установлении соединения.

FIN - флаг окончание передачи со стороны отправителя

Экзаменационный билет № 24

Простейшие формулы численного интегрирования.

Структура жизненного цикла информационных систем.

История развития баз данных.

Понятие ЖЦ. Взаимосвязи между процессами ЖЦ

Верификация моделей. Проверка адекватности и корректировка имитационной модели.

Основные особенности протокола UDP.

1)Простейшие формулы численного интегрирования.

2)Структура жизненного цикла информационных систем

Полный ЖЦ ИС включает в себя стратегическое планирование, анализ, проектирование, реализацию, внедрение и эксплуатацию. Можно разбить ЖЦ на ряд стадий. Это деление достаточно произвольно. Рассмотрим один из вариантов, предлагаемый корпорацией Software – одной из ведущих фирм на рынке программного обеспечения средств разработки ИС.

ЖЦ ИС подразделяется на четыре стадии: начало, уточнение, конструирование, сдача в эксплуатацию. Границы каждой стадии определены некоторыми моментами времени, в которые должны быть достигнуты определенные ключевые цели.

Начальная стадия: определяется область применения системы и граничные условия, идентифицируются все внешние объекты, с которыми должна взаимодействовать ИС, и все ее функциональные возможности; производится описание наиболее существенных функциональных возможностей ИС.

Стадия уточнения: проводится анализ прикладной области, разрабатывается архитектурная основа ИС, описываются все функциональные возможности ИС. В конце стадии уточнения проводится анализ архитектурных решений и способов устранения главных элементов риска, содержащихся в проекте.

Стадия конструирования: разрабатывается законченное изделие, готовое к передаче пользователю.

Сдача в эксплуатацию: готовая ИС передается пользователю.

3)История развития баз данных

Первый этап — базы данных на больших ЭВМ

В 1968 году была введена в эксплуатацию первая промышленная СУБД система IMS фирмы IBM.

Особенности этого этапа развития выражаются в следующем:

Все СУБД базируются на мощных мультипрограммных операционных системах (MVS, SVM, RTE, OSRV, RSX, UNIX), поэтому в основном поддерживается работа с централизованной базой данных в режиме распределенного доступа.

Функции управления распределением ресурсов в основном осуществляются операционной системой (ОС).

Поддерживаются языки низкого уровня манипулирования данными, ориентированные на навигационные методы доступа к данным.

Значительная роль отводится администрированию данных.

Проводятся серьезные работы по обоснованию и формализации реляционной модели данных, и была создана первая система (System R), реализующая идеологию реляционной модели данных.

Проводятся теоретические работы по оптимизации запросов и управлению распределенным доступом к централизованной БД, было введено понятие транзакции.

Результаты научных исследований открыто обсуждаются в печати, идет мощный поток общедоступных публикаций, касающихся всех аспектов теории и практики баз данных, и результаты теоретических исследований активно внедряются в коммерческие СУБД.

Появляются первые языки высокого уровня для работы с реляционной моделью данных. Однако отсутствуют стандарты для этих первых языков.

{Файлы и файловые системы}

Эпоха персональных компьютеров

Особенности этого этапа следующие:

Все СУБД были рассчитаны на создание БД в основном с монопольным доступом. И это понятно. Компьютер персональный, он не был подсоединен к сети, и база данных на нем создавалась для работы одного пользователя. В редких случаях предполагалась последовательная работа нескольких пользователей, например, сначала оператор, который вводил бухгалтерские документы, а потом главбух, который определял проводки, соответствующие первичным документам.

Большинство СУБД имели развитый и удобный пользовательский интерфейс. В большинстве существовал интерактивный режим работы с БД как в рамках описания БД, так и в рамках проектирования запросов. Кроме того, большинство СУБД предлагали развитый и удобный инструментарий для разработки готовых приложений без программирования. Инструментальная среда состояла из готовых элементов приложения в виде шаблонов экранных форм, отчетов, этикеток (Labels), графических конструкторов запросов, которые достаточно просто могли быть собраны в единый комплекс.

Во всех настольных СУБД поддерживался только внешний уровень представления реляционной модели, то есть только внешний табличный вид структур данных.

При наличии высокоуровневых языков манипулирования данными типа реляционной алгебры и SQL в настольных СУБД поддерживались низкоуровневые языки манипулирования данными на уровне отдельных строк таблиц.

В настольных СУБД отсутствовали средства поддержки ссылочной и структурной целостности базы данных. Эти функции должны были выполнять приложения, однако скудость средств разработки приложений иногда не позволяла это сделать, и в этом случае эти функции должны были выполняться пользователем, требуя от него дополнительного контроля при вводе и изменении информации, хранящейся в БД.

Наличие монопольного режима работы фактически привело к вырождению функций администрирования БД и в связи с этим — к отсутствию инструментальных средств администрирования БД.

И, наконец, последняя и в настоящий момент весьма положительная особенность — это сравнительно скромные требования к аппаратному обеспечению со стороны настольных СУБД. Вполне работоспособные приложения, разработанные, например, на Clipper, работали на PC 286.

В принципе, их даже трудно назвать полноценными СУБД. Яркие представители этого семейства — очень широко использовавшиеся до недавнего времени СУБД Dbase (DbaseIII+, DbaselV), FoxPro, Clipper, Paradox.

{Распределенные базы данных}

Перспективы развития систем управления базами данных-этот этап характеризуется появлением новой технологии доступа к данным — интранет. Основное отличие этого подхода от технологии клиент-сервер состоит в том, что отпадает необходимость использования специализированного клиентского программного обеспечения.

4)Понятие ЖЦ. Взаимосвязи между процессами ЖЦ

ЖЦ ПО определяется как период времени, который начинается с момента принятия решения о необходимости создания ПО и заканчивается в момент его полного изъятия из эксплуатации.

ЖЦ ПО разделены на три группы:

пять основных процессов (приобретение, поставка, разработка, эксплуатация, сопровождение);

восемь вспомогательных процессов, обеспечивающих выполнение основных процессов (документирование, управление конфигурацией, обеспечение качества, верификация, аттестация, совместная оценка, аудит, разрешение проблем);

четыре организационных процесса (управление, создание инфраструктуры, усовершенствование, обучение).

Взаимосвязь между процессами

Базовый набор взаимосвязей между процессами с различных точек зрения (или в различных аспектах): договорной аспект; аспект управления; аспект эксплуатации; инженерный аспект; аспект поддержки.

5)Верификация моделей. Проверка адекватности и корректировка имитационной модели.

Верификация модели

Проверка адекватности и корректировка модели;

повышение до приемлемого уровня степени уверенности, с которой можно судить относительно корректности выводов о реальной системе, полученных на основании обращения к модели

выводы, полученные в результате моделирования, справедливы и корректны

Планирование экспериментов;

стратегическое планирование – план эксперимента

тактическое планирование – определение способа проведения каждой серии испытаний, предусмотренных планом

Собственно моделирование;

анализ чувствительности;

Анализ результатов моделирования и принятие решения.

Интерпретация – построение выводов по данным, полученным в результате имитации

Реализация – практическое использование результатов эксперимента

Документирование – регистрация хода осуществления проекта, а также документирование процесса создания и использования модели

Проверка адекватности и корректировка модели

1) После написания модели и до начала эксперимента – проверка адекватности модели.

Замечания: На самом деле этот этап – непрерывный процесс с момента создания модели до завершения экспериментов. Почему сразу, а не после начала экспериментов – стоимость эксперимента (если речь идет о сложной системы, сбор данных) и «гипноз» модели.

1. Гипноз модели. Проверка модели процесс чрезвычайно важным, поскольку любая ИМ создает впечатление реальности, которым проникаются как разработчики, так и пользователии. Проверка, выполненная без необходимой тщательности, может привести к катастрофическим последствиям.

2. Строго регламентированного (научно обоснованного) формального процесса – «испытание» модели не существует. За исключением тривиальных случаев. Суть не в доказательстве, а в 1) достижении необходимого уровня уверенности пользователя, что любой вывод о поведении системы, сделанный на основании моделирования будет верным.

3. Не нужно стремиться доказать, что та или иная имитация является «правдивым» отображением реальной системы (за исключением тривиальных случаев). Важна не «правдивость» модели, не справедливость структуры модели, а ее функциональная полезность – т.е. справедливость тех умозаключений, которые будут получены в результате моделирования. 2) Выводы, полученные в результате моделирования, справедливы и корректны.

Таким образом, оценка адекватности имеет две стороны: 1) Достижение необходимого уровня уверенности пользователя; 2) Выводы, полученные в результате моделирования, справедливы и корректны.

2) Три стадии оценки адекватности имитационной модели:

(этап отладки программы) Верификация– экспериментатор должен убедиться, что модель ведет себя так, как задумано.

(готовая версия программной модели) обоснованность модели (Адекватность)– проверка соответствия между поведением модели и поведением реальной системы.

(обычно, этап эксперимента) Проблемный анализ – формулирование статистически значимых выводов на основе данных, полученных в результате компьютерного моделирования. Один прогон имитационной модели, в отличие от математических моделей, не значит ничего (с точки зрения общих выводов)

6)Основные особенности протокола UDP.

UDP (Universal Datagram Protocol) - универсальный протокол передачи данных, более облегченный транспортный протокол, чем TCP.

Основные отличия от TCP:

Отсутствует соединение между модулями UDP.

Не разбивает сообщение для передачи

При потере пакета запрос для повторной передачи не посылается

UDP используется если не требуется гарантированная доставка пакетов , например, для потокового видео и аудио, DNS (т.к. данные небольших размеров). Если проверка контрольной суммы выявила ошибку или если процесса, подключенного к требуемому порту, не существует, пакет игнорируется (уничтожается). Если пакеты поступают быстрее, чем модуль UDP успевает их обрабатывать, то поступающие пакеты также игнорируются.

Структура дейтограммы UDP. Слова по 32 бита.

Не все поля UDP-пакета обязательно должны быть заполнены. Если посылаемая дейтаграмма не предполагает ответа, то на месте адреса отправителя могут помещаться нули.

Этот протокол (User Datagram Protocol - UDP) проектировался для создания в объединенной системе компьютерных сетей с коммутацией пакетов режима передачи датаграмм клиента. Протокол UDP предполагает, что нижестоящим протоколом является Internet (IP) [1].

Данный протокол предоставляет прикладной программе процедуру для посылки сообщений другим программам, причем механизм протокола минимален. Протокол UDP ориентирован на транзакции, получение датаграмм и защита от дублирования не гарантированы. Приложения, требующие гарантированного получения потоков данных, должны использовать протокол управления пересылкой (Transmission Control Protocol - TCP) [2].