- •Розглянути практичне питання, пов'язане з принципами побудови схемного й мікропрограмного пристроїв керування. Схемний пристрій керування.

- •Розглянути практичне питання, пов'язане з принципами побудови схемного й мікропрограмного пристроїв керування. Структурна схема мікропрограмного пристрою керування.

- •15. Розглянути особливості функціонування персонального комп'ютера при автоматичному виконанні команди. Розглядаються особливості 32-розрядного мікропроцесора з архітектурою ia-32.

- •18. Розглянути вимоги до системи захисту інформації, загальні підходи до організації захисту пам'яті мультипрограмних еом, а також організація захисту пам'яті в персональній еом.

- •Розглянути вимоги до системи захисту інформації, загальні підходи до організації захисту пам'яті мультипрограмних еом, а також організація захисту пам'яті в персональній еом.

- •Розглянути вимоги до системи захисту інформації, загальні підходи до організації захисту пам'яті мультипрограмних еом, а також організація захисту пам'яті в персональній еом.

18. Розглянути вимоги до системи захисту інформації, загальні підходи до організації захисту пам'яті мультипрограмних еом, а також організація захисту пам'яті в персональній еом.

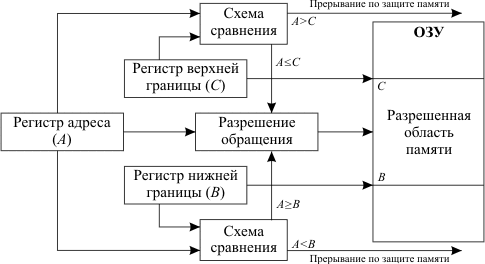

Метод граничних регістрів (мал. 1)полягає у введенні двох граничних регістрів, що вказують верхню й нижню границі області пам'яті, куди програма має право доступу.

Мал. 1. Захист пам'яті методом граничних регістрів

При кожному звертанні до пам'яті перевіряється, чи перебуває використовувана адреса у встановлених границях. При виході за межі звертання до пам'яті не проводиться, а формується запит переривання, що передає керування операційній системі. Зміст граничних регістрів установлюється операційною системою при завантаженні програми на згадку.

Модифікація цього методу полягає в тому, що один регістр використовується для вказівки адреси початку області, що захищається, а іншої містить довжину цієї області.

Метод граничних регістрів, володіючи безсумнівною простотою реалізації, має й певні недоліки. Основним з них є те, що цей метод підтримує роботу лише з безперервними областями пам'яті.

Розглянути вимоги до системи захисту інформації, загальні підходи до організації захисту пам'яті мультипрограмних еом, а також організація захисту пам'яті в персональній еом.

Метод ключів захисту, на відміну від попереднього, дозволяє реалізувати доступ програми до областей пам'яті, організованим у вигляді окремих модулів, що не представляють собою єдиний масив.

Пам'ять у логічному відношенні ділиться на однакові блоки, наприклад, сторінки.

Кожному блоку пам'яті ставиться у відповідність код, називаний ключем захисту пам'яті, а кожній програмі, що брав участь у мультипрограмній обробці, привласнюється код ключа програми.

Доступ програми до даного блоку пам'яті для читання й запису дозволений, якщо ключі збігаються ( тобто даний блок пам'яті ставиться до даної програми) або один з них має код 0 (код 0 привласнюється програмам операційної системи й блокам пам'яті, до яких мають доступ усі програми: загальні дані, спільно використовувані підпрограми й т.п.).

Коди ключів захисту блоків пам'яті й ключів програм установлюються операційною системою. У ключі захисту пам'яті передбачається додатковий розряд режиму захисту. Захист діє тільки при спробі запису в блок, якщо в цьому розряді коштує 0, і при будь-якому звертанні до блоку, якщо коштує 1.

Коди ключів захисту пам'яті зберігаються в спеціальній пам'яті ключів захисту, більш швидкодіючої, чому оперативна пам'ять.

Функціонування цього механізму захисту пам'яті пояснюється схемою на мал.1.

Мал.1.

Захист пам'яті методом ключів захисту

Мал.1.

Захист пам'яті методом ключів захисту

При звертанні до пам'яті група старших розрядів адреси ОЗП, відповідна до номера блоку, до якого проводиться обіг, використовується як адреса для вибірки з пам'яті ключів захисту коду ключа захисту, привласненого операційною системою даному блоку. Схема аналізу порівнює ключ захисту блоку пам'яті й ключ програми, що перебуває в регістрі слова стану програми (ССП), і виробляє сигнал "Обіг дозволений" або сигнал "Переривання по захисту пам'яті". При цьому враховуються значення режиму звертання до ОЗП (запис або зчитування) режиму, що вказується тригером, обігу Тгро, і режиму захисту, установленого в розряді режиму обігу (РРО) ключа захисту пам'яті.