- •Анализ теоретических основ построения сети на базе технологии Netsukuku

- •4.1 Анализ протокола сети

- •4.1.1 Сетевая модель

- •4.1.2 Топология сети

- •4.1.3 Трассирующий пакет

- •4.1.4 Динамика сети

- •4.1.5 Оптимизация qspn

- •4.2 Анализ топологии сети

- •4.2.1 Основные определения

- •4.2.2 Топологии сети

- •4.3 Маршрутизация cidr

- •4.3.1 Внутренняя карта и ее миопия

- •4.3.2 Фаза присоединения

- •4.4 Анализ доменной структуры сети

- •4.5 Взаимодействие Netsukuku с Интернетом

- •4.5.1 Ip ограничение

- •4.5.2 Распределенные интернет-подключения

4.1.5 Оптимизация qspn

Несвязные маршруты. Таблица маршрутизации каждого узла должна быть дифференцирована, то есть она не должна содержать избыточные маршруты.

Например, рассмотрим этот P→S маршрут :

PBCFGIG2G3G4G5G6G7 … G19S (1)

PRTEGIG2G3G4G5G6G7 … G19S (2)

PZXMN O1O2O3O4O5S(3)

PQPVYIY2Y3Y4S (4)

Маршруты (1) и (2) почти идентичны, они только отличаются только по первым трем перелетам. С другой стороны, последние два полностью отличаются от всех других.

Так как первые два маршрута избыточны, узел P должен сохранить в памяти только один из них, сохраняя пространство для других безызбыточные маршруты.

Хранение избыточных маршрутов в таблице маршрутизации не оптимально, потому что если один из маршрутов сбоит, то есть высокая вероятность, что все другие избыточные маршруты будут терпеть неудачу также. Кроме того, осуществляя многопутевую маршрутизацию, не будет никаких свидетельствующих усовершенствований баланса трафика.

Для

этого был принят следующий распределенный

механизм: предположим, что узел N

получает универсальный TP, предположим

также, что он содержит маршрут, достижения

узла S. Если N

рассмотрит TP интересным, то N

запишет в TP следующее

,

где n -

число маршрутов, уже известных N,

чтобы достигнуть узла S.

Таким образом, другие узлы будут знать,

что TP это (n+1)й

маршрут N,

чтобы достигнуть S.

,

где n -

число маршрутов, уже известных N,

чтобы достигнуть узла S.

Таким образом, другие узлы будут знать,

что TP это (n+1)й

маршрут N,

чтобы достигнуть S.

Теперь предположим, что узел P получает TP (TP, возможно прошел а возможно и нет через другие узлы приходя от N).

Возьмем

,

где T - набор всех троек, записанных в

TP. P вычислит следующее значение:

,

где T - набор всех троек, записанных в

TP. P вычислит следующее значение:

(4.1)

(4.1)

где t3 - третий элемент тройки t, и ITsl - ряд элементов набора ITsl.

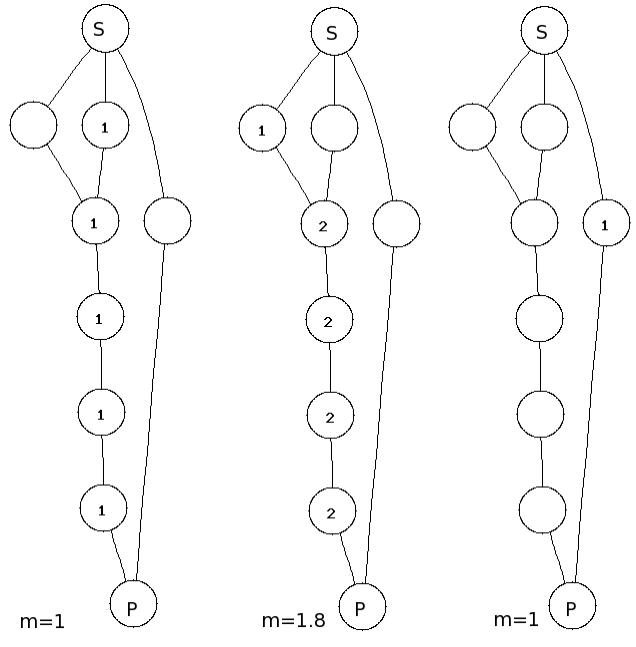

Число m указывает, насколько несвязны маршруты, содержавшийся в T P из предыдущих маршрутов. Если m≥2, тогда маршрут точная копия предыдущего маршрута. Если m≈2, то маршрут приблизительная копия предыдущего маршрута. Если m=1, маршрут определенно оригинален.

Рассмотрим пример, представленный на рис. 4.3

Если er - эффективность маршрута r, используя значение m относительно r, мы можем получить новое значение эффективности:

где

k -

соответствующий позитивный коэффициент.

Полученная эффективность

оценивает, может использоваться Q2, чтобы

решить, интересен ли маршрут r

или нет.

оценивает, может использоваться Q2, чтобы

решить, интересен ли маршрут r

или нет.

Рисунок 4.3 - Пример механизма несвязного маршрута

Криптография QSPN. Узел мог легко подделать TP, вводя ложные маршруты и информацию о ссылках в сети. Атака только создала бы временное местное повреждение, благодаря распределенной природе QSPN. Однако оптимальное решение состоит в том, чтобы предотвратить эти атаки.

Всякий раз, когда присоединяеся к Netsukuku, она генерирует новую пару RSA ключей. Последующая генерация ключей предотвращает утечку анонимности узлов. Узел совместно использует свой открытый ключ ко всем другим узлам его группового узла.

Каждый вход, приложенный в TP, тогда подписан с его секретным ключом, делая, таким образом другие узлы будут в состоянии доказать его подлинность и проверить правильность пути, покрытого TP.

Размер, требуемый для сохранения сигнатуры в TP, может быть сохранен используя постоянную составную систему сигнатуры.