- •Конспект лекцій

- •Лекція 1. Вступ Основні поняття інформаційної безпеки

- •Базова модель безпеки інформації

- •Системний підхід до опису безпеки

- •Класифікація засобів захисту інформації

- •Модель мережевої безпеки

- •Лекція 2. Безпека мережевої інфраструктури

- •Метод дублювання дисків з використанням утиліти Sysprep

- •Метод віддаленої установки

- •Попередні вимоги для проведення методу

- •Встановлення та налаштування ris

- •Створення файлів відповідей для автоматизації процесів розгортання

- •Використання диспетчера установки Windows

- •Лекція 3. Безпека зберігання даних в ос Microsoft

- •Технологія тіньового копіювання даних

- •Обмеження тіньового копіювання томів

- •Установка і використання технології тіньового копіювання томів

- •Архівація даних

- •Робота з програмою архівації Backup

- •Стратегії архівації

- •Створення відмовостійких томів для зберігання даних

- •Робота з дзеркальними томами

- •Робота з томами raid-5

- •Лекція 4. Центр обеспечения безопасности

- •Введення

- •Параметри безпеки Windows

- •Створення виключення для програми

- •Створення винятків для портів

- •Лекція 5. Системи аналізу захищеності мережі

- •Принципи роботи систем аналізу захищеності

- •Опис перевірок, виконуваних mbsa

- •Сканер безпеки xSpider

- •Лекція 6. Windows Defender

- •Введення

- •Вимоги до системи

- •Завантаження Захисника Windows

- •Оновлення служби Windows Update

- •Майстер установки Захисника Windows

- •Налаштування Windows Defender

- •Автоматична перевірка (Automatic scanning)

- •Дії за замовчуванням (Default actions)

- •Установки захисту в реальному часі

- •Додаткові параметри (Advanced options)

- •Адміністративні параметри (Administrator options)

- •Оновлення Windows Defender

- •Перевірка комп'ютера

- •Виявлення підозрілих дій

- •Виявлення програм-шпигунів

- •Робота з карантином

- •Лекція 6. Des (Data Encryption Standard)

- •Історія

- •Блоковий шифр

- •Перетворення Мережею Фейстеля

- •Початкова перестановка

- •Цикли шифрування

- •Основна функція шифрування (функція Фейстеля)

- •Генерування ключів ki

- •Режими використання des

- •Криптостійкість алгоритму des

- •Збільшення криптостійкості des

- •Лекція 7. Rsa - алгоритм з відкритим ключем

- •Історія

- •Опис алгоритму Введення

- •Алгоритм створення відкритого і секретного ключів

- •Шифрування і розшифрування

- •Цифровий підпис

- •Швидкість роботи алгоритму rsa

- •Криптоаналіз rsa

- •Елементарні атаки

- •Генерація простих чисел

- •Атака на підпис rsa в схемі з нотаріусом

- •Малі значення секретної експоненти

- •Малі значення відкритої експоненти

- •Лекція 8. Pgp

- •Цифрові підписи

- •Цифрові сертифікати

- •Поширення сертифікатів

- •Сервери-депозитарії

- •Інфраструктури відкритих ключів (pki)

- •Формат сертифікатів

- •Справжність і довіра

- •Перевірка справжності

- •Встановлення довіри

- •Моделі відносин довіри

- •Ступені довіри в pgp

- •Анулювання сертифіката

- •Повідомлення про анулювання сертифіката

- •Що таке ключова фраза

- •Поділ ключа

- •Література

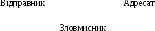

Модель мережевої безпеки

Атака – спроба порушити стан безпеки інформації (даних) (конфіденційність, цілісність, доступність) (ВК).

Класифікація атак:

1. Пасивна – порушення конфіденційності.

2. Активна – порушення цілісності або доступності.

2.1. Порушення доступності. DoS – атака. (Denial of Service). Зловмисник перехоплює усі повідомлення або створює значний трафік і сервер не може обробити запроси законних користувачів.

2.2. Порушення цілісності. Модифікація потоку. Man in the middle. Змінює вміст повідомлення або порядок повідомлень.

Якщо базова модель безпеки розширена за рахунок, наприклад, автентичності інформації (даних), то атака на автентичність називається фальсифікацією. Це спроба одного суб’єкту видати себе за іншого.

Найчастіше мають місце комбінації атак. Наприклад, одна з найбільш розповсюджених атак Replay – атака (повторне використання). Це комбінація пасивної атаки і фальсифікації. Прослуховування трафіку з наступною пересилкою даних для отримання несанкціонованого доступу.

Модель безпеки інформаційної системи

Охоплює ситуації, які не описуються схемою мережевої безпеки.

Засоби безпеки розбивають на дві категорії:

1. Сторожова категорія. (Захисні екрани (Firewalls))

2. Внутрішні монітори, які контролюють доступ і аналізують діяльність користувачів.

Лекція 2. Безпека мережевої інфраструктури

Дана лекція присвячена способам розгортання мережевої інфраструктури на основі ОС Windows 2003/XP. Автоматичне розгортання ОС і клієнтських робочих місць є важливим завданням для забезпечення безпеки мережевої інфраструктури будь-якої організації.

Далі будемо розглядати комп'ютерну мережу, сервери якої управляються операційними системами Windows Server 2003, а робочі станції - Windows XP (SP2), іншими словами, мережеву інфраструктуру на основі ОС Windows 2003/XP.

На цьому занятті розглянемо способи розгортання такої мережевої інфраструктури. Термін "розгортання" (англ. deployment) не слід плутати з "установкою" (англ. install) операційних систем. Розгортання увазі автоматизацію процесу установки ОС на комп'ютер. Можливі механізми розгортання операційних систем Microsoft, коли цей процес стає повністю автоматичним.

Чому важливо вміти забезпечувати швидке розгортання мережевої інфраструктури? Будь-яка комп'ютерна система організації не застрахована від серйозних аварій, викликаних природними причинами (діями зловмисників, халатністю або некомпетентністю співробітників). У той же час, у кожній організації є функції, які керівництво вважає критично важливими, і вони повинні виконуватися незважаючи ні на що. Мережева інфраструктура для більшості сучасних організацій є базисом для виконання бізнес-процесів. Тому дуже важливо вміти відновлювати (розгортати) мережеву інфраструктуру в короткі терміни і з мінімальними витратами.

Розглянемо два основних механізми розгортання, які застосовуються для ОС Microsoft:

• метод дублювання дисків з використанням утиліти Sysprep;

• метод віддаленої установки з використанням сервера віддаленого встановлення (RIS).

На практиці дуже рідко вдаються до автоматичної установки серверної ОС. Для невеликих і середніх організацій найбільш важливим завданням може бути розгортання ОС для робочих станцій з необхідним прикладним ПЗ. Тому на лабораторних роботах розглянемо зазначені вище методи на прикладі ОС Windows XP Professional.

Перш за все

Для вивчення матеріалів цієї глави необхідні наступні ресурси:

• Комп'ютер під управлінням операційної системи Windows XP Professional з параметрами за замовчуванням, об'ємом оперативної пам'яті не менше 1 Гб і мережевою картою.

• Вільне місце на жорсткому диску не менше 6 Гб.

• Завантажувальний компакт-диск з дистрибутивом Windows XP Professional.

• Завантажувальний компакт-диск з дистрибутивом Windows Server 2003.