13. Защита периметра

Первым уровнем обеспечения информационной безопасности, блокирующей несанкционированный доступ хакеров в корпоративную сеть, является межсетевой экран. Компания «Микротест» предлагает своим заказчикам межсетевые экраны различных производителей, нацеленных на защиту как небольших, так и крупных территориально-распределенных информационных систем. В зависимости от технологии обработки информации в организации межсетевые экраны (устройства защиты периметра) могут поставляться в различной комплектации и обеспечивать различный функционал, в том числе:

Разграничение и контроль доступа, выполнение аутентификации пользователей, трансляция IP-адресов (NAT);

Организация демилитаризованных зон;

Построение различных типов VPN (IPSec и SSL VPN, в том числе сертифицированные по требованиям ФСБ России решения);

Функционал контроля контента. Анализ трафика на прикладном уровне, защита трафика от вирусов и различных типов spyware и malware, защита от спама, URL-фильтрация, антифишинг, и пр;

Функционал системы обнаружения и предотвращения сетевых атак и несанкционированной сетевой активности;

Высокую доступность и кластеризацию;

Балансировку нагрузки;

Поддержка качества обслуживания (QoS);

Механизмы аутентификации пользователей;

Интеграцию с различными системами аутентификации и авторизации (RADIUS, TACACS+, LDAP и др);

Управление списками контроля доступа маршрутизаторов;

Ряд других возможностей.

Основным функционалом межсетевых экранов является разграничение и контроль доступа, трансляция адресов и сокрытие топологии вашей вычислительной сети от внешнего мира. Однако необходимо отметить, что межсетевые экраны главным образом осуществляют фильтрацию и анализ трафика на третьем и четвертом уровнях модели OSI, и лишь ограниченно - на более высоких уровнях.

Другим чрезвычайно важным функционалом межсетевых экранов является организация демилитаризованных зон. Это специально защищенные сегменты сети, к которым организован безопасный доступ из внешних сетей (Интернет) и в которых рекомендуется устанавливать сервера, взаимодействующие с внешними сетями - WEB, почтовый, DNS, и т.п.

Однако и сам межсетевой экран может служить мишенью для злоумышленников - так же, как и другие узлы вашей сети, начиная от серверов приложений и Web-серверов и заканчивая почтовыми узлами и базами данных. Для мониторинга и борьбы с атаками и несанкционированной сетевой активностью рекомендуется использовать специализированные продукты сетевые системы обнаружения и предотвращения атак (IDS/IPS). Данные системы позволяют отследить и зарегистрировать попытки несанкционированной сетевой активности и опционально блокировать атаки в режиме реального времени.

Максимально эффективно использовать данные, получаемые от сенсоров (серверов) обнаружения атак и от межсетевых экранов атаках (об отраженных ими атаках) позволяет использование системы мониторинга информационной безопасности. Система мониторинга ИБ позволяет свести все события и инциденты ИБ в единой консоли, выполняет интеллектуальный анализ атак и их последствий и помогает администраторам выработать контрмеры. Кроме этого, система мониторинга ИБ выполняет регистрацию и хранение всех событий информационной безопасности, что делает возможным использование полученного материала в качестве доказательного при выполнении расследований инцидентов и судопроизводстве.

Итак, базовые элементы защиты периметра - это межсетевые экраны (и VPN-серверы), системы обнаружения и предотвращения сетевых атак и системы мониторинга ИБ. Однако, как показывает практика, этих систем зачастую недостаточно для эффективной защиты от современных угроз они обеспечивают необходимый, но не достаточный уровень защищенности информационной системы. Существует ряд угроз и их становится все больше и больше, от которых указанные средства защиты малоэффективны. К таким угрозам относятся:

проникновение червей, вирусов и другого вредоносного кода через электронную почту, web-сёрфинг и т.п. Как правило, данная зараза не определяется ни межсетевыми экранами, работающими на третьем уровне модели OSI, ни системами обнаружения сетевых атак. Ведь никакой атаки, например, в момент передачи файла, не производится;

заражение пользовательских компьютеров, работающих через криптотуннель (например, внутри SSL-соединения с зараженным web-сервером или IPSec-соединения с зараженной сетью);

атаки, использующие неизвестные уязвимости некоторых приложений.

По этим, и ряду других причин, для полноценной защиты корпоративной информационной системы недостаточно лишь межсетевых экранов (и систем обнаружения атак). В зависимости от особенностей конкретной защищаемой системы и требованиям к уровню защищенности, рекомендуется использовать и другие системы и методы защиты. Очень важно организовать эффективную защиту на уровне хостов (серверов и рабочих станций сети), контроль контента на периметре сети, контроль за утечкой конфиденциальной информации, и принять некоторые другие меры.

Более подробно о соответствующих технологиях, услугах и рекомендациях «Микротест» вы можете прочитать всоответствующих разделах нашего сайта.

Для чего?

Итак, защита периметра вычислительной сети с использованием предлагаемых компанией «Микротест» межсетевых экранов и систем обнаружения сетевых атак является базовой и необходимой защитой периметра информационной системы от посягательств злоумышленников, своеобразным "фильтром грубой очистки". Использование описанных технологий обеспечивает:

Контроль и разграничение доступа на периметре сети;

При необходимости аутентификацию пользователей;

Сокрытие топологии и внутренней организации вашей вычислительной сети, что существенно усложняет задачи злоумышленников;

Организация защищенного доступа внутренних пользователей во внешние сети и наоборот - пользователей внешних сетей к защищаемым внутренним ресурсам;

Своевременное предотвращение, обнаружение и блокирование большей части атак, направленных на ресурсы информационной системы;

Существенное повышение эффективности работы персонала, отвечающего за информационную безопасность, снижение издержек, возникающих от неэффективной работы;

Масштабируемость инфраструктуры обеспечения информационной безопасности корпоративной сети;

Централизованное управление средствами защиты, находящимися на различных участках корпоративной сети (в т.ч. и в удаленных филиалах);

Качественный мониторинг и анализ событий информационной безопасности, облегчение работы специалистов по выработке ответных мер.

17. VPN

VPN (англ. Virtual Private Network — виртуальная частная сеть[1]) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрования, аутентификации,инфраструктуры открытых ключей, средств для защиты от повторов и изменений передаваемых по логической сети сообщений).

В зависимости от применяемых протоколов и назначения, VPN может обеспечивать соединения трёх видов: узел-узел, узел-сеть и сеть-сеть.

Обычно VPN развёртывают на уровнях не выше сетевого, так как применение криптографии на этих уровнях позволяет использовать в неизменном виде транспортные протоколы (такие как TCP, UDP).

Пользователи Microsoft Windows обозначают термином VPN одну из реализаций виртуальной сети — PPTP, причём используемую зачастую не для создания частных сетей.

Чаще всего для создания виртуальной сети используется инкапсуляция протокола PPP в какой-нибудь другой протокол — IP (такой способ использует реализация PPTP — Point-to-Point Tunneling Protocol) или Ethernet (PPPoE) (хотя и они имеют различия). Технология VPN в последнее время используется не только для создания собственно частных сетей, но и некоторыми провайдерами «последней мили» на постсоветском пространстве для предоставления выхода в Интернет.

При должном уровне реализации и использовании специального программного обеспечения сеть VPN может обеспечить высокий уровень шифрования передаваемой информации. При правильной настройке всех компонентов технология VPN обеспечивает анонимность в Сети.

[править]Структура VPN

VPN состоит из двух частей: «внутренняя» (подконтрольная) сеть, которых может быть несколько, и «внешняя» сеть, по которой проходит инкапсулированное соединение (обычно используется Интернет). Возможно также подключение к виртуальной сети отдельного компьютера. Подключение удалённого пользователя к VPN производится посредством сервера доступа, который подключён как к внутренней, так и к внешней (общедоступной) сети. При подключении удалённого пользователя (либо при установке соединения с другой защищённой сетью) сервер доступа требует прохождения процесса идентификации, а затем процесса аутентификации. После успешного прохождения обоих процессов, удалённый пользователь (удаленная сеть) наделяется полномочиями для работы в сети, то есть происходит процесс авторизации.

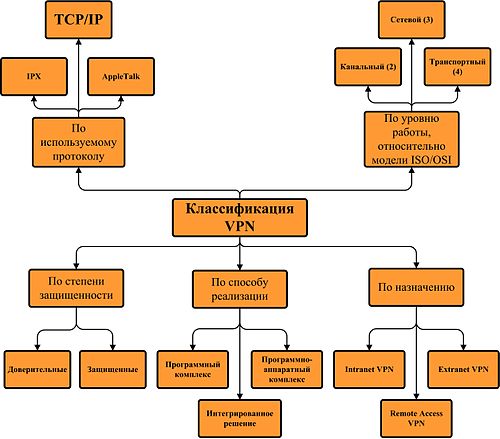

[править]Классификация VPN

![]()

Классификация VPN

Классифицировать VPN решения можно по нескольким основным параметрам:

[править]По степени защищенности используемой среды

Защищённые

Наиболее распространённый вариант виртуальных частных сетей. С его помощью возможно создать надежную и защищенную сеть на основе ненадёжной сети, как правило, Интернета. Примером защищённых VPN являются: IPSec, OpenVPN и PPTP.

Доверительные

Используются в случаях, когда передающую среду можно считать надёжной и необходимо решить лишь задачу создания виртуальной подсети в рамках большей сети. Проблемы безопасности становятся неактуальными. Примерами подобных VPN решений являются: Multi-protocol label switching (MPLS) иL2TP (Layer 2 Tunnelling Protocol) (точнее сказать, что эти протоколы перекладывают задачу обеспечения безопасности на другие, например L2TP, как правило, используется в паре с IPSec).

[править]По способу реализации

В виде специального программно-аппаратного обеспечения

Реализация VPN сети осуществляется при помощи специального комплекса программно-аппаратных средств. Такая реализация обеспечивает высокую производительность и, как правило, высокую степень защищённости.

В виде программного решения

Используют персональный компьютер со специальным программным обеспечением, обеспечивающим функциональность VPN.

Интегрированное решение

Функциональность VPN обеспечивает комплекс, решающий также задачи фильтрации сетевого трафика, организации сетевого экрана и обеспечения качества обслуживания.

[править]По назначению

Intranet VPN

Используют для объединения в единую защищённую сеть нескольких распределённых филиалов одной организации, обменивающихся данными по открытым каналам связи.

Remote Access VPN

Используют для создания защищённого канала между сегментом корпоративной сети (центральным офисом или филиалом) и одиночным пользователем, который, работая дома, подключается к корпоративным ресурсам с домашнего компьютера, корпоративного ноутбука, смартфона илиинтернет-киоскa.

Extranet VPN

Используют для сетей, к которым подключаются «внешние» пользователи (например, заказчики или клиенты). Уровень доверия к ним намного ниже, чем к сотрудникам компании, поэтому требуется обеспечение специальных «рубежей» защиты, предотвращающих или ограничивающих доступ последних к особо ценной, конфиденциальной информации.

Internet VPN

Используется для предоставления доступа к интернету провайдерами, обычно в случае если по одному физическому каналу подключаются несколько пользователей.

Client/Server VPN

Он обеспечивает защиту передаваемых данных между двумя узлами (не сетями) корпоративной сети. Особенность данного варианта в том, что VPN строится между узлами, находящимися, как правило, в одном сегменте сети, например, между рабочей станцией и сервером. Такая необходимость очень часто возникает в тех случаях, когда в одной физической сети необходимо создать несколько логических сетей. Например, когда надо разделить трафик между финансовым департаментом и отделом кадров, обращающихся к серверам, находящимся в одном физическом сегменте. Этот вариант похож на технологию VLAN, но вместо разделения трафика, используется его шифрование.

[править]По типу протокола

Существуют реализации виртуальных частных сетей под TCP/IP, IPX и AppleTalk. Но на сегодняшний день наблюдается тенденция к всеобщему переходу на протокол TCP/IP, и абсолютное большинство VPN решений поддерживает именно его. Адресация в нём чаще всего выбирается в соответствии со стандартом RFC5735, из диапазона Приватных сетей TCP/IP

[править]По уровню сетевого протокола

По уровню сетевого протокола на основе сопоставления с уровнями эталонной сетевой модели ISO/OSI.

[править]Примеры VPN

IPSec (IP security) — часто используется поверх IPv4.

PPTP (point-to-point tunneling protocol) — разрабатывался совместными усилиями нескольких компаний, включая Microsoft.

PPPoE (PPP (Point-to-Point Protocol) over Ethernet)

L2TP (Layer 2 Tunnelling Protocol) — используется в продуктах компаний Microsoft и Cisco.

L2TPv3 (Layer 2 Tunnelling Protocol version 3).

OpenVPN SSL VPN с открытым исходным кодом, поддерживает режимы PPP, bridge, point-to-point, multi-client server

Hamachi - простая в настройке программа, позволяющая создать VPN-сеть в считанные секунды, где все клиенты соединены напрямую.

18. IPsec

IPSec (сокращение от IP Security) — набор протоколов для обеспечения защиты данных, передаваемых по межсетевому протоколу IP, позволяет осуществлять подтверждение подлинности и/или шифрование IP-пакетов. IPsec также включает в себя протоколы для защищённого обмена ключами в сети Интернет. В основном, применяется для организации vpn-соединений.