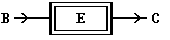

Электронная кодировочная книга. (Electronic Code Book)

На

вход поступает блок (B), преобразуется

криптографическим алгоритмом (E),

получается зашифрованный блок (C). Все

блоки обрабатываются независимо друг

от друга.

Очевидный

недостаток такого подхода -- одинаковые

исходные блоки будут одинаковыми после

шифрования.

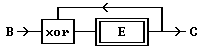

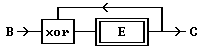

Рисунок

2

Шифрование с обратной связью. (Cipher FeedBack)

Этот

тип методов тоже можно отнести к методам

блочного шифрования, так как входящая

информация разбивается на блоки и

шифруется зависимо или независимо от

других блоков.

На

рисунке 3 изображен метод в котором

только первый блок обрабатывается

непосредственно, каждый последующий

перед шифрованием складывается по

модулю 2 с зашифрованным предыдущим

блоком:

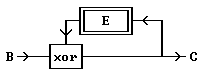

Рисунок

3

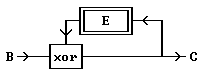

В

следующем методе (рис. 4) необходима

начальная загрузка алгоритма E:

Рисунок

4

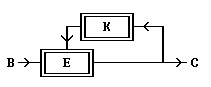

Так

же можно придумать метод, в котором ключ

не является постоянным, а вычисляется,

как функция от предыдущего блока (рис

5.):

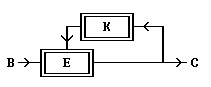

Рисунок

5

В

такой схеме необходима предварительная

загрузка алгоритма генерации ключей

K.