- •Введение

- •Часть I основные понятия и положения защиты информации в компьютерных системах

- •1 Предмет и объект защиты

- •1.1. Предмет защиты

- •3. Ценность информации изменяется во времени.

- •4. Информация покупается и продается.

- •5. Сложность объективной оценки количества информации.

- •1.2. Объект защиты информации

- •2 Криптографические системы защиты информации

- •2.1. Одноключевые криптографические системы

- •2.1.1. Блочные шифры

- •2.1.2. Шифры простой перестановки

- •2.1.3. Шифры сложной перестановки

- •2.1.4. Шифры замены (подстановки)

- •2.1.5. Одноалфавитные шифры.

- •2.1.6. Многоалфавитные шифры

- •2.2. Составные шифры

- •2.2.1. Шифры поточного (потокового) шифрования

- •2.2.1.1. Синхронные поточные шифры

- •2.2.1.2. Самосинхронизирующиеся поточные шифры

- •2.2.1.3. Комбинированные шифры

- •2.3. Двухключевые криптографические системы

- •2.3.1. Криптографические системы с открытым ключом

- •2.3.1.1. Метод возведения в степень

- •2.3.1.2. Метод укладки (упаковки) рюкзака (ранца)

- •2.3.1.3. Кодовые конструкции

- •2.4. Составные криптографические системы

- •2.5. Надежность использования криптосистем

- •3 Симметричные криптосистемы и блочные шифры

- •3.1 Определение блочного шифра

- •3.2. Принцип итерирования

- •3.3. Конструкция Фейстеля

- •3.4. Режимы шифрования блочных шифров

- •3.4 Стандарты блочного шифрования

- •3.4.1 Федеральный стандарт сша — des

- •3.4.2. Стандарт России — гост 28147-89

- •3.5 Атаки на блочные шифры

- •3.5.1 Дифференциальный криптоанализ

- •3.5.2. Дифференциальный криптоанализ на основе отказов устройства

- •3.6.3. Линейный криптоанализ

- •4.6.4.Силовая атака на основе распределенных вычислений

- •4.7. Другие известные блочные шифры

- •4 Угрозы безопасности информации в компьютерных системах

- •4.1. Случайные угрозы

- •2.2. Преднамеренные угрозы

- •2.2.2. Несанкционированный доступ к информации

- •Направления обеспечения информационной безопасности

- •Постулаты безопасности

- •3.1. Правовая защита

- •Раздел «Предмет договора»

- •Раздел «Порядок приема и увольнения рабочих и служащих»

- •Раздел «Основные обязанности администрации»

- •3.2 Организационная защита

- •3.3. Инженерно-техническая защита

- •3.3.1. Общне положения

- •3.3.2. Физические средства защиты

- •Охранные системы

- •Охранное телевидение

- •Запирающие устройства

- •3.3.3. Аппаратные средства защиты

- •3.3.4. Программные средства защиты

- •Основные направления использования программной защиты

- •Защита информации от несанкционированного доступа

- •Защита от копирования

- •Защита информации от разрушения

- •3.3.5. Криптографические средства защиты

- •Технология шифрования речи

- •4 Способы защиты информации

- •4.1. Общие положения

- •4.2. Характеристика защитных действий

- •Защита информации от утечки

- •5.1. Общие положения

- •5.2. Защита информации от утечки по визуально-оптическим каналам

- •5.2.1. Общие положения

- •5.2.2. Средства и способы защиты

- •5.3. Защита информации от утечки по акустическим каналам

- •5.3.1. Общие положения

- •5.3.2. Способы и средства защиты

- •5.4. Защита информации от утечки по электромагнитным каналам

- •5.4.1. Защита утечки за счет микрофонного эффекта

- •5.4.2. Защита от утечки за счёт электромагнитного излучения

- •5.4.3. Защита от утечки за счет паразитной генерации

- •5.4.4. Защита от утечки по цепям питания

- •5.4.5. Защита от утечки по цепям заземления

- •5.4.6. Защита от утечки за счет взаимного влияния проводов и линий связи

- •5.4.7. Защита от утечки за счет высокочастотного навязывании

- •5.4.8. Защита от утечки в волоконно-оптических линиях и системах связи

- •5.5. Защита информации от утечки по материально-вещественным каналам

- •6.1. Способы несанкционированного доступа

- •6.2. Технические средства несанкционированного доступа к информации

- •Контроль и прослушивание телефонных каналов связи

- •Непосредственное подключение к телефонной линии

- •Подкуп персонала атс

- •Прослушивание через электромагнитный звонок

- •Перехват компьютерной информации, несанкционированное внедрение в базы данных

- •6.З. Защита от наблюдения и фотографирования

- •6.4 Защита от подслушивания

- •6.4.1. Противодействие подслушиванию посредством микрофонных систем

- •Некоторые характеристики микрофонов

- •Противодействие радиосистемам акустического подслушивания

- •Общие характеристики современных радиозакладок

- •Содержание введение

- •Часть I основные понятия и положения защиты информации в компьютерных системах

- •Угрозы безопасности информации в компьютер-ных системах

- •Направления обеспечения информационной без-опасности

- •4. Способы защиты информации

- •Противодействие несанкционированному досту-пу к источникам конфиденциальной информации

5.4.7. Защита от утечки за счет высокочастотного навязывании

Любое электронное устройство под воздействием высокочастотного электромагнитного поля становится как бы переизлучателем, вторичным источником излучения высокочастотных колебаний. Такой сигнал принято называть интермодуляционным излучением, а в практике специалистов бытует понятие «высокочастотное навязывание». Интермодуляционное излучение — это побочное радиоизлучение, возникающее в результате воздействия на нелинейный элемент высокочастотного электромагнитного поля и электромагнитного поля электронного устройства.

Интермодуляционное излучение в последующем может быть переизлучено на гармониках 2 и 3 порядка или наведено на провода и линии связи. Но в любом случае оно способно выйти за пределы контролируемой зоны в виде электромагнитного излучения.

В качестве источника навязываемого сигнала могут выступать:

■ радиовещательные станции, находящиеся вблизи объекта защиты;

■ персональные ЭВМ, электромагнитное поле которых может воздействовать на телефонные и факсимильные аппараты, с выходом опасного сигнала по проводам за пределы помещений и здания (рис. 65).

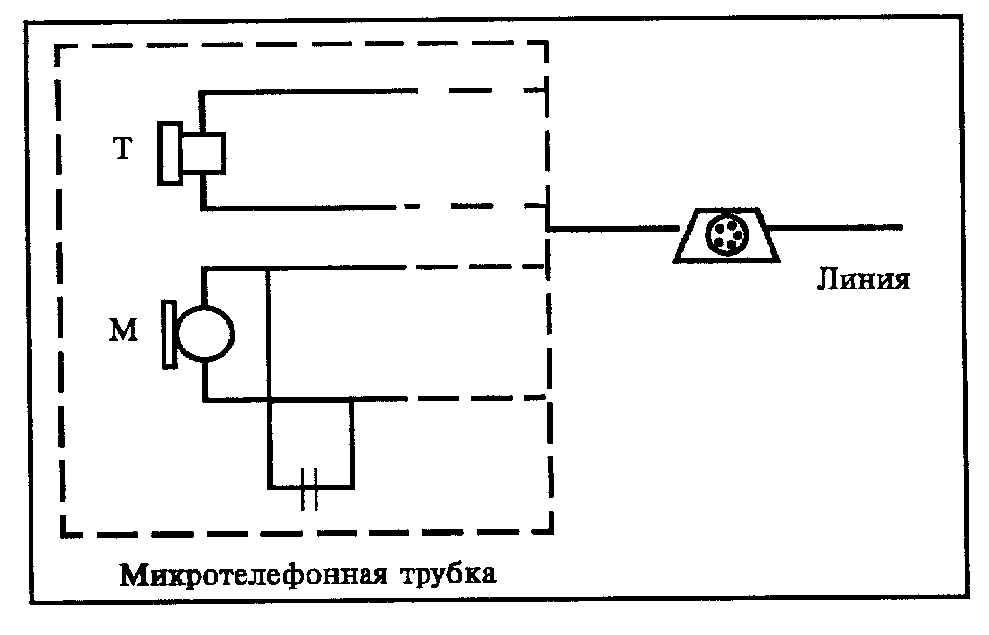

При воздействии высокочастотного навязывания на телефонный аппарат модулирующим элементом является его микрофон. Следовательно, нужно воспретить прохождение высокочастотного тока через него. Это достигается путем подключения параллельно микрофону постоянного конденсатора емкостью порядка 0,01 —0,05 мкФ. В этом случае высокочастотная составляющая сигнала будет проходить через конденсатор, минуя микрофон (рис. 66).

Рисунок 65 Вариант высокочастотного навязывания

Рисунок 66 Шунтирование микрофона при ВЧ-навязывании

Глубина модуляции при такой защите уменьшается более чем в 10 000 раз, что практически исключает последующую демодуляцию сигнала на приемной стороне.

Более сложной защитой является использование фильтров подавления высокочастотных сигналов на входе телефонного аппарата.

При угрозе ВЧ-навязывания лучше всего выключить телефонный аппарат на период ведения конфиденциальных переговоров.

5.4.8. Защита от утечки в волоконно-оптических линиях и системах связи

Волоконно-оптические линии связи обладают оптическими каналами утечки информации и акусто-оптическим эффектом, также образующим канал утечки акустической информации.

Причинами возникновения излучения (утечка световой информации) в разъемных соединениях волоконных световодов являются:

■ радиальная несогласованность стыкуемых волокон

(рис. 67);

![]()

Рисунок 67

![]()

Рис. 68

Рис. 69

![]()

Рис. 70

Рис. 71

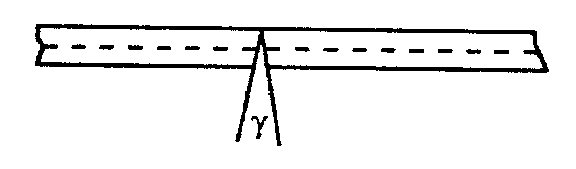

■ угловая несогласованность осей световодов (рис. 68);

■ наличие зазора между торцами световода (рис. 69);

■ наличие взаимной непараллельности поверхностей торцов волокон (рис. 70);

■ разница в диаметрах сердечников стыкуемых волокон (рис. 71).

Все эти причины приводят к излучению световых сигналов в окружающее пространство.

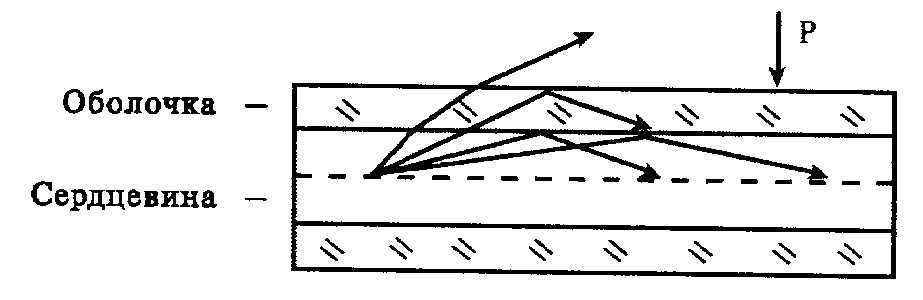

Акусто-оптический эффект проявляется в модуляции светового сигнала за счет изменения толщины волновода под воздействием акустического давления Р на волновод (рис. 72).

Защитные меры определяются физической природой возникновения и распространения света.

Для защиты необходимо оградить волновод от акустического воздействия на него.

Наружное покрытие оптического волокна в зависимости от материала покрытия может повышать или понижать чувствительность световодов к действию акустических полей. С одной стороны, акустическая

Рис. 72

чувствительность волоконного световода с полимерным покрытием может значительно превышать чувствительность оптического волокна без защитного покрытия. С другой стороны, можно значительно уменьшить чувствительность волоконно-оптического кабеля к действию акустического поля, если волокно перед его заделкой в кабель покрыть слоем вещества с высоким значением объемного модуля упругости. Это может быть достигнуто, например, нанесением непосредственно на поверхность оптического волокна слоя никеля толщиной около 13 мкм, алюминия толщиной около 95 мкм или стекла, содержащего алюминат кальция, толщиной около 70 мкм.

Применяя метод гальванического покрытия, можно получать на оптическом волокне относительно толстую и прочную пленку.

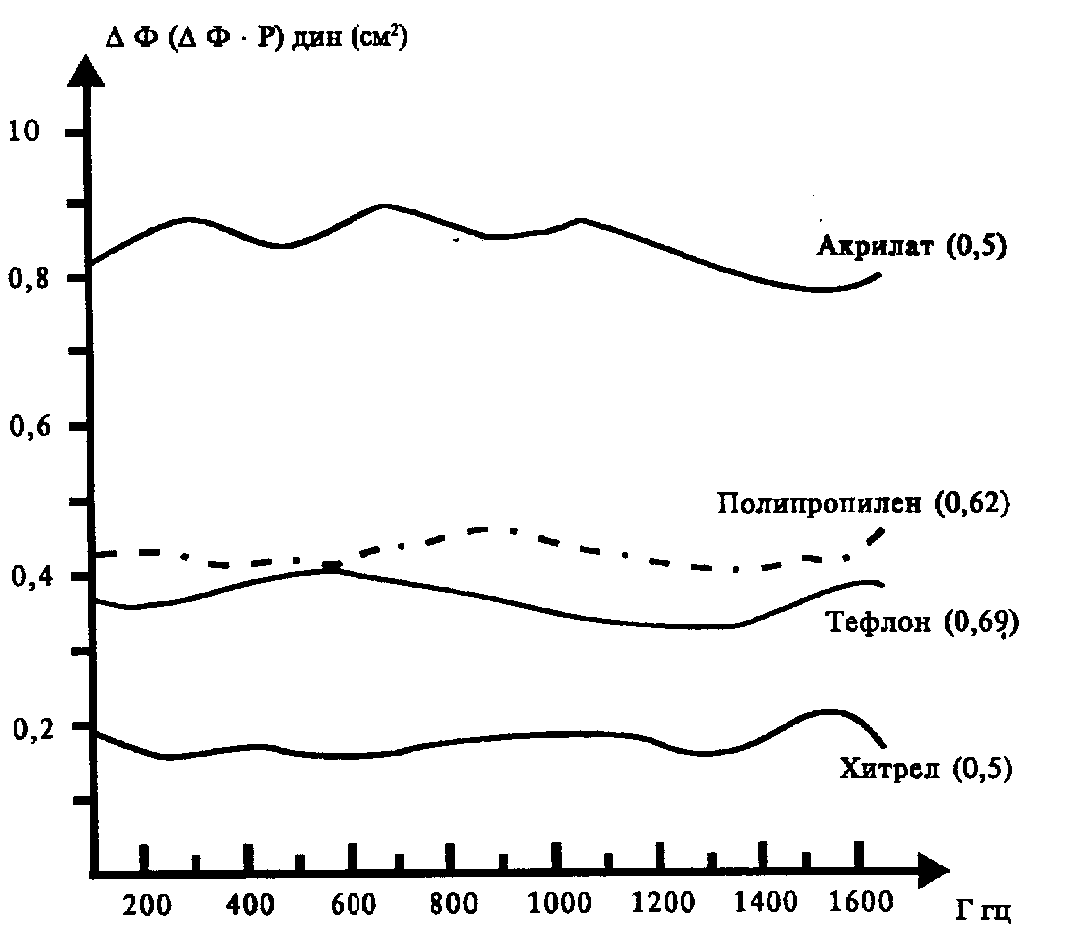

Зависимость чувствительности световодов к акустическому давлению при различных покрытиях эластомерами приведена на рис. 73.

Рис. 73. Чувствительность световодов к оптическому

давлению при различных покрытиях эластомерами.

В скобках указана толщина слоя покрытия в мм