Отчёт к лабораторной работе №5 Протоколы и службы передачи файлов

Группа: ИКВТ-61

Студент: Козырев А.Б.

Цель работы: Лабораторная работа ставит цели закрепления теоретического материала п протоколам и программному обеспечению службы передачи файлов. В рамках заданий данной лабораторной работы рассматриваются протоколы FTP, TFTP, SFTP и пакеты прикладного ПО для работы с ними.

-

Открыть эмулятор терминала командной оболочки ОС и запустить анализатор трафика tcpdump с фильтром дейтаграмм UDP, получаемых и передаваемых между сервером 172.16.100.88 и локальным узлом. Для этого использовать команду

debian:/home/andrey# tcpdump -vlnXX "udp and ip host 192.168.1.38 and ip host 192.168.1.43" | tee tftp.log

tcpdump: listening on eth1, link-type EN10MB (Ethernet), capture size 96 bytes

-

Открыть второй эмулятор терминала и, воспользовавшись клиентом atftp, следует загрузить файлы flash.Ьin и update.txt с удаленного сервера 172.16.100.88 в домашний каталог локального узла.

atftp --get -r flash.bin -l flash_new.bin 192.168.1.38

atftp --get -r update.txt -l update_new.txt 192.168.1.38

-

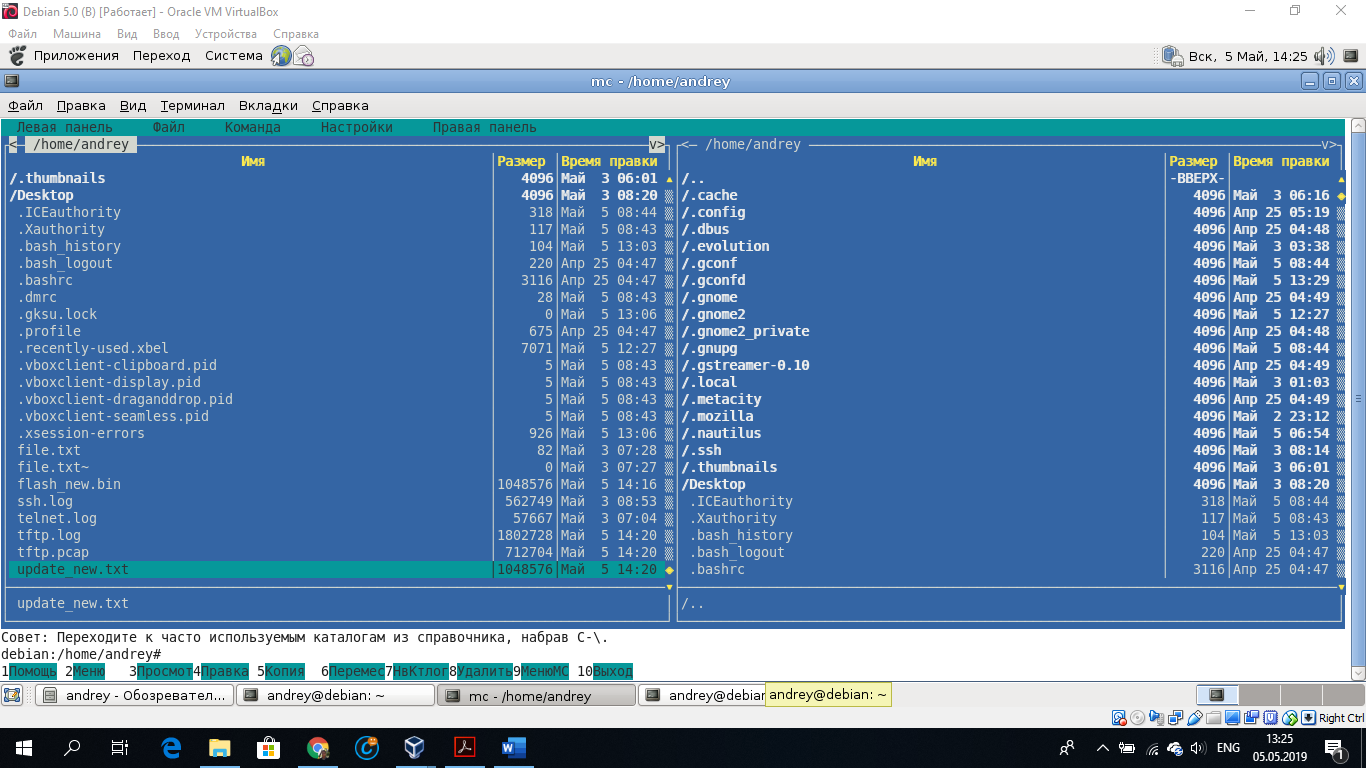

Убедившись в наличии копий указанных файлов, следует остановить сетевой анализатор пакетов и провести анализ данных, накопленных в файле tftp.log. Необходимо отметить UDP-дейтаграммы инициирующие подключение к серверу, а также выделить взаимодействующие сокеты.

14:16:07.332782 IP (tos 0x0, ttl 64, id 0, offset 0, flags [DF], proto UDP (17), length 46) 192.168.1.43.46106 > 192.168.1.38.69: 18 RRQ "flash.bin" octet

0x0000: 0800 279e 97e7 0800 27d9 ff67 0800 4500 ..'.....'..g..E.

0x0010: 002e 0000 4000 4011 b71d c0a8 012b c0a8 ....@.@......+..

0x0020: 0126 b41a 0045 001a 83cd 0001 666c 6173 .&...E......flas

0x0030: 682e 6269 6e00 6f63 7465 7400 h.bin.octet.

14:16:07.334378 IP (tos 0x0, ttl 64, id 1845, offset 0, flags [DF], proto UDP (17), length 544) 192.168.1.38.40230 > 192.168.1.43.46106: UDP, length 516

0x0000: 0800 27d9 ff67 0800 279e 97e7 0800 4500 ..'..g..'.....E.

0x0010: 0220 0735 4000 4011 adf6 c0a8 0126 c0a8 ...5@.@......&..

0x0020: 012b 9d26 b41a 020c d96c 0003 0001 c5c8 .+.&.....l......

0x0030: 68a8 21a7 e7fe 784b 8c46 66b5 bf1a dc10 h.!...xK.Ff.....

0x0040: 5a9a 6aeb 0091 fe38 418e 3c97 6381 6ad8 Z.j....8A.<.c.j.

0x0050: 023a a38a 5271 9422 9064 17d5 ebda 10b9 .:..Rq.".d......

-

Перезапустить анализатор tcpdump, настроив правила фильтрации на отображение трафика TCP между сервером 172.16.100.88 и локальным уз- лом. При этом следует указать конкретные порты назначения и отправки (TCP 20 и 21), применив командную конструкцию

debian:/home/andrey# tcpdump -vlnXX "tcp and ip host 192.168.1.38 and ip host 192.168.1.43 and (dst port 21 or src port 21 or src port 20 or dst port 20)" | tee ftp_act.log

tcpdump: listening on eth1, link-type EN10MB (Ethernet), capture size 96 bytes

-

Подключившись к удаленному серверу 172.16.100.88, используя стандартный клиент ftp, произвести копирование файла writeme.txt с сервера в домашний каталог на локальном узле. Для авторизации на сервере FTP следует использовать учетную запись с логином student_nn, где переменная nn обозначает номер лабораторного ПК (например, student_01, student_07 и т. д.). В качестве пароля использовать комбинацию stud. Открыв файл в текстовом редакторе leafpad, записать ФИО и строку «FTP в активном режиме передачи файлов».

debian:/home/andrey# ftp 192.168.1.38

Connected to 192.168.1.38.

220 (vsFTPd 2.0.7)

Name (192.168.1.38:root): andrey

331 Please specify the password.

Password:

230 Login successful.

Remote system type is UNIX.

Using binary mode to transfer files.

ftp> get writeme.txt /home/andrey/writeme.txt

local: /home/andrey/writeme.txt remote: writeme.txt

200 PORT command successful. Consider using PASV.

150 Opening BINARY mode data connection for writeme.txt (1048576 bytes).

226 File send OK.

1048576 bytes received in 0.04 secs (27696.6 kB/s)

-

Аналогично, используя клиент ftp, произвести загрузку модифицированного файла writeme.txt на FTP-сервер.

ftp> put /home/andrey/writeme.txt writeme_changed.txt

local: /home/andrey/writeme.txt remote: writeme_changed.txt