- •Институт математики, физики и информатики

- •Реферат

- •Содержание

- •Глава 1. Методы обходов биометрической защиты....................................7

- •Глава 2.Обход физической защиты созданием муляжа..............................11

- •Глава 3.Система защиты и пути противодействия обходу сканера ..........15

- •Введение

- •Глава 1. Методы обходов биометрической защиты

- •Глава 2. Обход физической защиты созданием муляжа

- •Глава 3.Система защиты и пути противодействия обходу сканера

- •Заключение

Глава 1. Методы обходов биометрической защиты

Сейчас мы рассмотрим на простом примере как устроена система защиты сканера отпечатка пальцев U-Match 3.5 и методы по которым можно обойти защиту сканера.

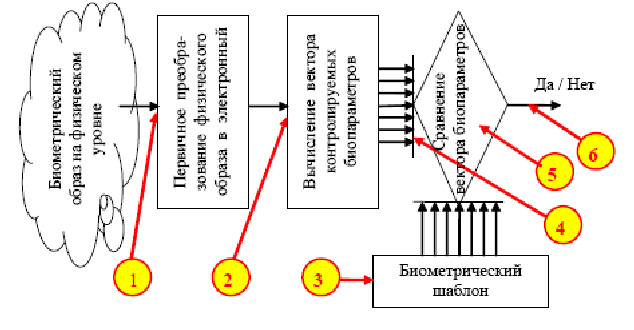

На рисунке 1 приведена блок схема типовой биометрической защиты, построенной на использовании статической биометрии и классического решающего правила, а так же помечены цифрами точки реализации типовых атак на биометрическую защиту.

ТОЧКОЙ «1» является окно датчика системы защиты, предназначенное для наблюдения предъявляемого биометрического образа. Предположим, что это окно сканера отпечатка пальца некоторого биометрического замка. Очевидно, что злоумышленник, находящийся перед окном сканера может реализовать несколько типовых атак:

атака случайного подбора (предъявляется несколько образцов рисунков в надежде обнаружить коллизию совпадения параметров зарегистрированного и предъявленного рисунков);

атака компрометации предшествующего рисунка (с поверхности сканера снимается отпечаток пальца человека, только, что прошедшего положительную идентификацию);

атака на анонимность легальных пользователей (выясняется имя, адрес, иные данные легального пользователя биометрической защиты для последующей реализации атаки компрометации 1.2);

атака предъявления муляжа (после реализации атаки компрометации биометрического образа изготовляется и предъявляется системе защиты его муляж).

Биометрический шаблон Да / Нет 1 2 3 5 4 6 Биометрический образ на физическом уровне Первичное преобразование физического образа в электронный Сравнение вектора биопараметров Вычисление вектора контролируемых биопараметров

Рисунок 1 - Точки типовых атак на блок-схеме процедур биометрической идентификации, выполненной с классическим решающим правилом Да/Нет

ТОЧКИ «2», «3», «4», «5», «6» для атак появляется в том, случае, когда злоумышленник имеет доступ к программному обеспечению того или иного средства биометрической защиты. Эта ситуация характерна для средств биометрической защиты информации (например, защиты доступа к информации). Защищая свою информацию на компьютере, работающем под широко используемой операционной системой, никто не может гарантировать отсутствие в вычислительной среде новой программы шпиона и нового вируса.

Основной атакой в ТОЧКЕ «2» является атака перехвата (компрометации) электронного биометрического образа пользователя. Злоумышленникам много выгоднее иметь электронный вариант реальных биометрических образов пользователя, в сравнении с биометрическими отображениями в физическом пространстве. Для преступного использования биометрического отображения в физическом пространстве требуется изготовление физического муляжа, что занимает от нескольких минут до нескольких часов. Технически невозможно изготовить сотни тысяч и миллионы физических муляжей, для электронных муляжей это сделать не трудно. Как следствие преступные сообщества будут пытаться похищать базы реальных биометрических образов и незаконно собирать биометрию добропорядочных граждан с целью последующей организации атак подбора. Естественно, что биометрические базы образов преступными сообществами будут формироваться и применяться в электронной форме. То есть в точке 2 возможны три типа атак:

атака компрометации электронного биометрического образа;

атака случайного подбора электронного образа и ли перебора заранее заготовленной базы электронных биометрических образов;

атака подстановки ранее скомпрометированного биометрического образа легального пользователя.

ТОЧКОЙ «3» атаки на биометрическую защиту является биометрический шаблон. Очевидно, что достаточно подменить биометрический шаблон легального пользователя на шаблон злоумышленника и система биометрической защиты перестанет выполнять свою основную функцию. В этой точке возможны два типа атак:

атака компрометации биометрии для незаконного формирования баз реальных биометрических образов;

атака подмены биометрии реальных пользователей на биометрию злоумышленников.

Наиболее уязвимым в биометрической защите является классическое решающее правило. Его можно атаковать с трех точек: со входа (ТОЧКА «4»), с выхода (ТОЧКА «6»), так же может быть атаковано само тело решающего правила (ТОЧКА «5»).

В ТОЧКЕ «4» могут быть реализованы:

атака компрометации вектора биометрических параметров;

атака подмены вектора биометрических параметров на ранее перехваченный;

атака случайного подбора.

В ТОЧКЕ «5» могут быть реализована атака искажения приемлемых допусков решающего правила. Достаточно в несколько раз расширить допуска решающего правила, что бы сделать биометрическую защиту практически бесполезной. Как «Своего» она будет воспринимать любого.

Наиболее распространенной является атака, реализуемая в ТОЧКЕ «6» на «последний бит» решающего правила. Если в программе защиты найден «последний бит» решающего правила, то достаточно его изменить и защита будет снята.