Материалы курса В. И. Королёва / Ideologia_zaschity_TsBD

.doc

Идеология защиты контуров ЦБД («С», «К», «О»)

Защита информации в ЛВС ЦБД

-

Средства защиты информации в ЛВС ЦБД должны обеспечивать:

-

д

оступность;

оступность;

-

безопасность; целевые функции

-

целостность.

-

Каждая целевая функция реализуется соответствующими средствами, в которые могут входить фрагменты или варианты их реализации. Возможность адаптации средств и их совокупное использование позволяет построить СЗИ для определённой политики безопасности.

Элементы реализации этих функций включаются в архитектуру ЛВС при её проектировании

Основные архитектурные решения

-

Выделение контуров обработки информации в соответствии с уровнем конфиденциальности (контура «С», «К», «О»).

-

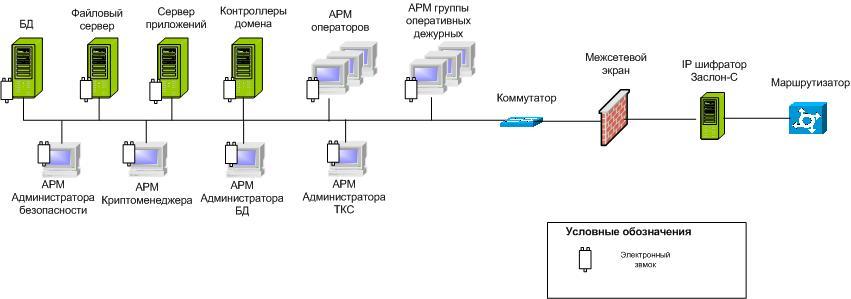

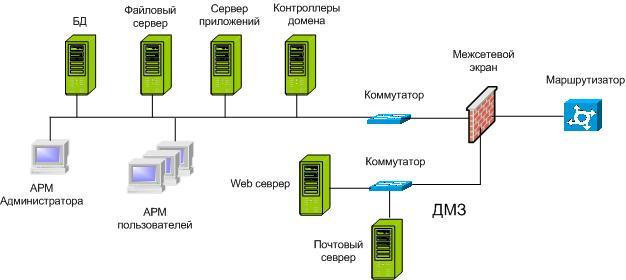

Построение ЛВС каждого контура в виде домена, в который входят все устройства ЛВС. Это позволяет создать замкнутую среду. (Приложение 5)

-

Включение в состав ЛВС сервера безопасности – контроллера безопасности. (Приложение 4)

-

Включение в состав ЛВС АРМ администратора безопасности и АРМ криптоменеджера (для выделенного управления ключами).

-

Использование для обеспечения доверенного состояния программной среды средств доверенной загрузки – электронного замка (как правило, только в контуре «С»).

-

Организация демилитаризованной зоны в контуре «О» для выделения связи с публичной сетью Интернет (использование ресурсов Интернет и электронная почта). (Приложение 7)

-

Организация возможности подъёма информации с использованием однонаправленных шлюзов из контуров с более низкой меткой конфиденциальности в контур с более высокой меткой конфиденциальности.

-

Включение в программную среду средств:

-

предотвращения компьютерных атак;

-

обнаружения вторжений.

(Приложение 6)