- •«Сетевые протоколы и сигнализация в телекоммуникациях (часть1)»

- •Введение

- •Лабораторная работа №1 «построение сценариев сигнализации при использовании интерфейса v5»

- •2. Задание к лабораторной работе.

- •4. Контрольные вопросы

- •Лабораторная работа №2 «формирование основных информационных элементов сетевого уровня протокола dss-1»

- •2. Задание для выполнения

- •4. Контрольные вопросы

- •Лабораторная работа №3 «тестирование телекоммуникационных протоколов»

- •Содержание

Министерство связи и информатики Республики Беларусь

Учреждение образования

"Высший государственный колледж связи"

Кафедра телекоммуникационных систем

«Сетевые протоколы и сигнализация в телекоммуникациях (часть1)»

Методические указания к лабораторным работам

для студентов специальности 1-45 01 03 "Телекоммуникационные системы",

дневной формы обучения

Минск 2011

УДК

ББК

Г95

Рецензент:

????

Автор:

к.т.н., доцент кафедры телекоммуникационных систем Т.А. Пулко

Пулко, Т.А.

Г95 Сетевые протоколы и сигнализация в телекоммуникациях: методические указания к практическим работам по курсу для студентов специальности 1-45 01 03 "Телекоммуникационные системы» дневной формы обуч. / Т.А. Пулко. – Минск, ВГКС, 2011 – 48 с.: ил.

ISBN

Содержит краткие теоретические сведения по основам построения и функционирования компьютерных сетей по базовым сетевым технологиям и задания к практическим работам по конфигурированию сетей, список литературы.

ISBN

Ó УО "Высший государственный колледж связи", 2011

Введение

Методические указания предназначены для проведения лабораторных занятий при изучении дисциплины "Сетевые протоколы и сигнализация в телекоммуникациях (Часть 1)" студентами Высшего государственного колледжа связи специальности "Телекоммуникационные системы" дневной и заочной формы факультета электросвязи.

Материал, изложенный в методических указаниях, позволит студентам, обучающимся в области телекоммуникаций освоить навыки по формированию структуры сообщений интерфейса V5, основных информационных элементов сообщений протоколов сетевого уровня протокола сигнализации DSS-1, тестирования используемых на сети телекоммуникационных протоколов. Рассматриваются вопросы, связанные с архитектурой и основами построения интерфейса V5, протоколом цифровой абонентской сигнализации, стеком протоколов DSS-1, с основными задачами тестирования на соответствие заданным спецификациям, известными и используемыми отечественные приборы тестирования.

После выполнения представленного в пособии комплекса практических работ обучаемые смогут эффективно работать в области эксплуатации сетей телекоммуникаций.

Каждое из заданий содержит краткие теоретические сведения. Особое внимание уделяется практическим процедурам, выполняемым студентами самостоятельно и контрольным вопросам по выявлению степени освоения темы, при одновременной работе с лекционными материалами, которые значительно расширяют познания обучаемых.

Лабораторная работа №1 «построение сценариев сигнализации при использовании интерфейса v5»

Цель работы: изучить архитектуру и основы построения интерфейса V5, типы и структуру сообщений интерфейса.

Теоретическая часть

Стек протоколов интерфейса V5 содержит протокол ТфОП, протокол управления, протокол назначения несущих каналов, протокол защиты, протокол управления трактами.

Реализации протоколов интерфейса V5, представляются актуальными именно сегодня, когда практически все ведущие операторские компании подключают к коммутационным узлам оборудование проводного и беспроводного абонентского доступа, выпускаемое независимыми и никак не связанными с поставщиками АТС производителями, а рекомендованный ITU-T и ETSI интерфейс V5 является основным способом такого подключения. Всё это диктует глубокое изучение студентами интерфейса V5 на лабораторных работах.

V5 - технология доступа к сети. Стандарты V5 (V5.1-ETS 300 324-1 и V5.2-ETS 300 347-1) должны обеспечить интерфейс взаимодействия между сетью доступа и телефонной станцией для поддержания узкополосных услуг связи. Стандарты серии V5 определяют требования (электрические, физические, процедурные и протокол) для соединений сети доступа и АТС. Сеть доступа - это система между АТС и оконечным оборудованием пользователя, заменяющая часть или всю локальную распределенную сеть. Она обеспечивает общее взаимодействие с такими устройствами, как аналоговый телефон ТфОП, аналоговая или цифровая офисная АТС, терминальное оборудование ISDN базового и первичного доступа, оконечное оборудование локальной сети и арендуемая линейная аппаратура. Она также обеспечивает мультиплексирование, ввод, вывод и передачу данных. Сеть доступа отвечает за распознавание тональных посылок доступа аналоговых сигналов, их продолжительность, напряжение и частоту импульсов, за вызывной тон, а также за конкретные характеристики последовательности передачи сигналов. АТС отвечает за управление вызовами посредством обеспечения коммутации, формирования тональных посылок набора номера, декодирования номера и т.д.

В качестве примера рассмотрим включение мультисервисных абонентских концентраторов (МАК). Применение МАК в сельских и городских телефонных сетях традиционных операторов ТфОП с подключением его к опорным цифровым АТС через стандартный интерфейс V5.2 позволит снизить затраты на абонентскую кабельную сеть за счет концентрации абонентской нагрузки.

Оборудование МАК работает с терминалами следующих типов:

• аналоговые телефонные аппараты, а также аппараты факсимильной связи и модемы;

• цифровые телефонные аппараты ISDN;

• интегрированные устройства доступа на основе технологии SHDSL, предусматривающие предоставление услуг как симметричной высокоскоростной передачи данных (до 2 Мбит/c), так и телефонии (VoDSL); электропитание таких устройств может быть дистанционным, что обеспечивает более высокую надежность;

• абонентские терминалы стандарта DECT.

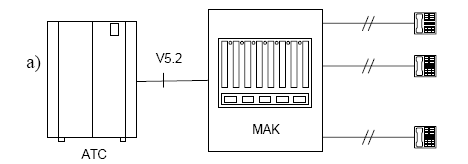

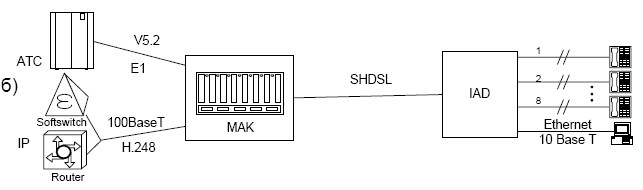

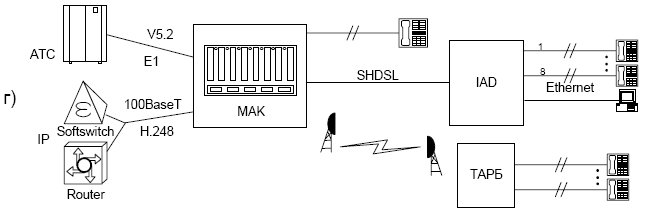

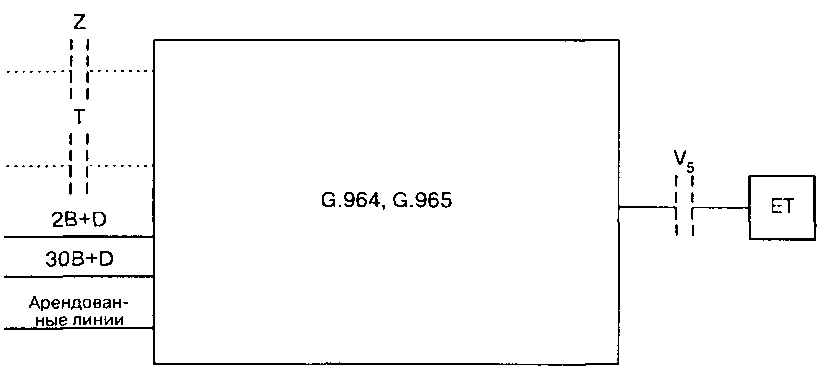

Основной вариант включения МАК представлен на рис. 1. Через интерфейс V5.2 концентратор подключается к опорной АТС, а с абонентской стороны в каждую кассету включается до 570 аналоговых абонентских линий, т.е. в одном стативе можно разместить оборудование, допускающее включение до 3420 таких линий. Другой вариант организации связи с помощью МАК иллюстрирует рис.2. Как и в первом варианте, через интерфейс V5.2 концентратор подключается к опорной АТС, а с другой его стороны, через интерфейс SHDSL, подключаются интегрированные абонентские устройства IAD, в которые, в свою очередь, могут включаться телефоны и другие аналоговые устройства, а также и персональные компьютеры. Последний вариант включения представлен на рис.3 и демонстрирует полный спектр возможностей МАК. При этом услуги телефонии для абонентских терминалов всех типов предоставляются, независимо от технологии доступа, с использованием единого плана нумерации.

|

|

|

|

|

|

|

|

Рисунок 1 - Включение аналоговых абонентских линий в концентратор с V5 |

|

|

|

|

|

Рисунок 2 - Включение IAD в концентратор с V5

|

|

|

|

Рисунок 3 - Универсальный вариант включения МАК

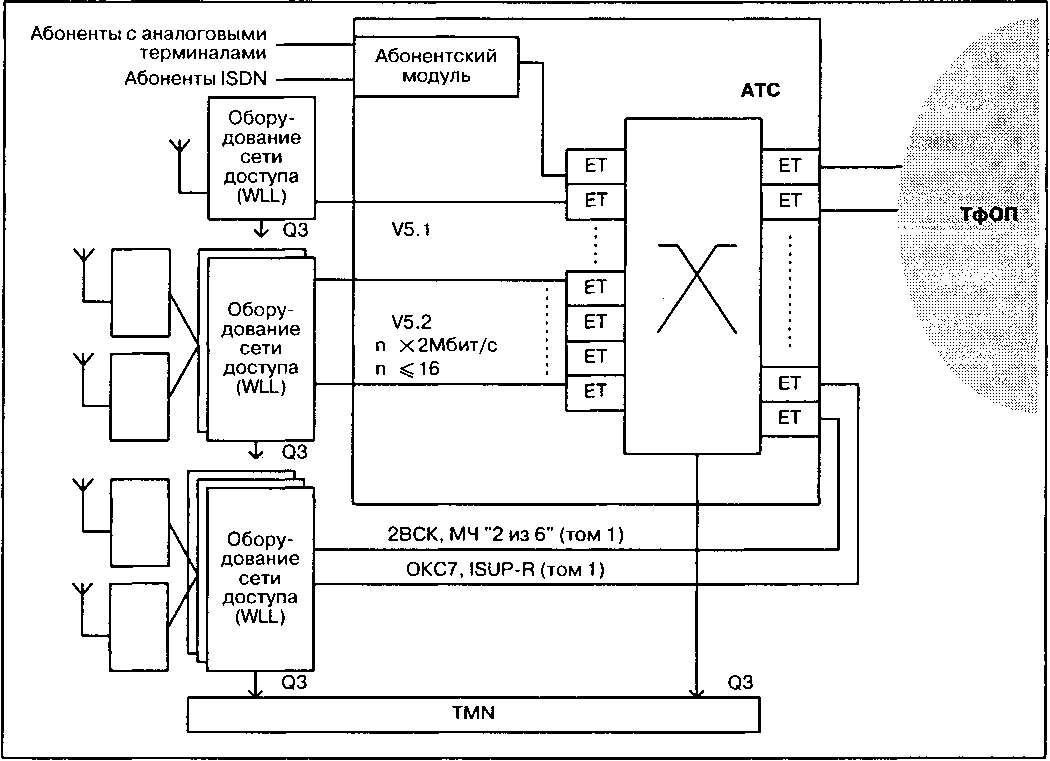

Был создан универсальный интерфейс V5, который позволил совмещать в одной сети оборудование разных производителей. Как показано на рис. 4, наряду с интерфейсом V5 и включением абонентских терминалов в АТС по двухпроводным абонентским линиям иногда возможно использование и других протоколов, например, в качестве временного решения. Такими протоколами в различных ситуациях установки оборудования сети доступа (например, WLL) могут являться системы межстанционной сигнализации по двум выделенным сигнальным каналам, система общеканальной сигнализации №7 и другие. В некоторых случаях возможно использование протокола DSS-1, ориентированного на организацию первичного доступа ISDN при включении УАТС в цифровые АТС сети общего пользования. Однако все эти варианты не могут рассматриваться как системные решения задачи подключения оборудования сети абонентского доступа к коммутационным станциям. Системное решение должно опираться на универсальный стандартизированный интерфейс.

Рисунок 4- Варианты включения оборудования доступа (например, WLL) в коммутационные узлы телефонной сети общего пользования

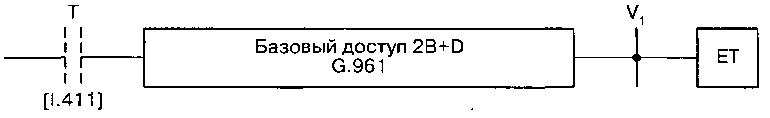

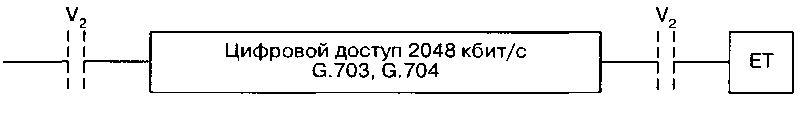

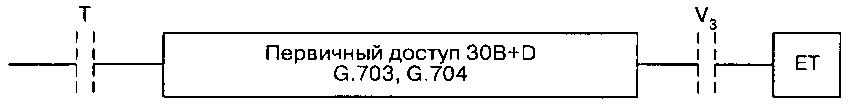

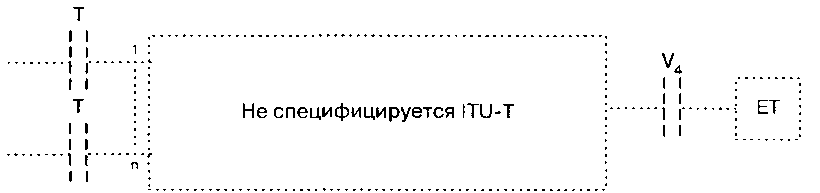

Местоположение этого универсального интерфейса, поддерживающего различные виды абонентского доступа, согласно рекомендации I.411, определено в опорной точке V, которая находится на границе между станционным окончанием ЕТ и линией цифрового доступа.

Возможные варианты доступа в точке V представлены на рис. 5, выполненном на базе рекомендации Q.512. Подробные характеристики интерфейсов V содержатся в соответствующих рекомендациях ITU-T и стандартах ETSI. Здесь же отметим только, что интерфейс VI предназначен для подключения к станционному окончанию АТС пользователей ISDN с базовым доступом 2B+D, а интерфейсы V2, V3, V4 и V5 на физическом уровне представляют собой цифровые тракты 2048 Кбит/с, соответствующие рекомендациям G.703, G.704.

Рисунок 5- Интерфейсы и опорные точки V

Различаются эти интерфейсы используемыми системами сигнализации. Так, для V2 конкретный протокол сигнализации не определяется; подразумевается, что этот протокол будет специфическим для каждого конкретного типа цифровых АТС. Интерфейс V3 ориентирован на подключение к станционному окончанию АТС пользователей ISDN с первичным доступом 30B+D, а спецификации V4 вообще исключены из последних версий рекомендации Q.512 в связи с появлением интерфейса V5. Именно этот последний интерфейс произвел те революционные преобразования в организации взаимодействия оборудования сети доступа и узлов коммутации, о которых упоминалось в начале главы.

Национальная часть протокола определяется для каждой страны в отдельности. Имеется два типа V5: V5.1 и V5.2.

Таблица 1- Сравнение интерфейсов V5.1 и V5.2

|

Характеристики |

Интерфейс V5.1 |

Интерфейс V5.2 |

|

1 |

2 |

3 |

|

Количество трактов ИКМ |

1 тракт ИКМ от 1 до 16 трактов ИКМ со скоростью передачи 2048 кбит/с |

от 1 до 16 трактов ИКМ со скоростью передачи 2048 кбит/с |

|

|

без концентрации |

с концентрацией |

|

Протоколы |

Протокол ТфОП |

Протокол ТфОП |

|

|

протокол управления |

протокол управления |

|

функции несущих (информационных) каналов |

+ |

+ |

|

функции поддержки D-каналов ISDN |

+ |

+ |

|

функции поддержки сигнализации ТфОП |

+ |

+ |

|

функции управления пользовательскими портами |

+ |

+ |

|

функции общего управления |

+

|

+ |

|

функции управления трактами 2048 кбит/с |

- |

+ |

|

функции управления звеньями уровня 2 |

+ |

+ |

|

функции защиты служебной информации |

- |

+ |

|

функции назначения несущих каналов |

- |

+ |

|

функции тактирования |

+ |

+ |

Определены следующие функции, связанные с переносом информации через интерфейс V5:

функции несущих (информационных) каналов, обеспечивающие двухсторонний перенос через интерфейс информации В-каналов пользовательских портов ISDN или цифровых каналов 64 кбит/с портов пользователей ТфОП;

функции поддержки D-каналов ISDN, обеспечивающие двухсторонний перенос через интерфейс информации D-каналов пользовательских портов ISDN (сигнальной информации, данных, передаваемых в пакетном режиме, и данных, передаваемых в режиме трансляции кадров);

функции поддержки сигнализации ТфОП, обеспечивающие двухсторонний перенос через интерфейс сигнальной информации портов телефонной сети общего пользования;

функции управления пользовательскими портами, обеспечивающие двухсторонний перенос через интерфейс контрольной и управляющей информации, которая связана с блокировкой и разблокировкой отдельных пользовательских портов ТфОП и ISDN, а также с рядом задач, специфических для портов ISDN (активизацией/деактивизацией доступа, индикацией ошибок, контролем рабочих характеристик, управлением потоком сигнальной информации);

функции общего управления, обеспечивающие управление реконфигурацией интерфейса, временную блокировку D-каналов отдельных портов ISDN в условиях перегрузки, рестарт протокола ТфОП и проверку согласованности обеих сторон интерфейса;

функции управления трактами 2048 кбит/с (только в интерфейсе V5.2), обеспечивающие проверку исправности трактов и соответствия их идентификаторов на разных стороная интерфейса, блокировку/разблокирову трактов, а также цикловую и сверхцикловую синхронизацию;

функции управления звеньями уровня 2, обеспечивающими надежный двухсторонний перенос информации разных протоколов;

функции защиты служебной информации (только в интерфейсе V5.2), обеспечивающие переключение логических каналов сигнализации и управления на резервные физические каналы интерфейса при отказах ИКМ-трактов, а также контроль ошибок протокола и перезапуск средств нумерации сообщений;

функции назначения несущих каналов (только в интерфейсе V5.2), обеспечивающие создание и разрушение физических соединений между пользовательскими портами сети доступа и несущими каналами интерфейса;

функции тактирования, предоставляющие необходимую тактовую информацию для передачи битов, идентификации байтов и цикловой синхронизации.

Архитектура интерфейса V5

Стек протоколов V5 используется для подключения сетей доступа (Access Network - AN) к телефонным станциям LE (Local Exchange). Протоколы V5 используются следующими методами доступа:

Доступ по аналоговым телефонным линиям.

Доступ по каналам ISDN BRI.

Доступ по каналам ISDN PRI (V5.2).

Другие аналоговые или цифровые системы доступа для полупостоянных (semi-permanent) соединений без связанной с ними сигнальной информации, передаваемой по отдельному каналу (outband).

Протокол V5 использует каналы 2048 кб/с; V5.2 может работать одновременно с 16 такими каналами. При аналоговом доступе сигнализация от LE на пользовательском порту ТфОП (PSTN) преобразуется в функциональную часть протокола V5 для передачи в сторону AN. Для пользователей ISDN в стеке V5 определен протокол управления для обмена отдельными функциями и сообщениями, требующимися для координации с процедурами управления вызовами в LE.

Для поддержки более высокого уровня трафика и динамического распределения каналов протокол V5.2 поддерживает дополнительные функции:

Протокол организации опорного канала обеспечивает организацию и восстановление соединений по запросам, идентифицируемым сигнальными сообщениями, под управлением LE.

Протокол управления каналом служит для управления идентификацией каналов, их блокировкой и обработкой ошибок для мультиканальных систем.

Протокол защиты, функционирующий на двух каналах для обеспечения безопасности, управляет коммутацией системы защиты коммуникационных каналов при возникновении сбоев.

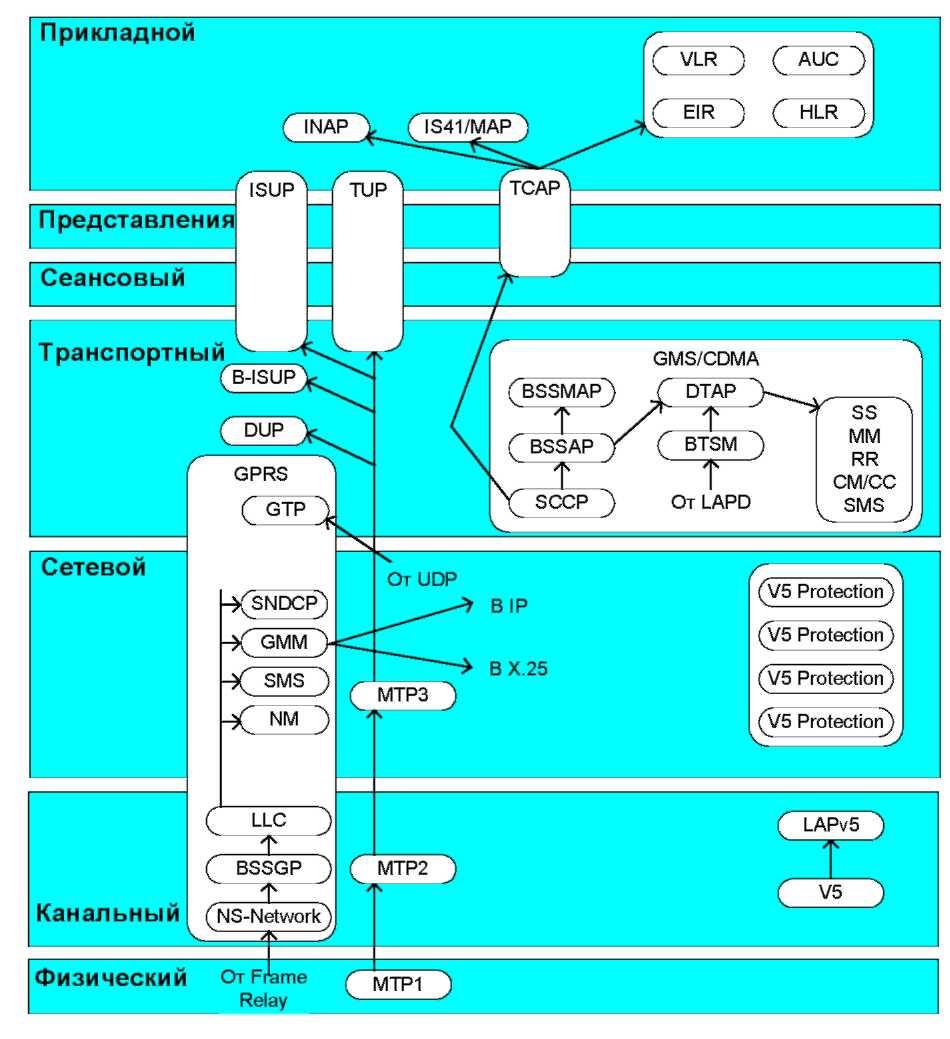

На различных уровнях стека V5 определены протоколы: LAPV5-EF, LAPV5, V5-Link Control (управление каналом), V5-BCC, V5-PSTN, V5-Control (управление) и V5-Protection (защита).

На рисунке 6 показано положение стека протоколов V5 и других телефонных протоколов в эталонной модели OSI.

Рисунок 6 - Положение стека телефонных протоколов в эталонной модели OSI

Структура сообщений протоколов интерфейса V5

Все протоколы уровня 3 интерфейса V5 (протокол ТфОП, протокол управления, протокол управления трактами, ВСС-протокол и протокол защиты) - это протоколы, ориентированные на сообщения. Структура сообщения протокола ТфОП и протокола управления представлена на рисунке 16.

|

8 |

7 |

6 |

5 |

4 |

3 |

2 |

1 |

Байт | ||

|

Дискриминатор протокола |

1 | |||||||||

|

Адрес уровня 3 |

1 |

2 | ||||||||

|

Адрес уровня 3 (младший байт) |

3 | |||||||||

|

0 |

Тип сообщения |

4 | ||||||||

|

Другие информационные элементы |

5 | |||||||||

|

6 | ||||||||||

|

и т.д. | ||||||||||

Рисунок 16-Общая структура сообщений протоколов уровня 3

Каждое сообщение содержит три обязательных информационных элемента: «Дискриминатор протокола» (1 байт), «Адрес уровня 3» (2 байта), «Тип сообщения» (1 байт) и другие информационные элементы, обязательность/необязательность и длина каждого из которых зависят от типа сообщения. В сообщении любого протокола V5 любой информационный элемент может присутствовать только один раз. Минимальный размер сообщения 5 байт , а максимальный 533 байта (т.е сообщения которые не входят в данный промежуток инициируются как неправельные и отбрасываются).

В каждом байте бит с номером «1» передается первым; в каждом информационном элементе байт с номером «1», передается первым; за ним передаются байты с номерами 2,3,4 и т.д. Когда информационное поле состоит более чем из одного байта, «веса» битов уменьшаются с увеличением номера байта. Таким образом, самый маленький вес в составе информационного поля имеет младший бит байта с наибольшим номером.

Биты, не используемые в структуре информационных элементов, рассматриваются как резервные и имеют значение «О». Тем не менее, прием сообщения со значениями битов резервного поля, отличными от «О», не приведет к ошибке протокола.

Дискриминатор протокола

Дискриминатор протокола V5 занимает первый байт сообщения и имеет значение 01001 ООО (48 в шестнадцатеричной системе). Назначение дискриминатора протокола - обеспечить структурную совместимость с другими протоколами (например, с ETS 300 102-1) и возможность отличать сообщения протоколов V5 по ETS 300 324-1 и ETS 300 347-1 (протокола ТфОП, протокола управления, протокола управления трактами, ВСС(Bearer Channel Connection)-протокола (протокол назначения несущих каналов и протокола защиты) от сообщений других протоколов, использующих то же соединение уровня 2.

Адрес уровня 3

Следом за дискриминатором протокола размещаются два байта обязательного информационного элемента «Адрес уровня 3». Назначение этого информационного элемента - идентификация логического объекта уровня 3 в рамках интерфейса V5.

Для протокола ТфОП адресом уровня 3 является число из общего адресного пространства V5, идентифицирующее определенный пользовательский порт ТфОП. Один бит в двух байтах адреса имеет фиксированное значение, а остальные 15 битов обеспечивают адресацию для 32768 портов ТфОП, согласно п. 13.4.3 стандарта ETS 300 324-1.

Для протокола управления в качестве адресов уровня 3 также используются числа из общего адресного пространства, согласно п. 14.4.2.3 стандарта ETS 300 324-1. Назначением адреса уровня 3 является идентификация функций общего управления и пользовательских портов ТфОП и ISDN. Бит с номером «1» первого байта адреса имеет значение «1» для порта ТфОП и «0» для порта ISDN и функций общего управления.

Для идентификации пользовательского порта ТфОП в качестве адреса уровня 3 в протоколе управления используется копия адреса уровня 3 протокола ТфОП.

Для идентификации порта ISDN в качестве адреса уровня 3 в протоколе управления используется копия адреса LAPV5-EF, используемого для сигнализации D-канала.

Для идентификации функции общего управления в качестве адреса уровня 3 в протоколе управления используется такое же значение, как для LAPV5-DL, т.е. 8177.

Протокол ВСС использует два байта, предназначенных для адреса уровня 3, чтобы идентифицировать процесс назначения канальных интервалов в интерфейсе V5.2. На этом месте передается ссылка, случайное значение которой генерируется логическим объектом (сети доступа или АТС) при приеме запроса соединения. Ссылка существует только во время существования процесса. Восьмой бит первого байта используется для указания источника ссылки. Значение бита принимается равным «О» для стороны АТС и равным «1» для стороны сети доступа. Значения седьмого и восьмого битов второго байта принимаются разными «О». Таким образом, для ссылки используется 13 битов, что обеспечивает 8191 возможных значения для идентификации процесса ВСС, к которому относится сообщение, согласно п. 17.4.1 ETS 300 347-1.

Для протокола управления трактами адрес уровня 3 содержит два байта. Все значения битов первого байта приняты равными «0», а значение второго байта должно быть таким же, как значение, записанное в поле информационного элемента - идентификатора канального интервала тракта V5.2 - протокола ВСС. Эти биты образуют значения идентификаторов 16 трактов интерфейса V5.2, согласно п. 16.3.2.1 стандарта ETS 300 347-1.

В протоколе защиты два байта адреса уровня 3 используются для идентификации логического С-канала, к которому относится сообщение. Для этой цели могут быть использованы все числа от 0 до 65535, которые дают возможность идентифицировать 44 логических канала поп. 18.5.1 стандарта ETS 300 347-1.

Типы сообщений интерфейса V5

Цель информационного элемента «Тип сообщения» - идентифицировать имя принятого или переданного сообщения. Информационный элемент «Тип сообщения» следует третьим в каждом сообщении (после информацЬонного элемента «Адрес уровня 3»). Длина информационного элемента «Тип сообщения» всегда составляет 1 байт. Кодирование этого информационного элемента для протоколов V5.1 и V5.2 приведено в таблицах 17-22.

Таблица 17-Кодирование информационного элемента «Тип сообщения»

|

Биты |

Типы сообщений протоколов V5 | ||||||

|

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

0 |

0 |

0 |

- |

- |

- |

- |

Сообщения протокола ТфОП |

|

0 |

0 |

1 |

0 |

- |

- |

- |

Сообщения протокола управления |

|

0 |

0 |

1 |

1 |

- |

- |

- |

Сообщения протокола защиты |

|

0 |

1 |

0 |

- |

- |

- |

- |

Сообщения протокола ВСС |

|

0 |

1 |

1 |

- |

- |

- |

- |

Сообщения протокола управления трактами |

Таблица 18-Кодирование информационного элемента «Тип сообщения» протокола ТфОП

|

Биты |

Сообщения | ||||||

|

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

|

|

|

|

|

|

|

Сообщения установления сигнального пути |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

ESTABLISH |

|

0 |

0 |

0 |

0 |

0 |

0 |

1 |

ESTABLISH АСК |

|

0 |

0 |

0 |

0 |

0 |

1 |

0 |

SIGNAL |

|

0 |

0 |

0 |

0 |

0 |

1 |

1 |

SIGNAL АСК |

|

|

Сообщения разрушения сигнального пути | ||||||

|

0 |

0 |

0 |

1 |

0 |

0 |

0 |

DISCONNECT |

|

0 |

0 |

0 |

1 |

0 |

0 |

1 |

DISCONNECT COMPLETE |

|

|

Другие сообщения | ||||||

|

0 |

0 |

0 |

1 |

1 |

0 |

0 |

STATUS ENQUIRY |

|

0 |

0 |

0 |

1 |

1 |

0 |

1 |

STATUS |

|

0 |

0 |

0 |

1 |

1 |

1 |

0 |

PROTOCOL PARAMETER |

Таблица 19-Кодирование информационного элемента «Тип сообщения» протокола управления

|

Биты |

Сообщения | ||||||

|

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

0 |

0 |

1 |

0 |

0 |

0 |

0 |

PORT CONTROL |

|

0 |

0 |

1 |

0 |

0 |

0 |

1 |

PORT CONTROL ACKNOWLEDGE |

|

0 |

0 |

1 |

0 |

0 |

1 |

0 |

COMMON CONTROL |

|

0 |

0 |

1 |

0 |

0 |

1 |

1 |

COMMON CONTROL ACKNOWLEDGE |

Таблица 20-Кодирование информационного элемента «Тип сообщения» протокола защиты

|

Биты |

Сообщения | ||||||

|

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

0 |

0 |

1 |

1 |

0 |

0 |

0 |

SWITCH-OVER REQUEST |

|

0 |

0 |

1 |

1 |

0 |

0 |

1 |

SWITCH-OVER COMMAND |

|

0 |

0 |

1 |

1 |

0 |

1 |

0 |

SWITCH-OVER ACKNOWLEDGE |

|

0 |

0 |

1 |

1 |

0 |

1 |

1 |

SWITCH-OVER REJECT |

|

0 |

0 |

1 |

1 |

1 |

0 |

0 |

OS SWITCH-OVER COMMAND |

|

0 |

0 |

1 |

1 |

1 |

0 |

1 |

PROTOCOL ERROR |

Таблица 21 - Кодирование информационного элемента «Тип сообщения» протокола ВСС

|

Биты |

Сообщения | ||||||

|

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

0 |

1 |

0 |

0 |

0 |

0 |

0 |

ALLOCATION |

|

0 |

1 |

0 |

0 |

0 |

0 |

1 |

ALLOCATION COMPLETE |

|

0 |

1 |

0 |

0 |

0 |

1 |

0 |

ALLOCATION REJECT |

|

0 |

1 |

0 |

0 |

0 |

1 |

1 |

DEALLOCATION |

|

0 |

1 |

0 |

0 |

1 |

0 |

0 |

DEALLOCATION COMPLETE |

|

0 |

1 |

0 |

0 |

1 |

0 |

1 |

DEALLOCATION REJECT |

|

0 |

1 |

0 |

0 |

1 |

1 |

0 |

AUDIT |

|

0 |

1 |

0 |

0 |

1 |

1 |

1 |

AUDIT COMPLETE |

|

0 |

1 |

0 |

0 |

0 |

0 |

0 |

AN FAULT |

|

0 |

1 |

0 |

0 |

0 |

0 |

1 |

AN FAULT ACKNOWLEDGE |

|

0 |

1 |

0 |

0 |

0 |

1 |

0 |

PROTOCOL ERROR |

Таблица 22 - Кодирование информационного элемента «Тип сообщения» протокола управления трактами

|

Биты |

Сообщения | ||||||

|

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

0 |

1 |

1 |

0 |

0 |

0 |

0 |

LINK CONTROL |

|

0 |

1 |

1 |

0 |

0 |

0 |

1 |

LINK CONTROL АСК |

Другие информационные элементы протоколов интерфейса V5

Рассматриваемые ниже информационные элементы могут присутствовать в сообщениях разных типов, быть обязательными или необязательными (в зависимости от семантики сообщения и/или от использования этого сообщения протоколом). Длина информационного элемента (количество байтов) зависит от их типа. Правила кодирования информационного элемента определены в ETS 300 102-1.

Коды идентификаторов информационного элемента сообщений протоколов приведены в таблицах 23 - 27

Таблица 23-Кодирование информационных элементов протокола ТфОП

|

Биты |

Информационные элементы | |||||||

|

8 |

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

1 |

- |

- |

- |

X |

X |

X |

X |

ОДНОБАЙТОВЫЕ |

|

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

Pulse-notification |

|

1 |

0 |

0 |

0 |

X |

X |

X |

X |

Line-information |

|

1 |

0 |

0 |

1 |

X |

X |

X |

X |

State |

|

1 |

0 |

1 |

0 |

X |

X |

X |

X |

Autonomus-signalling-sequence |

|

1 |

0 |

1 |

1 |

X |

X |

X |

X |

Sequence-response |

|

0 |

- |

- |

- |

- |

- |

- |

- |

ПЕРЕМЕННОЙ ДЛИНЫ |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

Sequence-number |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

Cadenced-ringing |

|

0 |

0 |

0 |

0 |

0 |

0 |

1 |

0 |

Pulsed-signal |

|

0 |

0 |

0 |

0 |

0 |

0 |

1 |

1 |

Steady-signal |

|

0 |

0 |

0 |

0 |

0 |

1 |

0 |

0 |

Digit-signal |

|

0 |

0 |

0 |

1 |

0 |

0 |

0 |

0 |

Recognition-time |

|

0 |

0 |

0 |

1 |

0 |

0 |

0 |

1 |

Enable-autonomous-acknowledge |

|

0 |

0 |

0 |

1 |

0 |

0 |

1 |

0 |

Disable-autonomous-acknowledge |

|

0 |

0 |

0 |

1 |

0 |

0 |

1 |

1 |

Cause |

|

0 |

0 |

0 |

1 |

0 |

1 |

0 |

0 |

Resource-unavailable |

|

Примечание: Все остальные коды - резервные | ||||||||

Таблица 24-Кодирование информационных элементов протокола управления

|

Биты |

Информационные элементы | |||||||

|

8 |

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

1 |

- |

- |

- |

X |

X |

X |

X |

ОДНОБАЙТОВЫЕ |

|

1 |

1 |

1 |

0 |

X |

X |

X |

X |

Performance grading |

|

1 |

1 |

1 |

1 |

X |

X |

X |

X |

Rejection cause |

|

0 |

- |

- |

- |

- |

- |

- |

- |

ПЕРЕМЕННОЙ ДЛИНЫ |

|

0 |

0 |

1 |

0 |

0 |

0 |

0 |

0 |

Control function element |

|

0 |

0 |

1 |

0 |

0 |

0 |

0 |

1 |

Control function identification |

|

0 |

0 |

1 |

0 |

0 |

0 |

1 |

0 |

Variant |

|

0 |

0 |

1 |

0 |

0 |

0 |

1 |

1 |

Interface ID |

|

Примечание: Все остальные коды - резервные | ||||||||

Таблица 25-Кодирование информационных элементов протокола управления трактами

|

Биты |

Информационные элементы | |||||||

|

8 |

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

0 |

- |

- |

- |

- |

- |

- |

- |

ПЕРЕМЕННОЙ ДЛИНЫ |

|

0 |

0 |

1 |

1 |

0 |

0 |

0 |

0 |

Link control function |

Таблица 26-Кодирование информационных элементов протокола ВСС

|

Биты |

Информационные элементы | |||||||

|

8 |

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

0 |

- |

- |

- |

- |

- |

- |

- |

ПЕРЕМЕННОЙ ДЛИНЫ |

|

0 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

User port identification |

|

0 |

1 |

0 |

0 |

0 |

0 |

0 |

1 |

ISDN port channel identification |

|

0 |

1 |

0 |

0 |

0 |

0 |

1 |

0 |

V5 time slot identification |

|

0 |

1 |

0 |

0 |

0 |

0 |

1 |

1 |

Multi-slot map |

|

0 |

1 |

0 |

0 |

0 |

1 |

0 |

0 |

Reject cause |

|

0 |

1 |

0 |

0 |

0 |

1 |

0 |

1 |

Protocol error cause |

|

0 |

1 |

0 |

0 |

0 |

1 |

1 |

0 |

Connection incomplete |

|

Примечание: Все остальные коды - резервные | ||||||||

Таблица 27- Кодирование информационных элементов протокола защиты

|

Биты |

Информационные элементы | |||||||

|

8 |

7 |

6 |

5 |

4 |

3 |

2 |

1 |

|

|

0 |

- |

- |

- |

- |

- |

- |

- |

ПЕРЕМЕННОЙ ДЛИНЫ |

|

0 |

1 |

0 |

1 |

0 |

0 |

0 |

0 |

Sequence number |

|

0 |

1 |

0 |

1 |

0 |

0 |

0 |

1 |

Physical C-channel identification |

|

0 |

1 |

0 |

1 |

0 |

0 |

1 |

0 |

Rejection cause |

|

0 |

1 |

0 |

1 |

0 |

0 |

1 |

1 |

Protocol error cause |

|

Примечание: Все остальные коды - резервные | ||||||||

Во всех таблицах данного раздела информационные элементы (ИЭ) кодируются в двоичной системе исчисления. Представленные ИЭ кодируются в один байт и их значения являются неизменными.

Процедуры протокола ТфОП.

Специфицированы процедуры следующих типов:

1) Процедуры, связанные с сигнальным путем.

Основная задача этих процедур – организовать сигнальный путь, обеспечивающий передачу линейных сигналов между аналоговым портом в сети доступа и логическим объектом национального протокола ТфОП в АТС. Процедуры синхронизируют работу логических объектов на обеих сторонах интерфейса V5 и дают возможность разрешать вопросы, связанные с перегрузкой АТС и со встречными вызовами. Содержимое сигналов FE-line_signal, передаваемых аналоговым портом ТфОП, протокол V5 не интерпретирует, и соответствующая информация передается через интерфейс «прозрачно».

2) Процедуры, не связанные с сигнальным путем.

Эти процедуры, не имеющие прямого отношения к созданию сигнального пути, позволяют сети доступа:

изменять некоторые параметры протокола;

блокировать или разблокировать порты;

производить необходимые действия при запросе перезапуска.

3) Процедуры обработки ошибочных ситуаций.

Это, в частности, процедуры обнаружения таких ошибок уровня 3, защита от которых не обеспечивается функциональной частью протокола (сообщений SIGNAL и PROTOCOL PARAMETER).

Процедуры обработки ошибочных ситуаций

Прежде чем производить какие-либо действия, связанные с полученным сообщением, принявшая его сторона интерфейса V5 должна выполнить процедуры обнаружения и обработки ошибочных ситуаций.

Любое сообщение должно содержать, как минимум, информационные элементы «Дискриминатор протокола», «Адрес уровня 3» и «Тип сообщения», поэтому, если принимаемое сообщение содержит 4 байтов, принявший его логический объект должен сообщить об ошибке системе эксплуатационного управления и игнорировать сообщение.

Если в сообщении обнаружено более трех необязательных информационных элементов, сообщение считается слишком длинным и должно быть усечено после третьего необязательного элемента. Предполагается, что вся удаляемая информация повторяет содержимое оставшихся элементов. При сокращении сообщения логический объект должен выполнить действия, описанные п.13.5.2.5 рекомендации ITU-T G.964.

При приеме каждого сообщения, содержащего формально верный «Дискриминатор протокола», должны выполняться (в порядке их значимости) проверки, описанные в п.13.5.2.1-13.5.2.12 рекомендации ITU-T G.964. Во время этих проверок состояние логического объекта не изменяется.

После того как сообщение проверено с помощью процедур обработки ошибочных ситуаций, и если его не следует игнорировать, могут выполняться:

-либо процедуры, связанные с сигнальным путем;

-либо процедуры, не связанные с сигнальным путем.

Выражение «игнорировать сообщение» означает, что с его содержимым, т.е. с заголовком и с информационными элементами, никаких действий не произойдет.

Процедуры связанные с сигнальным путем

Эти процедуры применяются при приеме логическим объектом протокола V5 сообщений ESTABLISH, ESTABLISH ACK, SIGNAL, SIGNAL ACK, DISCONNECT, DISCONNECT COMPLETE и при приеме:

от порта пользователя – сигналов FE-subscriber_seizure, FE-subscriber_release, FE-line_information, FE-line_signal;

от национального протокола – сигналов FE-establish_request, FE-establish_ack, FE-disconnect_request, FE-disconnect_complete_request, FE-line_signal_request.

Если состояния FSM логических объектов сети доступа и АТС согласованы между собой, процедуры выполняются в нормальном режиме. Если состояния рассогласованы, процедуры выполняются в режиме особой ситуации. Алгоритмы процедур должны соответствовать описанным в п.13.5.3 рекомендации ITU-T G.964.

Сообщения управления сигнальным путем защищены процедурой обнаружения ошибок уровня 3, выполняемой функциональной частью протокола ТфОП.

Процедуры, не связанные с сигнальным путем

Эти процедуры применяются при приеме логическим объектом протокола V5 сообщений PROTOCOL PARAMETER и при приеме:

от национального протокола – сигнал FE-protocol_parameter_request;

от системы эксплуатационного управления – примитивов MDU-CTRL(port_blocked), MDU-CTRL(port_unblocked), MDU-CTRL(restart_request), MDU-CTRL(restart_complete).

Для этих процедур также существует нормальный режим и режим особой ситуации. Алгоритмы процедур должны соответствовать описанным в п.13.5.4 рекомендации ITU-T G.964.