- •1. Классификация компьютерных вирусов.

- •2. Загрузочные вирусы

- •3. Макро-вирусы

- •4. Файловые вирусы

- •4.1Overwriting

- •4.2 Parasitic

- •4.3 Вирусы без точки входа

- •4.4 Компаньон – вирусы

- •4.5 Файловые черви

- •4.6 Link-вирусы

- •4.7 Obj-, lib-вирусы и вирусы в исходных текстах

- •5. Резидентные вирусы

- •5.1 Dos-вирусы

- •5.2 Загрузочные вирусы

- •5.3 Windows-вирусы

- •6. Стелс-вирусы

- •6.1 Загрузочные вирусы

- •6.2 Файловые вирусы

- •6.3 Макро-вирусы

- •7. Полиморфик-вирусы

- •7.1 Полиморфные расшифровщики

- •8. Irc-черви

- •8.1 Irc-клиенты

- •8.2 Скрипт-черви

- •8.3 MIrc.Acoragil и mIrc.Simpsalapim

- •8.4 Win95.Fono

- •9. Сетевые вирусы

- •10. Прочие "вредные программы"

- •10.1 Троянские кони (логические бомбы)

- •10. 2 Утилиты скрытого администрирования (backdoor)

- •10. 3 Intended-вирусы

- •10. 4 Конструкторы вирусов

- •10. 5 Полиморфные генераторы

- •Компьютерные вирусы

- •3.1 Общие понятия, структура и классификация

- •3.1.1 Когда появились компьютерные вирусы?

- •3.1.2 Вредоносные программы

- •3.1.3 Природа и структура вируса

- •3.1.4 Классификация компьютерных вирусов

- •3.1.5 Типы вирусов

- •3.2 Программные закладки

- •3.2.1 Общее понятие программной закладки

- •3.2.2 Классификация программных закладок

- •3.2.3 Модели воздействия программных закладок на компьютеры

- •3.2.4 Троянские программы

- •3.2.5 Клавиатурные шпионы

- •3.3 Антивирусные средства защиты

- •3.3.1 Характеристика антивирусных программ

- •3.3.2 Полное декодирование

- •3.3.3 Цифровая иммунная система

- •3.3.4 Защита от программных закладок

- •3.3.5 Как защитить систему от клавиатурных шпионов

- •3.3.6 Программный комплекс Dr.Web Enterprise Suite

- •3.3.7 Антивирус Касперского Personal Pro

- •3.3.8 Антивирусные утилиты Symantec, McAffee и BitDefender

3.1.4 Классификация компьютерных вирусов

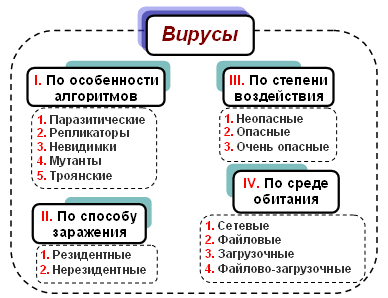

В настоящее время известно более 5000 программных вирусов, их можно классифицировать по следующим признакам (рис. 2):

Рис. 3.3 Классификация вирусов

По среде обитания все вирусы можно разделить на файловые, загрузочные и сетевые.

ФАЙЛОВЫМ ВИРУСОМ называют вирус, который внедряется в выполняемые файлы.Это означает, что код программы-вируса находится в каком-то выполняемом файле. Файл, в теле которого присутствует код программы-вируса, называется зараженным (инфицированным) файлом.

ЗАГРУЗОЧHЫМ ВИРУСОМ (бутовым) называют вирус, который внедряется в загрузочный сектор диска (Boot-сектоp), либо в сектор, содержащий системный загрузчик винчестера (Master Boot Record).В данном случае код программы-вируса (или его часть) размещен в загрузочном секторе или в главной загрузочной записи. Диск, загрузочный сектор которого поражен вирусом, называется зараженным, или инфицированным диском.

СЕТЕВЫМ ВИРУСОМ называют вирус, который распространяется по различным компьютерным сетям.

По способам заражения различают резидентные и нерезидентные вирусы:

РЕЗИДЕНТНЫЙ ВИРУС размещает себя или некоторую свою часть в оперативной памяти компьютера, получая возможность перехватывать обращения операционной системы к дискам и файлам. При обращении операционной системы к этим объектам вирус внедряется в них. Резидентный вирус находится в оперативной памяти и является активным (т.е., способным заражать все новые и новые объекты) вплоть до выключения или перезагрузки компьютера. Резидентными являются все загрузочные вирусы.

НЕРЕЗИДЕHТHЫЙ ВИРУС не заражает оперативную память компьютера, то есть, не размещает свой код в оперативной памяти. Он является активным только во время работы зараженной программы.

По особенностям алгоритма можно выделить следующие группы вирусов:

ПАРАЗИТИЧЕСКИЕ - это вирусы, изменяющие содержимое файлв и секторов диска, они могут быть достаточно легко обнаружены.

РЕПЛИКАТОРЫ - называемые червями, они распространяются по компьютерным сетям, вычисляя адреса сетевых компьютеров, они записывают по этим адресам свои копии.

НЕВИДИМКИ - называемые стелс-вирусами, их трудно обнаружить и обезвредить, так как они перехватывают обращения операционной системы к пораженным файлам и секторам дисков и подставляют вместо своего тела незараженные участки диска.

МУТАНТЫ – это вирусы, содержащие алгоритмы шифровки-расшифровки, благодаря которым копии одного и того же вируса не имеют ни одной повторяющейся цепочки байтов.

ТРОЯНСКИЕ – это квазивирусные программы, которые хотя и неспособны к самораспространению, но очень опасны, так как, маскируясь под полезную программу, разрушают загрузочный сектор и файловую систему дисков.

3.1.5 Типы вирусов

С тех пор как появились вирусы, началась и бесконечная борьба между авторами вирусов и авторами антивирусных программ. Как только вырабатывались эффективные методы противодействия уже известным вирусам, появлялись новые типы вирусов. В [STEP 93] предлагается следующая классификация вирусов.

Паразитный вирус. Традиционная и до сих пор самая распространенная форма вируса. Паразитный вирус добавляет свой код к исполняемым файлам и размножается при каждом запуске инфицированной программы, находя другие файлы, которые можно было бы инфицировать.

Резидентный вирус. Размещается в оперативной памяти как часть рези дентной системной программы. С момента размещения в памяти инфицирует любую запускаемую программу.Резидентная программа перехватывает прерывания выполняющейся программы, то есть, переопределяет, некоторые обработчики прерываний своими собственными функциями и завершается таким образом, что эти обработчики остаются в памяти. Теперь, когда выполняющаяся программа вызовет такое вот перехваченное (т.е., переопределенное) прерывание, получит управление процедура резидентной программы (ее обработчик прерывания), которая сначала выполнит свою работу, а потом вызовет исходный обработчик. Таким образом резидентные программы-вирусы заменяют обработчики прерываний своими собственными функциями. Итак, резидентный вирус, получив управление, оставляет в оперативной памяти компьютера свой резидентный модуль, который остается активным вплоть до перезагрузки компьютера. Резидентный модуль вируса по сути состоит из процедур, которые подменяют перехватываемые вирусом прерывания. Они решают самые различные задачи. Это и размножение вируса, и маскировка вируса, и создание спецэффектов и т.п. Чаще всего вирус з(еняет обработчики прерываний процедурами, которые осуществляют размножение вируса. Резидентный модуль отслеживает запуск программ или открытие файлов и заражает их, часто проверяя при этом, не были ли они уже заражен.

Загрузочный вирус. Инфицирует главную загрузочную запись или загрузочный сектор и распространяется, когда система загружается с зараженного диска.

Вирус-невидимка. Разновидность вируса, имеющего специально предусмотренное свойство, защищающее вирус от обнаружения антивирусным программным обеспечением.

Полиморфный (мимикрирующий) вирус. Вирус, код которого изменяется при каждом новом заражении, что делает практически невозможным обнаружить его по "сигнатуре".

Один из примеров вируса-невидимки (stealth virus) был рассмотрен выше (рис 3.2): вирус, использующий сжатие, чтобы длина инфицированного файла была в точности равна длине исходного. Существуют и другие, гораздо более хитроумные решения. Например, вирус может перехватывать обращения к функциям ввода-вывода и при попытках прочитать подозрительные части диска с помощью этих функций возвращать оригинальные неинфицированные версии программ. Таким образом, применяемая в данном случае характеристика относится не столько к вирусам, сколько к технологии, обеспечивающей вирусу защиту от обнаружения.

Полиморфный вирус создает при размножении копии, эквивалентные по функциям, но существенно различающиеся по двоичному представлению кода. Как и в случае с вирусами-невидимками, это делается с целью противостоять программам, обнаруживающим вирусы. Для изменения представления кода вирус может вставлять в свой код генерируемые случайным образом избыточные команды или же изменять порядок следования независимых команд. Более эффективным подходом является шифрование. Часть вируса, называемая механизмом управления мутациями, генерирует случайное значение ключа, с помощью которого шифрует остальной код вируса. Ключ сохраняется вместе с вирусом, а механизм управления мутациями видоизменяется. Во время запуска инфицированной программы вирус с помощью сохраненного ключа расшифровывается. При новом инфицировании генерируется новый ключ.

Макровирусы.За последние годы число вирусов, регистрируемых на корпоративных узлах, стремительно растет. Практически весь этот прирост связан с распространением нового типа вирусов, называемых макровирусами.

Макровирусы особенно опасны по следующим причинам:

Макровирусы независимы от платформы. Так, практически все макровирусы поражают документы Microsoft Word. Поэтому любая аппаратно-программная система, поддерживающая Word, может быть заражена таким вирусом;

Макровирусы инфицируют документы, а не выполняемый код. Информация, вводимая в компьютерную систему, по большей части представлена в форме документов, а не программ;

Макровирусы быстро распространяются. Чаще всего распространение происходит по электронной почте;

Существование макровирусов построено на использовании средств поддержки макросов, предлагаемых в Word и других офисных приложениях (например, Microsoft Excel). По сути, макрос представляет собой программу, встроенную в документ текстового процессора или файл какого-то другого типа. Обычно пользователи применяют макросы для того, чтобы автоматизировать выполнение часто повторяемых действий, что позволяет экономить время. Язык макросов чаще всего является каким-нибудь вариантом языка программирования Basic . Пользователь может записать последовательность нажатий клавиш в виде макроса, а затем настроить программу так, чтобы записанный макрос вызывался нажатием функциональной клавиши или какой-то специальной комбинации клавиш.

Создание макровирусов оказывается возможным благодаря существованию автоматических макросов. Это макросы, которые выполняются автоматически, без явной активизации их пользователем. Типичными автоматически происходящими событиями являются открытие, закрытие файла, а также запуск приложения. Во время своего выполнения макрос может копировать себя в другой документ, удалять файлы и выполнять любые другие действия, разрушающие систему пользователя. В Microsoft Word существует три типа автоматических макросов Auto Exec.

Автомакрос выполняется, когда происходит определенное событие, например открытие или закрытие документа, создание нового документа или завершение работы Word.

Командный макрос. Если находящийся в глобальном файле макросов или связанный с текущим документом макрос имеет имя, совпадающее с названием команды Word, он будет выполняться при каждом вызове этой команды пользователем.