- •Технические основы ИБ – защита ПК

- •Основные правила защиты ПК

- •Инструкции подразделения информационной безопасности

- •Организация антивирусной защиты

- •Организация антивирусной защиты

- •Действия при обнаружении вирусов

- •Организация защиты от спама

- •Организация парольной защиты

- •Правила для паролей

- •Разграничение доступа

- •Избирательное управление доступом

- •Избирательное управление доступом: подходы к построению

- •Избирательное управление доступом: использование

- •Управление доступом на основе ролей

- •Управление доступом на основе ролей

- •Управление доступом на основе ролей

- •Мандатное управление доступом

- •Мандатное управление доступом

- •Технические основы ИБ – Криптография

- •Основные термины

- •Методы криптографии

- •Задачи, решаемые криптографией

- •Недостатки криптографии

- •Шифр подстановки

- •Шифр перестановки

- •Алгоритмы шифрования

- •Симметричные алгоритмы шифрования

- •Асимметричные алгоритмы шифрования

- •Составные криптографические системы

- •Электронная цифровая подпись

- •Хеширование

- •ЭЦП с хешированием

- •Криптоаналитические атаки

- •Методы криптоанализа

- •Технические основы ИБ – Защита при передаче данных

- •VLAN

- •VLAN

- •Протоколы

- •Протоколы канального уровня

- •Протоколы сеансового уровня

- •Протоколы сетевого уровня

- •Технические каналы утечки информации

- •ТСПИ и ВТСС

- •Каналы утечки информации, обрабатываемой ТСПИ и ВТСС

- •Речевая информация

- •Каналы утечки речевой информации

- •Каналы связи

- •Каналы утечки информации при её передачи по каналам связи

- •Видовая информация

- •Каналы утечки видовой информации

Шифр подстановки

Одноалфавитный шифр подстановки (шифр простой замены) — шифр, при котором каждый символ открытого текста заменяется на некоторый, фиксированный при данном ключе символ того же алфавита.

Однозвучный шифр подстановки похож на одноалфавитный за исключением того, что символ открытого текста может быть заменен одним из нескольких возможных символов.

Полиграммный шифр подстановки заменяет не один символ,

а целую группу.

Многоалфавитный шифр подстановки состоит из нескольких шифров простой замены

Шифр перестановки

Заключается в том, что символы шифруемого текста

переставляются по определенным правилам внутри

шифруемого блока символов

Самая простая перестановка — написать исходный текст задом наперед и одновременно разбить

шифрограмму на группы из нескольких букв. Пусть группа состоит из пяти букв. Например, из фразы

ПУСТЬ БУДЕТ ТАК, КАК МЫ ХОТЕЛИ

получится такой шифротекст:

ИЛЕТО ХЫМКА ККАТТ ЕДУБЪ ТСУП

В последней группе (пятерке) не хватает одной буквы. Значит, прежде чем шифровать исходное выражение, следует его дополнить незначащей буквой (например, О) до числа, кратного пяти:

ПУСТЬ-БУДЕТ-ТАККА-КМЫХО-ТЕЛИО.

Тогда шифрограмма, несмотря на столь незначительные изменения, будет выглядеть по-другому:

ОИЛЕТ ОХЫМК АККАТ ТЕДУБ ЬТСУП

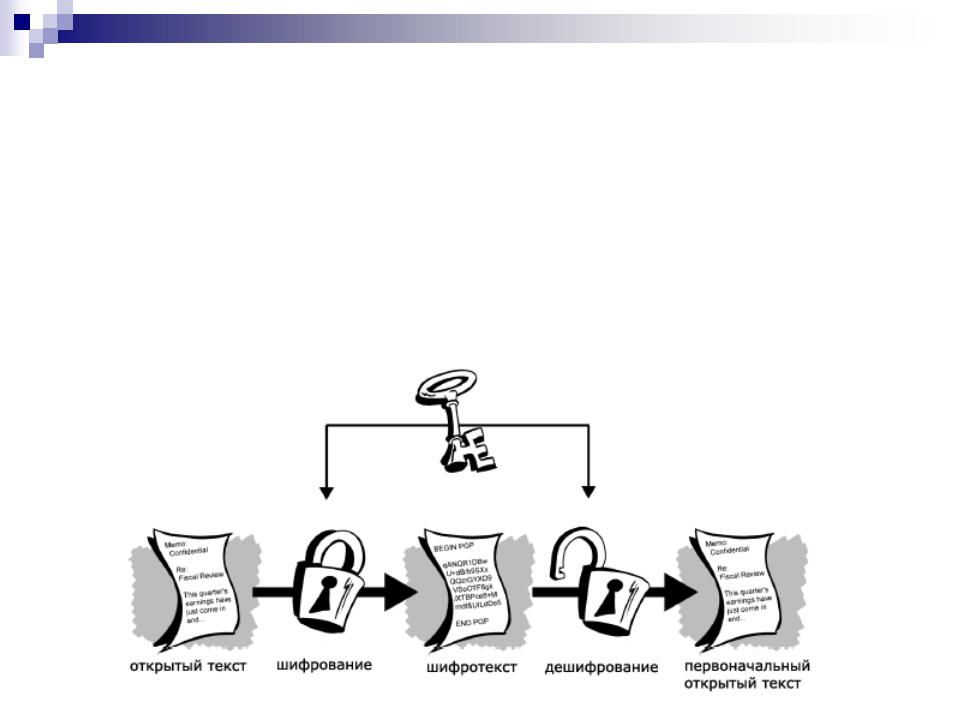

Алгоритмы шифрования

Симметричные – для шифрования и дешифрования используется один и тот же ключ.

Асимметричные - для шифрования используется открытый ключ, а для дешифрования - закрытый

Симметричные алгоритмы шифрования

DES

Triple DES

IDEA

ГОСТ 28147-89