Бондарев Физическая засчита ядерных обектов 2008

.pdfшенной устойчивости – не менее, чем из 7 цифр, высокой устойчивости – не менее, чем из 9 цифр.

Для ввода ПИН применяются цифровые клавиатуры (кодонаборники). Кодонаборники должны быть защищены от перебора кода. При вводе неразрешенного кода ввод должен быть заблокирован на некоторое время. Время должно быть выбрано таким образом, чтобы обеспечить заданную пропускную способность при ограничении числа попыток подбора за 1 ч (100 – нормальной, 30 – повышенной, 10 – высокой устойчивости к манипулированию по ГОСТ).

Чтобы затруднить злоумышленнику подсматривание паролей, применяют несколько методов.

Основной путь – ограничение углов обзора клавиатуры. Этого можно добиться с помощью как установленных сбоку и сверху «козырьков», так и путем применения в клавиатурах специальных дисплеев (например, на жидких кристаллах, имеющих угол бокового обзора всего несколько градусов).

Для защиты от подсматривания разработаны кодонаборники с переменным расположением цифр. Каждый раз, когда очередной субъект доступа подходит к считывателю, расположение цифр на клавишах меняется случайным образом. Даже если нарушитель узнает порядок нажатия клавиш, он не сможет узнать порядок цифр в пароле.

У парольной технологии аутентификации есть недостатки: субъект доступа может сообщить свой пароль неуполномоченному лицу, забыть свой пароль. Нарушитель может узнать ПИН угадыванием или перебором.

Достоинства парольной технологии аутентификации – низкая стоимость и удобство для пользователей.

На рис. 3.6 представлены различные варианты реализации кодонаборников: клавишный (рис. 3.6,а), сенсорный (рис. 3.6,б) и

111

комбинированный – сочетания кодонаборника и считывателя магнитных карт (рис. 3.6,в).

С целью повышения уровня безопасности почти всегда пароли применяются совместно с другими средствами аутентификации.

а) |

б) |

в) |

|

Рис. 3.6. Примеры реализации кодонаборников |

|

|

Вещественный код |

|

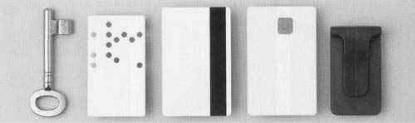

Примеры некоторых идентификаторов, использующих вещественный код, показаны на рис. 3.7.

Они могут иметь различное исполнение: удостоверения, документы с штриховым кодом, обычные ключи от механических замков (рис. 3.7,а), карты перфорированные (рис. 3.7,б), с магнитной полосой (рис. 3.7,в), полупроводниковой электронной схемой (рис. 3.7,г) или изготовленные по проксимититехнологиям (рис. 3.7,д), электронные ключи – «таблетки», брелоки (рис. 3.7,а) и т.д.

112

а) |

б) |

в) |

г) |

д) |

Рис. 3.7. Примеры идентификаторов, использующих вещественный код

Основные проблемы, связанные с применением таких идентификаторов – вероятность их потери или кражи. Их можно забыть где-нибудь. Не исключена возможность изготовления нарушителем копии идентификатора.

Рассмотрим более подробно некоторые из них. Удостоверения. Для аутентификации субъекта (человека) час-

то используются удостоверения личности с фотографией или закодированные удостоверения.

Удостоверение с фотографией относительно несложно подделать. Возможно также изменить внешность субъекта таким образом, чтобы она соответствовала фотографии на удостоверении.

При использовании закодированных удостоверений охранник сравнивает хранящееся в памяти защищенной системы изображение служащего с изображением, закодированным на удостоверении. Преимущество такой системы – трудность подделки хранящейся в памяти системы изображения.

Считывание информации с идентификатора – удостоверения, как правило, осуществляет сотрудник охраны или службы безопасности объекта.

Штриховой код. Штриховой (линейный или bar) код представляет собой группу параллельных линий различной ширины, наносимых на поверхность карты. На сегодняшний день штрих-

113

код – самая дешевая технология изготовления карточек, что является ее достоинством в случае массового применения. Карточки можно печатать на обычном офисном принтере.

Считыватель является фоточувствительным элементом, мимо которого на некотором расстоянии проносится карта.

Главный недостаток технологии – простота подделки. Незащищенный штрих-код можно скопировать на ксероксе. В более сложных модификациях штриховой код заклеивают особой пленкой, непрозрачной для человеческого глаза и прозрачной для инфракрасного света. В настоящее время такой метод маскировки кода получил широкое распространение, но стоимость таких карт со штрих-кодом заметно возросла.

Современная разновидность технологии – двумерный штрихкод. Штрих-код представляет собой покрытый черными точками или другими фигурами светлый прямоугольник на карточке. Пример одного из видов двумерного штрих-кода показан на рис. 3.8.

Рис. 3.8. Двумерный штрих-код

Используя помехоустойчивое кодирование, на небольшой площади можно разместить до 2000 байт информации, что может быть более выгодным, нежели использование для этих целей более дорогих смарт-карт.

114

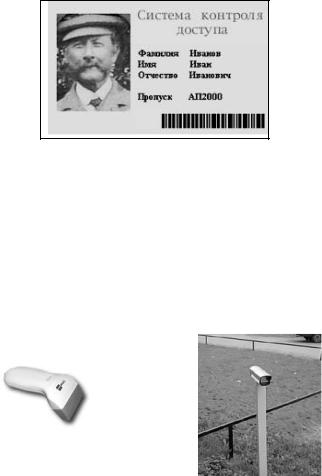

Чаще всего в системах контроля и управления доступом штрих-коды используются при оформлении пропусков на объект. Пример такого пропуска показан на рис. 3.9.

Рис. 3.9. Пример оформления пропуска с использованием одномерного штрих-кода

Код считывается при помощи специального лазерного или ПЗС-сканера. Для печати кода используются принтеры с хорошим разрешением (термо-трансферные или лазерные). Образцы считывателей показаны на рис. 3.10,а и 3.10,б для считывания штрихкода, нанесенного на объект, и с удостоверений, предъявляемых на автостоянках, соответственно.

а) |

б) |

Рис. 3.10. Пример считывателей штрих-кода

115

Карты с магнитной полосой. Цифровые магнитные коды широко применяются в системах контроля доступа. Двоичный код записан на полоске магнитного материала, нанесенной на пластиковую карту (структура пластиковой карты показана на рис. 3.11).

Рис. 3.11. Структура пластиковой карты с магнитной полосой

Данные считываются при перемещении карточки вдоль считывающей головки, аналогичной магнитофонной. Примеры считывателей показаны на рис. 3.12.

Согласно международному стандарту ISO на магнитной полосе может находиться от одной до трех дорожек записи объемом 78, 39, 106 символов соответственно, причем положение и ширина дорожек, способ и глубина записи регламентированы стандартом. Не все карточки и считыватели совместимы.

Магнитные полосы, наносимые на пластиковые карты, бывают двух типов: LoCo (Low Coercitive) и HiCo (High Coercitive). Разли-

чие между магнитными полосами LoCo и HiCo заключается в напряженности магнитного поля, используемого при намагничива-

116

нии. Для того чтобы записать информацию на магнитную полосу LoCo, используется поле напряженностью 300 эрстед. Для полосы HiCo применяется поле напряженностью от 2700 до 4000 эрстед. Пластиковые карты с магнитной полосой HiCo более надежны и долговечны, так как информация на магнитных полосах HiCo менее подвержена размагничиванию внешними магнитными полями, чем на полосах LoCo. Магнитная полоса HiCo используется в тех случаях, когда требуется защитить информацию на магнитной карте от возможного размагничивания, а также повысить защищенность карт от возможной подделки. Карты с магнитной полосой HiCo стоят дороже, чем карты с LoCo.

Рис. 3.12. Примеры считывателей пластиковых карт с магнитной полосой

Существует комбинированный случай – магнитная полоса с двумя слоями покрытия напряженностью 300 и 4000 эрстед. Данные, записанные на магнитном слое напряженностью 4000 эрстед, изменить практически невозможно. А данные, записанные на слое напряженностью 300 эрстед, могут перезаписываться.

Достоинства технологии:

•невысокая стоимость считывателей и магнитных карт;

117

•есть возможность с помощью специальных устройств менять код на карте.

Недостатки:

•простота подделки – данные, записанные на магнитной полоске, могут быть прочитаны и скопированы с помощью широкодоступного оборудования. Тем не менее, эта проблема может быть частично решена путем использования особых, нестандартных методов шифровки информации и считывания кодов;

•незащищенность от электромагнитного воздействия. Всю информацию можно стереть, оставив карту близ источника электромагнитного излучения;

•незащищенность от механического воздействия. Карту можно поцарапать ключом, находящимся в одном кармане с картой;

•быстрый износ карты от частых контактов со считывающей головкой;

•ограниченный срок службы считывающей головки (в среднем порядка 150 – 200 тысяч считываний).

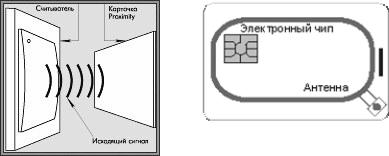

Проксимити-технология. Проксимити-карты (иногда называемые радиокартами) и проксимити-брелоки предназначены для дистанционного считывания кодовой информации (рис. 3.13,а). Расстояние между считывателем и картой зависит от мощности считывателя и типа карты и варьируется от 5 см до нескольких метров. Структура проксимити карты показана на рис. 3.13,б.

Проксимити-считыватель, постоянно посылающий радиосигнал, представляет собой одну из обмоток воздушного трансформатора. Другая обмотка находится в карте или брелоке. Когда карта приближается к считывателю на определенное расстояние, энергии излучения считывателя оказывается достаточно, чтобы запитать кристалл, находящийся в карте. Получив питание, кристалл модулирует электромагнитное поле кодом, «зашитым» в него при про-

118

изводстве. Этот код демодулируется электроникой считывателя, приводится к требуемому типу интерфейса и поступает в виде ключа на контроллер.

а) |

б) |

Рис. 3.13. Проксимити технология

Проксимити-карты делятся на активные и пассивные. В отличие от пассивных карт, излучающих за счет энергии поля считывателя, активные карты имеют встроенный передатчик на батарейке. Естественно, что расстояние срабатывания активной карты больше, чем пассивной. Кроме того, активные карты можно перепрограммировать, в то время как на пассивные карты информация записывается только один раз. Недостатки активных проксимити-карт – меньший, чем у пассивных карт, срок службы, более узкий рабочий диапазон температур, более высокая цена. Вообще, стоимость про- ксимити-систем сильно возрастает с увеличением дальности считывания.

В зависимости от используемого передатчиком диапазона частот проксимити-системы можно условно разделить на низкочастотные (от 33 кГц до 500 кГц) и высокочастотные (от 2,5 МГц до 10 ГГц). Наиболее распространены проксимити-системы, пере-

119

дающие на частоте 125 кГц. Высокочастотные карты имеют недостаток – повышенная возможность дистанционного снятия кода.

Для кодирования информации чаще всего используются Ман- честер-код и бифазный код, обладающие свойствами самосинхронизации. В код всегда включаются контрольные данные (чаще всего, контрольные суммы по модулю 2 для битов, байтов и полубайтов) на случай нечеткого считывания кода. Так называемые «плавающие» коды, широко применяемые в автомобильных сигнализациях, в управлении доступом широкого распространения не получили, так как заметно удорожают систему.

Проксимити-карты могут существенно различаться и по используемой технологии записи идентификационного кода. Вот некоторые технологии записи и считывания:

•использование эффекта поверхностной акустической волны. Радиочастотный сигнал индуцируется поверхностью кристалла ниобата лития, расположенного в карте, и создает акустическую волну на поверхности другого кристалла, находящегося в считывающем устройстве. Эта волна затем модифицируется металлическими преобразователями;

•использование интегральных схем. Устройства этого типа передают закодированную информацию двумя способами. В первом случае код записывается при изготовлении устройства и не может быть изменен; во втором случае код загружается в интегральную схему и может быть изменен по желанию пользователя;

•использование схем с электрической настройкой. В таких устройствах код записывается в виде запрессованных в пластиковую карточку электрических схем, имеющих определенную резонансную частоту. Считывающее устройство постоянно сканирует весь диапазон рабочих частот и принимает сигналы, поступающие от резонирующих электросхем, встроенных в проксимити-карты.

120