- •Основы защиты информации

- •Учебная программа

- •Учебная литература

- •Системная методология информационной безопасности

- •Основные понятия и

- ••Информационная безопасность – защищенность

- ••Защищенный информационный объект — это

- •Виды ущерба информационному объекту или поддерживающей инфраструктуре:

- •Угрозы информационной безопасности

- •Классификация угроз

- •Угрозы информационной

- •Основные причины убытков компаний (Ernst&Young)

- •Основные области вложения средств в информационную безопасность

- ••К наиболее дешевым, однако имеющим высокий уровень эффективности, относятся организационные меры (внутренний и

- •Оценка риска

- •Средний срок восстановления предприятия после утечки информации

- •ЗИ от случайных угроз

- •3.Охраняемые сведения и демаскирующие признаки

- •4. Классификация методов ЗИ

- •Построение модели злоумышленника

- •Способы доступа органов добывания к

- •Способы несанкционированного доступа к информации:

- •Шпионский музей Кита Мэлтона

- •Приемопередатчик в настольной лампе

- •Шифровальные устройства

- •Шифровальная машина Enigma

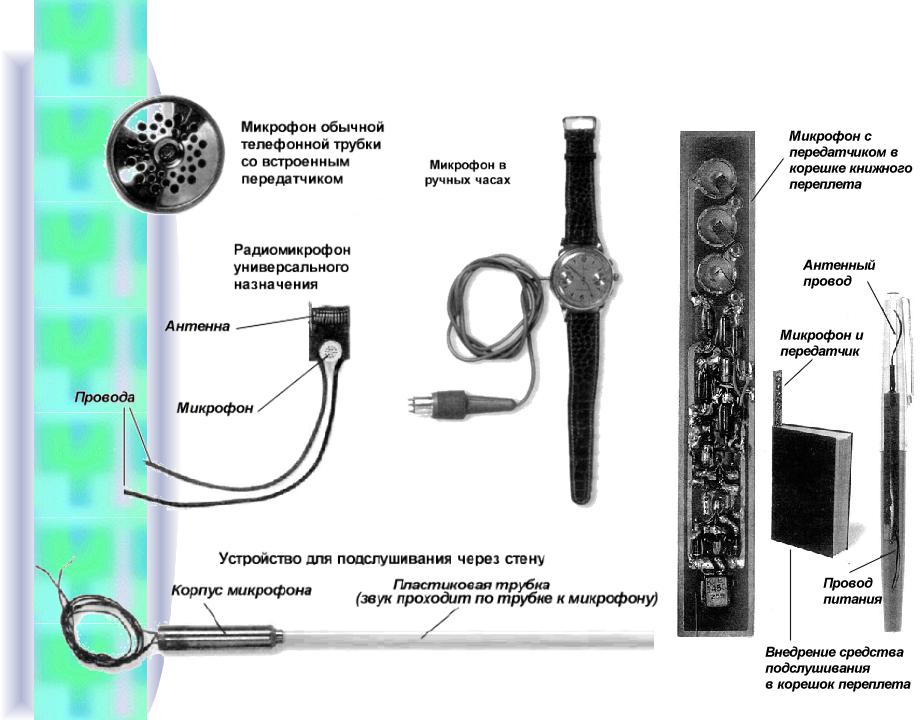

- •Подслушивающие устройства

- •Средства подслушивания

- •Электромагнитное оружие

- •Доставка электромагнитной бомбы

- •Электромагнитный терроризм

- •Спасибо за внимание…

Построение модели злоумышленника

Построение модели злоумышленника

Классификация потенциальных нарушителей по следующим параметрам:

•Тип злоумышленника (конкурент, клиент, разработчик,Присвоив перечисленнымсотрудник компаниипараметрамимоделит. .);

•Положениезлоумышл злоумышленникакачественные значенияпо отношениюможно к

объектампределитьзащитыпотенциал(внутренний,злоумышленникавнешний);

•Уровень(интегральнуюз анийхарактеристикуоб объектахвозможностейзащиты и окружении (высокий,злоумышленникасредний,по реализациинизкий); угроз).

•Уровень возможностей по доступу к объектам

защиты (максимальные, средние, минимальные);

•Время действия (постоянно, в определенные

временные интервалы);

•Место действия (предполагаемое

месторасположение злоумышленника во время реализации атаки).

Способы доступа органов добывания к

источникам информации

Доступ информации обеспечивается, когда источник обнаружен и локализован и с ним потенциально возможен разведывательный контакт.

Условия разведывательного контакта:

•пространственное;

•энергетическое;

•временное.

Пространственное условие предполагает, что злоумышленник

знает о месте нахождения источника информации или видит объект наблюдения;

Энергетическое условие состоит в обеспечении на входе

приемника злоумышленника отношения сигнал/шум, достаточного для получения на его выходе информации с требуемым качеством;

Необходимость функционирования времени органа добывания, синхронизированного с временем возможности доступа к информации, составляет суть временного условия

разведывательного контакта.

Способы несанкционированного доступа к информации:

физическое проникновение к источнику информации; сотрудничество злоумышленника с работником имеющим легальный или нелегальный доступ к интересующей информации; дистанционное добывание информации без нарушения границ контролируемой зоны.

Физическое проникновение к источнику информации:

скрытое проникновения; проникновение с применением силы;

результате внедрения злоумышленника в организацию.

Основными способами привлечения сотрудников интересующей организации:

инициативное сотрудничество; подкуп; сотрудничество под угрозой.

Шпионский музей Кита Мэлтона

• Устройства для скрытого

фотографирования

Приемопередатчик в настольной лампе

•Использовались

американскими специалистами для камуфлирования в них агентурных радиостанций, при этом в основание лампы были встроены и приемник, и передатчик.

•В некоторых случаях подобная аппаратура использовалась в качестве подслушивающего устройства с передачей информации по радиоканалу

Шифровальные устройства

•В общем случае буквы и цифры сообщения заменяются другими символами, делая его совершенно непонятным.

Шифровальная машина Enigma

• В ходе войны Enigma

подвергалась постоянной модернизации. Только в 1943 году, используя электронно- вычислительную технику, удалось раскрыть применявшийся в ней шифр. По мнению историков этот факт сыграл решающую роль в победе союзников над нацистами во Второй мировой войне. Созданная в 1923 году Enigma представляла собой электромеханическое устройство для зашифровки и расшифровки текстовой информации. Каждая буква сообщения зашифровывалась самостоятельно при помощи целого набора механических роторов и электрических разъемов

Подслушивающие устройства

Подслушивающие устройства

Средства подслушивания

Подслушивание телефонов при помощи быстро устанавливаемого устройства

Электромагнитное оружие

•Электромагнитная бомба — генератор радиоволн

высокой мощности (десятки гигаватт), приводящих к уничтожению электронного оборудования командных пунктов, систем связи и компьютерной техники на расстоянии сотен метров от источника. Создаваемая электрическая наводка по мощности воздействия на электронику оказывается сравнимой с ударом молнии.

•Низкочастотные (используют для доставки разрушающего напряжения наводку в линиях электропередачи)

•Высокочастотные (вызывают наводку непосредственно в элементах электронных устройств и обладающие высокой проникающей способностью — достаточно мелких щелей для вентиляции для проникновения волн внутрь оборудования).