- •17. Безопасность в Веб-разработке

- •17.1. Безопасность в Интернете

- •17.1.1. Информационная безопасность

- •17.1.2. Виды угроз и способы борьбы с ними

- •17.1.2.1. Аутентификация (Authentication)

- •17.1.2.1.1. Подбор (Brute Force)

- •17.1.2.1.2. Недостаточная аутентификация (Insufficient Authentication)

- •17.1.2.1.3. Небезопасное восстановление паролей (Weak Password Recovery Validation).

- •17.1.2.2. Авторизация (Authorization)

- •17.1.2.2.1. Предсказуемое значение идентификатора сессии (Credential/Session Prediction)

- •17.1.2.2.2. Недостаточная авторизация (Insufficient Authorization)

- •17.1.2.2.3. Отсутствие таймаута сессии (Insufficient Session Expiration)

- •17.1.2.2.4. Фиксация сессии (Session Fixation)

- •17.1.2.3. Атаки на клиентов (Client-side Attacks)

- •17.1.2.3.1. Подмена содержимого (Content Spoofing)

- •17.1.2.3.2. Межсайтовое выполнение сценариев (Cross-site Scripting, xss)

- •17.1.2.3.3. Расщепление http-запроса (http Response Splitting)

- •17.1.2.4. Выполнение кода (Command Execution)

- •17.1.2.4.1. Переполнение буфера (Buffer Overflow)

- •17.1.2.4.2. Атака на функции форматирования строк (Format String Attack)

- •17.1.2.4.3. Внедрение операторов ldap (ldap Injection)

- •17.1.2.4.4. Выполнение команд ос (os Commanding)

- •17.1.2.4.5. Внедрение операторов sql (sql Injection)

- •17.1.2.4.6. Внедрение серверных расширений (ssi Injection)

- •17.1.2.4.7. Внедрение операторов xPath (xPath Injection)

- •17.1.2.5. Разглашение информации (Information Disclosure)

- •17.1.2.5.1. Индексирование директорий (Directory Indexing)

- •17.1.2.5.2. Идентификация приложений (Web Server/Application Fingerprinting)

- •17.1.2.5.3. Утечка информации (Information Leakage)

- •17.1.2.6.2. Отказ в обслуживании (Denial of Service)

- •17.1.2.6.3. Недостаточное противодействие автоматизации (Insufficient Anti-automation)

- •17.1.2.6.4. Недостаточная проверка процесса (Insufficient Process Validation)

- •17.1.2.7. Вирусы и приложения типа "троянский конь"

- •17.1.3. Ключевые термины

- •17.2. Xss Filter

- •17.2.1. Общее описание

- •17.2.2. Исследование эффективности xss Filter

- •17.2.2.1. Сохраненный вариант

- •17.2.2.2. Dom-based xss

- •17.2.2.3. Отраженный вариант

- •17.2.2.3.1. Внедрение кода в Javascript

- •17.2.2.3.2. Внедрение кода в тег

- •17.2.2.3.3. Внедрение кода в параметр тега

- •17.2.2.3.4. Внедрение кода в html

- •17.2.2.3.5. Использование расщепления http-ответа

- •17.2.2.4. Заключение

- •17.2.3. Ключевые термины

- •17.3. SmartScreen Filter

- •17.3.1. Общие сведения

- •17.3.2. Ключевые термины

- •17.4. Data Execution Prevention

- •17.4.1. Общие сведения

- •17.4.2. Ключевые термины

- •17.5. Https

- •17.5.1. Ssl

- •17.5.2. Https

- •17.5.3. Настройка https

- •17.5.3.1. Пример настройки для iis 6

- •17.5.3.3. Пример настройки для iis 7

- •17.5.4. Ключевые термины

- •17.6. Краткие итоги

17.2.2.4. Заключение

Исследование механизма противодействия атакам "Межсайтовое выполнение сценариев", встроенного в браузер Internet Explorer 8, показало, что подход защиты от Cross-Site Scripting на стороне клиента может быть достаточно эффективным в борьбе с отраженным вариантом XSS. К сожалению, решить проблему с сохраненным типом атаки лишь на стороне клиента в настоящее время не представляется возможным (отключение Javascript и прочих активных объектов – это не решение проблемы), поэтому это тема лежит за рамками поддерживаемого функционала XSS-фильтра в IE8. Кроме того, не поддерживается фильтрация некоторых DOM-based атак, которые весьма актуальны в современном мире AJAX и Веб 2.0. Неплохим расширением функций фильтра была бы фильтрация атак типа HTTP Response Splitting, что позволило бы избежать некоторых методов обхода фильтра.

Сводная таблица возможностей Internet Explorer 8 в части фильтрации XSS приведена в табл. 17.1 [21].

|

Таблица 17.1. Возможности Internet Explorer 8 в части фильтрации XSS | |

|

Вид атаки |

Результат работы XSS Filter |

|

Сохраненный вариант |

Нет |

|

DOM-Based |

Частично |

|

Отраженный вариант | |

|

В теге |

Нет |

|

В Javascript |

Нет |

|

В HTML |

Да |

|

В параметре тега |

Да |

Учитывая, что отраженный вариант XSS является самым распространенным типом уязвимостей этого типа, возможности Internet Explorer позволяют значительно снизить количество успешных атак с использованием данного вектора.

17.2.3. Ключевые термины

XSS, Сross Site Sсriрting, XSS Filter.

17.3. SmartScreen Filter

17.3.1. Общие сведения

Фишинг (phishing, от fishing – рыбная ловля, выуживание) – вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей – логинам и паролям [22]. Это достигается путём проведения массовых рассылок электронных писем от имени популярных брендов, а также личных сообщений внутри различных сервисов, например, от имени банков (Ситибанк, Альфа-банк), сервисов (Rambler, Mail.ru) или внутри социальных сетей (Facebook, Вконтакте). В письме часто содержится прямая ссылка на сайт, внешне неотличимый от настоящего, либо на сайт с редиректом. Оказавшись на таком сайте, пользователь может сообщить мошенникам ценную информацию, позволяющую получить доступ к аккаунтам и банковским счетам.

Фишинг – одна из разновидностей социальной инженерии, основанная на незнании пользователями основ сетевой безопасности: в частности, многие не знают простого факта: сервисы не рассылают писем с просьбами сообщить свои учётные данные, пароль и прочее.

В Internet Explorer 7 компания Microsoft представили фильтр фишинга, который предупреждает пользователя при попытке посетить сайт, находящийся в так называемом "черном списке" [23].

На основе успеха фильтра, который блокирует миллион фишинговых атак еженедельно, для Internet Explorer 8 Microsoft разработали фильтр SmartScreen, который впитал в себя сам фишинг-фильтр, а также ряд новых особенностей [24, 25]:

Улучшенный пользовательский интерфейс.

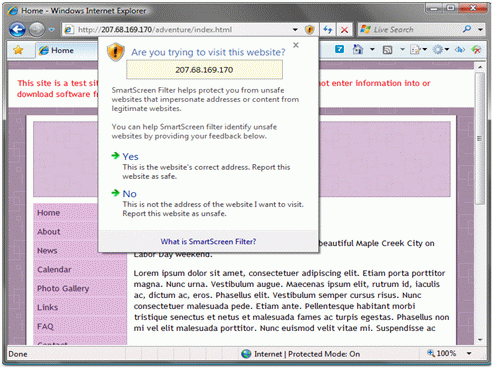

SmartScreen страница блокировки объясняет, как избежать попадания на известные небезопасные сайты (рис. 17.9).

Рис. 17.9. Предупреждение одного из фишинг-сайтов

Источник: IE8 Security Part VIII: SmartScreen Filter Release Candidate Update [26]

По умолчанию страница имеет всего одну ссылку – "Вместо этого перейти на домашнюю страницу". Данное решение облегчает принятие очевидного решения, не предоставляя пользователю выбора из нескольких вариантов. Заинтересованные могут щелкнуть по ссылке дополнительной информации.

Также пользователь может проигнорировать предупреждение фильтра SmartScreen и щелкнуть по ссылке "Отказаться и продолжить" (находится в дополнительной информации).

Администраторы домена также могут использовать групповые политики, чтобы убрать ссылку "Отказаться и продолжить" и в принудительном порядке запретить пользователям переход на сайты, заблокированные фильтром SmartScreen.

Если пользователь обнаружил новый фишинг-сайт, он может добавить его для анализа через функцию "Сообщить о небезопасном веб-сайте" в меню Сервис.

Улучшенная производительность.

Обнаружение небезопасных сайтов происходит параллельно с перемещением, следовательно, пользователь может конфиденциально ходить по сайтам, не ища компромисса между производительностью и безопасностью.

Новые эвристики и усиленная телеметрия.

Новые эвристики способны оценить больше аспектов каждой веб-страницы и с большей долей вероятности обнаружить подозрительное поведение. Эти новые эвристики в сочетании с улучшенной телеметрией позволяют сервису URL-репутаций идентифицировать и блокировать фишинговые сайты быстрее, чем раньше.

В редких случаях SmartScreen запросит обратную связь на сайте с сомнительной репутацией (рис. 17.10).

Рис. 17.10. Обратная связь SmartScreen

Источник: IE8 Security Part III: SmartScreen Filter [27]

Ответ пользователя про неизвестный сайт будет сохранен веб-сервисом SmartScreen, который быстро распознает, нужно его блокировать или нет.

Поддержка анти-Malware.

SmartScreen-фильтр помогает блокировать сайты, которые распространяют вредоносные программы и другое опасное ПО, которое пытается атаковать компьютер пользователя и украсть личную информацию. Существуют множество видов вредоносного ПО, при этом большинство из подобных программ могут значительно влиять на пользовательскую конфиденциальность и безопасность. SmartScreen анти-malware основано на URL-репутации – это означает, что он оценивает серверы, ответственные за загрузки и определяет, числятся ли они в списках распространителей небезопасного содержимого. Основанный на репутации, SmartScreen-анализ действует слажено с другими анти-malware технологиями как Malicious Software Removal Tool, Windows Defender и Windows Live OneCare, для предоставления исчерпывающей защиты от вредоносного ПО.

Если попал на сайт с вредоносным ПО, SmartScreen заблокирует страницу и проинформирует пользователя о небезопасном ПО (рис. 17.11).

Рис. 17.11. Информирование пользователя о небезопасном П

Источник: IE8 Security Part III: SmartScreen Filter [27]

С другой стороны, если пользователь пройдет прямой ссылке для загрузки, расположенной на уже известном системе опасном сайте, диалог загрузки Internet Explorer прервет закачку для предупреждения пользователя (рис. 17.12).

Рис. 17.12. Прерывание закачки по прямой ссылки

Источник: IE8 Security Part VIII: SmartScreen Filter Release Candidate Update [26]

Улучшенная поддержка групповой политики.

Групповая политика может быть использована для включения или отключения SmartScreen-фильтра для пользователей Internet Explorer в контроллере домена Windows. Возможность групповой политики позволяет администраторам домена запрещать пользователям отвергать предупреждения SmartScreen-фильтра. Когда ограничения групповой политики включены, пункт отказа от предупреждения SmartScreen-фильтра отсутствует на странице блокировки и в окне загрузки (рис. 17.13).

Рис. 17.13. Применение групповых политик

Источник: IE8 Security Part III: SmartScreen Filter [27]

Атаки вредоносного ПО в браузере.

На сегодняшний день существует два способа, которые могут использовать вредоносные сайты для заражения компьютера. Первый способ – использование уязвимостей браузера для автоматической установки вредоносной программы без участия пользователя, также известный как drive-by download. А второй – привлечь или обмануть пользователя, заставив скачать и установить программу, которая является вредоносной, как было уже приведено в примере выше. Для полной безопасности мы должны защищать пользователя от обоих типов атак.

Несколько дополнительных функций IE8 и Windows Vista (Windows 7) помогают защититься от drive-by download атак, которые пытаются запуститься без согласия или уведомления пользователя. В этот список входит защита памяти DEP/NX, улучшения в безопасности ActiveX, а также User Account Control в сочетании с Protected Mode в IE. Но ни один из этих механизмов не может защитить пользователя от программы, которую он самостоятельно загрузил и запустил. И здесь важное место занимает фильтр SmartScreen.

В преддверии запуска IE8 команда инженеров Microsoft поручила провести исследование эффективности фильтра SmartScreen независимой компании NSS Labs [28]. Целью было собрать точные и независимые расчеты защиты SmartScreen-фильтра против вредоносного кода, использующих методы социальной инженерии.

NSS Labs завершила часть исследований об атаках вредоносного ПО, использующих методы социальной инженерии. В этих тестах NSS обнаружила увеличение уровня защиты SmartScreen на 12% (рис. 17.14) [28].

Рис. 17.14. Исследование атак вредоносного ПО методами социальной инженерии

Источник: Real-World Protection With IE8's SmartScreen Filter [29]

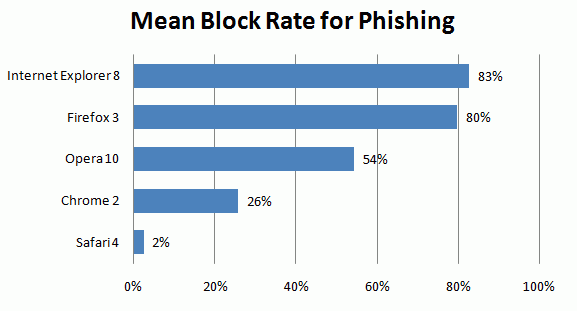

Также исследование от NSS включает в себя тесты по блокировкам фишинг-атак. NSS Labs предоставили рейтинг блокировок для разных браузеров (рис. 17.15) [28].

Рис. 17.15. Рейтинг блокировок фишинг-атак для разных браузеров

Источник: Real-World Protection With IE8's SmartScreen Filter [29]