- •Чтоб мысль врага узнать, ему вскрывают сердце. А письма — и подавно...

- •Форма отчетности

- •Литература:

- •Основные задачи дисциплины

- •Содержание

- •1.Элементы теории чисел

- •1.2 Вычисление степени числа по модулю

- •1.3 НОД и НОК чисел

- •Алгоритм Эвклида

- •2 Основные определения и термины криптологии

- •Основные термины криптологии

- •Что такое криптография?

- •Основные задачи криптографии

- •Алиса и Боб

- •Классификация систем шифрования

- •3 Исторические этапы развития криптографии

- •3.1 Основные исторические вехи

- •Виды шифрующих преобразований

- •3.2Шифры перестановки.

- •Потом ремень сматывался и получался вот такой текст и отправлялся получателю:

- •2. Шифрующие таблицы Трисемуса

- •3. Магические квадраты

- •3.3Шифры простой замены.

- •Попробуйте

- •Получилось слово:

- •АТАКА «ГРУБОЙ СИЛЫ» НА ШИФР ЦЕЗАРЯ

- •1.2 Афинная подстановка Цезаря

- •1.3Шифр Цезаря с ключевым словом

- •2. Простой подстановочный шифр

- •3. Шифр Мирабо

- •Попробуйте

- •Получилось:

- •4.Полибианский квадрат

- •5.Шифрующие таблицы Трисемуса

- •получаем шифртекст

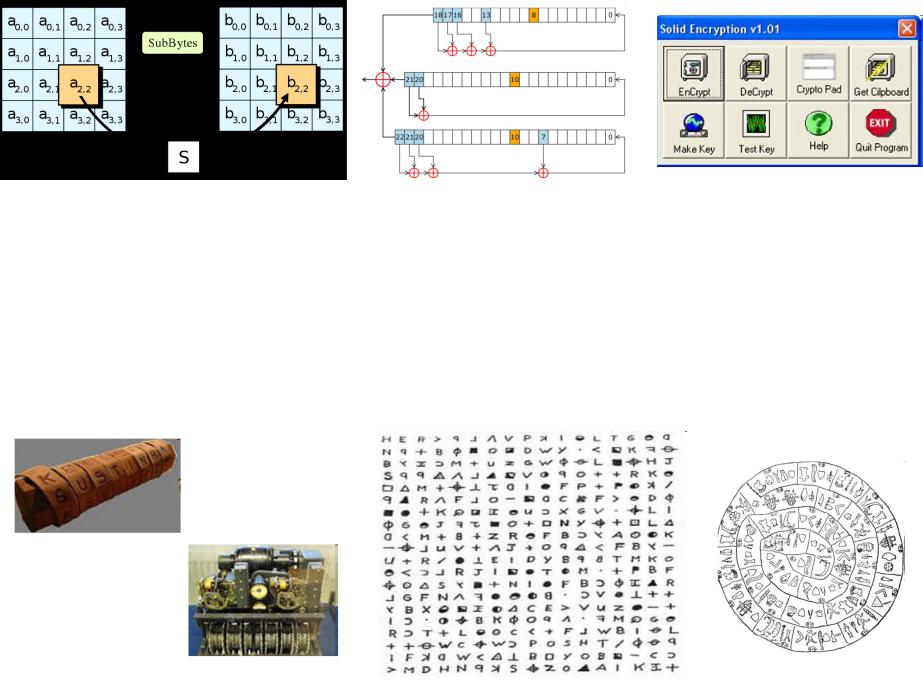

- •6. Биграммный шифр Плейфера

- •Зашифруем текст

- •ЧАСТОТНЫЙ АНАЛИЗ: РАСКРЫТИЕ ПОДСТАНОВОЧНОГО ШИФРА

- •3.4 Система омофонов

- •Вскрытие шифра простой замены в случае длинного сообщения

- •3.5Шифры сложной замены. 1. Шифр Виженера.

- •Шифр ВИЖЕНЕРА

- •АТАКА БЭББИДЖА: РАСКРЫТИЕ ШИФРА ВИЖЕНЕРА

- •АТАКА БЭББИДЖА: РАСКРЫТИЕ ШИФРА ВИЖЕНЕРА

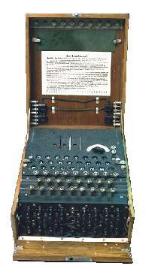

- •2. Роторные машины. Энигма.

- •Машина Лоренца

- •Вскрытие роторных машин

- •3.6 Шифры гаммирования

- •Вскрытие шифров гаммирования. Периодическая и предсказуемая гамма

- •3.7 Единственный неуязвимый шифр:

- •Единственный неуязвимый шифр:

2 Основные определения и термины криптологии

Криптология – наука о создании и анализе систем безопасности, предметом которой являются математические основания криптографии и криптоанализа.

Криптография – наука о принципах, средствах и математических методах преобразования информации, с целью сокрытия смысла или структуры данных, а также для защиты их от несанкционированного использования или подделки. Одним из основных методов криптографии является шифрование.

Криптоанализ – наука о методах раскрытия шифров или подделки данных. Поскольку проверка шифров на стойкость является обязательным элементом их разработки, криптоанализ также является частью процесса разработки.

Шифрованием называется взаимно однозначное преобразование сообщения, с целью скрытия его смысла от посторонних.

Исходный текст сообщения, который должен быть защищен называется открытый текст. Результат шифрования – шифрованный текст (шифротекст, криптограмма). Совокупность данных, определяющих конкретное преобразование из множества

преобразований шифра называют ключом.

Открытый текст состоит из элементов, которые определяются шифрпреобразованием. Элемент – это наименьшая часть данных, (набор битов), которая может быть зашифрована.

Элементам открытого текста соответствуют элементы шифртекста.

Основные термины криптологии

Одним из основных понятий криптографии является стойкость.

Стойкость – это способность противостоять попыткам хорошо вооруженного современной техникой и знаниями криптоаналитика дешифровать перехваченный шифротекст, раскрыть ключи шифра или нарушить целостность и подлинность информации.

Криптоаналитической атакой называют использование специальных методов для раскрытия ключа шифра и/или получения открытого текста. Предполагается, что атакующей стороне уже известен алгоритм шифрования, и ей требуется только найти конкретный ключ.

Другая важная концепция связана с термином «взлом». Когда говорят, что некоторый алгоритм был «взломан» , это не обязательно означает, что найден практический способ раскрытия шифрованных сообщений. Moжет иметься в виду в виду, что найден способ существенно уменьшить ту вычислительную работу, которая требуется для раскрытия шифрованного сообщения методом «грубой силы», то есть простым перебором всех возможных ключей.

При осуществлении такого взлома практически шифр все же может оставаться стойким, поскольку требуемые вычислительные возможности будут все еще оставаться за гранью реального. Oднако, хотя существование метода взлома не означает еще реальной уязвимости алгоритма, обычно такой алгоритм более не используют.

Что такое криптография?

Наука о том

как сделать информацию конфиденциальной, избирательно доступной (шифрование)

как обеспечить целостность данных

как обеспечить аутентификацию (достоверную идентификацию)

субъекта: аутентичность информационного источника

объекта: пользователя, процесса

как обеспечить доказательность действия (неотказуемость)

как обеспечить контроль доступа (авторизацию)

Предмет науки:

криптографические алгоритмы (математика)

криптографические протоколы (процессы с использованием криптографических алгоритмов)

Принцип (Август Керхоффс, 1835-1903):

вся защита должна основываться только на качестве (длине, энтропии) ключа

алгоритмы должны быть тщательно выверены и публично доступны

Метод:

для того, чтобы выполнить криптографическую операцию (за исключением, м.б., обеспечения целостности данных), нужно знать секретную информацию (ключ)

незнающий ключа должен «искать иголку в стоге сена» (а «стог» должен быть достаточно большим в математическим смысле)

Основные задачи криптографии

В узком контексте сетевой безопасности основными задачами криптографии являются

конфиденциальность данных:

цель: сделать данные «нечитаемыми» для непосвященных

метод: шифрование

целостность и имитостойкость данных

цель: исключить возможность умышленного и неумышленного изменения (искажения) данных неуполномоченными лицами

метод: хэш, имитовставка, электронно-цифровая подпись

аутентификация субъекта – доказательство того, что субъект действия является именно тем, за кого себя выдает

аутентификация источника данных – доказательство того, что данные изданы

определенным субъектом и являются подлинными (т.е. никем другим не искажены; в этом смысле – аутентификация источника данных автоматически обеспечивает их целостность)

обеспечение безотказности – невозможности для субъекта, выполнившего некоторое действие, впоследствии отказаться от факта выполнения этого действия

Алиса и Боб

В криптографических протоколах часто приходится строить примеры взаимодействия двух объектов А и Б

Криптографы (математики!) придумали для этих объектов имена – Алиса и Боб

это удобно произносится

герои разнополые, поэтому когда о них говорят в третьем лице – он или она – ясно, о ком речь

Иногда в криптографических теоремах появляется третий герой

–злоумышленник, его обозначим «В», враг

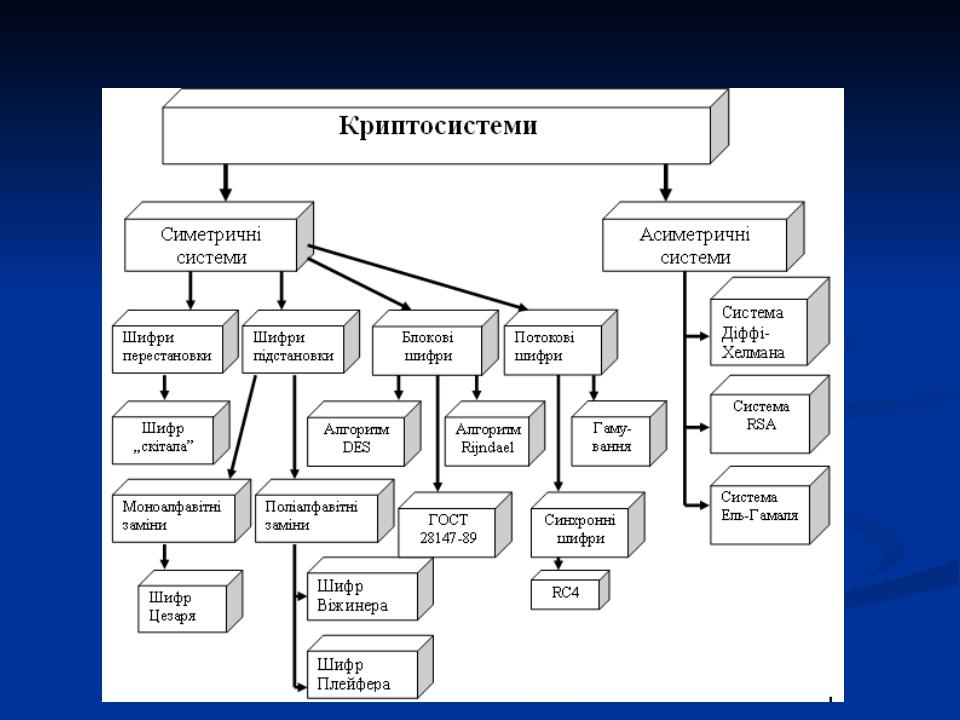

Классификация систем шифрования

3 Исторические этапы развития криптографии

3.1 Основные исторические вехи

•Древний мир

–жрецы и правители Египта, Греции, Рима

–перестановочный шифр Цезаря

•Средние века

–c Х века: церковь («Полиграфия Трисемуса», 1508г.)

–с XVI века: политики (Мария Стюарт)

•Гражданская война в США («Цилиндр Джефферсона», возможно, первая шифровальная машина)

•1я мировая война: Циммерман

•2я мировая война: Энигма, Алан Тьюринг

•1948: теория информации Клода Шеннона

•1974: разработка первого криптостандарта (DES)

•1976: изобретение системы шифрования с открытым ключом (Витфилд Дифи Хеллман)

•1978: система электронно-цифровой подписи (Роналд Райвест, Ади Шамир, Леонард Адлеман)

•1980е: первые открытые интернациональные исследования, создание международного центра разработки криптографических систем (International Association for Cryptographic Research, IACR, 1987)

•c 1990х: окончательная утрата занавеса секретности вокруг темы криптографии, либерализация законодательств распространения и применения криптосредств, повсеместное применение средств криптографии в программном обеспечении, коммуникациях, электронной коммерции

Виды шифрующих преобразований

•Шифры перестановки преобразуют открытый текст таким образом, что его символы переставляются по определенному правилу в пределах некоторого блока этого текста.

•Шифры простой замены (подстановки) преобразуют открытый текст таким образом, что каждый его символ заменяется на какой-нибудь другой. При этом одинаковым символам открытого текста соответствуют одинаковые символы шифртекста, а разным – разные. Ключом является таблица, которая указывает в какой именно символ шифртекста переходит символ открытого текста. Без утраты общности можно стчитать, что сообщение и шифртекст записывают в одном и том же алфавите, так как использование экзотических символов не сделает шифр надежнее. Сделав это допущение, можно легко подсчитать количество всех возможных ключей для шифра подстановки. Для алфавита из 32 букв это 32! = 2,63130 1035 ключей. Следует отметить, что комбинация шифров замены – перестановки образуют все многообразие применяемых на практике симметричных шифров.

•Шифры сложной замены (полиподстановки) преобразуют открытый текст таким образом, что каждый его символ заменяется на символ из различного алфавита. При этом одинаковым символам открытого текста могут соответствовать разные символы шифртекста.

•Шифры гаммирования преобразуют открытый текст таким образом, что символы открытого текста, предварительно заменяемые на числа, складываются по модулю с элементами некоторой числовой последовательности, которая называется гаммой.

3.2Шифры перестановки.

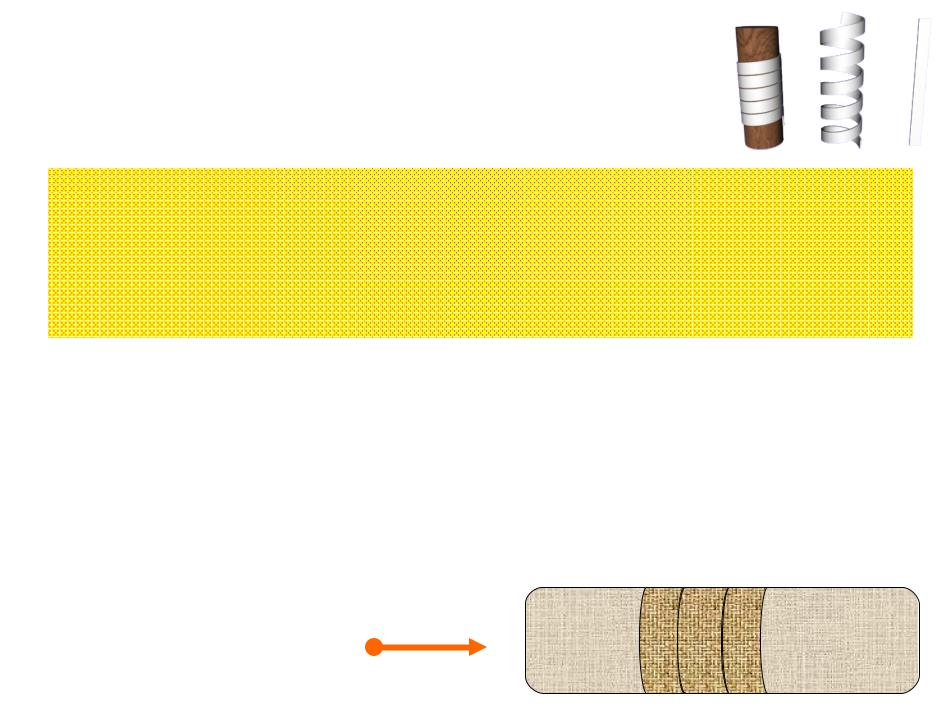

1.Шифр Скиталла

Специальный жезл для шифрования – СКИТАЛЛА, применялся для шифра перестановки. Он был изобретён в древней "варварской" Спарте во времена Ликурга в V в.

Для шифрования текста использовался цилиндр заранее обусловленного диаметра. На цилиндр наматывался тонкий ремень из пергамента, и текст выписывался построчно вдоль оси цилиндра.

|

Н А С |

|

Наступаем |

Т У П |

|

А Е М |

||

|