лаба 2.6-1

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение

высшего образования

«ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ

УПРАВЛЕНИЯ И РАДИЭЛЕКТРОНИКИ» (ТУСУР)

Кафедра комплексной информационной безопасности электронно-

вычислительных систем (КИБЭВС)

ОГРАНИЧЕННОЕ ИСПОЛЬЗОВАНИЕ

ПРОГРАММ

Лабораторной работа № 2.6 по дисциплине

Средства защиты конфиденциальной информации от НСД в операционных системах

|

Слушатели _______________ Г.М. Дударев _______________ П.Л. Тимошин «___» _________ 20 __ г.

|

|

|

|

Инженер кафедры КИБЭВС ______________ С.А. Пашкевич «___» _________ 20 __ г.

|

Томск 2025

Цель работы

Целью данной работы является ознакомление и практическое применение встроенных средств ограничения использования программ в ОС Windows 10.

Ход работы

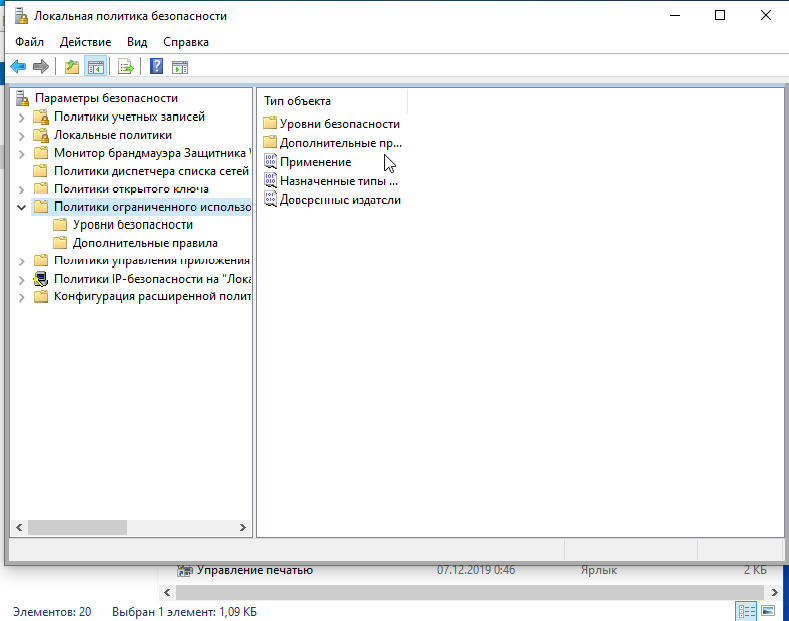

Сначала была открыта и создана новая локальная политика безопасности (рисунок 1).

Рисунок 1 - Локальные параметры безопасности

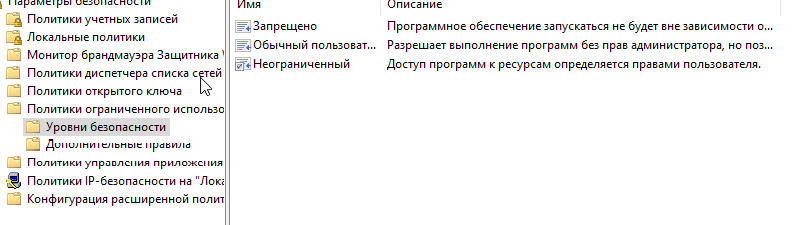

Далее был установлен неограниченный уровень по умолчанию в “Уровне безопасности” (рисунок 2)

Рисунок 2 - Локальные параметры безопасности

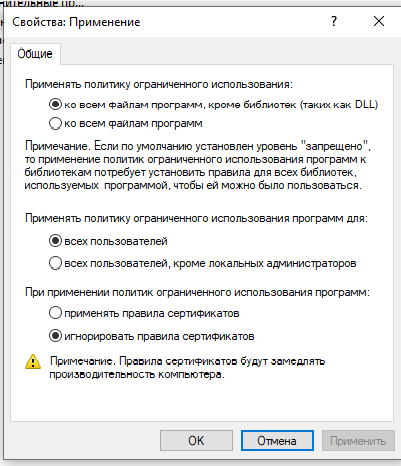

После чего в свойствах пункта “применение” были установлены параметры, показанные на рисунке 3.

Рисунок 3 - Настройка дополнительных параметров

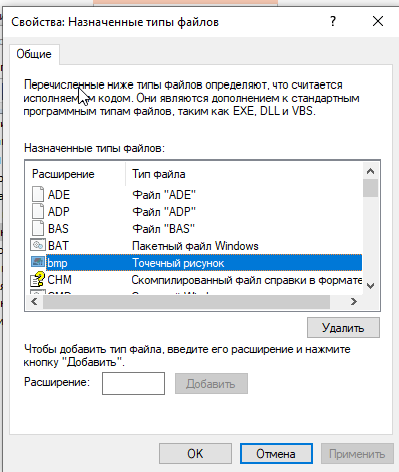

Затем в список файловых типов ПОИП были добавлены файлы exe и bmp (рисунок 4).

Рисунок 4 - Список файловых типов ПОИП

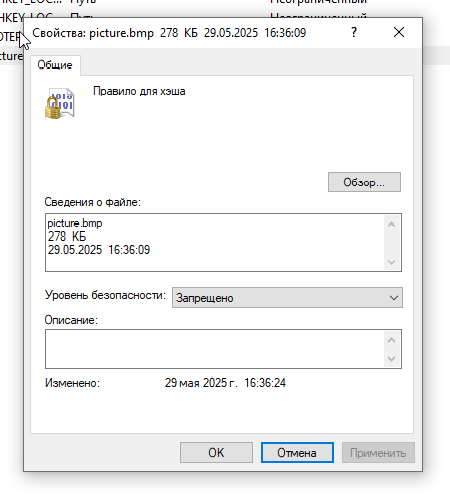

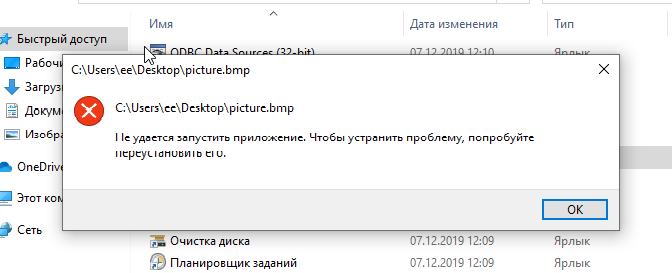

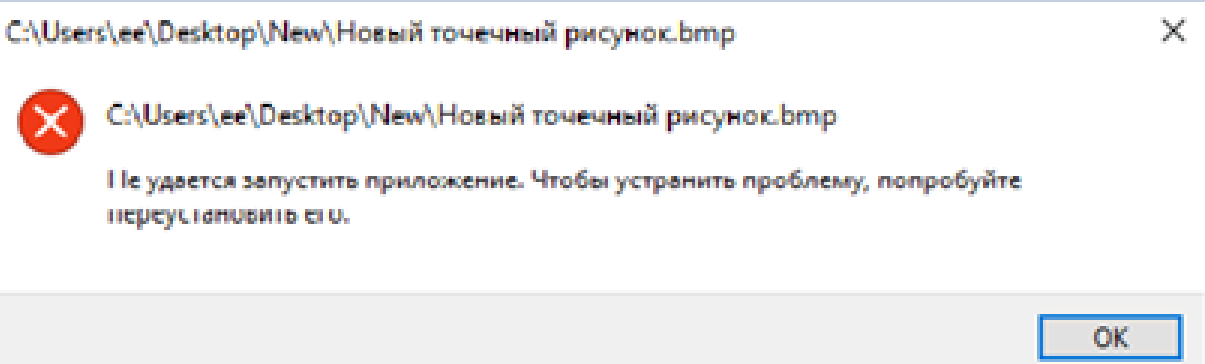

Далее было создано правило для хеша, запрещающее открытие картинки и проверена работа запрета (рисунок 5 и 6).

Рисунок 5 - Список файловых типов ПОИП

Рисунок 6 - Список файловых типов ПОИП

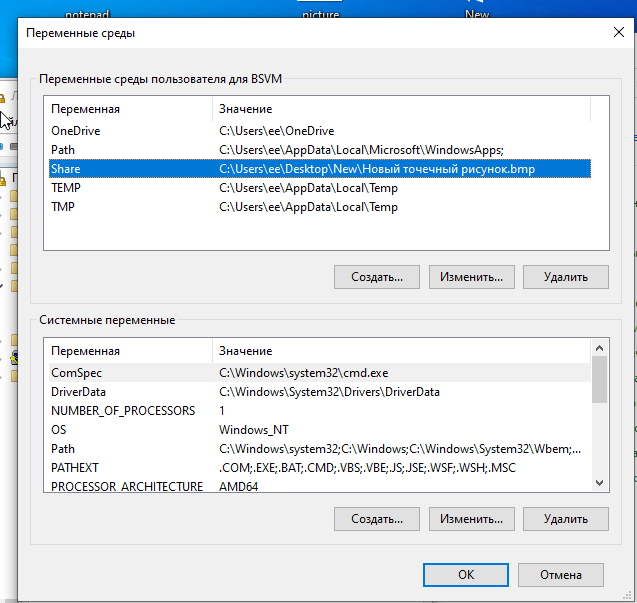

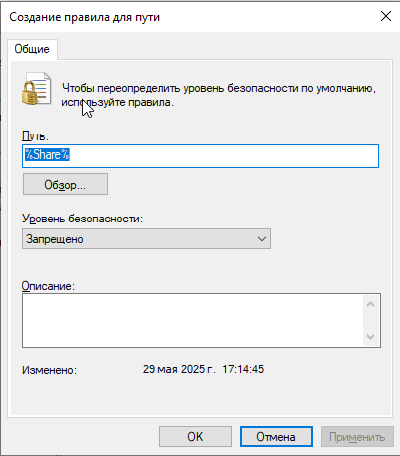

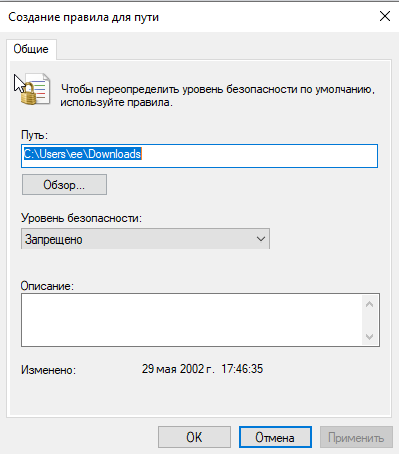

Затем в переменных средах была создана переменная Share (рисунок 7), создано правило пути, запрещающее доступ по пути Share (рисунок 8) и проверена работа запрета (рисунок 9).

Рисунок 7 - Создание переменных окружения

Рисунок 8 - Создание правила для пути

Рисунок 9 – Проверка запрета

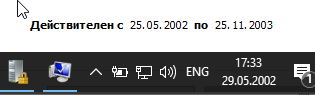

Затем были открыты свойства файла «bootvis.msi» и изменена дата на компьютере таким образом, чтоб сертификат был действительным (рисунок 10).

Рисунок 10 – Изменение даты

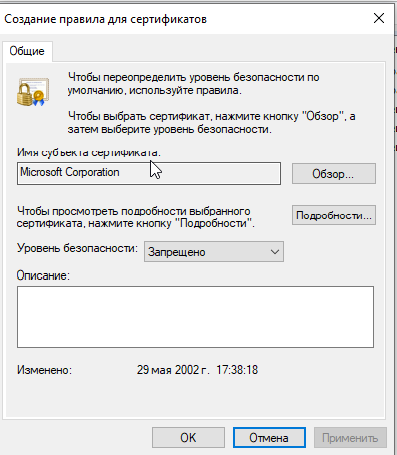

Из данного был выгружен сертификат и создано запрещающее правило для данного сертификата (рисунок 11).

Рисунок 11 – Создание правила для сертификата

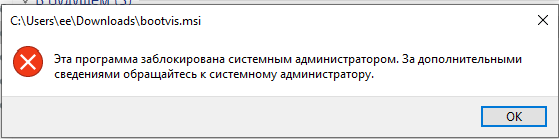

После чего файл был перемещен в директорию с уровенем безопасности «Неограниченный» и проведена попытка запустить файл (рисунок 12).

Рисунок 12 – Ошибка при запуске программы «bootvis.msi»

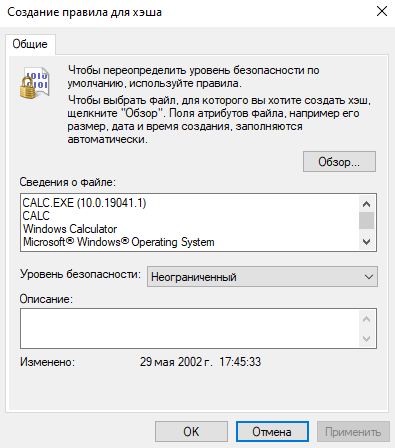

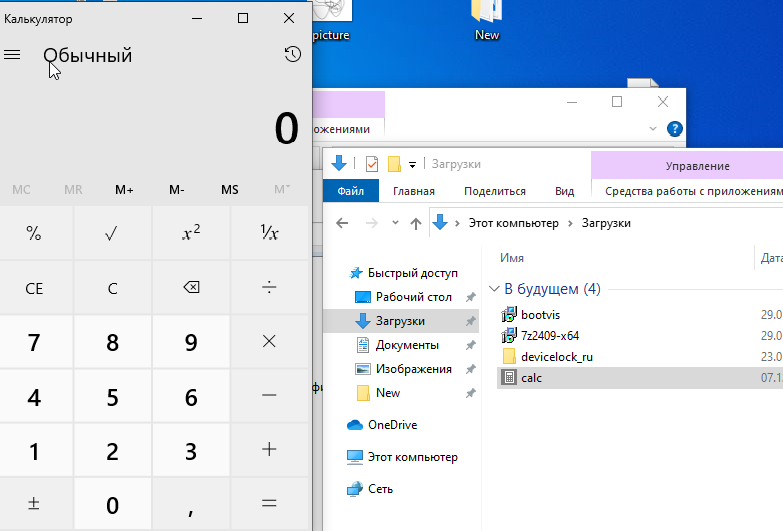

Затем был создано разрешающее правило хеша для программы «calc.exe», расположенного по запрещенному пути «c:\downloads» (рисунок 13) и проведена проверка (рисунок 14).

Рисунок 13 – Создание правил

Рисунок 14 – Проверка запуска

Заключение

В ходе данной работы было проведено ознакомление и практическое применение встроенных средств ограничения использования программ в ОС Windows 10.