лаба 2.4-1

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение

высшего образования

«ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ

УПРАВЛЕНИЯ И РАДИЭЛЕКТРОНИКИ» (ТУСУР)

Кафедра комплексной информационной безопасности электронно-

вычислительных систем (КИБЭВС)

МАНДАТНЫЙ МЕХАНИЗМ РАЗГРАНИЧЕНИЯ ДОСТУПА К

ФАЙЛОВЫМ ОБЪЕКТАМ

Лабораторной работа № 2.4 по дисциплине

Средства защиты конфиденциальной информации от НСД в операционных системах

|

Слушатели _______________ Г.М. Дударев _______________ П.Л. Тимошин «___» _________ 20 __ г.

|

|

|

|

Инженер кафедры КИБЭВС ______________ С.А. Пашкевич «___» _________ 20 __ г.

|

Томск 2025

Цель работы

Целью данной работы является практическое изучение мандатного механизма разграничения доступа на основе программного продукта Secret Net 5.1 (автономный вариант).

Ход работы

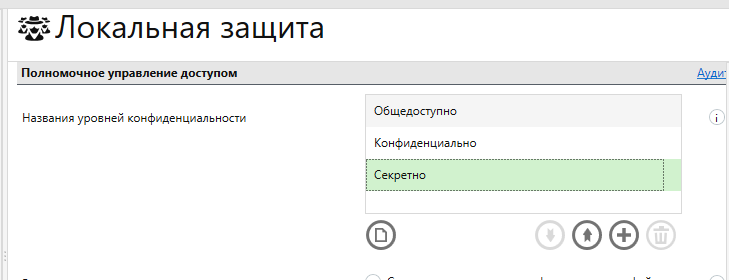

Сначала были открыты настройки локальной защиты и поменяны названия уровеей доступа (рисунок 1)

Рисунок 1 – Параметр «Название уровней конфиденциальности»

После чего были установлены следующие параметры доступа для администратора (рисунок 2) и пользователя (рисунок 3):

Рисунок 2 – Настройка прав доступа пользователя «Администратор»

Рисунок 3 – Настройка прав доступа пользователя «user»

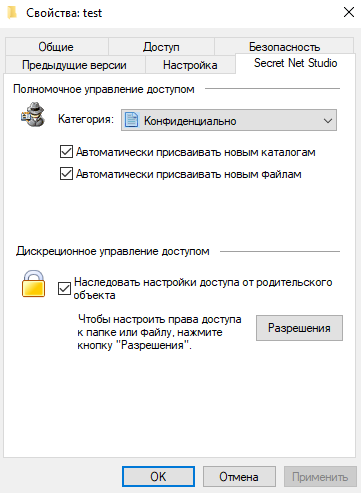

Затем для папки “test”, была установлена категория доступа “Конфендинциально” (рисунок 4).

Рисунок 4 – Настройка прав доступа для папки test

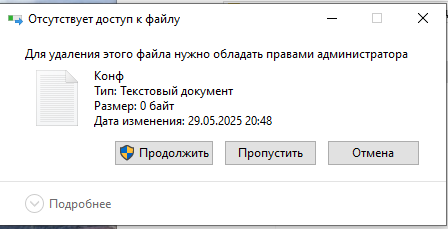

После чего был выполнен вход в учетную запись пользователя user и проведены различные действия с файлом внутри папки, и проверено, что ничего сделать не удалось (рисунок 5).

Рисунок 5 – Настройка прав доступа для папки test

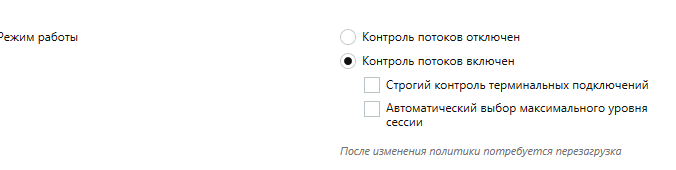

Далее был включен контроль потоков (рисунок 6) и изменены параметры безопасности пользователя user (рисунок 7).

Рисунок 6 – Включение контроля потоков

Рисунок 6 – Изменение доступа пользователя “user”

При входе появилось окно выбора уровня конфеденциальности для текущего сеанса (рисунок 7). Был выбран уровень “строго конфеденциально”.

Рисунок 7 – Окно выбора уровня конфеденциальности

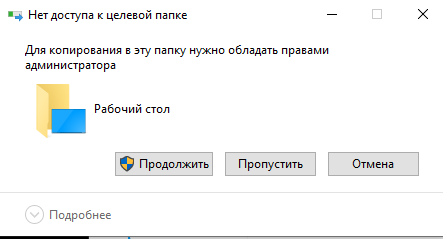

При выбранном уровне была совершена попытка скопировать файл, что совершить не удалось (рисунок 8). Таким образом, если включен контроль потоков данных, то при уровне сеанса более высоком, чем уровень конфиденциальности файла, все действия, кроме чтения, запрещены.

Рисунок 8 – Запрет на копирование

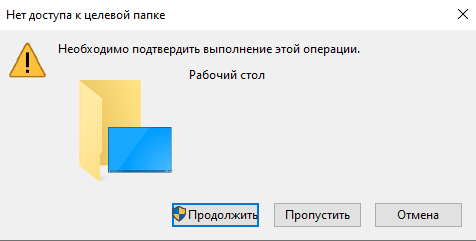

Была проведена попытка скопировать текст из файла и попытаться сохранить его в месте с общим доступом, однако создать файл в месте с общим доступом (рабочем столе) не удалось (рисунок 9).

Рисунок 9 – Запрет на создание файла

Затем был выполнен вход под учетной записью user с уровнем сеанса «Конфиденциально»

Была произведена попытка скопировать файл на USB-устройство, что не получилось, поскольку на рисунке 6 была отключена возможность копирования на сторонние носители. (рисунок 10).

Рисунок 10 – Неудачная попытка копирования

Часть с «Outlook» не была выполнена в связи с отсутствием данной программы на виртуальной машине.

Заключение

В результате работы было проведено практическое изучение мандатного механизма разграничения доступа на основе программного продукта Secret Net 5.1 (автономный вариант).