- •2. Технология Ethernet. Протокол arp.

- •3. Протокол iPv4. Сегментация сетей.

- •4. Протоколы tcp и udp.

- •5.Сетевые устройства. Коммутаторы и маршрутизаторы.

- •6. Технология vlan.

- •7. Основы ip-маршрутизации. Таблица маршрутизации.

- •8. Статическая маршрутизация. Суммирование маршрутов.

- •9. Динамическая маршрутизация. Протокол opsf.

- •10. Протоколы резервирования первого перехода (hsrp, vrrp).

- •11. Протокол dhcPv4.

- •12. Автоматическое назначение адресов iPv6: slaac и dhcPv6.

- •13. Трансляция сетевых адресов (nat).

- •14. Технологии wan. Протоколы ppp и ppPoE.

- •15. Беспроводные локальные сети (wlan). Протокол capwap.

- •16. Управление сетью. Протоколы lldp, ntp, Syslog.

- •17. Управление сетью. Протокол snmp.

- •18. Концепция кампусных сетей.

- •19. Процедуры поиска и устранения неисправностей в сети.

- •20. Виртуализация сети. Программно-определяемые сети (sdn).

- •21. Автоматизация сети. Форматы данных. Rest api.

- •22. Автоматизация сети. Система управления конфигурациями Ansible.

17. Управление сетью. Протокол snmp.

Протокол SNMP позволяет сетевым администраторам осуществлять управление и мониторинг устройств в сети IP. С его помощью сетевые администраторы могут осуществлять мониторинг производительности сети, находить и устранять проблемы, а также планировать рост сети.

SNMP — это протокол уровня приложений, предоставляющий формат сообщения для обмена данными между диспетчерами и агентами. Система SNMP состоит из следующих трех элементов.

• диспетчер SNMP;

• агенты SNMP (управляемый узел);

• Management Information Base (MIB) SNMP определяет способ обмена информацией об управлении между приложениями управления сетями и агентами управления. Диспетчер SNMP опрашивает агенты и запрашивает в MIB информацию об агентах SNMP через порт UDP 161. Агенты SNMP отправляют все ловушки SNMP в диспетчер SNMP на порт UDP 162.

• Диспетчер SNMP является частью системы управления сетями (network management system — NMS). Диспетчер SNMP может собирать данные от агента SNMP с помощью запроса get и изменять настройки на агенте с помощью запроса set. Агенты SNMP могут пересылать информацию непосредственно в диспетчер сети, используя ловушки (пакеты trap).

• Агент SNMP и база данных MIB размещены на клиентских устройствах SNMP. В базах данных MIB хранятся данные об устройствах и их функционировании. Они должны быть доступны для прошедших аутентификацию удаленных пользователей. Агент SNMP отвечает за предоставление доступа к локальной базе данных MIB.

Агенты SNMP, размещенные на управляемых устройствах, собирают и сохраняют информацию об устройстве и его работе. Затем диспетчер SNMP использует агент SNMP для доступа к сведениям, хранящимся в базе MIB.

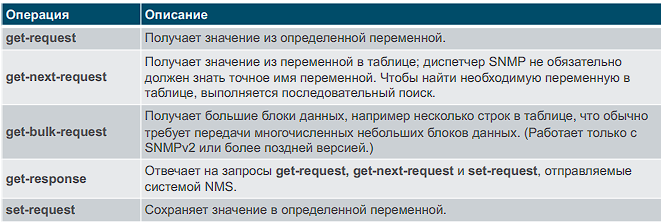

• Существует два основных запроса диспетчера SNMP — get и set. В дополнение к конфигурации набор может вызвать действие, например перезапуск маршрутизатора.

• SNMPv1 - устаревший стандарт, определенный в RFC 1157. Использует простой метод проверки подлинности на основе строки сообщества. Не следует использовать из-за рисков безопасности.

• SNMPv2c - определяется в RFC 1901-1908. Использует простой метод проверки подлинности на основе строки сообщества. Содержит опции массового извлечения, а также более подробные сообщения об ошибках.

• SNMPv3 - определяется в RFC 3410-3415. Использует аутентификацию пользователя, обеспечивает защиту данных с помощью HMAC-MD5 или HMACSHA и шифрование с использованием DES, 3DES или AES шифрования.

• Операция Query/Modify:

▫ NMS отправляет сообщение SNMP request процессу агента.

▫ Процесс агента выполняет поиск информации, которую нужно запросить или изменить, в MIB на устройстве и отправляет сообщение SNMP response в NMS.

• Операция ловушки:

▫ Если условия срабатывания ловушки, определенные для модуля, соблюдены, процесс агента отправляет сообщение и уведомляет NMS о произошедшем событии или ловушке на управляемом объекте. Это помогает администраторам сети оперативно обрабатывать сбои в сети.

Преимущества SNMP:

▫ Простота: протокол SNMP применяется в сетях с требованиями высокой скорости и низкой стоимости, поскольку используется механизм опроса и предоставляются базовые функции управления сетью. Более того, SNMP использует UDP для обмена данными и поэтому поддерживается большинством продуктов.

▫ Удобство: SNMP позволяет обмениваться управляющей информацией между произвольными устройствами в сети, так что сетевой администратор может запрашивать информацию и обнаруживать неисправности на любом устройстве.

SNMPv1 применяется в небольших сетях, где требования к безопасности невысоки или сетевая среда безопасна и стабильна, например в кампусных сетях и сетях малых предприятий.

SNMPv2c применяется в средних и крупных сетях, где требования безопасности невысоки или сетевая среда безопасна, но в которых существует большой объем трафика и могут возникать перегрузки.

SNMPv3 является рекомендуемой версией и применяется в сетях различного масштаба, особенно в тех, которые предъявляют высокие требования к безопасности и позволяют только авторизованным администраторам управлять сетевыми устройствами.