4 сем / Руденский_ИМ_Практическая_№3

.docxМИНОБРНАУКИ РОССИИ

САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ ЭЛЕКТРОТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ

«ЛЭТИ» ИМ. В.И. УЛЬЯНОВА (ЛЕНИНА)

Кафедра информационных систем

ОТЧЕT

по практической работе №3

по дисциплине «Тестирование программного обеспечения (трек)» Тема: Тестирование файлов cookies и безопасности сетевого подключения

Студент гр. 3316 |

Руденский И.М. |

Преподаватель |

Турнецкая Е.Л. |

Санкт-Петербург

2025

Цель: получение практических навыков по тестированию безопасности

подключения к веб-приложению.

Задачи:

1. Провести тестирование открытой точки входа на веб-приложения.

2. Проверить безопасность передачи данных при соединении с веб-приложением.

3. Проверить, какие данные сохранены в cookie.

Выбранная предметная область: китайский маркетплейс aliexpress.ru

Ход работы

1) Установлено соединение, получен код 200 по большинству ресурсов (это означает, что они успешно загружены), по некоторым получен код 304 (not modified\не изменён).

2) Результаты проверки открытых точек входа показали, что такие точки либо отсутствуют, либо нужны дополнительные программные средства для их поиска. Обоснование: в ходе поиска обращений к api с фильтрацией ресурсов по fetch\xhr не было найдено точек api, к которым приложение обращается без использования https\tls, или в которых утекают какие-то данные. Вот несколько примеров:

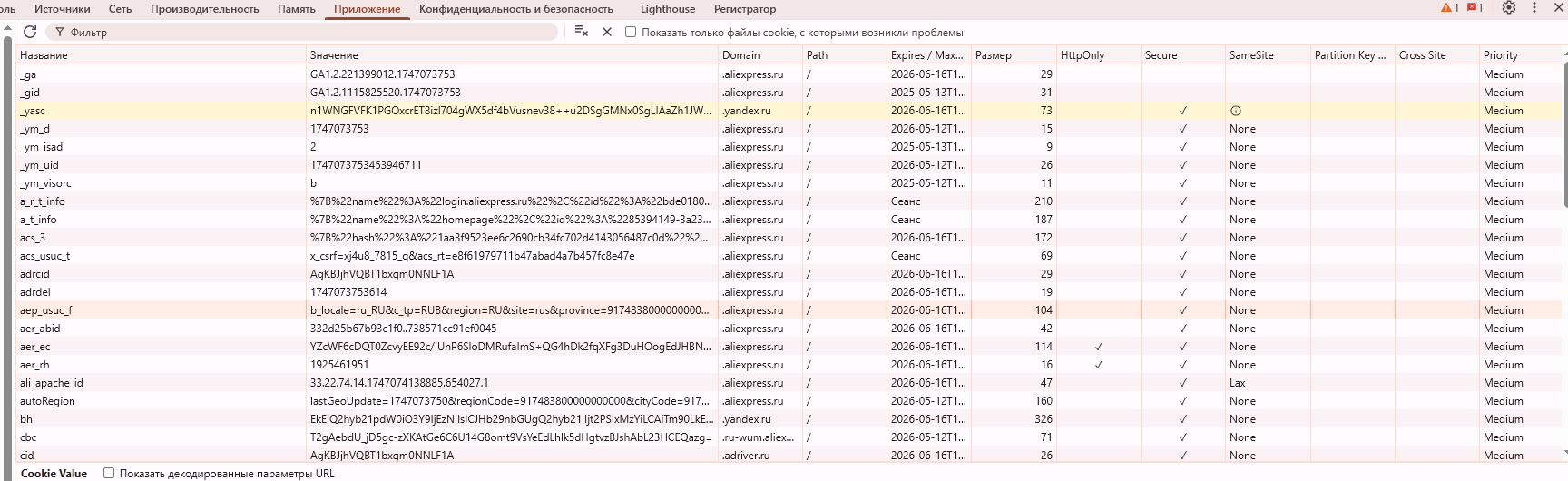

3) Тестирование куки, сохраненных в локальном хранилище

Можно заметить, что aliexpress использует aep_usuc_f – содержит настройки региона (без флага HttpOnly, что рискованно). Куки ga и gid (аналитика Google) не защищены, т.к. нет флагов secure и httpOnly. Некоторые куки (например, _ym_uid, aep_usuc_f) действуют до 2026 года, что может увеличить шанс кражи данных. Куки s_t_info содержит закодированные данные (%78%22name%22...), что может указывать на хранение персональной информации. Куки bh (Yandex) включает строку, похожую на токен (BEEQ2hyb...). Возможно, стоит проверить, не передаются ли через куки конфиденциальные данные.

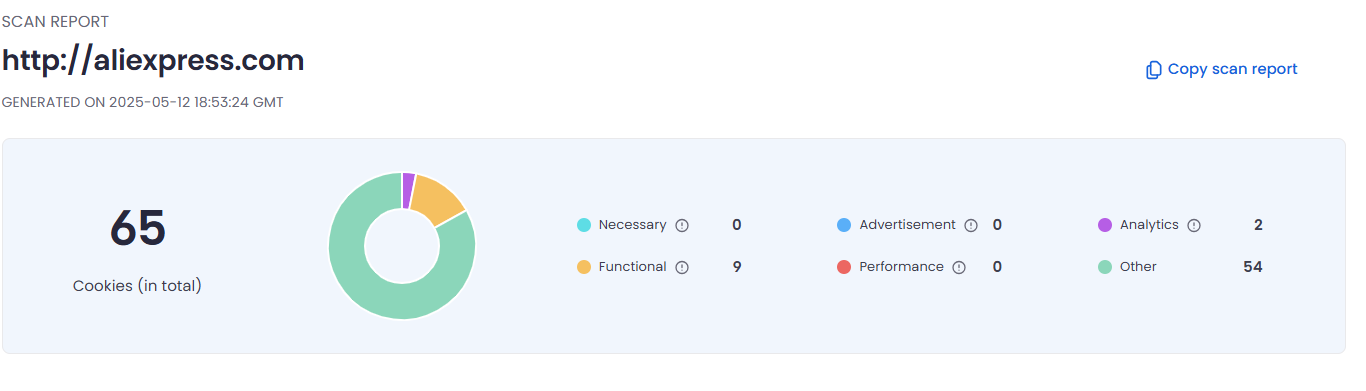

4) Тестирование куки aliexpress.ru с помощью сервиса cookieyes

На скриншотах приведены примеры анализа куки данным веб сервисом. Из плюсов можно отметить, что сайт пытается подобрать описание для куки. Из минусов – не такая подробная информация о безопасности, как в devTools, а также не очень удобная форма отчёта. Каких-то новых выводов в процессе тестирования куки с помощью веб сервиса сделано не было, т.к. информация, предоставляемая devTools более обширная.

Вывод

В ходе выполнения практической работы по тестированию файлов cookies, был проведён детальный анализ параметров и настроек cookies для нескольких доменов, включая yandex.ru и aliexpress.ru. Основное внимание уделялось проверке безопасности cookies, их срокам жизни и содержащимся данным. В результате анализа были выявлены как положительные моменты, так и потенциальные уязвимости. Большинство проверенных cookies используют защищённое соединение (флаг Secure), что предотвращает их передачу по незашифрованному HTTP-протоколу. Однако обнаружены и существенные недостатки: часть cookies, в частности файлы Google Analytics (.ga и .gid) для домена aliexpress.ru, не имеют важных флагов безопасности HttpOnly и Secure, что делает их потенциально уязвимыми для XSS-атак и перехвата данных. Также обращает на себя внимание чрезмерно длительный срок жизни некоторых cookies (до 2026 года), что увеличивает риски компрометации пользовательских данных при утечке. Особый интерес представляют cookies с закодированными значениями (например, s_t_info), требующие дополнительного анализа на предмет хранения конфиденциальной информации. На основании проведённого тестирования можно сделать вывод, что, несмотря на общее соответствие современным стандартам безопасности, в системе управления cookies исследуемых веб-приложений существуют отдельные уязвимости, требующие исправления. Для повышения уровня безопасности рекомендуется: обязательно добавить флаги HttpOnly и Secure для всех cookies, содержащих пользовательские данные; сократить срок жизни cookies, особенно тех, что связаны с аутентификацией; провести дополнительный аудит cookies с закодированными значениями. Выполнение этих рекомендаций значительно снизит риски, связанные с кражей сессий и компрометацией пользовательских данных. Полученные в ходе работы результаты наглядно демонстрируют важность регулярного аудита cookies как одного из ключевых элементов обеспечения безопасности веб-приложений.

Использованные ресурсы

AliExpress – https://www.aliexpress.com

CookieYes – https://www.cookieyes.com

Google Chrome DevTools – https://developer.chrome.com/docs/devtools

MDN Web Docs (HTTP Cookies) - https://developer.mozilla.org/ru/docs/Web/HTTP/Cookies

Google Analytics Cookies Documentation – https://developers.google.com/tag-platform/devguides/consent