МОБКС и МСЗИвКС

.pdf

Теоретическая часть

Реестр Windows является важным источником криминалистических данных. Анализ его значений помогает выявить вредоносное ПО, нелегитимные изменения настроек системы и сети, а также пользовательскую активность. Он также предоставляет информацию о настройках приложений и служб, запланированных заданиях и многом другом.

Весь реестр представлен в следующих файлах:

1)Общие (%SYSTEMROOT%\system32\config)

•SYSTEM – информация о системе и ее основных конфигурациях.

•SOFTWARE – информация о приложениях.

•SAM – информация о профилях пользователей, секретах аутентификации и авторизации.

2)Пользовательские

•\Users\...\NTUSER.DAT

•\Users\...\AppData\Local\Microsoft\Windows\USRCLASS.DAT

Файлы реестра используются ОС для работы компьютера. Доступ к ним ограничен, но его можно получить двумя способами: создать побитовую копию хранилища при выключенном компьютере или использовать специальное ПО. Однако, использование ПО может изменить состояние системы, что нужно запротоколировать.

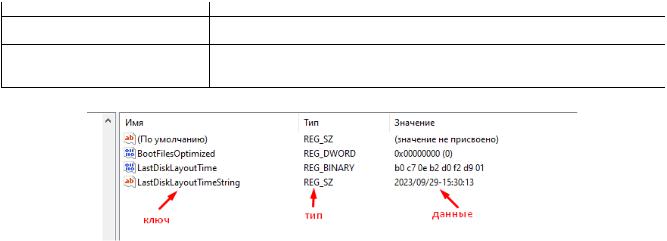

Основные типы данных, представленных в реестре, приведены в табл. 4.1. На рисунке 4.1 представлено отображение ключей в реестре.

Таблица 4.1 Основные типы данных, приведенные в реестре.

Имя |

Тип данных |

Описание |

Двоичное значение |

REG_BINARY |

Двоичные данные. Отображаются в |

|

|

шестнадцатеричном виде. |

Параметр DWORD |

REG_DWORD |

Данные, представленные числом длиной 4 |

|

|

байта (параметры драйверов и служб). |

Строковый параметр |

REG_SZ |

Текстовая строка фиксированной длины. |

Рисунок 4.1 – Внешний вид улья реестра

Практическая часть

1.Скачать и установить Microsoft Windows 10 на виртуальную машину Virtual Box или VMWare (https://www.microsoft.com/ru-ru/software-download/windows10);

11

1.1.Настроить виртуальную машину: выделить от 4 до 8 ГБ оперативной памяти для виртуальной машины (если размер вашей оперативной памяти 8 ГБ и ниже выделяйте 2 ГБ на ВМ) и не менее 40 ГБ дискового пространства для виртуальной машины;

1.2.Сделать скриншот настроек виртуальной машины. Сделать скриншот рабочего стола виртуальной машины. Обои рабочего стола на виртуальной машине должны быть уникальными;

2.Выбрать утилиту для работы с реестром. Использовать встроенный regedit.exe или установить Registry Explorer (https://ericzimmerman.github.io/#!index.md) на виртуальную машину;

3.Исходя из варианта, выбранного в соответствии с таблицей 4.2, выполнить необходимые действия в системе через реестр и с помощью необходимых веток

иключей узнать информацию об исследуемой системе, анализируя следующие значения, используя встроенный редактор реестра или стороннее ПО:

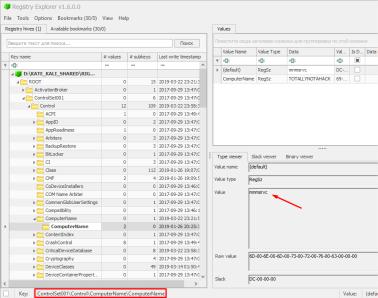

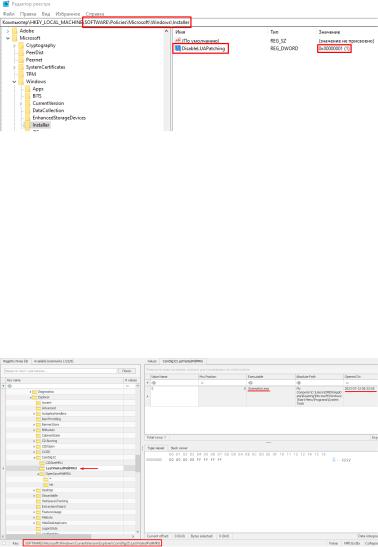

3.1. Перейти в ключ «ComputerName», который содержится в ветке «HKLM\ SYSTEM\CurrentControlSet\Control\ComputerName». Здесь содержится информация об имени компьютера, который пользователь задает на старте установки операционной системы.

Всоответствии с вариантом переименовать через данный ключ имя компьютера и зафиксировать изменения.

Рисунок 4.2 – Значение ключа ComputerName

3.2.Перейти в ветку «CurentVersion» по пути «HKLM\SOFTWARE\Microsoft\ Windows NT\CurrentVersion. Здесь – информация об операционной системе, где представлены такие параметры, как версия, билд, тип установки, системная директория. Значения ключей: SystemRoot – корень установки ОС; CurrentVersion – текущая версия ОС; BuildLab –билд, время

12

релиза ОС; CompositionEditionID – версия выпуска ОС; InstalationType – тип установки ОС;

Используя данную ветку, описать характеристики системы.

Рисунок 4.3 – Основная информация об операционной системе Для примера, приведенного на рисунке 4.3, извлекается следующая

информация: Windows Professional, билд 16299, релиз 2017 года 28.09, версия 6.3 - Windows 8.1, клиентская установка.

3.3.Перейти в ключ «TimeZoneKeyName», который содержится в ветке

«HKLM\SYSTEM\ CurrentControlSet\Control\TimeZoneInformation\».

Здесь содержится информация о временной зоне, в которой географически находится компьютер.

Через параметры настройки даты и времени изменить временную зону согласно варианту и зафиксировать изменения через реестр.

Рисунок 4.4 – Временная зона компьютера

3.4.Перейти в ветку «ProfileList» по пути «SOFTWARE\Microsoft\Windows NT\ CurrentVersion\ProfileList». Здесь находится информация о текущих пользователях, для которых были созданы учетные записи.

13

Рисунок 4.5 – Список профилей пользователей Зафиксировать четыре профиля пользователей, которые имеют свой

SID (Security ID) и путь к домашнему каталогу. Первые три учетные записи: systemprofile, LocalService, NetworkService для системных нужд и одна учетная запись для работы в системе пользователя Karen.

С помощью редактирования подраздела «SOFTWARE\Microsoft\ Windows NT\CurrentVersion\Winlogon» создать пользователя для автоматического входа в систему (без ввода пароля) согласно варианту: создать три строковых параметра – DefaultUserName (имя пользователя), DefaultPassword (пароль), AutoAdminLogon (установить в 1), зафиксировать настройки и перезагрузить компьютер, далее зайти в систему под учетной записью созданного пользователя и зафиксировать его появление в ветке «ProfileList».

3.5.Перейти в ветку «Run(RunOnce)» по пути «SOFTWARE\Microsoft\ Windows\CurrentVersion\Run(RunOnce)». Здесь хранятся значения, которые содержат пути к исполняемым файлам программ, которые должны быть запущены после загрузки операционной системы.

Создать строковой параметр в ветке «Run» в HKLM и задать значения имени программы и ее расположения согласно варианту. Перезагрузить компьютер и зафиксировать факт запуска программы на момент входа в систему под своей учетной записью.

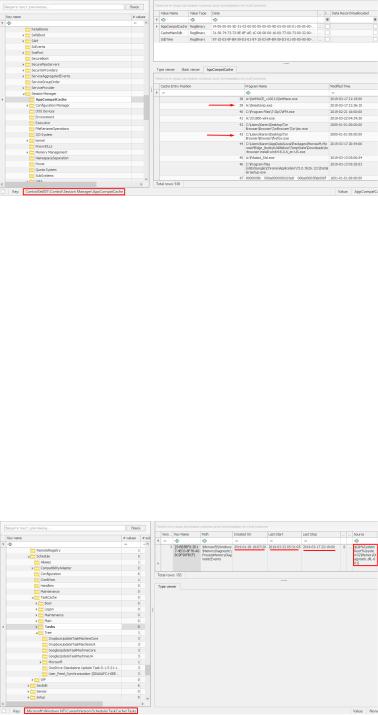

Рисунок 4.6 – Значения ветки Run/RunOnce в пользовательском улье

14

На рисунке 4.6 представлен пример, где запуск исполняемого файла браузера msedge производится с параметрами, позволяющими приложению запускаться при входе пользователя в систему, но без открытия окна браузера, что обычно используется для работы фоновых приложений.

Сделать вывод: злоумышленники используют данные ключи для запуска вредоносного ПО и закрепления в системе, в ключах могут быть указаны не только сами файлы или скрипты, но и параметры их запуска. Полученные из ключей данные помогают понять, удалось ли злоумышленнику закрепиться в системе, какие права доступа у него есть и что было запущено хотя бы один раз.

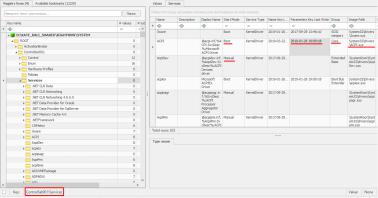

3.6. Перейти в ветку «Services» по пути «HKLM\SYSTEM\ CurrentControlSet\Services\». Здесь указывается имя службы, время ее последнего запуска (является временем последнего изменения значения ключа), режим запуска, группу и полный путь до запускаемого приложения/драйвера/другое со всеми параметрами запуска, требуемые привилегии для корректной работы службы, а также динамически подключаемые библиотеки. Режимы запуска: Manual – ручной запуск; Boot

– во время загрузки компьютера; System – этап инициализации ввода и вывода – только драйверы; Automatic – SCN – только службы;

Описать не менее трех различных служб, найденных в реестре.

Рисунок 4.7 – Системные службы в реестре Для примера, на рисунке 4.7 представлены службы, красным выделен

драйвер ACPI, который загружается на старте операционной системы и входит в группу Core, то есть требует загрузку и инициализацию ядра до своей собственной загрузки.

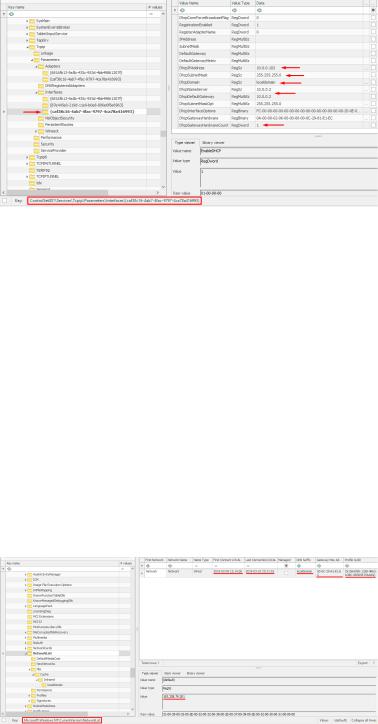

3.7. Перейти в ветку «Tcpip\Parameters\Interfaces» по пути «SYSTEM\ CurrentControlSet\services\Tcpip\Parameters\Interfaces». Здесь находятся интерфейсы и связанная с ними конфигурация IP-адресов. Значения ключей: DhcpIPAddress – IP адрес dhcp сервера; DhcpSubnetMask – маска подсети, заданная для конкретного диапазона IP адресов; DhcpDomain – домен, который обслуживает dhcp сервер; DhcpDefaultGateway – IP адрес шлюза;

15

DhcpGatewayHardwareCount – число шлюзов; IPAddress – IP адрес, присвоенный dhcp сервером;

С помощью информации, представленной в реестре, описать Ваш интерфейс.

Рисунок 4.8 – Сетевой интерфейс в реестре На рисунке 4.8 представлена запись для одного из интерфейсов с

описанием: dhcp сервер имеет адрес 10.0.0.102, обслуживает домен localdomain и диапазон адресов в соответствии с маской 255.255.255.0. Шлюзом по умолчанию, через который dhcp распространяет сетевые настройки для компьютеров, является маршрутизатор с IP 10.0.0.2. Значение IPAddress пусто – это значит, что интерфейсу на момент исследования реестра не был присвоен сетевой адрес.

3.8. Перейти в ветку «Network list» по пути «SOFTWARE\Microsoft\ Windows NT\CurrentVersion\NetworkList». Здесь – информация обо всех предыдущих интернет-соединениях.

Подключиться к различным сетям (Wi-Fi точки, мобильный интернет и другое) и зафиксировать факт появления соответствующих записей об этом в реестре.

Рисунок 4.9 – Сетевой профиль системы На рисунке 4.9 присутствуют данные о времени последнего сетевого

соединения для машины с конкретным IP адресом, также указывается суффикс DNS, MAC адрес шлюза.

3.9. Перейти в ветку «AppCompatCache» – Shimcache по пути

«SYSTEM\CurrentControlSet\Control\SessionManager\AppCompatCache».

16

Здесь находится Shimcache – важный криминалистический артефакт, хранящий информацию о всех когда-либо исполненных файлах и скриптах с учетом необходимых настроек. Он содержит имена файлов, их пути, даты и время последних изменений. Анализ записей позволяет определить, были ли файлы запущены в системе. Shimcache хранит информацию не только о локальных дисках, но и о съемных носителях и путях UNC.

Согласно варианту, запустить требуемые исполняемые файлы (один с системного диска, второй со съемного носителя), зафиксировать появление информации об этом в реестре (полный путь до исполняемого файла и время его запуска).

Рисунок 4.10 – Записи Shimcache в реестре Windows

На рисунке 4.10 представлены записи Shimcache, среди которых выделяется несколько нелегитимных. Например, исполнение утилиты timestomp.exe с диска «A:\» в определенно зафиксированное время. Также видно, что был запущен Tor браузер, который находится на рабочем столе пользователя Karen.

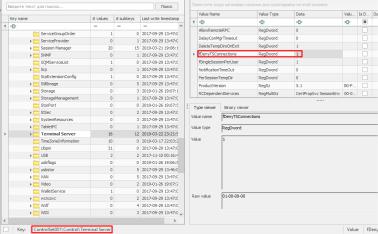

3.10. Перейти в ветку «Tasks» по пути «HKLM\SOFTWARE\Microsoft\ Windows NT\CurrentVersion\Schedule\TaskCache\Tasks». Здесь содержится путь к исполняемому файлу или динамической библиотеке, а также время создания, начала и окончания запланированного задания.

Через оснастку создания запланированных задач/powershell/cmd создать запланированную задачу согласно варианту и зафиксировать факт ее исполнения и появления в реестре.

17

Рисунок 4.11 – Запись запланированной задачи в реестре На рисунке 4.11 представлен пример подгрузки динамической

библиотеки для утилиты диагностики памяти.

3.11. Перейти в ветку «Terminal Server» по пути «SYSTEM\ CurrentControlSet\Control\Terminal Server». Здесь – настройки для службы удаленного рабочего стола. В данной ветке стоит обратить внимание на значения следующих ключей: fDenyTSConnections – если ключу задано значение единицы, то удаленное управление компьютером невозможно. fSingleSessionPerUser – значение в ключе определяет количество пользователей, которые одновременно могут удаленно управлять компьютером. AllowRemoteRPC – если значение ключа установлено в единицу, то возможен удаленный вызов процедур на компьютере.

С помощью редактирования ключа fDenyTSConnections запретить подключение к удаленному рабочему столу и попробовать подключиться к машине, зафиксировать невозможность подключения.

Рисунок 4.12 – Параметры удаленного рабочего стола На рисунке 4.12 представлены настройки удаленного рабочего стола,

где возможность вызова удаленных процедур отключена, а функция удаленного рабочего стола включена, причем на компьютер может зайти только один пользователь.

3.12. Перейти в ключ «Installer», содержащийся в «SOFTWARE\Policies\ Microsoft\Windows\Installer». Здесь находится параметр запрета пользователям, не являющимися локальными администраторами, устанавливать обновления. Если значение параметра установлено в единицу, то обновления приложений, использующих установщик Windows, могут устанавливать только администраторы и пользователи с правами администратора.

С помощью редактора реестра установить значение ключа DisableUAPatching в единицу.

18

Зафиксировать невозможность обновления системных компонентов под непривилегированной учетной записью: перейти к пользовательским ульям реестра – HKCU (настройки для текущего пользователя) и HCU (настройки всех пользователей в системе), которые представляют два файла реестра – NTDUSER.dat и UsrClass.dat.

Рисунок 4.13 – Включенный параметр запрета установки обновлений для обычных пользователей

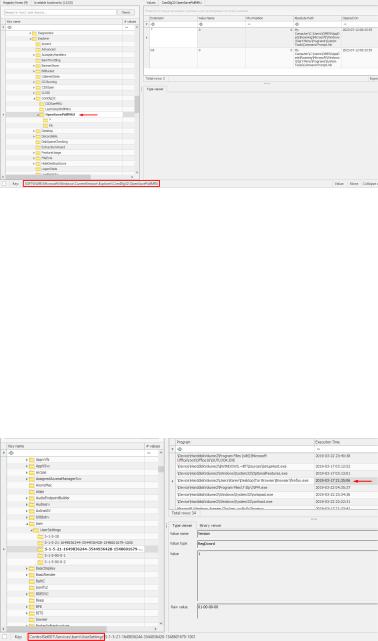

3.13. Перейти в ветку «LastVistedPidlMRU» по пути «SOFTWARE\

Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\LastVistedPidl MRU». Ветка отслеживает приложения, используемые для открытия/сохранения файлов.

Воспользоваться приложением для открытия/сохранения файлов и зафиксировать появление записи об этом в реестре (название, полный путь и время открытия).

Рисунок 4.14 – Запись в LastVistedPidlMRU

На рисунке 4.14 представлена запись для программы Greenshot.exe, которая лежит в пользовательской директории, запускается при входе пользователя в сессию и последний раз была запущена 2023-07-12 в 08:33:55, что фактически является временем входа пользователя под своей учетной записью в систему.

3.14. Перейти в ветку «OpenSavePidlMRU» по пути «SOFTWARE\

Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\ OpenSavePidlMRU». Ветка отслеживает файлы, доступ к которым осуществляется через диалоговое окно открытия/сохранения.

19

Согласно варианту создать несколько файлов определенных названий и разрешений и открыть их через окно открытия/сохранения соответствующих редакторов, зафиксировать появление записи об этом в реестре.

Рисунок 4.15 – Записи в OpenSavePidlMRU

На рисунке 4.15 представлено несколько записей, в которых однозначно можно идентифицировать открытие командной строки Windows в определенное время пользователем, чей улей реестра анализируется.

3.15. Перейти в ветку «bam\UserSettings\<userSID>» по пути «HKCU\ System\ControlSet001\Services\bam\UserSettings\<userSID>». Ветка отслеживает все исполняемые файлы и время их крайнего исполнения пользователем в формате UTC

Согласно варианту запустить требуемое приложение и зафиксировать факт появления информации об этом в реестре.

Рисунок 4.16 – Ветка «bam» пользователя Karen

На рисунке 4.16 представлен пример для пользователя с RID 1001. Среди прочих записей можно обнаружить запуск с рабочего стола пользователем Karen браузера Tor 2019-03-17 в 21:35:06.

3.16. Перейти в ветку «RecentDocs», которая находится в «SOFTWARE\ Microsoft\Windows\CurrentVersion\Explorer\RecentDocs». Ветка отслеживает недавнее взаимодействие пользователя с файлами различных разрешений.

Согласно варианту создать файлы различных разрешений и зафиксировать взаимодействие с ними в этой ветке реестра.

20