ZIvBS_7

.docxМинистерство науки и высшего образования Российской Федерации Федеральное государственное автономное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

ИНСТРУМЕНТ АВТОМАТИЧЕСКОЙ АТАКИ WIFITE

Отчет по лабораторной работе №7

по дисциплине «Защита информации в системах беспроводной связи»

-

Студенты гр. 731-2

____________

Руководитель

Преподаватель каф. КИБЭВС

__________

Введение

Цель работы: изучение возможностей инструмента wifite в части реализации автоматизированных атак и применения изученных методов атаки на собственной сети Wi-Fi.

1 ВЫПОЛНЕНИЕ ХОДА РАБОТЫ

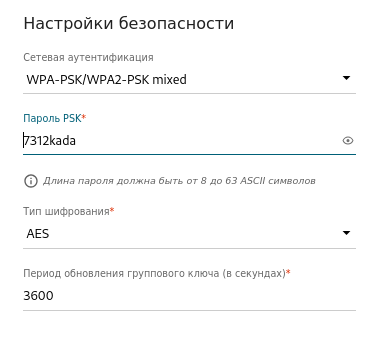

Первоочередно включить протокол WPA/WPA2, что предоставлено на рисунке 1.1.

Рисунок 1.1 – Включение протокола WPA/WPA2

Далее необходимо включить режим монитора для интерфейса wlan0, что представлено на рисунке 1.2.

Рисунок 1.2 – Включение режима монитора

Далее необходимо провести атаку с помощью wifite, что представлено на рисунке 1.3.

Рисунок 1.3 – Запуск атаки с помощью wifite

Проведённая атака не увенчалась успехом. Связано это с тем, что в словаре, используемом утилитой по умолчанию, нет подходящего ключа, что представлено на рисунке 1.4.

Рисунок 1.4 – Результат атаки без словаря

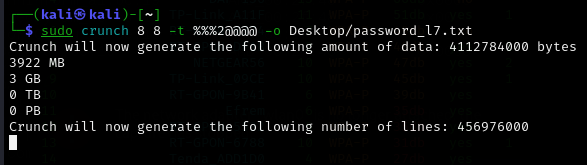

Далее необходимо создать словарь для осуществления автоматизированного взлома, что представлено на рисунках 1.5 – 1.6.

Рисунок 1.5 – Создание словаря

Рисунок 1.6 – Завершение создания словаря

Далее необходимо провести атаку по созданному словарю, что представлено на рисунке 1.7.

Рисунок 1.7 – Атака по личному словарю

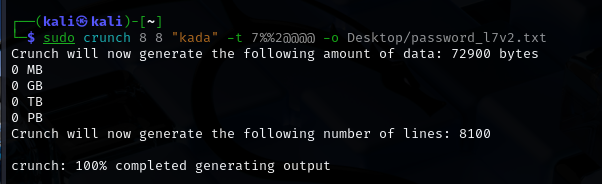

Так как первый созданный словарь занимает длительное время, был создан дополнительный словарь с небольшими уточнениями пароля, что представлено на рисунке 1.8.

Рисунок 1.8 – Создание дополнительного словаря

Далее необходимо провести атаку с дополнительным словарем, что представлено на рисунке 1.9.

Рисунок 1.9 – Атака по дополнительному словарю

Далее необходимо включить WPS, что представлено на рисунке 1.10.

Рисунок 1.10 – Включение WPS

Далее необходимо провести атаку с включенным WPS, что представлено на рисунке 1.11.

Рисунок 1.11 – Запуск атаки на точку доступа с WPS

Заключение

В ходе выполнения лабораторной работы было произведено изучение возможностей инструмента wifite в части реализации автоматизированных атак и применения изученных методов атаки на собственной сети Wi-Fi.

Томск 2025