ПАСЗИ 2

.docxМинистерство науки и высшего образования Российской Федерации Федеральное государственное автономное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

ЗАМКНУТАЯ ПРОГРАММНАЯ СРЕДА И КОНТРОЛЬ ЦЕЛОСТНОСТИ В ОПЕРАЦИОННОЙ СИСТЕМЕ ASTRA LINUX

Отчет по лабораторной работе №2

по дисциплине «Программно-аппаратные средства защиты информации»

-

Студент гр. 731-2

__________

Руководитель

Преподаватель каф. КИБЭВС

__________

Введение

Цель работы: приобретение навыков обеспечения информационной безопасности автоматизированных систем с помощью механизмов замкнутой программной среды и контроля целостности, реализованных в ОС Astra Linux Special Edition.

1 ВЫПОЛНЕНИЕ ХОДА РАБОТЫ

Первоочередно была рассмотрена функция графического киоска Fly, добавлено в него приложение и проверена ее работоспособность, что представлено на рисунках 1.1 – 1.2.

Рисунок 1.1 – Добавление приложения в графический киоск

Рисунок 1.2 – Проверка работоспособности

Далее в графический киоск Fly, добавлено несколько приложений и проверена работоспособность, что представлено на рисунках 1.3 – 1.4.

Рисунок 1.3 – Добавление нескольких приложений в киоск

Рисунок 1.4 – Отображение добавленных приложений на рабочем столе пользователя

Далее была рассмотрена функция замкнутой программной среды. Первоочередно был создан ключ и подписан им файл, что представлено на рисунках 1.5 – 1.7.

Рисунок 1.5 – Процесс создания ключа

Рисунок 1.6 – Процесс подписи файла ключом

Рисунок 1.7 – Завершение подписи файла

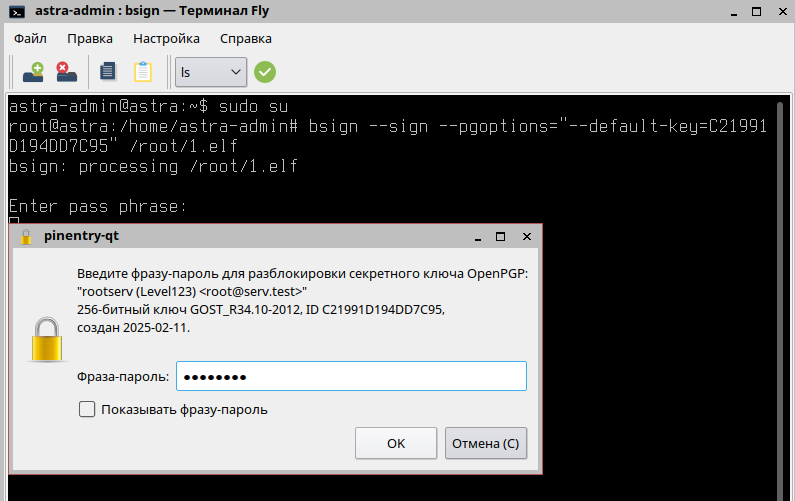

Далее была рассмотрена возможность подписи файла через консоль, что представлено на рисунках 1.8 – 1.16.

Рисунок 1.8 – Импорт мастер-ключа и открытых ключей

Рисунок 1.9 – Проверка корректности подписи ключа

Рисунок 1.10 – Перемещение ключа в каталог ЗПС

Рисунок 1.11 – Проверка электронной подписи в ELF атрибутах исполняемых файлов

Рисунок 1.12 – Создание дополнительного ключа

Рисунок 1.13 – Завершение создания дополнительного ключа

Рисунок 1.14 – Процесс подписи созданного файла ключом

Рисунок 1.15 – Данные подписанного файла и ключа

Рисунок 1.16 – Попытка запуска подписанного файла

Далее была рассмотрена функция контроля целостности. Первоочередно был создан файл с текстом и добавлен в утилиту «afick», что представлено на рисунках 1.17 – 1.18.

Рисунок 1.17 – Созданный файл

Рисунок 1.18 – Добавленный файл в контроль целостности

Далее был сохранена и обновлена база контролируемых файлов, что представлено на рисунках 1.19 – 1.22.

Рисунок 1.19 – Сохранение файла КЦ

Рисунок 1.20 – Успешное выполнение конфигурации

Рисунок 1.21 – Обновление базы

Рисунок 1.22 – Сравнение с базой

Далее были произведены изменения в файле и повторно произведено сравнение с базой, что представлено на рисунках 1.23 – 1.24.

Рисунок 1.23 – Изменение файла

Рисунок 1.24 – Повторное сравнение с базой

Далее была рассмотрена работа через консоль для контроля целостности, что представлено на рисунках 1.25 – 1.27.

Рисунок 1.25 – Добавление файла через консоль

Рисунок 1.26 - Информация об измененных файлах до изменения в файле

Рисунок 1.27 - Информация об измененных файлах после изменения в файле

2 ВЫПОЛНЕНИЕ ИНДИВИДУАЛЬНОГО ЗАДАНИЯ

Первоочередно была создана учетная запись, настрое графический киоск и проверена иго работоспособность, что представлено на рисунках 2.1 – 2.2.

Рисунок 2.1 – Добавление в графический киоск приложений для пользователя по варианту

Рисунок 2.2 – Проверка работоспособности через пользователя

Далее был добавлен каталог на контроль целостности, создан в каталоге файл и изменено содержимое файла. После чего была проверена работоспособность контроля целостности через консоль, что представлено на рисунках 2.3 – 2.7.

Рисунок 2.3 – Добавление папки в контроль целостности

Рисунок 2.4 – Создание файла в папке

Рисунок 2.5 – Добавление файла через консоль целостности

Рисунок 2.6 – Проверка целостности до изменения файла

Рисунок 2.7 - Проверка целостности после изменения файла

Заключение

В ходе выполнения лабораторной работы были приобретены навыки обеспечения информационной безопасности автоматизированных систем с помощью механизмов замкнутой программной среды и контроля целостности, реализованных в ОС Astra Linux Special Edition.

Томск 2025