БОС 2 / Основные лабы / Болтушкин Л.С., группа 712-2, лабораторная 2

.docxМинистерство науки и высшего образования Российской Федерации Федеральное государственное автономное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИCТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

ДИСКРЕЦИОННЫЙ МЕХАНИЗМ РАЗГРАНИЧЕНИЯ ДОСТУПА К ФАЙЛОВЫМ ОБЪЕКТАМ

Отчет по лабораторной работе №2

по дисциплине «Безопасность операционных систем»

Вариант №3

Выполнил:

Студент гр. 712-2

________Л.С. Болтушкин

Принял:

Преподаватель кафедры

КИБЭВС

________ ________С.А. Пашкевич

________

Томск 2024

Введение

Целью данной лабораторной работы является изучение дискреционного механизма разграничения доступа на основе встроенных средств операционной системы Windows 10, позволяющих управлять доступом к файлам и папкам файловой системы NTFS.

1 ХОД РАБОТЫ

Основные права доступа к файловым объектам

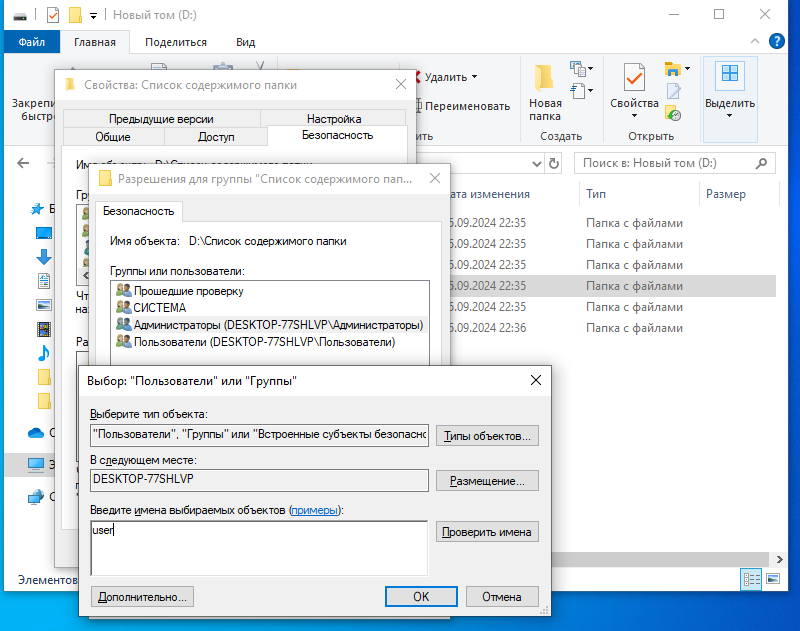

Необходимо добавить нового пользователя в право доступа папки «Список содержимого папки» (рис. 1.1).

Рисунок 1.1 – Добавление нового пользователя

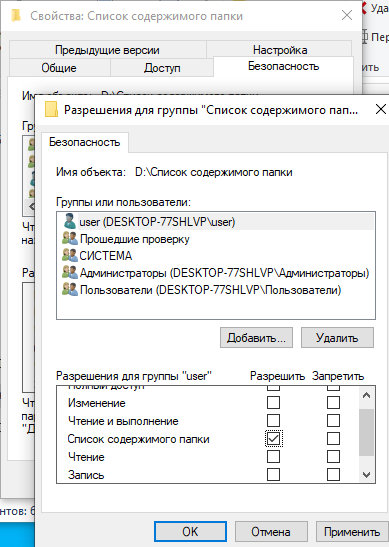

После чего нужно установить пользователю «user» разрешение «Список содержимого папки» на доступ к текущему каталогу. Установка разрешения представлена на рисунке 1.2.

Рисунок 1.2 – Установка разрешения «Список содержимого папки»

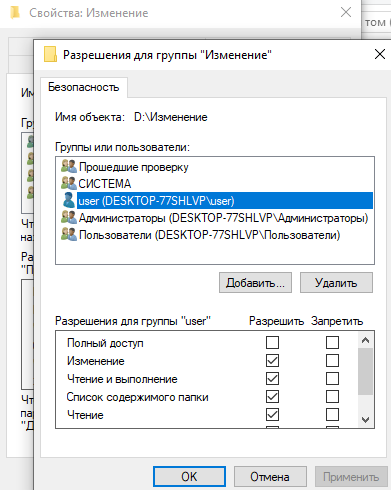

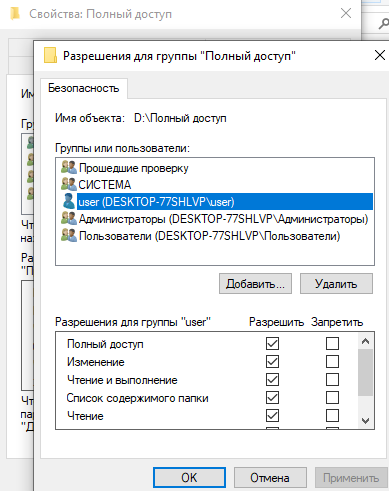

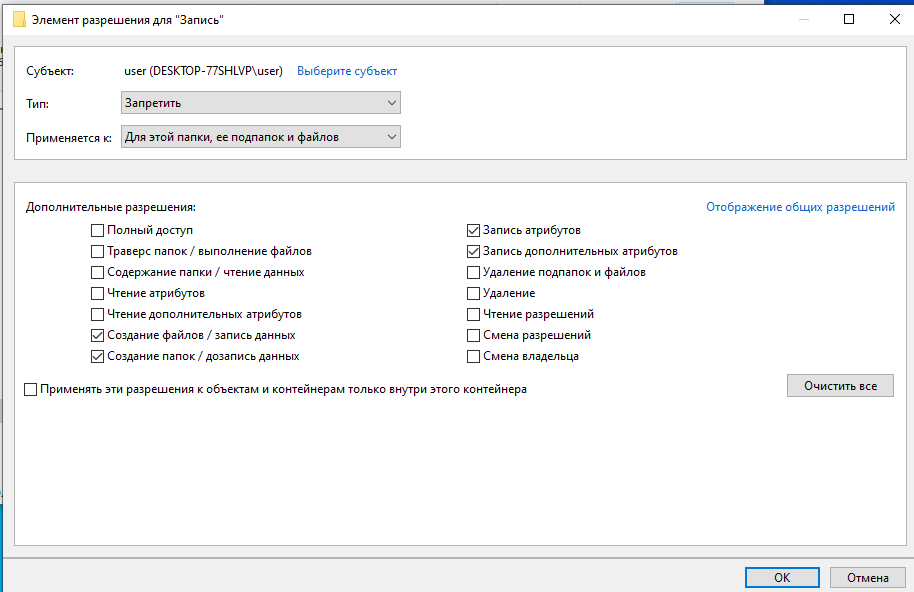

По аналогии пользователь «user» был добавлен во все другие каталоги и установлены разрешения. Установка разрешений представлена на рисунках 1.3 – 1.7.

Рисунок 1.3 – Установка разрешения «Запись»

Рисунок 1.4 – Установка разрешения «Изменение»

Рисунок 1.5 – Установка разрешения «Полный доступ»

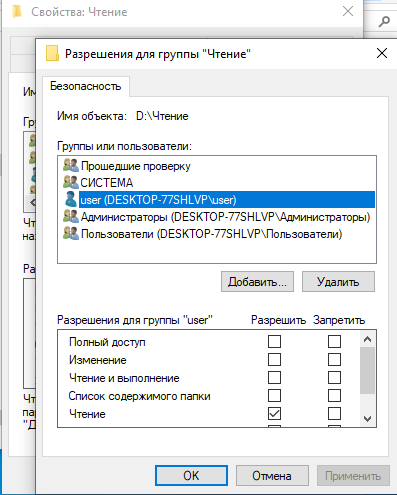

Рисунок 1.6 – Установка разрешения «Чтение»

Рисунок 1.7 – Установка разрешения «Чтение и выполнение»

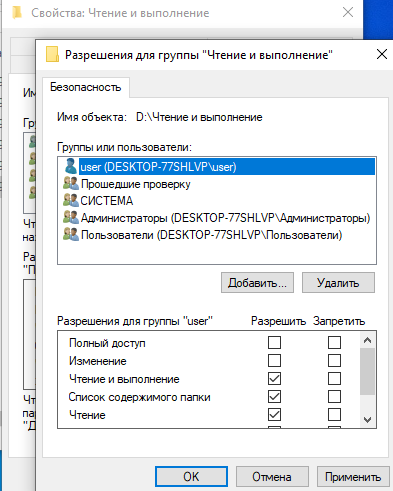

После чего необходимо проверить выставленные параметры через пользователя «user». Пример проверки для каталога «Список содержимого папки» представлен на рисунке 1.8.

Рисунок 1.8 – Проверка каталога «Список содержимого папки»

Элементы разрешений на доступ

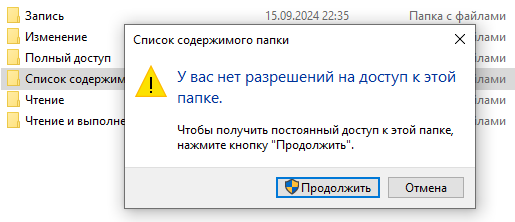

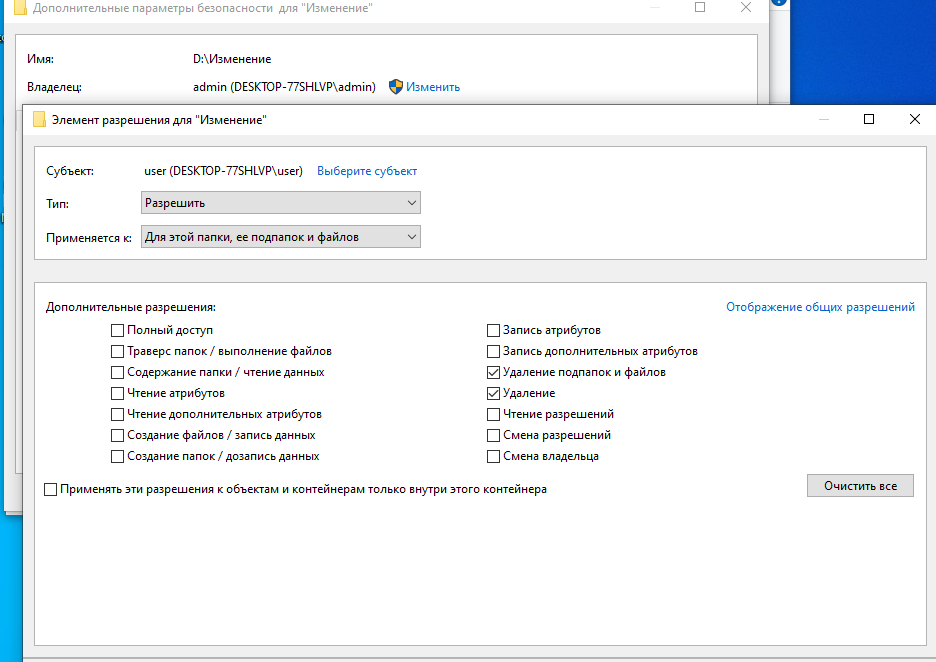

Рассматриваемые в этом разделе параметры позволяют более гибко настраивать параметры доступа пользователей. Для примера были взяты каталоги «Запись» и «Изменение». Выставленные для них параметры представлены на рисунках 1.9 и 1.10.

Рисунок 1.9 – Выставленные запреты для каталога «Запись»

Рисунок 1.10 – Разрешение удаления подпапок и файлов в каталоге «Изменение»

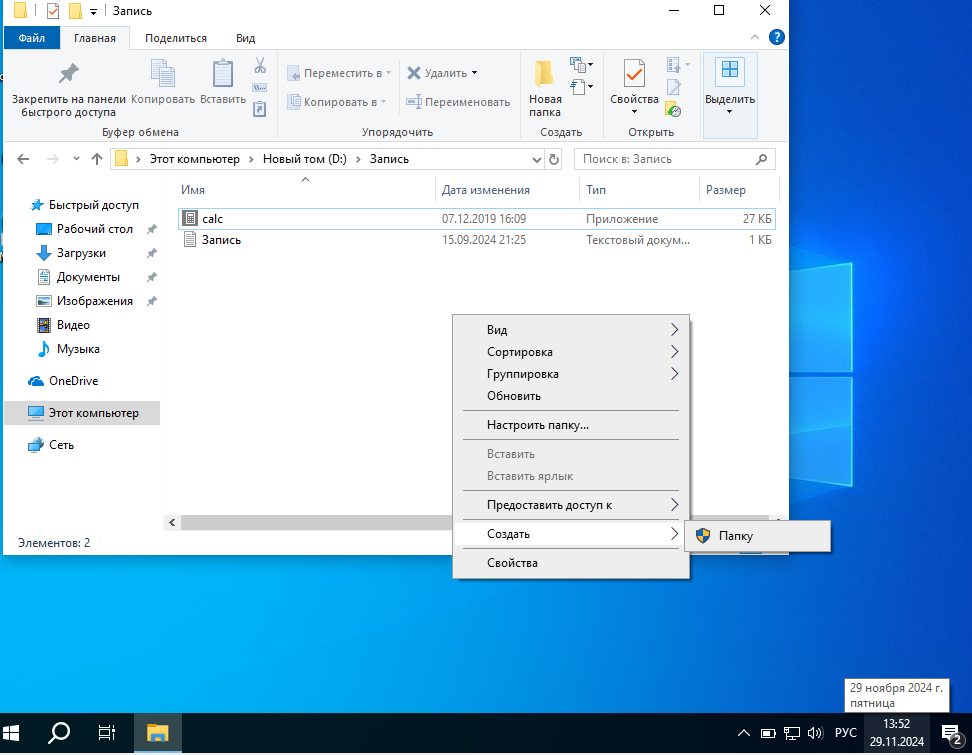

Далее необходимо проверить выставленные разрешения и запреты через пользователя «user». Проверка представлена на рисунках 1.11 – 1.13.

Рисунок 1.11 – Невозможность создать новую папку в каталоге «Запись»

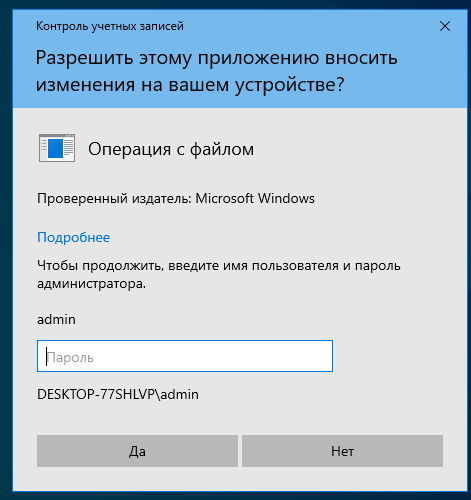

Рисунок 1.12 – Уведомление о необходимости разрешение от админа

Рисунок 1.12 – Разрешение удаления файлов в каталоге «Изменение»

Владелец файла

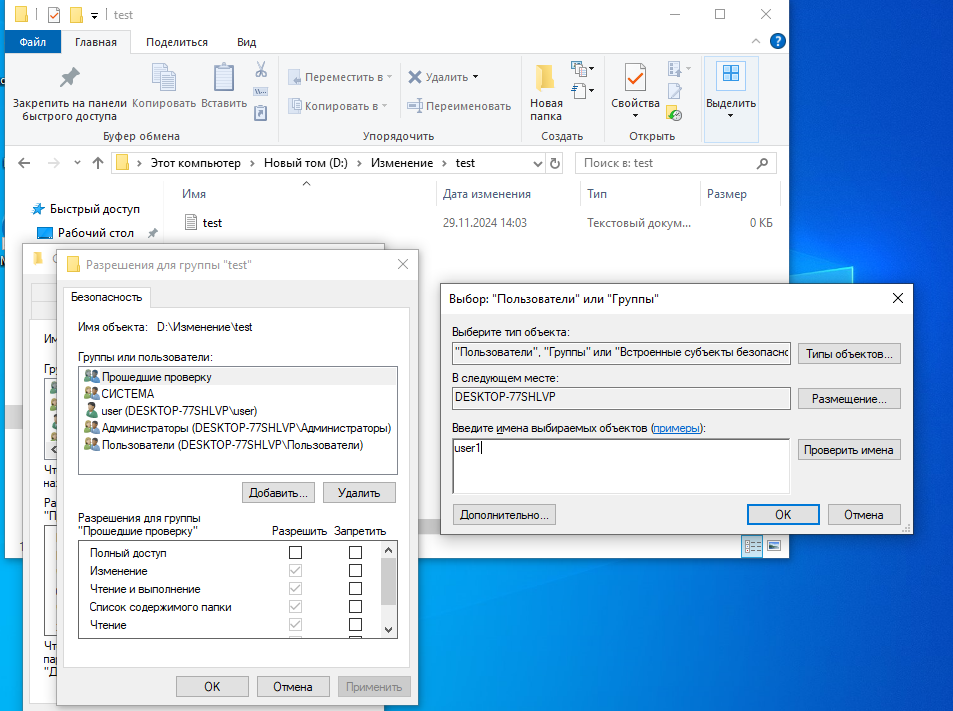

Необходимо создать под учётной записью «admin» нового пользователя «user1» и затем под «user» в каталоге «Изменение» создать новый каталог «test» и в нем текстовый файл «test.txt», а также предоставить полный доступ пользователю «user1» (Рис 1.13).

Рисунок 1.13 – Выдача полного доступа пользователю «user1»

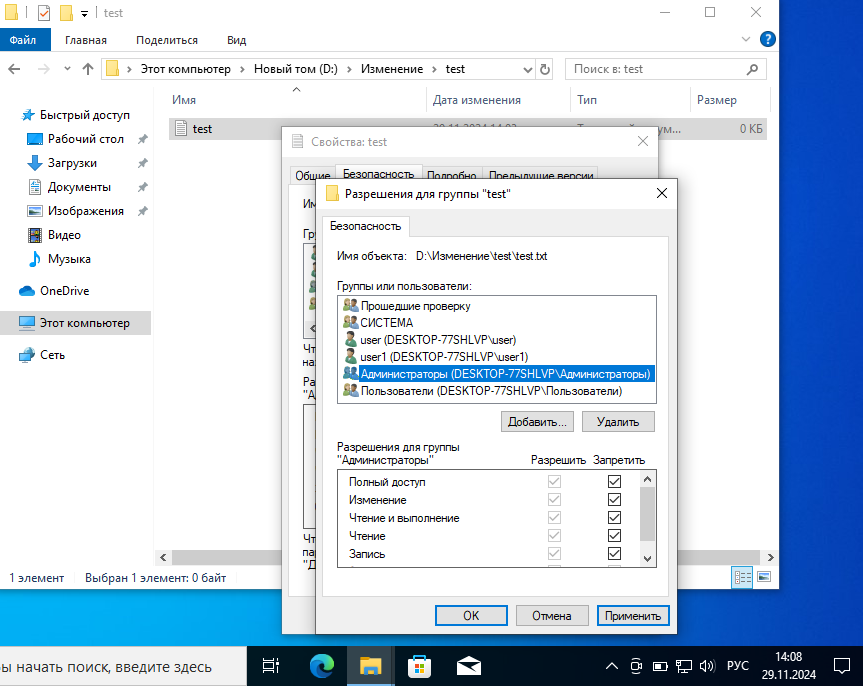

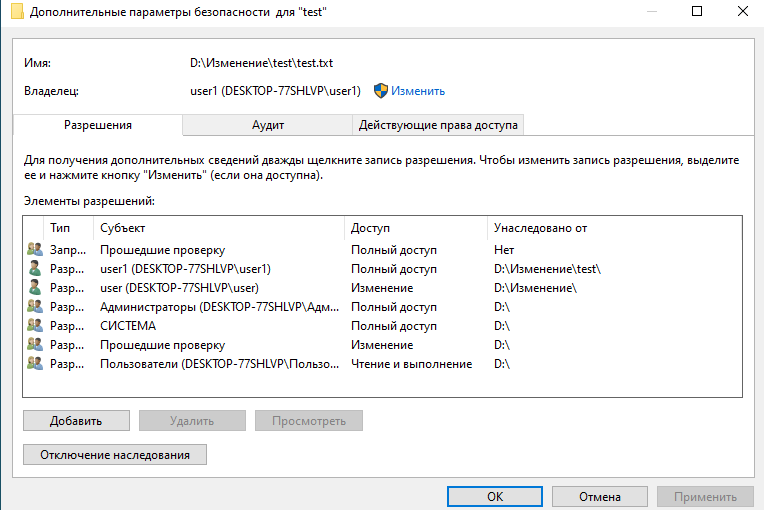

После чего необходимо под учетной записью «user1» перейти в этот каталог при помощи указания адресного пути в адресной строке, так как переход при помощи иерархического представления каталогов в «Проводнике» недоступен. Следом необходимо запретить доступ пользователя «Администратор» к файлу «test.txt», что представлено на рисунке 1.14.

Рисунок 1.14 – Параметры безопасности для файла «test.exe»

Также нужно было сменить владельца у файла. На рисунках 1.15 и 1.16 представлена смена владельцев.

Рисунок 1.15 – Смена владельцев

Рисунок 1.16 – Успешная смена владельца

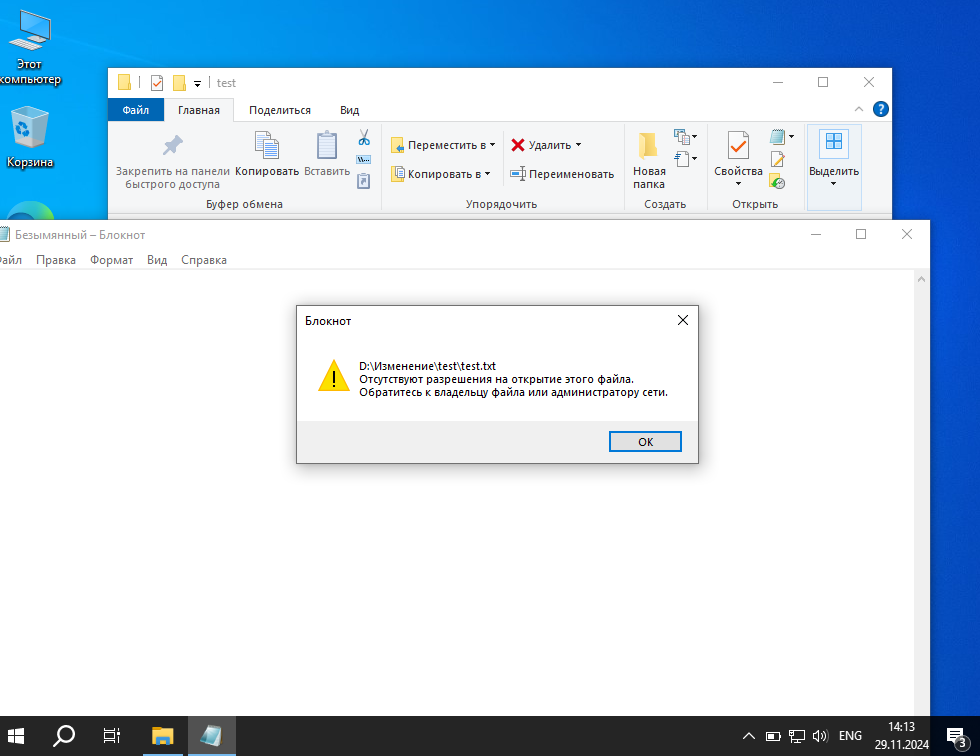

После чего необходимо запретить доступ администратору и проверить, войдя в учетную запись «admin». Запрет доступа и проверка представлены на рисунках 1.17 и 1.18.

Рисунок 1.17 – Запрет доступа учетной записи «admin»

Рисунок 1.18 – Проверка доступа через учетную запись «admin»

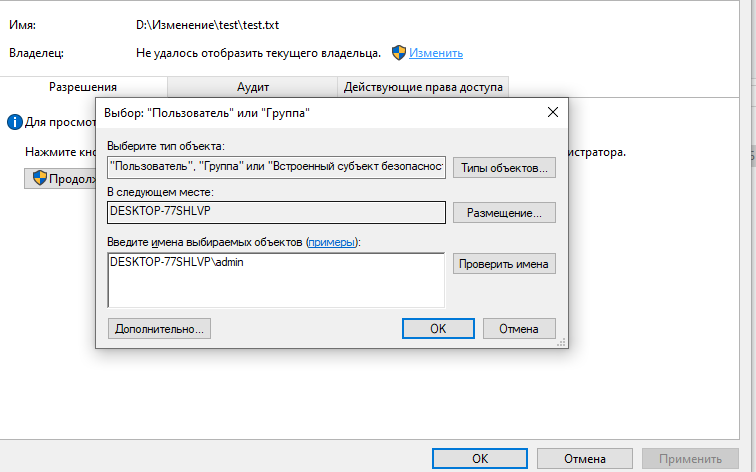

Но несмотря на то, что учетная запись «admin» не имеет доступ к файлу, с помощью нее можно изменить владельца файла. Смена владельца под учетной записью «admin» представлена на рисунке 1.19.

Рисунок 1.19 – Смена владельца

1.4 Наследование прав доступа

Согласно заданию, первоочередно необходимо изменить унаследованные разрешения для каталога «Чтение1», что представлено на рисунке 1.20.

Рисунок 1.20 – Изменение унаследованных разрешений

После чего необходимо добавить группу «Пользователи» и запретить чтение данного каталога (рисунок 1.21).

Рисунок 1.21 – Запрет чтения группе «Пользователи»

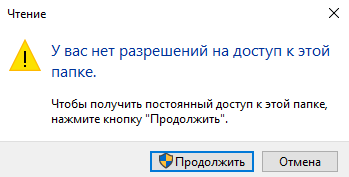

Пользователю «user» разрешено чтение данного каталога, но так как запреты приоритетней разрешений, доступа к каталогу «Чтение» у пользователя не будет.

На рисунке 1.22 представлена проверка доступа к каталогу.

Рисунок 1.22 – Проверка доступа к каталогу «Чтение»

После удаления группы «Пользователи» в разделе «Разрешения» к пользователю «user» вернутся его прежние разрешения (рисунок 1.23).

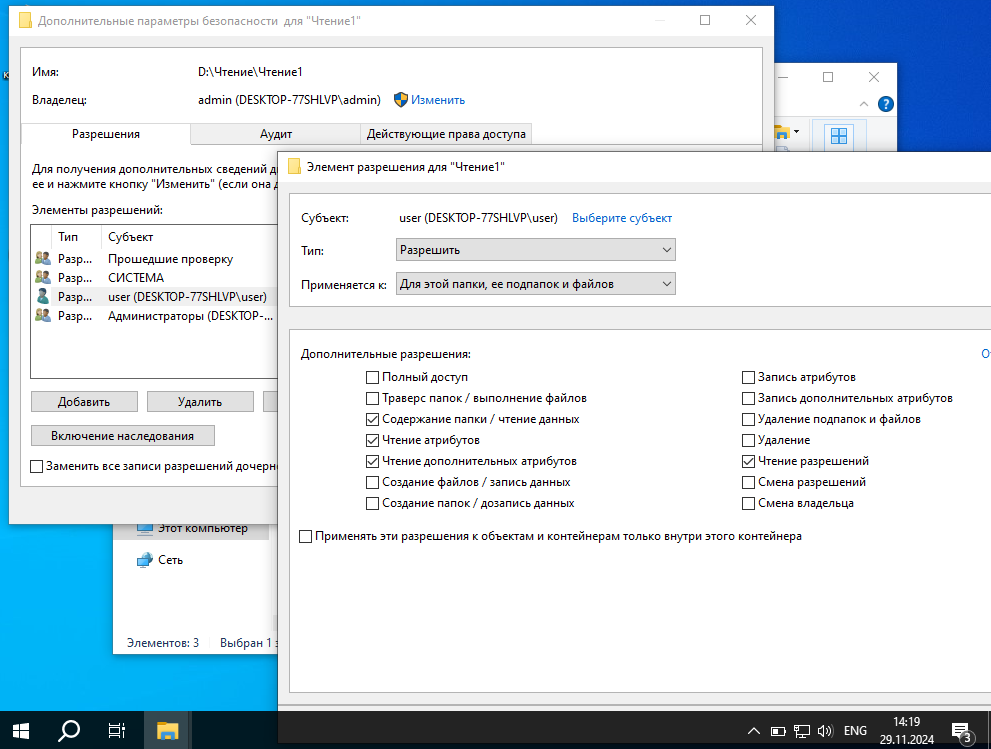

Рисунок 1.23 – Отсутствие группы «Пользователи» и разрешения пользователя «user»

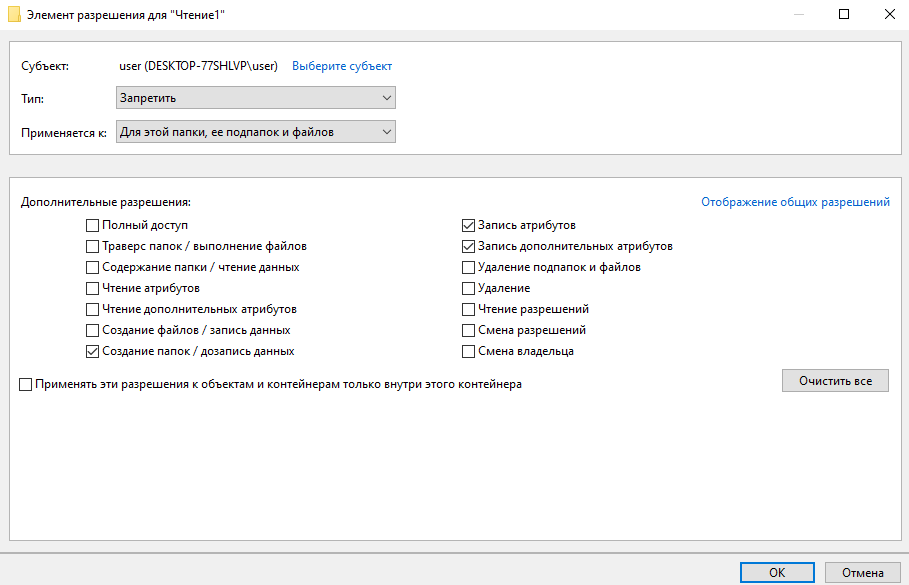

Далее необходимо выдать пользователю «user» запрет на создание папок внутри каталога «Чтение1» (рисунок 1.24).

Рисунок 1.22 – Выдача запретов на создание папок внутри каталога «Чтение1»

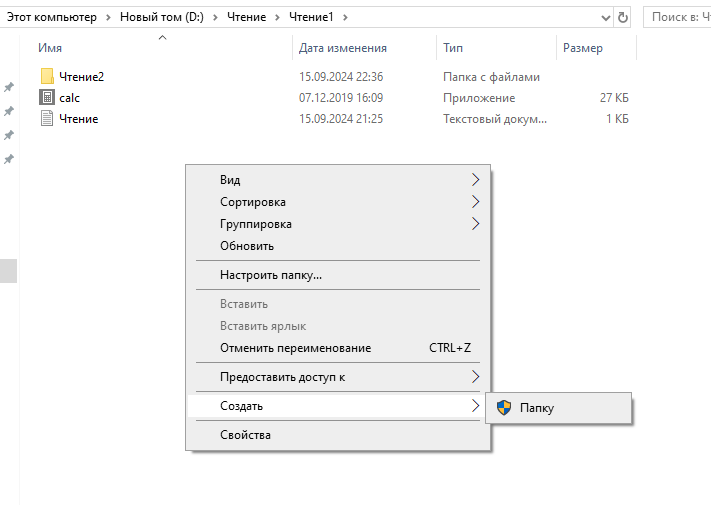

Так как разрешение выдано только на каталог «Чтение1» в других каталогах это разрешение не будет иметь силу, проверка запрета изображена на рисунке 1.23.

Рисунок 1.23 – Проверка запрета на создание папок внутри каталога «Чтение1»

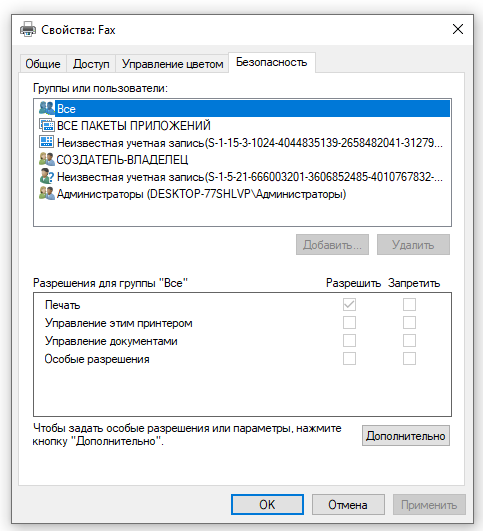

1.5 Разграничение доступа к принтерам

Необходимо под учетной записью «user» отправить на печать файл через раздел «Устройства и принтеры». Зайдя в свойства «Сервер печати» видно, что у группы «Все» есть только права на печать. Для изменения данного параметра под учетной записью «Администратор» нужно удалить группу «Все» (рисунок 1.24).

Рисунок 1.24 – Удаление группы «Все»

Перейдя под учетную запись пользователя «user» и открыв раздел «Принтеры и сканеры» можно наблюдать отсутствие каких-либо вариантов печати.

2 ИНДИВИДУАЛЬНОЕ ЗАДАНИЕ

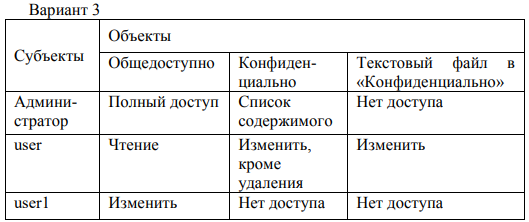

Согласно варианту №3 необходимо проделать следующие действия, представленные на рисунке 2.1

Рисунок 2.1 – Индивидуальное задание

Необходимо создать каталоги «Общедоступно» и «Конфиденциально» и разграничить в них доступ, а также к созданным каталогам и файлам согласно 3 варианту.

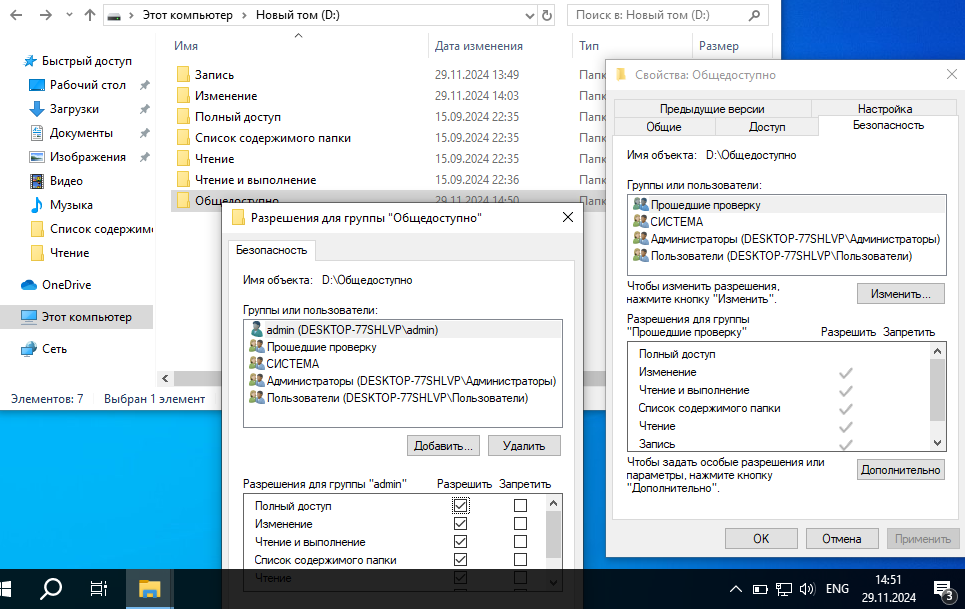

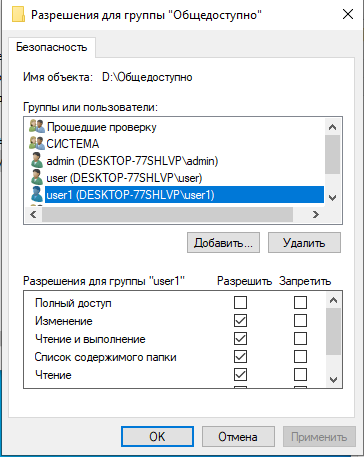

На рисунках 2.2 – 2.4 представлены разграничения каталога «Общедоступно» для трех учетных записей.

Рисунок 2.2 – Разрешение «Полный доступ» каталога «Общедоступно» для учетной записи «admin»

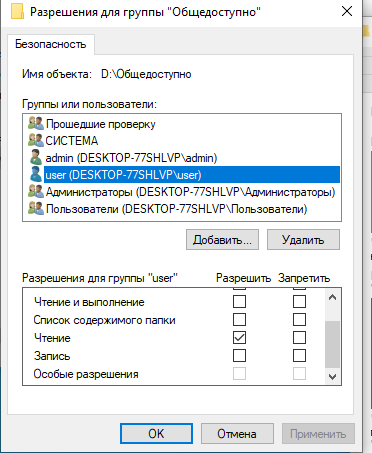

Рисунок 2.3 – Разрешение «Чтение» каталога «Общедоступно» для учетной записи «user»

Рисунок 2.4 – Разрешение «Изменение» каталога «Общедоступно» для учетной записи «user1»

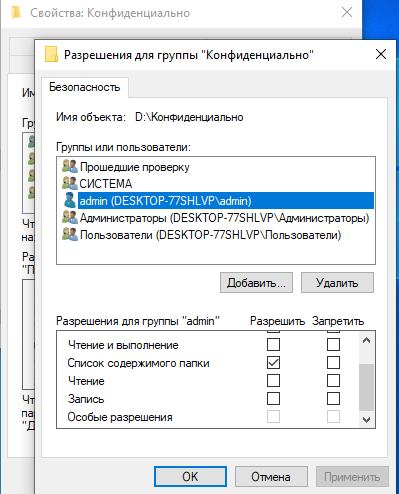

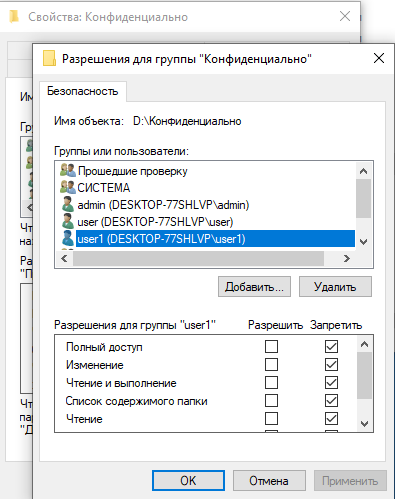

На рисунках 2.5 – 2.7 представлены разграничения каталога «Конфиденциально» для всех учетных записей.

Рисунок 2.5 – Разрешение «Список содержимого» каталога «Конфиденциально» для учетной записи «admin»

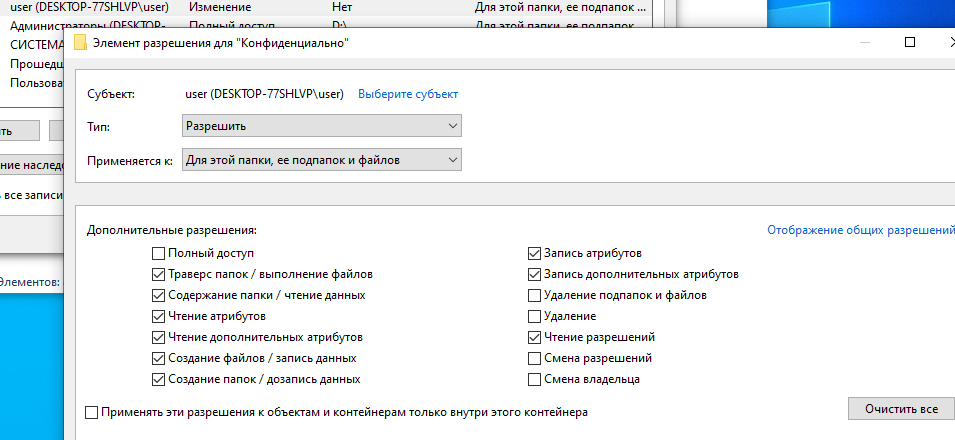

Рисунок 2.6 – Параметры безопасности каталога «Конфиденциально»: «изменение, кроме удаления» для учетной записи «user»

Рисунок 2.7 – Запрет на доступ каталога «Конфиденциально» для учетной записи «user1»

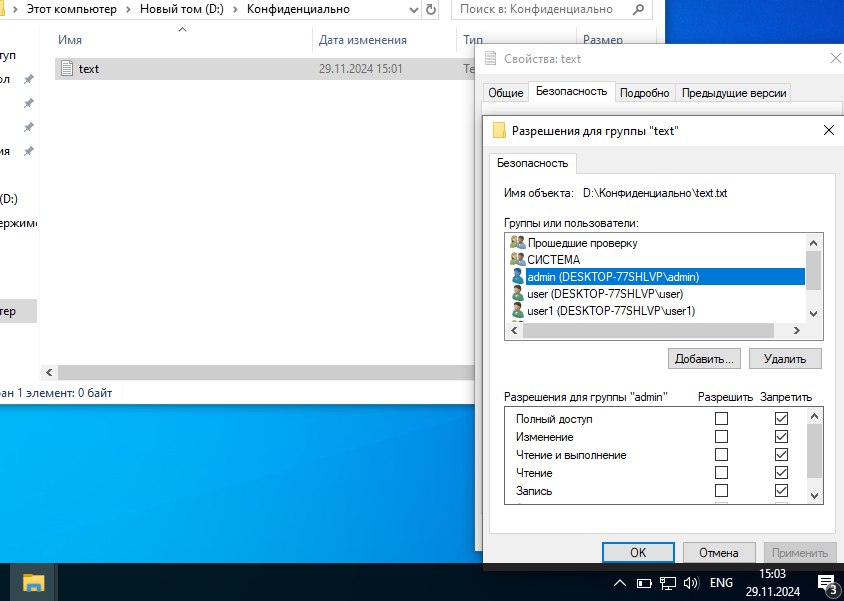

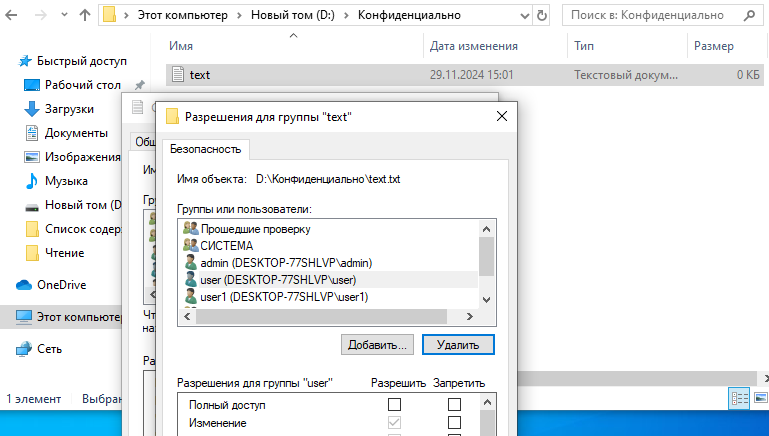

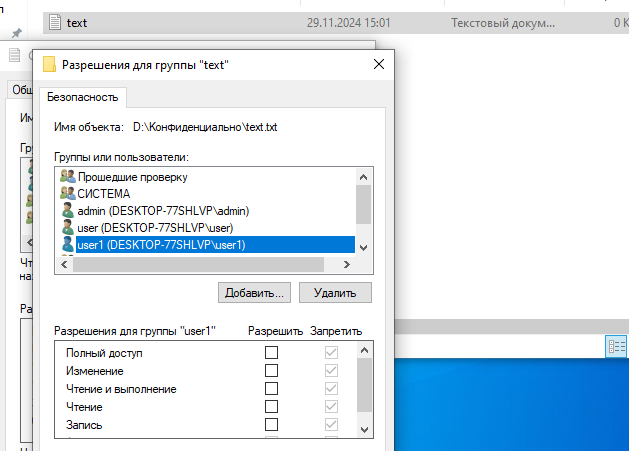

После чего необходимо настроить исполняемый файл в каталоге «Конфиденциально». На рисунках 2.8 – 2.10 представлена настройка параметров безопасности для текстового файла.

Рисунок 2.8 – Параметры безопасности исполняемого файла для учетной записи «admin»

Рисунок 2.9 – Параметры безопасности исполняемого файла для учетной записи «user»

Рисунок 2.10 – Параметры безопасности исполняемого файла для учетной записи «user1»

Заключение

В ходе выполнения данной лабораторной работы были изучены дискреционные механизмы разграничения доступа на основе встроенных средств операционной системы Windows 10, позволяющие управлять доступом к файлам и папкам файловой системы NTFS.