Отчет по лабораторной №7

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ,

СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

Факультет Кибербезопасности

Кафедра Информационной безопасности компьютерных сетей

Дисциплина Основы маршрутизации в компьютерных сетях

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №7

Направление/специальность подготовки

10.05.02 Информационная безопасность телекоммуникационных систем

(код и наименование направления/специальности)

Выполнили:

Кадышев Е.Е., ИБС-21

(Ф.И.О., № группы) (подпись)

Романов А.С., ИБС-21

(Ф.И.О., № группы) (подпись)

Преподаватель:

доц. Беккель Л.С.

(Ф.И.О., № группы) (подпись)

Оглавление

7.1 Списки контроля доступа 3

1. Настройка стандартного ACL 3

2. Настройка расширенного ACL 5

Вывод 7

7.1 Списки контроля доступа

Цель работы:

Получение практических навыков настройки ACL на vESR.

Задачи:

Настройка стандартного ACL;

Настройка расширенного ACL;

Ход работы:

1. Настройка стандартного ACL

Шаг 1. Настраиваем интерфейсы на vESR-1, vESR-2, vESR-3 и прописываем маршрут по умолчанию (рис.1-3):

Рисунок 1 – Настройка интерфейсов на vESR-1

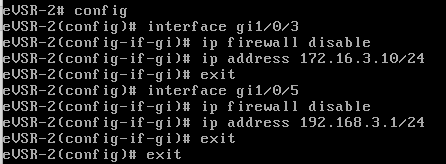

Рисунок 2 – Настройка интерфейсов на vESR-2

Рисунок 3 – Настройка интерфейсов на vESR-3

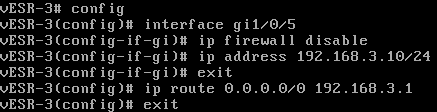

Шаг 2. Проверяем связь между vESR-1 и vESR-3 (рис.4):

Рисунок 4 – Проверка связи

Шаг 3. Создаем список доступа на vESR-2, который запретит прохождение трафика из сети 192.168.3.0/24 и разрешит весь остальной (рис.5):

Рисунок 5 – Создание списка доступа

Шаг 4. Устанавливаем ACL на интерфейс gi1/0/5 (рис.6):

![]()

Рисунок 6 – Установка ACL

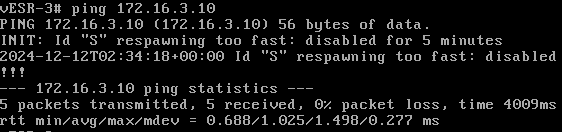

Шаг 5. Проверяем связь между vESR-3 и vESR-1 (рис.7):

Рисунок 7 – Проверка связи

2. Настройка расширенного ACL

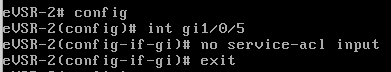

Шаг 6. Удаляем ранее созданный ACL (рис.8):

Рисунок 8 – Удаление ACL

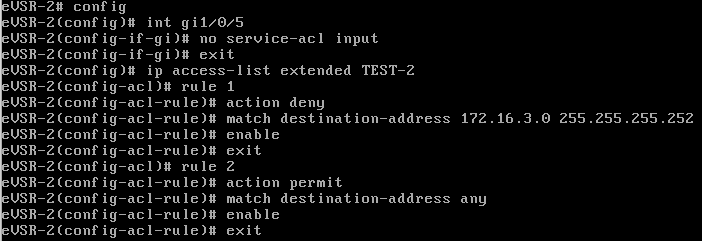

Шаг 7. Создаем расширенный список доступа на vESR-2, который запретит движение трафика в сеть 172.16.3.0/30, чтобы не смогли установить связь с 172.16.3.1, но могли связаться с 172.16.3.10 (рис.9):

Рисунок 9 – Создание расширенного списка доступа

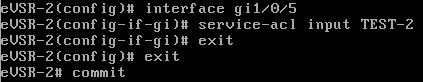

Шаг 8. Устанавливаем ACL на интерфейс gi1/0/5 (рис.10):

Рисунок 10 – Установка ACL

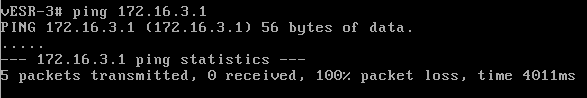

Шаг 9. Проверяем связь между vESR-3 и 172.16.3.1 (рис.11):

Рисунок 11 – Проверка связи

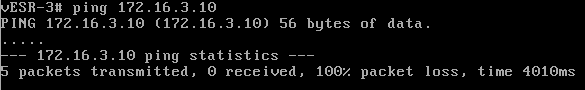

Шаг 10. Проверяем связь между vESR-3 и vESR-1 (рис.12):

Рисунок 12 – Проверка связи

Шаг 11. Добавляем правило в ACL, чтобы доступ был только по SSH (рис.13):

Рисунок 13 – Добавление правила

Шаг 12. Включаем ssh-сервер на vESR-1 (рис.14):

Рисунок 14 – Включение ssh

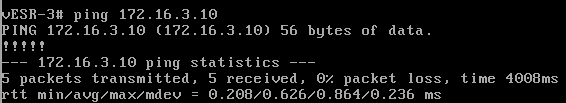

Шаг 13. Проверяем ping от vESR-3 к vESR-1 (рис.15):

Рисунок 15 – Проверка связи

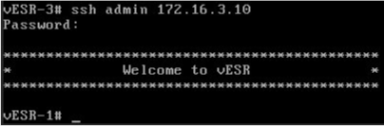

Шаг 14. Проверяем подключение по ssh (рис.16):

Рисунок 16 – Проверка связи по ssh

Вывод

В ходе выполнения лабораторной работы №7 была рассмотрена настройка как стандартного, так и расширенного ACL, а также увидено их возможное применение на практике для фактической пользы.

Санкт-Петербург

2024