- •Оглавление

- •2.0.1.2. «Определение выполняемых процессов»

- •Часть 1. Изучение процессов.

- •2.1.2.10. «Изучение процессов, потоков, дескрипторов и реестра Windows»

- •Часть 1. Изучение процессов.

- •Перейдите в папку SysinternalsSuite, содержащую извлеченные файлы.

- •Часть 2. Изучение потоков и дескрипторов.

- •Часть 3. Изучение реестра Windows.

- •2.2.1.10. «Создание учётных записей пользователей»

- •Часть 1. Создание новой локальной учетной записи пользователя.

- •Часть 2. Просмотр свойств учётной записи пользователя.

- •Часть 3. Изменение локальных учётных записей пользователей.

- •2.2.1.11. «Использование Windows PowerShell»

- •2.2.1.12. «Диспетчер задач Windows»

- •Часть 1. Работа на вкладке Processes.

- •Часть 2. Работа на вкладке Services

- •Часть 3. Работа на вкладке Performance

- •2.2.1.13. «Мониторинг системных ресурсов в Windows и управление ими»

- •Часть 1. Запуск и установка службы Routing and Remote Access.

- •Часть 2. Работа со служебной программой Computer Management.

- •Часть 3. Настройка компонента «Администрирование»

Часть 2. Изучение потоков и дескрипторов.

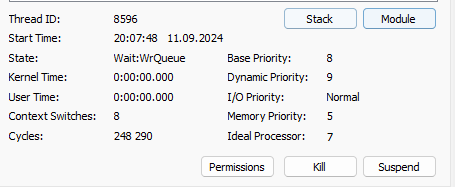

Шаг 1. Исследование потоков.

Откройте командную строку.

В

окне Process Explorer щелкните правой кнопкой

мыши conhost.exe и выберите Properties...

(Свойства...). Перейдите на вкладку

Threads (Потоки), чтобы просмотреть

активные потоки процесса conhost.exe (рис.15).

В

окне Process Explorer щелкните правой кнопкой

мыши conhost.exe и выберите Properties...

(Свойства...). Перейдите на вкладку

Threads (Потоки), чтобы просмотреть

активные потоки процесса conhost.exe (рис.15).

Рисунок 15 – Просмотр потоков

Просмотрите

сведения о потоке (рис.16).

Просмотрите

сведения о потоке (рис.16).

Рисунок 16 – Просмотр сведений о потоке

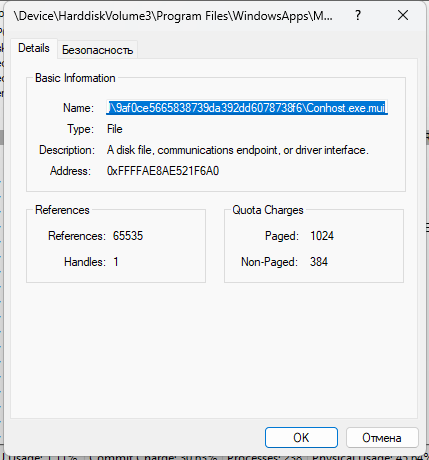

Шаг 2. Изучение дескрипторов.

В

Process Explorer щелкните View

(Просмотр) > Show

Lower Pane (Показать

нижнюю панель) >

Handles (Дескрипторы), чтобы увидеть

дескрипторы, связанные с процессом

conhost.exe (рис.17).

В

Process Explorer щелкните View

(Просмотр) > Show

Lower Pane (Показать

нижнюю панель) >

Handles (Дескрипторы), чтобы увидеть

дескрипторы, связанные с процессом

conhost.exe (рис.17).

Рисунок 17 – Просмотр дескрипторов

Изучите свойства этих дескрипторов.

Дескрипторы указывают на разные процессы, файлы и директории (рис.18).

Рисунок

18 – Просмотр свойств дескрипторов

Рисунок

18 – Просмотр свойств дескрипторов

Часть 3. Изучение реестра Windows.

Для

того чтобы получить доступ к реестру

Windows, выберите Start

(Пуск) > Search (Поиск),

найдите regedit и выберите

Registry Editor

(Редактор реестра). Нажмите кнопку Yes

(Да) в ответ на вопрос, разрешить ли

приложению вносить изменения (рис.19).

Для

того чтобы получить доступ к реестру

Windows, выберите Start

(Пуск) > Search (Поиск),

найдите regedit и выберите

Registry Editor

(Редактор реестра). Нажмите кнопку Yes

(Да) в ответ на вопрос, разрешить ли

приложению вносить изменения (рис.19).

Рисунок 19 – Редактор реестра

Редактор реестра имеет пять ветвей. Эти ветви находятся на верхнем уровне реестра.

HKEY_CLASSES_ROOT

— фактически является подразделом

Classes раздела HKEY_LOCAL_MACHINE\Software\. В нем

хранится информация, используемая

зарегистрированными приложениями,

например привязка к расширениям

файлов, а также данные программных

идентификаторов (ProgID), идентификаторов

классов (CLSID) и идентификаторов

интерфейсов (IID) (рис.20).

HKEY_CLASSES_ROOT

— фактически является подразделом

Classes раздела HKEY_LOCAL_MACHINE\Software\. В нем

хранится информация, используемая

зарегистрированными приложениями,

например привязка к расширениям

файлов, а также данные программных

идентификаторов (ProgID), идентификаторов

классов (CLSID) и идентификаторов

интерфейсов (IID) (рис.20).

Рисунок 20 – Ветвь реестра HKEY_CLASSES_ROOT

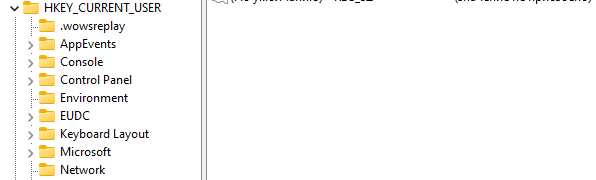

Раздел

HKEY_CURRENT_USER содержит параметры и настройки

для пользователей, которые в настоящее

время вошли в систему (рис.21).

Раздел

HKEY_CURRENT_USER содержит параметры и настройки

для пользователей, которые в настоящее

время вошли в систему (рис.21).

Рисунок 21 – Ветвь реестра HKEY_CURRENT_USER

В

разделе HKEY_LOCAL_MACHINE хранится информация

о конфигурации, соответствующая

локальному компьютеру (рис.22).

В

разделе HKEY_LOCAL_MACHINE хранится информация

о конфигурации, соответствующая

локальному компьютеру (рис.22).

Рисунок 22 – Ветвь реестра HKEY_LOCAL_MACHINE

Раздел

HKEY_USERS содержит параметры и настройки

для всех пользователей локального

компьютера. Раздел HKEY_CURRENT_USER является

подразделом HKEY_USERS (рис.23).

Раздел

HKEY_USERS содержит параметры и настройки

для всех пользователей локального

компьютера. Раздел HKEY_CURRENT_USER является

подразделом HKEY_USERS (рис.23).

Рисунок 23 – Ветвь реестра HKEY_LOCAL_MACHINE

Раздел

HKEY_CURRENT_CONFIG хранит информацию об

оборудовании, которая используется во

время начальной загрузки локального

компьютера (рис.24).

Раздел

HKEY_CURRENT_CONFIG хранит информацию об

оборудовании, которая используется во

время начальной загрузки локального

компьютера (рис.24).

Рисунок 24 – Ветвь реестра HKEY_CURRENT_CONFIG

На предыдущем шаге вы принимали лицензионное соглашение для Process Explorer. Перейдите в раздел реестра EulaAccepted приложения Process Explorer. Выберите раздел HKEY_CURRENT_USER > Software > Sysinternals > Process Explorer. Прокрутите вниз, чтобы найти параметр EulaAccepted. В настоящее время для параметра EulaAccepted установлено значение 0x00000001(1) (рис.25).

Рисунок 25 – Просмотр параметра EulaAccepted

Дважды щелкните параметр реестра EulaAccepted. В данный момент параметр имеет значение 1. Значение 1 означает, что лицензионное соглашение было принято пользователем (рис.26).

Рисунок 26 – Просмотр параметра EulaAccepted

Измените значение 1 на значение 0 в поле Value (Значение). Значение 0 указывает, что EULA не было принято. Для продолжения нажмите ОК.

Откройте Process Explorer. Перейдите в папку, куда был загружен пакет SysInternals. Откройте папку SysInternalsSuite, затем откройте procexp.exe.

Откроется

окно условий лицензирования ПО

SysInternals (рис.27).

Откроется

окно условий лицензирования ПО

SysInternals (рис.27).

Рисунок 27 – Окно условий лицензирования ПО SysInternals