laba4

.pdf

Рисунок 21 - Параметры сбора журналов

Во вкладке «Архивирование журналов» можно настроить параметры архивирования централизованных журналов, в том числе задать расписание автоматического архивирования журналов. Архивирование применяется к записям журналов, которые поступили от подчиненных защищаемых компьютеров и хранятся в базе данных сервера безопасности. Необходимо задать архивирование журналов по расписанию - «Еженедельное» архивирование (рисунок 22).

21

Рисунок 22 - Параметры архивирования журналов

Во вкладке «Привилегии пользователей» необходимо добавить пользователя «Admin» и разрешить ему выполнять оперативные команды

(рисунок 23).

22

Рисунок 23 - Окно настроек привилегий пользователей программы управления Secret Net

Вкладка «Лицензии» позволяет управлять лицензиями на различные компоненты Secret Net (рисунок 24). В данный момент все необходимые лицензии уже использованы, но в случае добавления новых защищаемых компьютеров будут использованы доступные в системе лицензии.

23

Рисунок 24 - Окно «Лицензии» Secret Net

24

Задание по варианту

На рисунках 25-26 с помощью политик Secret Net представлен запрет использования таких устройств, как сменные диски, беспроводного

соединения, SD карт.

Рисунок 25 - Запрет сменных дисков

25

Рисунок 26 - Запрет устройств SD и беспроводного соединения

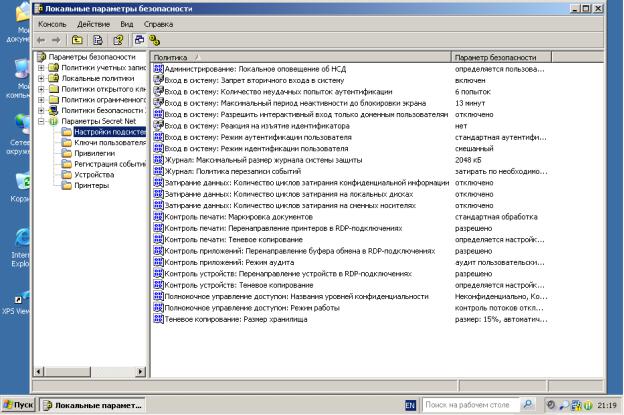

После применения групповой политики данные запреты отобразились в локальной политике безопасности Secret Net на клиентской машине (рисунок

27).

26

Рисунок 27 - Запрет устройств на клиентской машине

В защитных подсистемах было включено «Затирание данных» (рисунок

28).

27

Рисунок 28 - Включенное затирание данных

Настройка подсистемы была произведена следующим образом: запрет вторичного входа в систему, установить количество неудачных попыток аутентификации в размере 6, установить максимальный период неактивности до блокировки экрана в размере 13 минут, запретить интерактивный вход только доменным пользователям, установить реакцию 1 на изъятие идентификатора (рисунок 29). На рисунке 30 отображена настройка подсистем в локальной политике безопасности на клиентской машине.

28

Рисунок 29 - Настройка подсистемы

29

Рисунок 30 - Настройка подсистем в локальной политике безопасности Secret Net на клиентской машине

30