- •Курсовой проект

- •Задание

- •Глава 1. Описание системы безопасности 5

- •Введение

- •Глава 1. Описание системы безопасности

- •1.1. Характеристика деятельности ооо «RepairTech»

- •1.2. Анализ информационных ресурсов

- •1.3. Анализ информационной среды организации

- •1.4. Модель угроз и модель нарушителя

- •1.5. Класс защищенности информационной системы

- •Глава 2. Правовые основы системы безопасности

- •2.1. Законодательные меры

- •2.2. Административные меры

- •2.2.1. Политика идентификации и аутентификации ис

- •2.2.2. Политика физической защиты ис

- •2.2.3. Политика разграничения доступа

- •2.2.4. Политика антивирусной защиты

- •Глава 3. Выбор оборудования для построения системы защиты информации

- •Глава 4. Выбор программного обеспечения для построеНия системы защиты информации

- •Глава 5. Составление должностной инструкции

- •Глава 6. Построение схемы разработанной системы защиты

- •Глава 7. Экономическое обоснование

- •Заключение

- •Библиографический список

- •Приложение 1. Проверка текста на уникальность

Глава 5. Составление должностной инструкции

В данном разделе представлена должностная инструкция для главы отдела информационной безопасности.

Структурное подразделение: Отдел информационной безопасности.

Квалификационные требования главы отдела информационной безопасности:

Высшее образование в сфере обеспечения безопасности, информационных технологий, защиты информации.

Опыт работы от 1 года.

Навыки работы с компьютером

Опыт работы с программным обеспечением, обеспечивающим безопасность.

Должностные обязанности:

Обеспечение соответствия организации с требованиями по информационной безопасности, включая разработку и внедрение политик и мер по обеспечению безопасности информации.

Контроль за выполнением внедренных политик и мер

Проведение расследований по фактам нарушений внедренных политик и мер

Определение и реализация стратегических планов и программ по информационной безопасности.

Организация и проведение обучения и тренировок для персонала по вопросам информационной безопасности.

Сотрудничество с другими отделами и службами для обеспечения координации и эффективности работы по информационной безопасности.

Мониторинг и анализ возможных угроз и рисков, связанных с информационной безопасностью, и разработка мер по их нейтрализации.

Слежение за обновление оборудования, служащего для обеспечения безопасности

Права сотрудника:

Запрашивать информацию, необходимую для исполнения должностных обязанностей.

Принимать участие в обсуждении вопросов, касающихся деятельности своего структурного подразделения.

Участвовать в мероприятиях компании в рамках своей компетенции.

Вести деловую переписку и представлять интересы компании в пределах своей компетенции.

Вносить предложения по оптимизации работы своего структурного подразделения и всей компании.

Ответственность сотрудника:

За невыполнение указаний и поручений руководства компании, указаний непосредственного руководителя, плана работ и несоблюдение условий труда работников, находящихся в подчинении, следует увольнение.

За невыполнение своих должностных обязанностей, предусмотренных настоящей инструкцией, ждет дисциплинарное взыскание.

За повреждение или утерю находящегося в использовании имущества полагается штраф.

За несоблюдение трудовой дисциплины, правил внутреннего трудового распорядка, иных локальных нормативных актов компании ждет дисциплинарное взыскание.

Глава 6. Построение схемы разработанной системы защиты

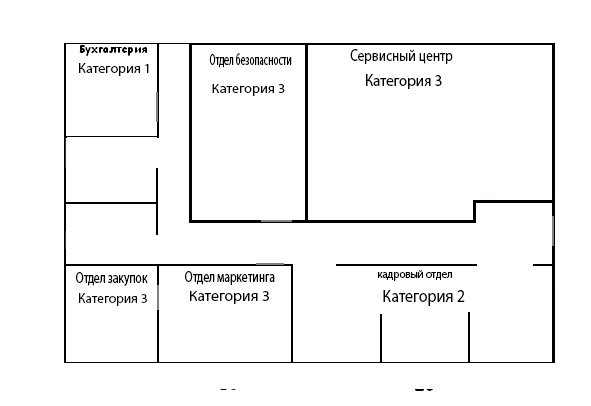

Для того чтобы наглядно понимать степень и уровни защиты информации в организации, необходимо построить план объекта (рисунок 4), с помощью принятых стандартом условных обозначений показать все объекты защиты, определить категории защищаемых зон, определить структуру контролируемых зон.

Рисунок 4 – План защиты объекта

В исследуемой организации показаны несколько зон системы безопасности.

Многозональность обеспечивает разграничение доступа различных категорий сотрудников и посетителей к различным составляющим объекта путем разделения его пространства на контролируемые зоны, а также определить категории контролируемых зон, по данным исследуемого объекта защиты (таблица 7).

Таблица 7 – Описание контролируемых зон объекта по уровню доступа

Категория (Зона) |

Наименование зоны |

Функциональное назначение зоны объекта |

Условия доступа сотрудников |

Условия доступа посетителей |

Наличие охраны |

I |

Свободная |

Бухгалтерия, коридоры |

Свободный |

Свободный |

Есть |

II |

Наблюдаемая |

Кадровый отдел |

Свободный |

Свободный |

Есть |

III |

Регистрационная |

Отдел маркетинга, отдел закупок, отдел безопасности, сервисный центр |

Свободный |

Свободный с регистрацией по удостоверениям личности |

Есть |

Сетевое оборудование необходимо устанавливать, соблюдая правильное положение (вертикальное, горизонтальное или соосное), указанное в технической документации производителя и в соответствии с техническими нормами. Основная часть оборудования будет установлена в отделе информационной безопасности.

На каждом персональном компьютере сотрудника будет установлено антивирусное программное обеспечение «Kaspersky Endpoint Security».

В каждом кабинете необходимо установить камеры системы видеонаблюдения.

Таким образом, объект защиты был поделен на несколько зон, каждая зона обеспечивает дифференцированный санкционированный доступ различных категорий сотрудников и посетителей к различным составляющим объекта.