Министерство науки и высшего образования Российской Федерации

Федеральное государственное автономное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОННИКИ (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

РАЗДЕЛЕНИЕ ПРАВ ДОСТУПА

Отчет по лабораторной работе №2

по дисциплине «Безопасность систем баз данных»

Студент гр. 712-2 ___________ Л.С. Болтушкин __________

Руководитель Старший преподаватель кафедры КИБЭВС

_______ __________ Н.А. Новгородова

__________

Томск 2024

Введение

Целью данной лабораторной работы является изучение принципов работы разделения прав доступа в базах данных на примере СУБД Microsoft SQL Server.

Задачи:

1) Составить матрицу доступа согласно определенным правам;

2) На основании заданной в варианте №3 профессии – сотрудник отдела кадров создать роль уровня базы данных и пару имя вход/имя пользователя, определить круг данных, к которым должен выделяться доступ и на основании круга выбрать минимум 5 таблиц и права доступа к ним, и выбрать определенные права доступа созданной роли.

1 ХОД РАБОТЫ

Матрица доступа предоставлена в таблице 1.1

Таблица 1.1 – Матрица доступа

Пользователи

Таблица |

Сотрудник отдела кадров |

Пользователь |

Продавец |

AdventureWorks2017. HumanResource |

SELECT, INSERT, UPDATE, DELETE |

- |

- |

Фото продуктов |

- |

SELECT |

- |

Категории продуктов |

- |

SELECT |

- |

Отзывы на продукты |

- |

SELECT |

- |

Покупатели |

- |

- |

SELECT |

Валюты |

- |

- |

SELECT |

Курс валюты |

- |

- |

SELECT |

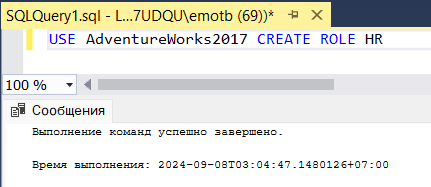

На уровне базы данных была создана роль сотрудника отдела кадров HR (рисунок 1.1).

Рисунок 1.1 – Создание роли HR

Было введено разграничение доступа для созданной роли (рисунок 1.2).

Рисунок 1.2 – Разграничение доступа к БД для HR

Были созданы роли «saler» и «user_», а также разграничен доступ для них (рисунок 1.3).

Рисунок 1.3 – Создание и разграничение ролей

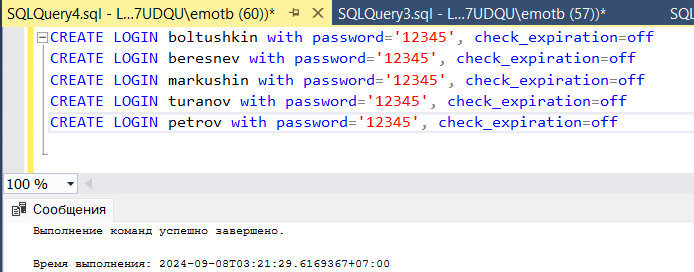

Далее были созданы имена для входа (рисунок 1.4).

Рисунок 1.4 – Создание имен для входа

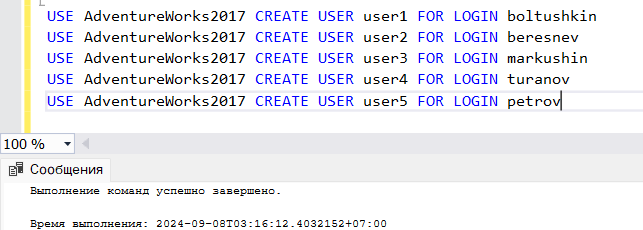

Были созданы имена для входа на уровень базы данных, используя уже зарегистрированные логины (рисунок 1.5).

Рисунок 1.5 – Создание имен_пользователей для БД, используя зарегистрированных пользователей

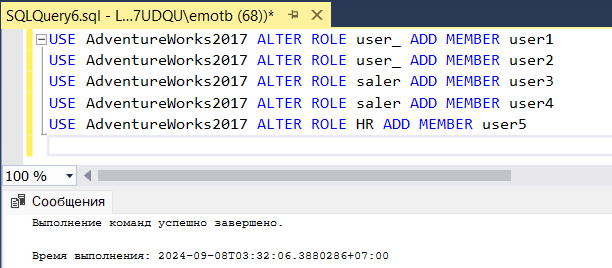

Каждый пользователь был наделен ролью (рисунок 1.6).

Рисунок 1.6 – Наделение пользователей ролями

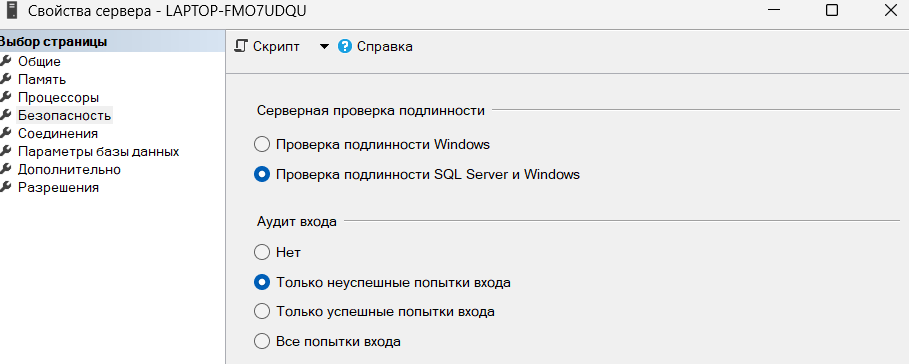

Было поставлено разрешение, что к СУБД могут подключаться с помощью логина и пароля (рисунок 1.7).

Рисунок 1.7 – Выбор проверки подлинности для SQL Server и Windows

После этого в диспетчере конфигураций SQL Server было выставлено разрешение на подключение с помощью протокола TCP/IP (рисунок 1.8).

Рисунок 1.8 – Разрешение на подключение по протоколу TCP/IP

Сначала перезапустим службы SQL для успешного подключения к СУБД (рисунок 1.9).

Рисунок 1.9 – Перезапуск службы SQL Server

Далее было произведено подключение с помощью логина и пароля пользователя с ролью HR (рисунок 1.10).

Рисунок 1.10 – Подключение к СУБД

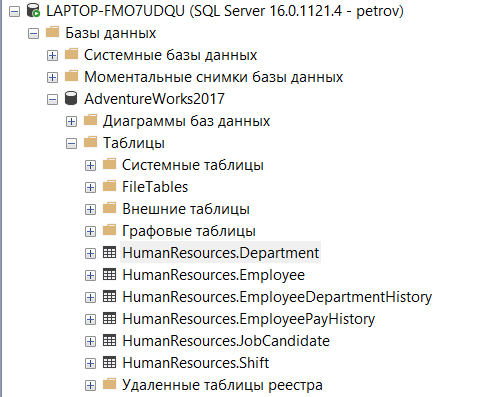

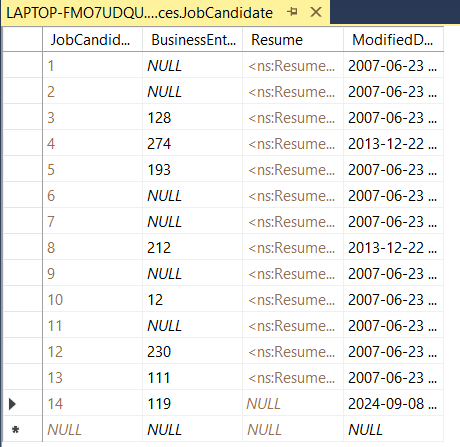

На рисунке 1.11 мы можем заметить, что нам доступны только некоторые таблицы, которые разрешены роли и которые мы можем изменить (рисунок 1.12 – 1.13).

Рисунок 1.11 –

Доступные таблицы для роли

Рисунок 1.12 – Таблица до изменения

Рисунок 1.13 – Обновленная таблица, измененная на правах HR

Заключение

В данной лабораторной работе были получены навыки создания новых ролей для базы данных, разграничения доступа для ролей, создания новых пользователей для входа на уровень сервера и на уровень базы данных.

Отчет составлен согласно ОС ТУСУР 01-2021.