УСЗИ 6 лаб

.docxМинистерство науки и высшего образования Российской Федерации Федеральное государственное автономное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра безопасности информационных систем (БИС)

KASPERSKY SECURITY CENTER

Отчет по лабораторной работе №6

по дисциплине «Управление средствами защиты информации»

-

__________

Руководитель

Преподаватель каф. КИБЭВС

__________

Введение

Цель работы: ознакомление с программным продуктом Kaspersky Security Center и изучение его основных функциональных возможностей.

1 ОЗНАКОМЛЕНИЕ С ПРОГРАММНЫМ ПРОДУКТОМ KASPERSKY SECURITY CENTER

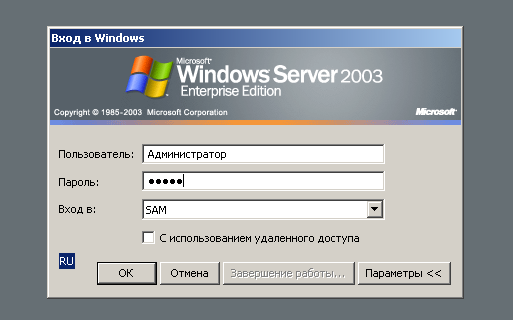

Первоочередно для выполнения работы были запущены виртуальные машины: клиентская и серверная. После чего был процесс авторизации под пользователями «администратор», что представлено на рисунке 1.1.

Рисунок 1.1 – Авторизация под пользователем «администратор» на сервере

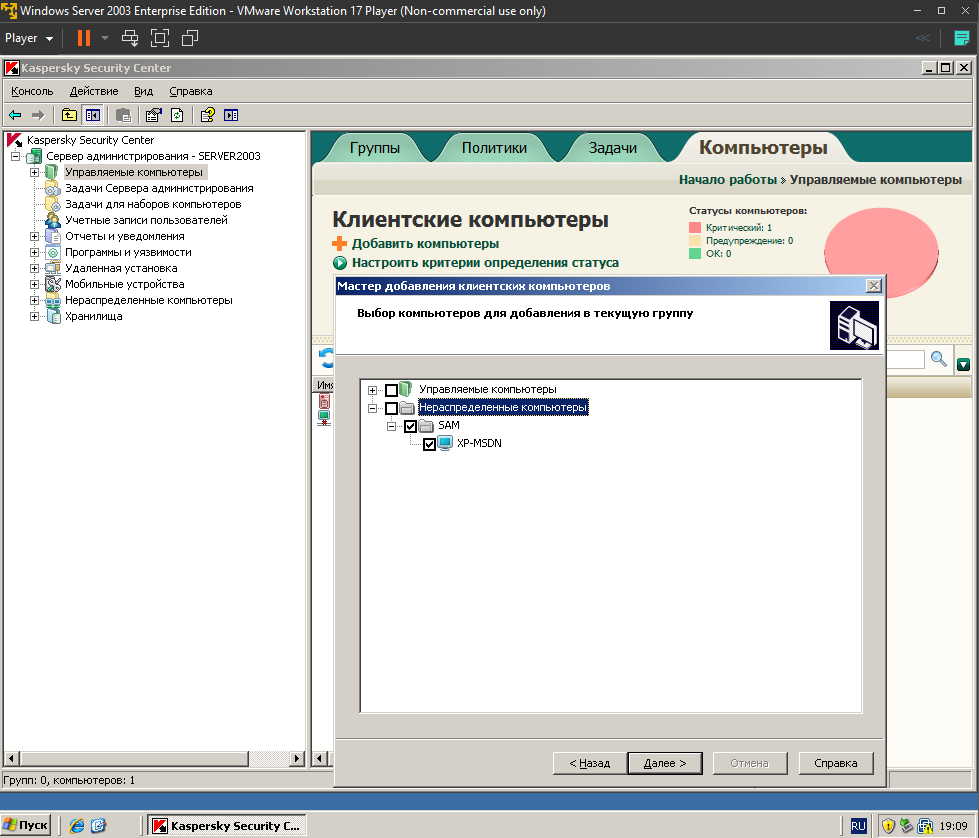

Далее необходимо добавить клиентский компьютер в список управляемых компьютеров, что представлено на рисунке 1.2.

Рисунок 1.2 – Добавление клиентского компьютера

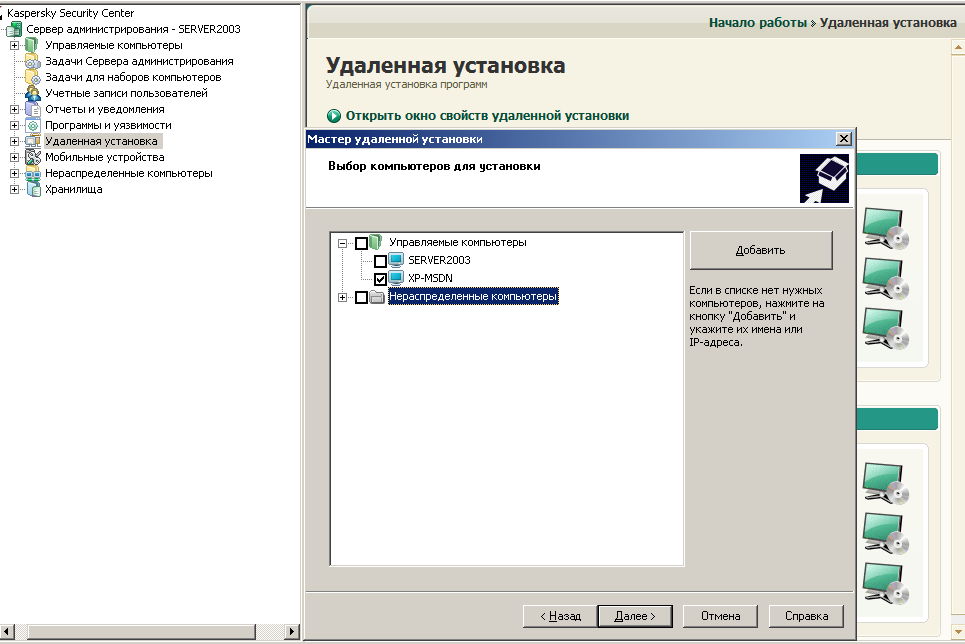

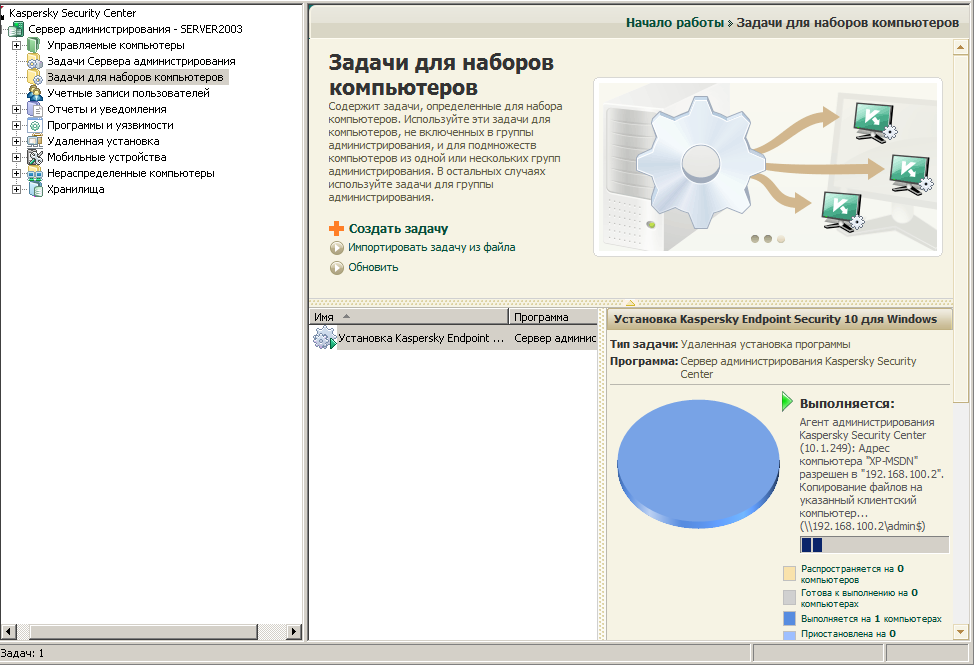

Далее необходимо установить программу Kaspersky Endpoint Security на клиентскую машину, что представлено на рисунках 1.3 – 1.4.

Рисунок 1.3 – Начало удаленной настройки

Рисунок 1.4 – Запуск задачи удаленной настройки

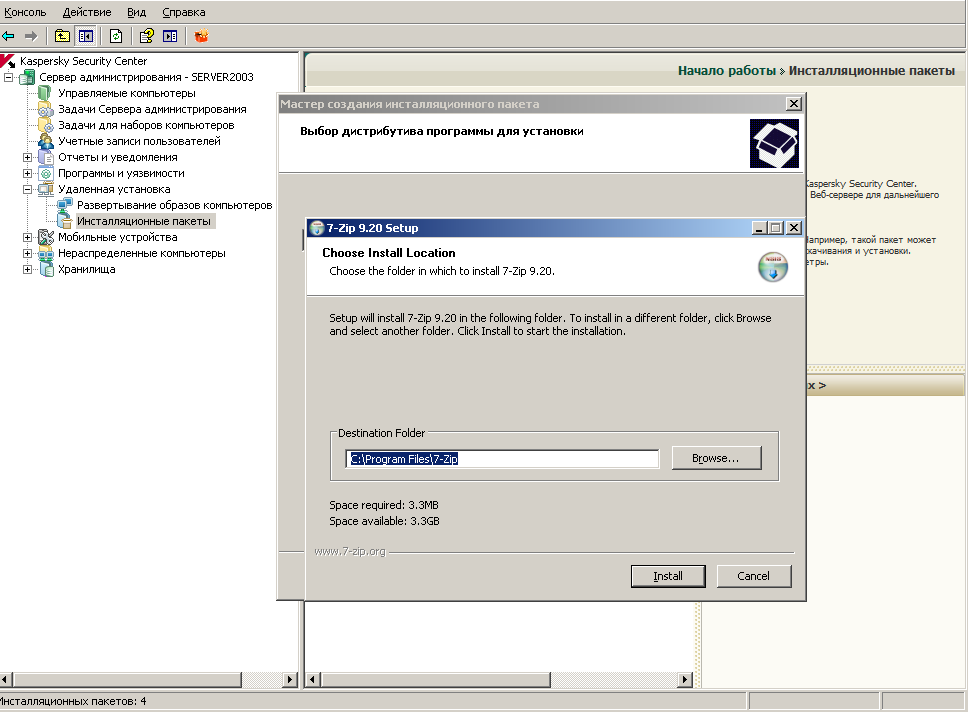

Далее необходимо создать инсталляционный пакет для программы 7-zip на клиентскую машину, что представлено на рисунках 1.5 – 1.6.

Рисунок 1.5 – Создание инсталляционного пакета

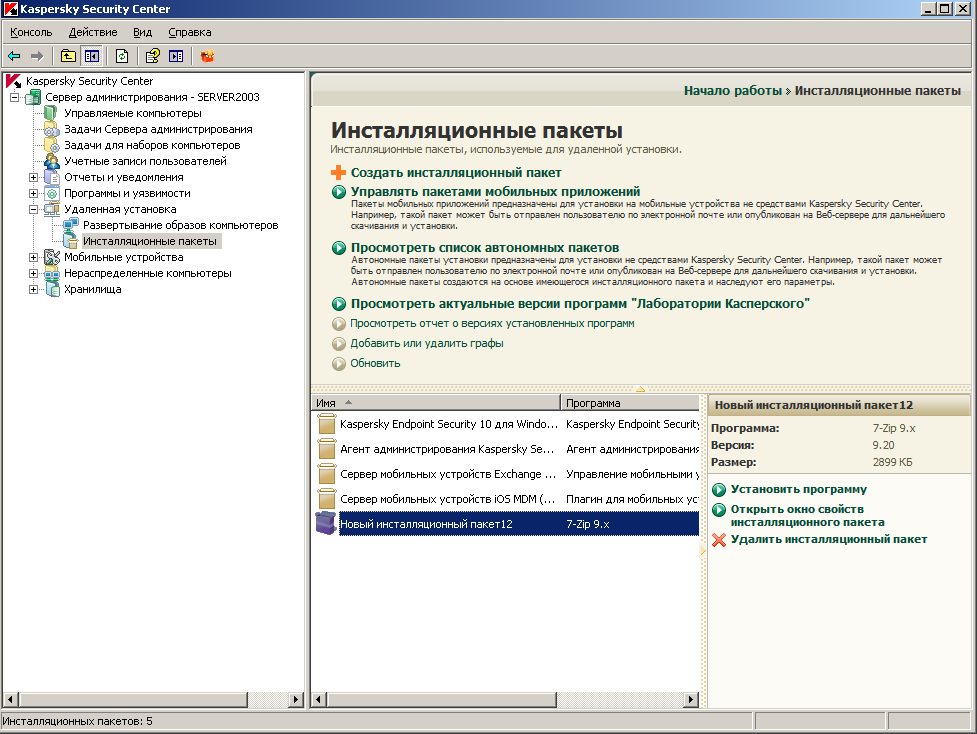

Рисунок 1.6 – Проверка наличия инсталляционного пакета

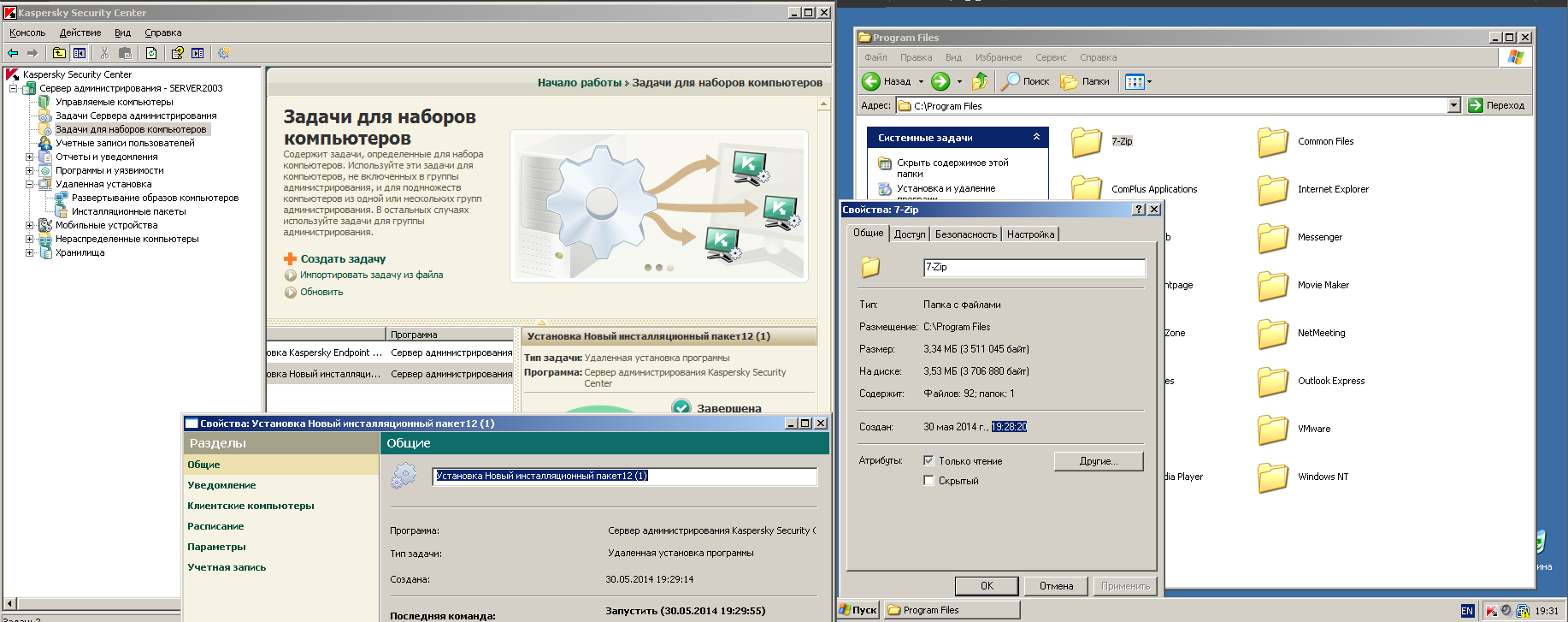

Далее необходимо запустить данный инсталляционный пакет и проверить установку на клиентской машине, что представлено на рисунке 1.7.

Рисунок 1.7 – Наличие установленного приложения

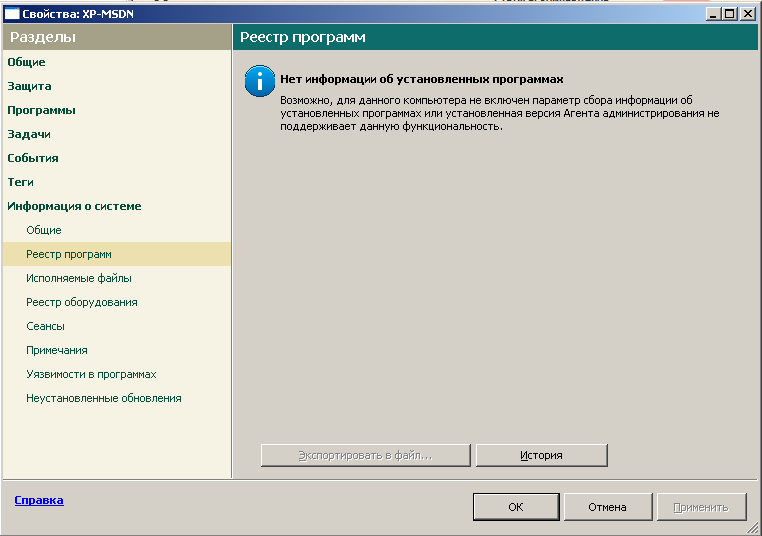

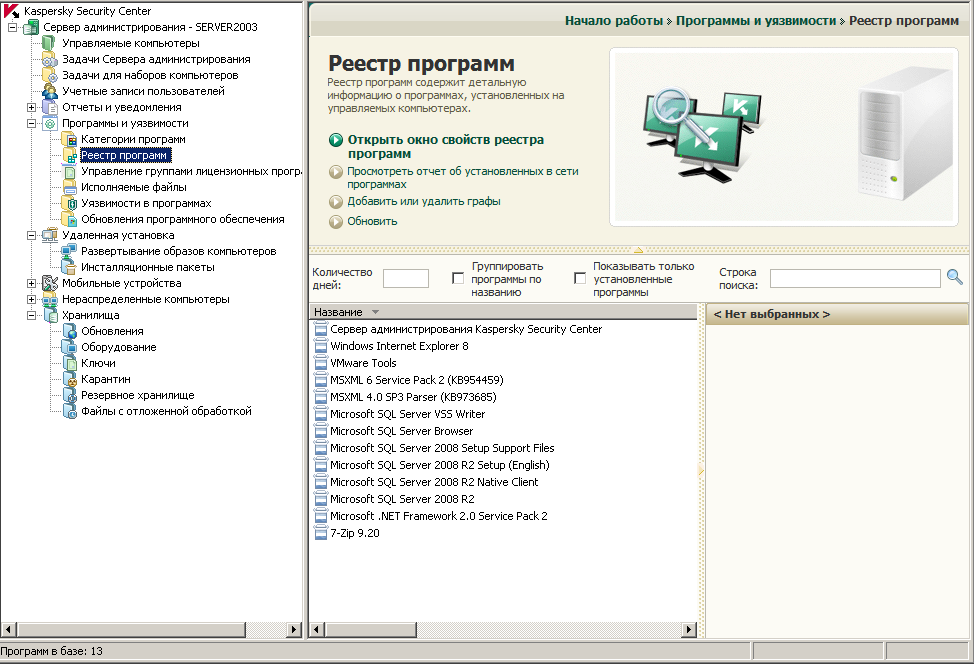

После необходимо получить информацию обо всех аппаратных компонентах и подключенных устройства, что представлено на рисунках 1.8 – 1.10.

Рисунок 1.8 – Реестр оборудования

Рисунок 1.9 – Реестр программ

Рисунок 1.10 – Полный реестр программ

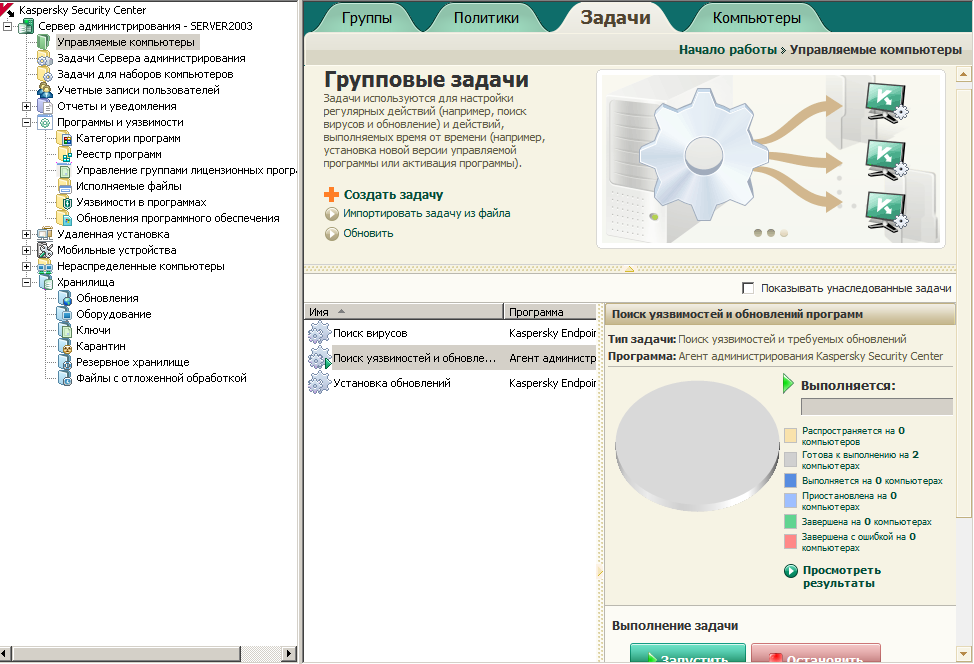

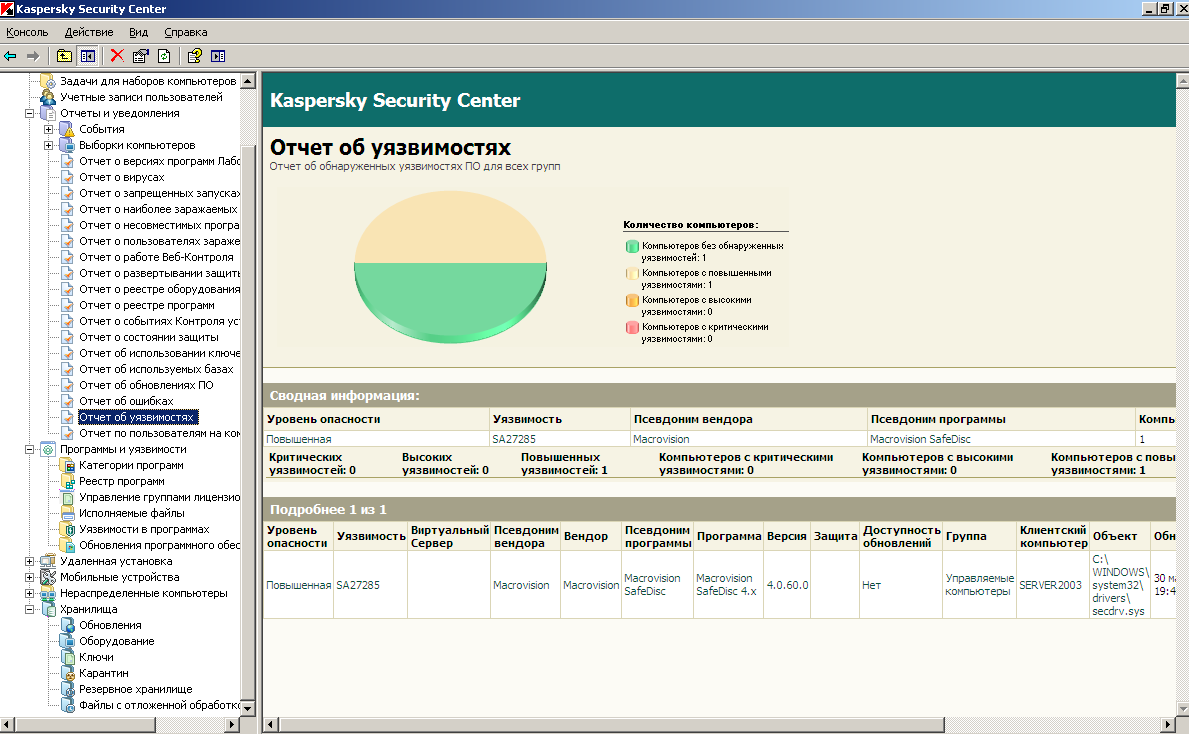

Далее необходимо выполнить задачу «Поиск и исправление уязвимостей» и посмотреть отчет об найденных уязвимостях, что представлено на рисунках 1.11 – 1.12 соответственно.

Рисунок 1.11 – Выполнение задачи «Поиск и исправление уязвимостей»

Рисунок 1.12 – Отчет об уязвимостях

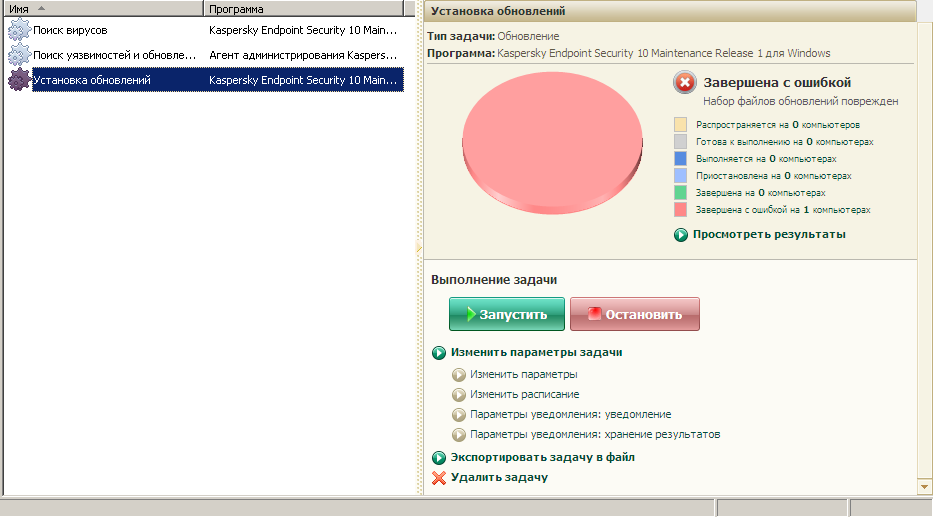

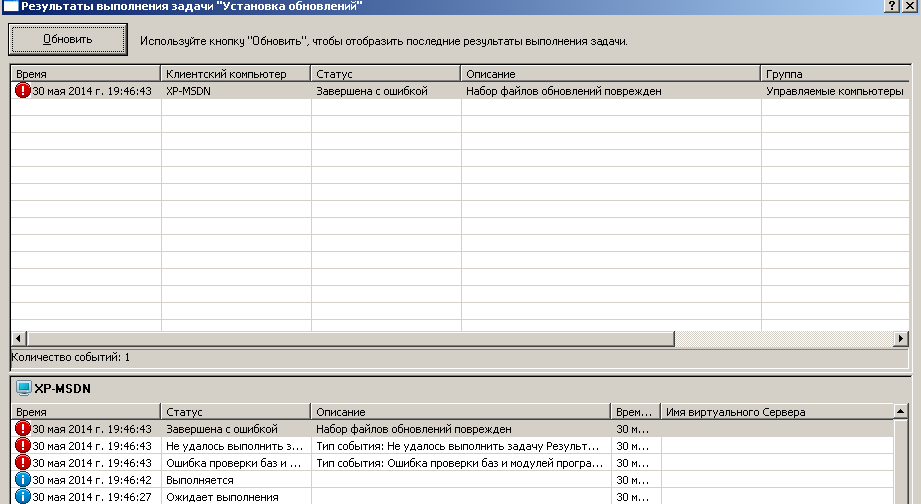

Далее необходимо выполнить задачу «Поиск и установка обновлений» и посмотреть отчет об обновлениях, что представлено на рисунках 1.13 – 1.15.

Рисунок 1.13 – Выполнение задачи «Поиск и установка обновлений»

Рисунок 1.14 – Завершение задачи с ошибкой

Рисунок 1.15 – Описание ошибки

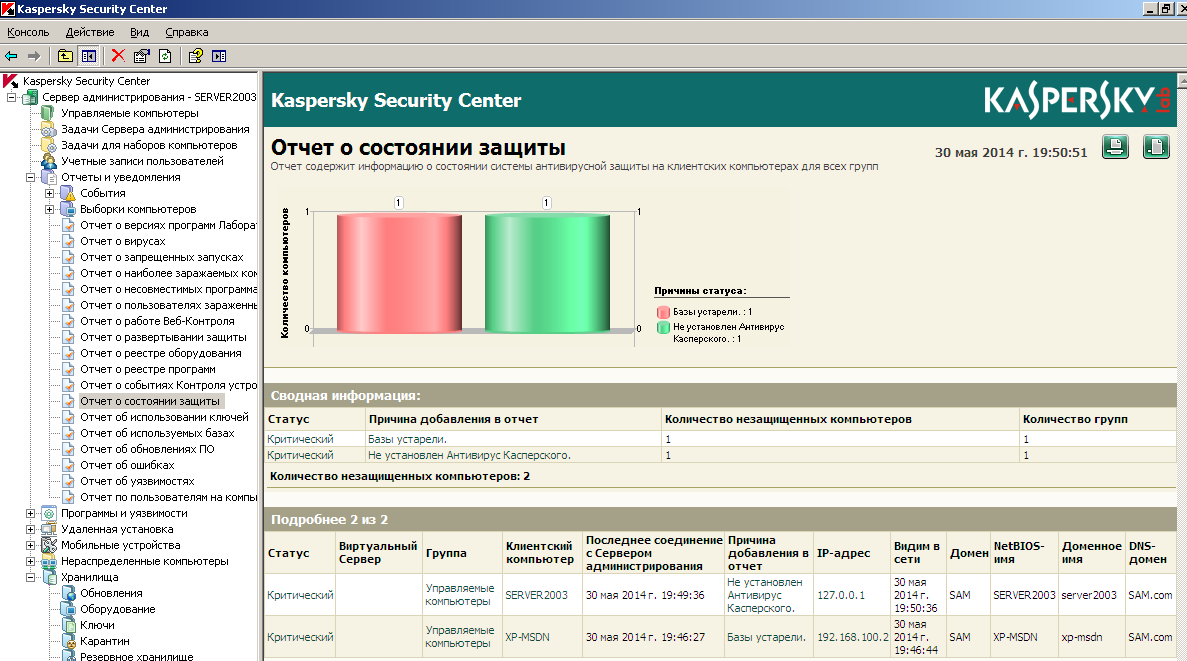

Далее необходимо ознакомиться с отчётами, что представлено на рисунке 1.16.

Рисунок 1.16 – Отчет о состоянии защиты

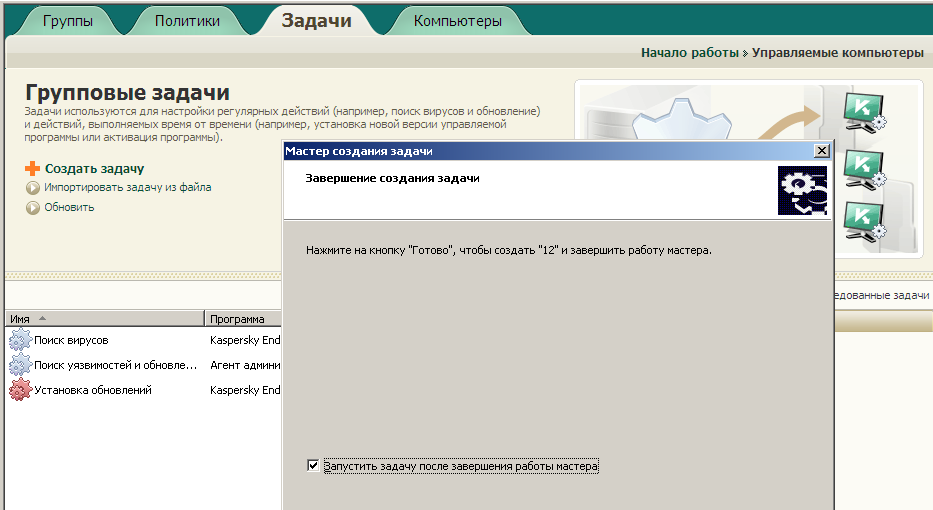

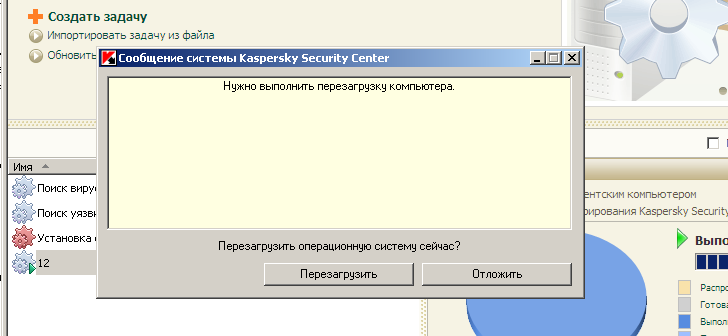

Далее необходимо создать задачу управления клиентским компьютером, что представлено на рисунках 1.17 – 1.18.

Рисунок 1.17 – Создание задачи на перезагрузку компьютера

Рисунок 1.18 – Реакция системы на созданную задачу

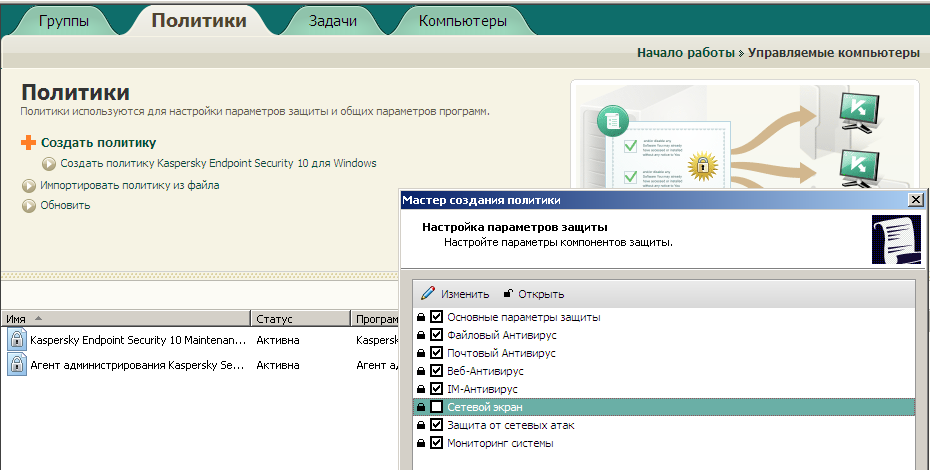

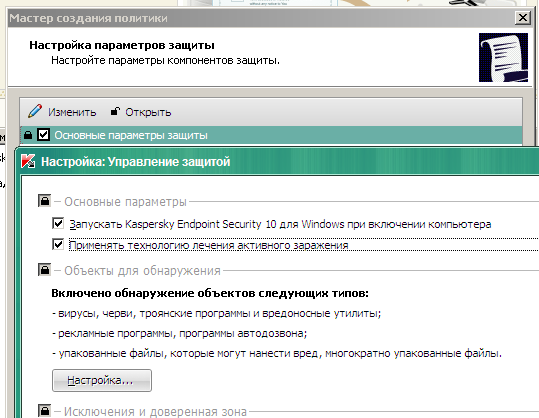

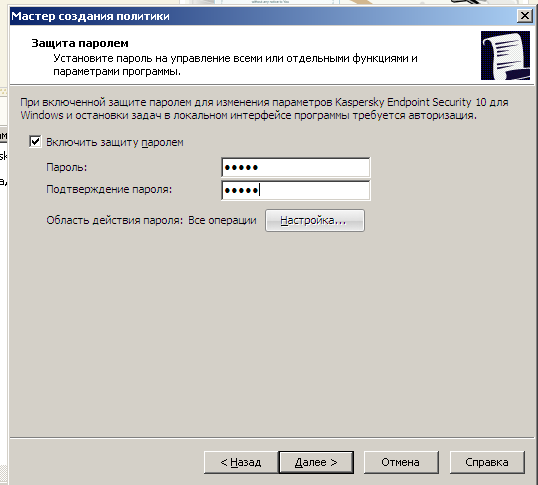

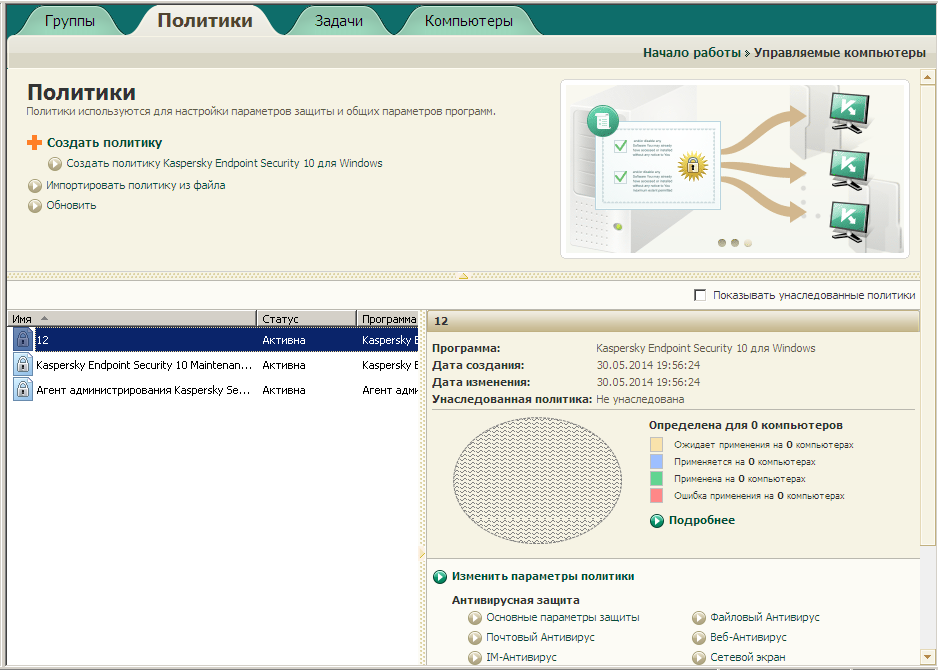

Далее необходимо создать новую политику, что представлено на рисунках 1.19 – 1.22.

Рисунок1.19 – Начало создания политики

Рисунок 1.20 – Настройка политики «Основные параметры защиты»

Рисунок 1.21 – Включение защиты паролем для политики

Рисунок 1.22 – Проверка наличия созданной политики

Заключение

В ходе выполнения лабораторной работы было проведено ознакомление с программным продуктом Kaspersky Security Center и изучены его основные функциональные возможности.

Томск 2024