УСЗИ 3 лаб

.docxМинистерство науки и высшего образования Российской Федерации Федеральное государственное автономное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра безопасности информационных систем (БИС)

SECRET NET. РАБОТА СО СВЕДЕНИЯМИ В ЖУРНАЛЕ РЕГИСТРАЦИИ СОБЫТИЙ. ТЕНЕВОЕ КОПИРОВАНИЕ

Отчет по лабораторной работе №3

по дисциплине «Управление средствами защиты информации»

-

__________

Руководитель

Преподаватель каф. КИБЭВС

__________

Введение

Цель работы: изучение функций системы защиты информации от несанкционированного доступа «Secret Net», связанных с регистрацией событий о несанкционированном доступе, получение навыков работы с журналами событий, навыков анализа сведений в журнале регистрации событий, навыков настройки и управления подсистемами аудита и теневого копирования Secret Net.

1 ИЗУЧЕНИЕ ЖУРНАЛА РЕГИСТРАЦИИ СОБЫТИЙ

Первоочередно для выполнения работы была запущена виртуальная машина «Secret Net Client». После чего был процесс авторизации под пользователем «администратор», что представлено на рисунке 1.1.

Рисунок 1.1 – Авторизация под пользователем «администратор»

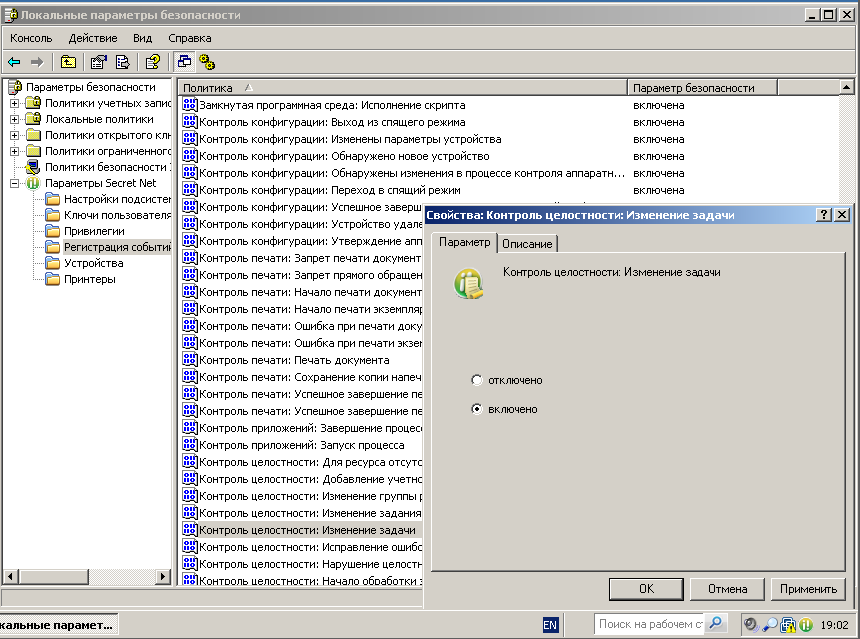

Далее необходимо включить регистрацию события «Контроль целостности: Изменение задачи», что представлено на рисунке 1.2.

Рисунок 1.2 – Включение регистрации события

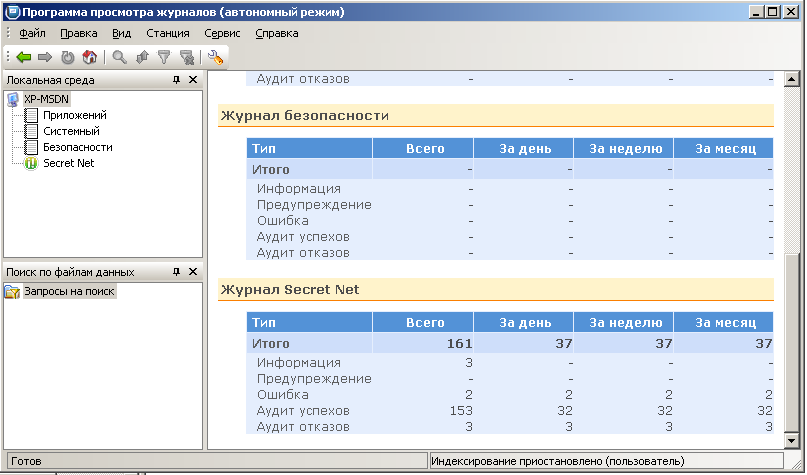

Далее необходимо запустить программу просмотра локальных журналов для просмотра статистики по различным журналам событий и типам событий, что представлено на рисунке 1.3.

Рисунок 1.3 – Статистика по зафиксированным событиям

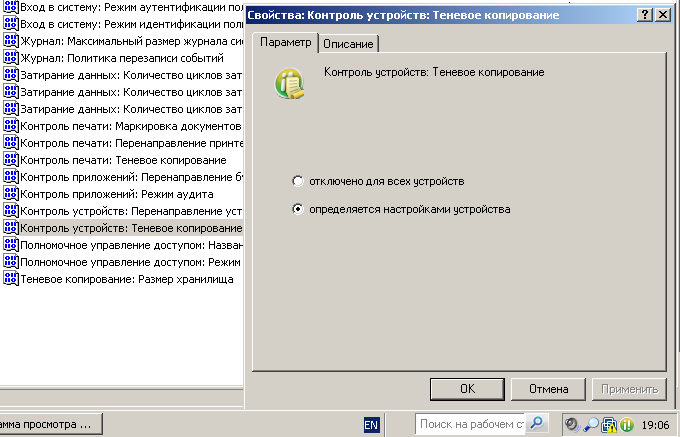

Далее необходимо включить теневое копирование, настроив параметры, представленные на рисунке 1.4.

Рисунок 1.4 – Включение теневого копирования

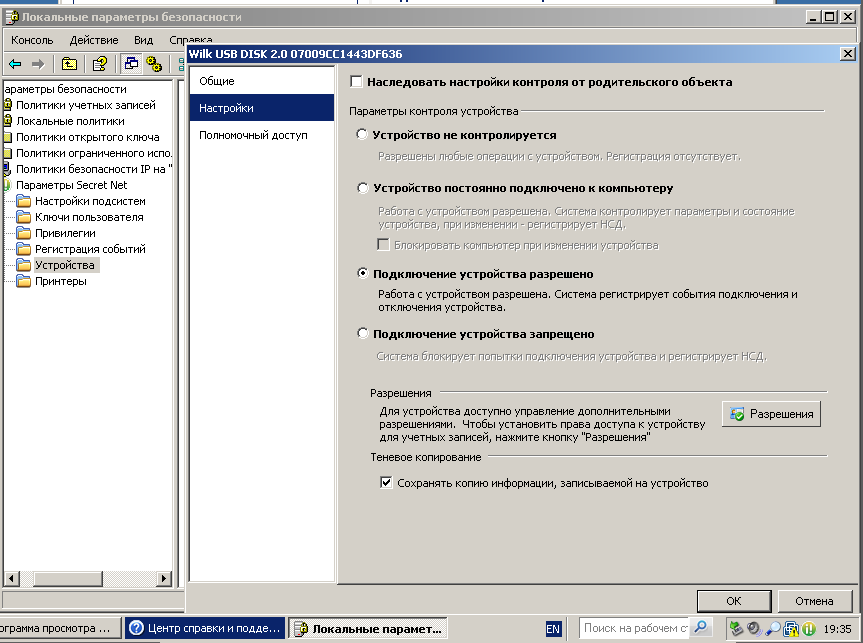

Далее необходимо отметить режим контроля устройства USB «Подключение устройства разрешено», а также указать размер 15% от дискового пространства для параметра «Теневое копирование: Размер хранилища», что представлено на рисунках 1.5 – 1.6 соответственно.

Рисунок 1.5 – Настройка подключения съемного носителя

Рисунок 1.6 – Выбор размера теневого хранилища

Далее необходимо подключить устройство хранения к виртуальной машине и записать на него несколько текстовых документов, после чего найти записи в журнале, что представлено на рисунке 1.7.

Рисунок 1.7 – Регистрация события теневого копирования

2 ВЫПОЛЕНИЕ ИНДИВИДУАЛЬНОГО ЗАДАНИЯ

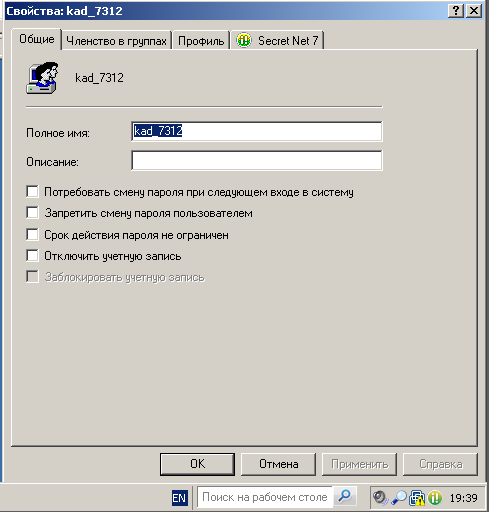

Первоочередно необходимо создать пользователя со своими инициалами и задать учетной записи категорию конфиденциальности «Строго конфиденциально», что представлено на рисунках 2.1 – 2.2 соответственно.

Рисунок 2.1 – Процесс создания пользователя

Рисунок 2.2 – Изменение категории конфиденциальности пользователя

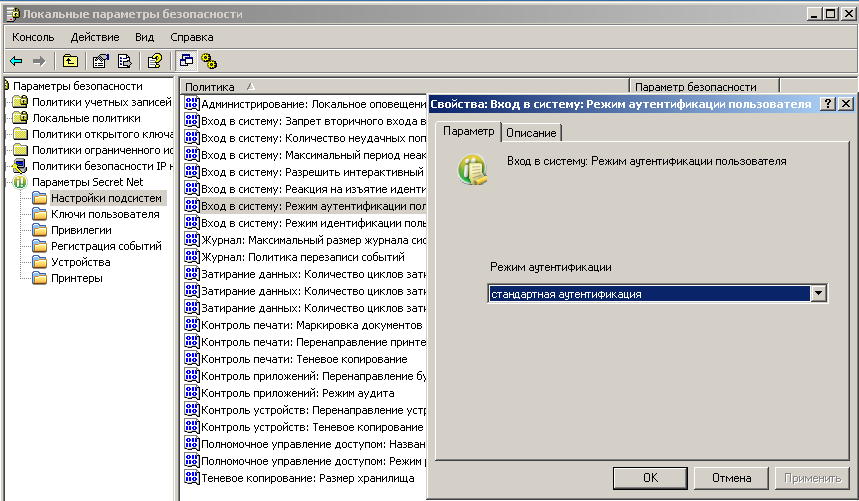

Далее необходимо в групповой политике включить режим «Стандартная аутентификация» для параметра «Вход в систему: Режим аутентификации пользователя» и выполнить попытки входа пользователя в систему с вводом неверного пароля, а также проверить, имеется ли зарегистрированное событие, что представлено на рисунках 2.3 – 2.4.

Рисунок 2.3 – Включение режима «Стандартная аутентификация»

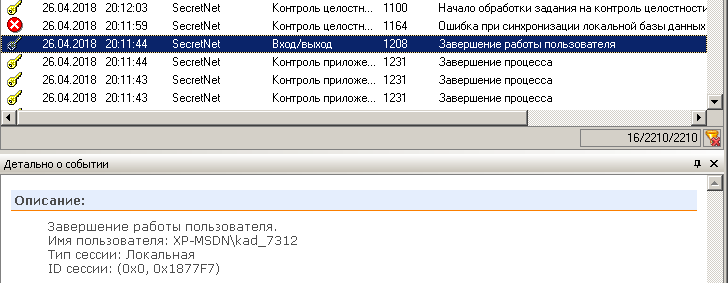

Рисунок 2.4 – Проверка журнала на наличие записи об входе

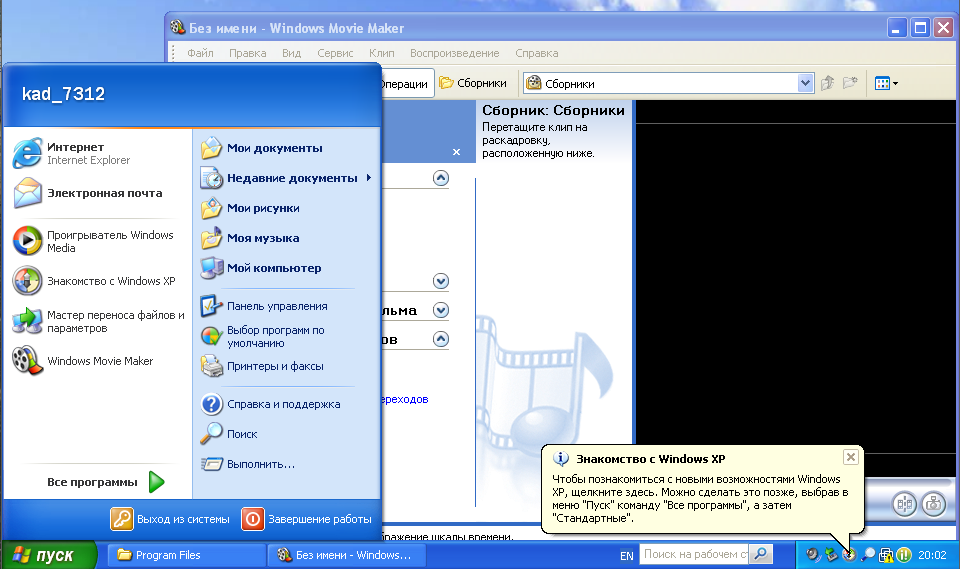

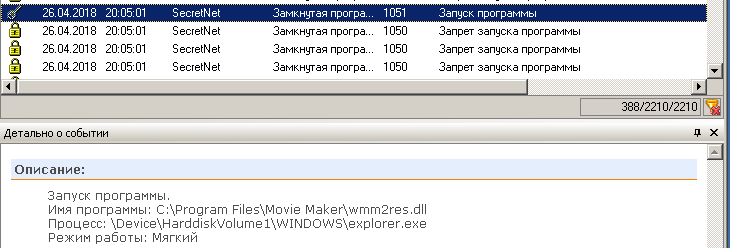

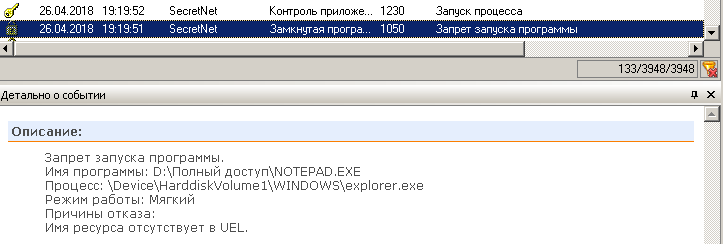

Далее необходимо запустить приложение, которое разрешено и запрещено для запуска, а также зафиксировать регистрацию события в программе просмотра журналов, что представлено на рисунках 2.5 – 2.7.

Рисунок 2.5 – Запуск разрешенного приложения

Рисунок 2.6 – Наличие записи о запуске в журнале

Рисунок 2.7 – Наличие записи о запуске в журнале о запуске запрещенного приложения

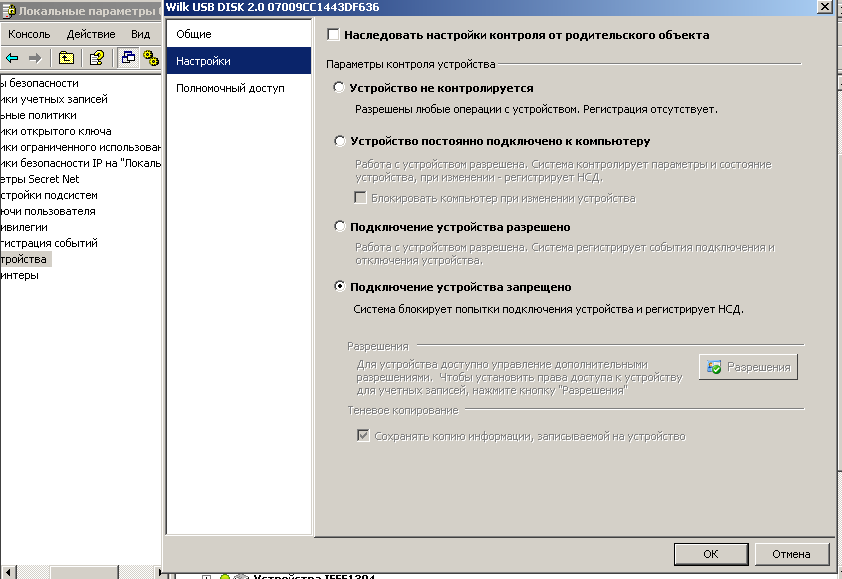

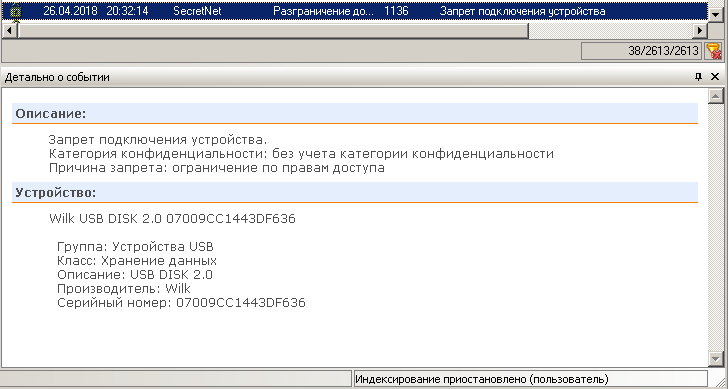

Далее необходимо и подключить устройство, для которого запрещено подключение к системе и зафиксировать регистрацию события в программе просмотра журналов, а также произвести копирование на съемный носитель файла при включенном теневом копировании, что представлено на рисунках 2.8 – 2.10

Рисунок 2.8 – Запрет на подключение устройства

Рисунок 2.9 – Проверка записи о запрете подключении

Рисунок 2.10 – Проверка записи о копировании

Заключение

В ходе выполнения лабораторной работы были получены навыки изучения функций системы защиты информации от несанкционированного доступа «Secret Net», связанных с регистрацией событий о несанкционированном доступе, а также получены навыки работы с журналами событий, навыков анализа сведений в журнале регистрации событий, навыков настройки и управления подсистемами аудита и теневого копирования Secret Net.

Томск 2024