УСЗИ 2лаб

.docxМинистерство науки и высшего образования Российской Федерации Федеральное государственное автономное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра безопасности информационных систем (БИС)

SECRET NET. ЗАМКНУТАЯ ПРОГРАММНАЯ СРЕДА. КОНТРОЛЬ ЦЕЛОСТНОСТИ

Отчет по лабораторной работе №2

по дисциплине «Управление средствами защиты информации»

-

__________

Руководитель

Преподаватель каф. КИБЭВС

__________

Введение

Цель работы: изучение и приобретение навыков настройки и управления основными защитными механизмами СЗИ от НСД «Secret Net».

1 ИЗУЧЕНИЕ ЗАМКНУТОЙ ПРОГРАММНОЙ СРЕДЫ И КОНТРОЛЯ ЦЕЛОСНОСТИ

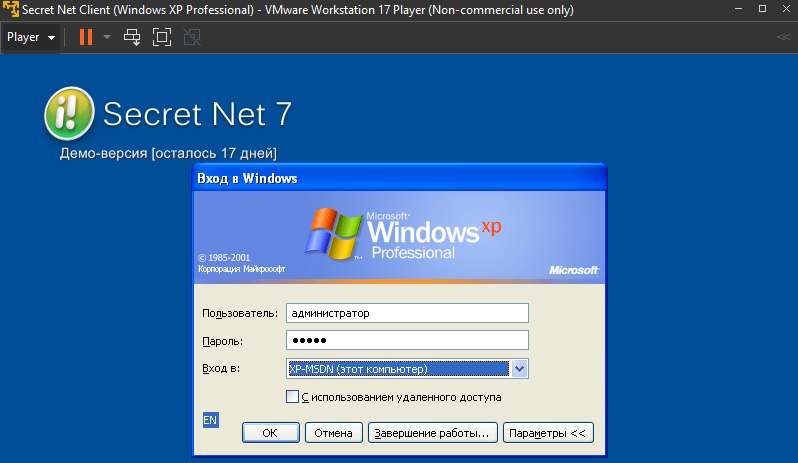

Первоочередно для выполнения работы была запущена виртуальная машина «Secret Net Client». После чего был процесс авторизации под пользователем «администратор», что представлено на рисунке 1.1.

Рисунок 1.1 – Авторизация под пользователем «администратор»

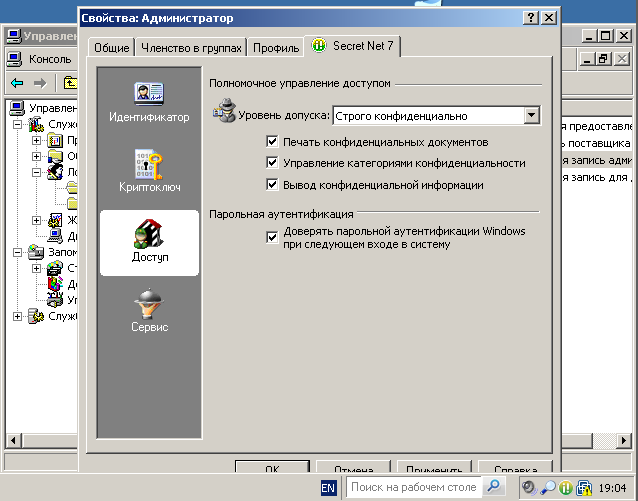

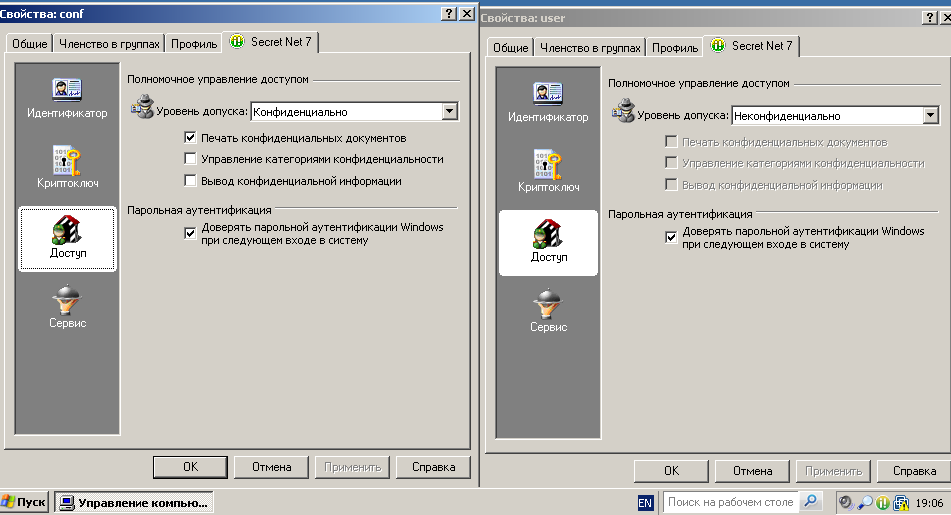

Далее необходимо измените уровень допуска данного пользователя на строго конфиденциально, а также для созданных пользователей «user» и «conf», что представлено на рисунках 1.2 – 1.3 соответственно.

Рисунок 1.2 – Изменение уровня допуска пользователя «администратор»

Рисунок 1.3 – Изменение уровня допуска пользователей «user» и «conf»

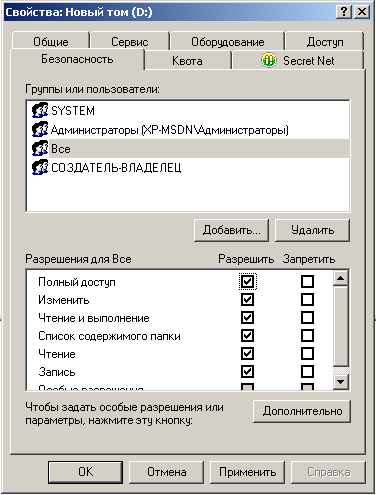

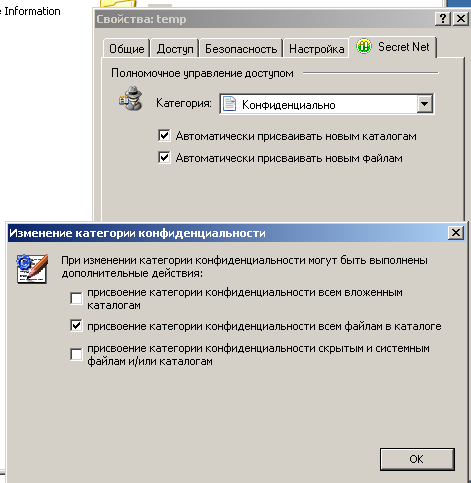

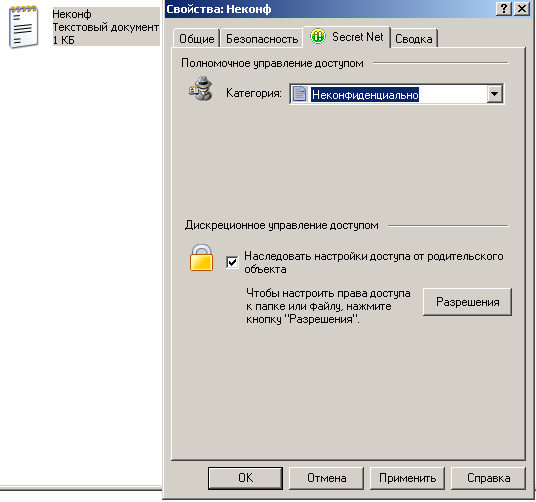

Далее необходимо изменить разрешения на доступ к диску «D:\», изменить у папки «D:\temp» категорию конфиденциальности на «Конфиденциально», изменив категорию и у всех вложенных файлов, а также задать файлу «D:\temp\Неконф.txt» категорию «Неконфиденциально», что представлено на рисунках 1.4 – 1.6 соответственно.

Рисунок 1.4 – Изменение свойств безопасности диска D

Рисунок 1.5 – Изменение уровня конфиденциальности папки «temp»

Рисунок 1.6 – Изменение свойств файла «Неконф»

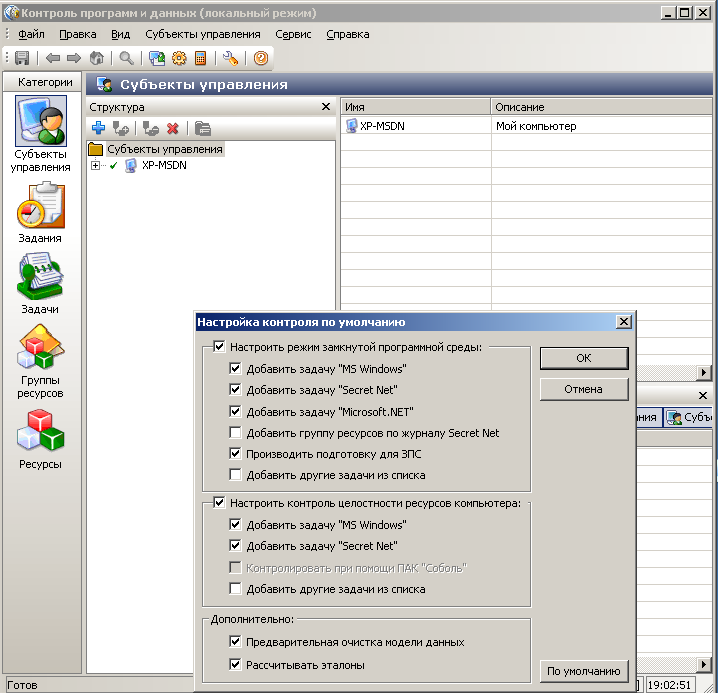

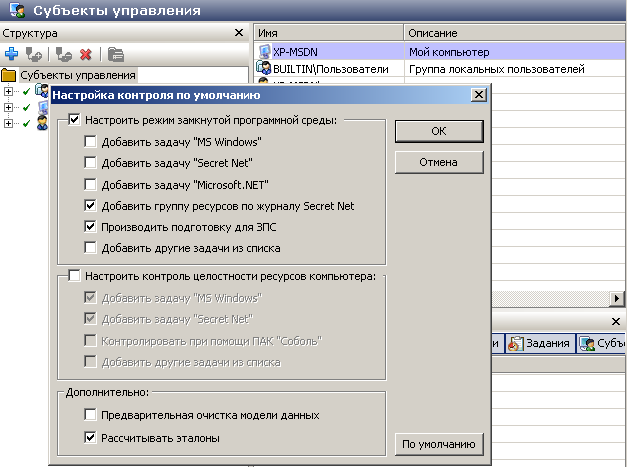

Далее необходимо произвести построение фрагмента модели данных, что представлено на рисунке 1.4.

Рисунок 1.4 – Настройка контроля целостности и ЗПС

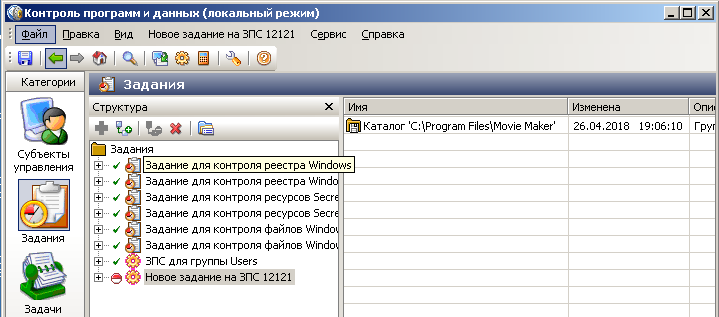

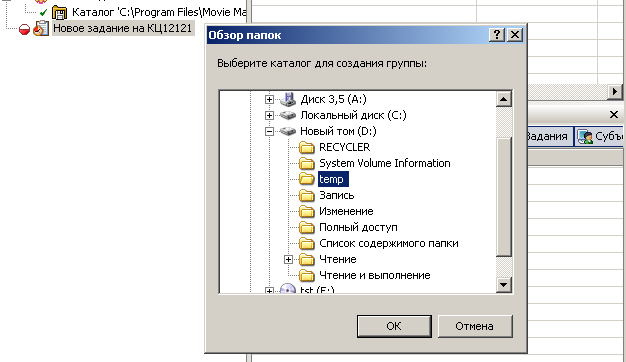

Далее необходимо произвести создание задания через мастер и добавить каталог «С:\Program Files\Movie Maker», что представлено на рисунках 1.5 – 1.6 соответственно.

Рисунок 1.5 – Создание нового задания

Рисунок 1.6 – Созданное задание с добавленным каталогом

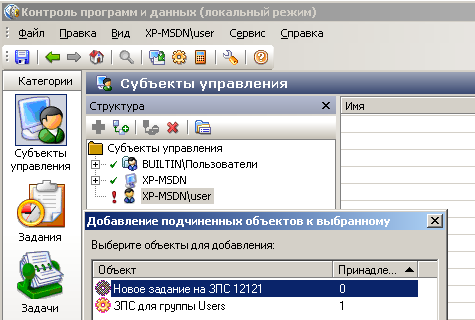

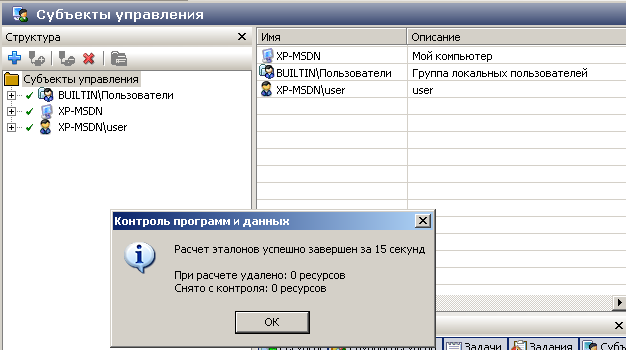

Следом необходимо добавить пользователя «user» в субъекты управления и добавить ему созданное задание, что представлено на рисунке 1.7.

Рисунок 1.7 – Добавление задания к пользователю «user»

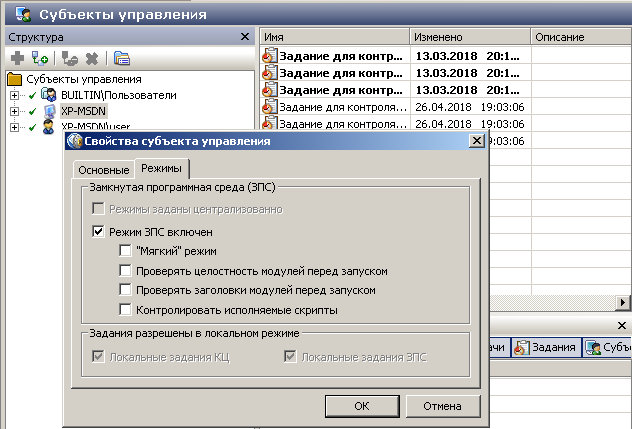

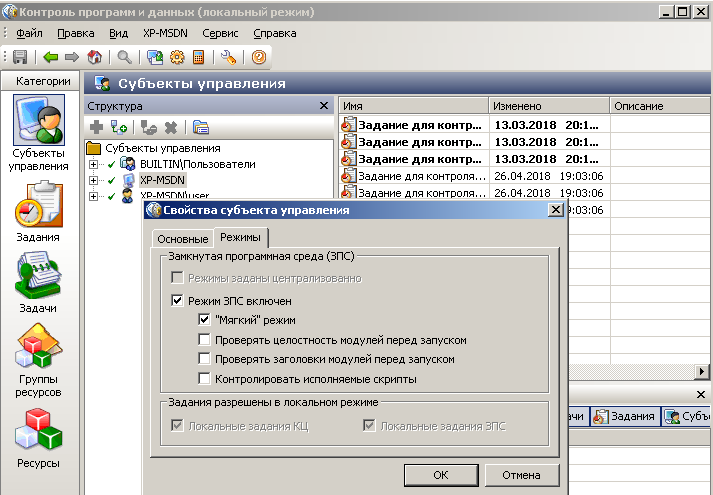

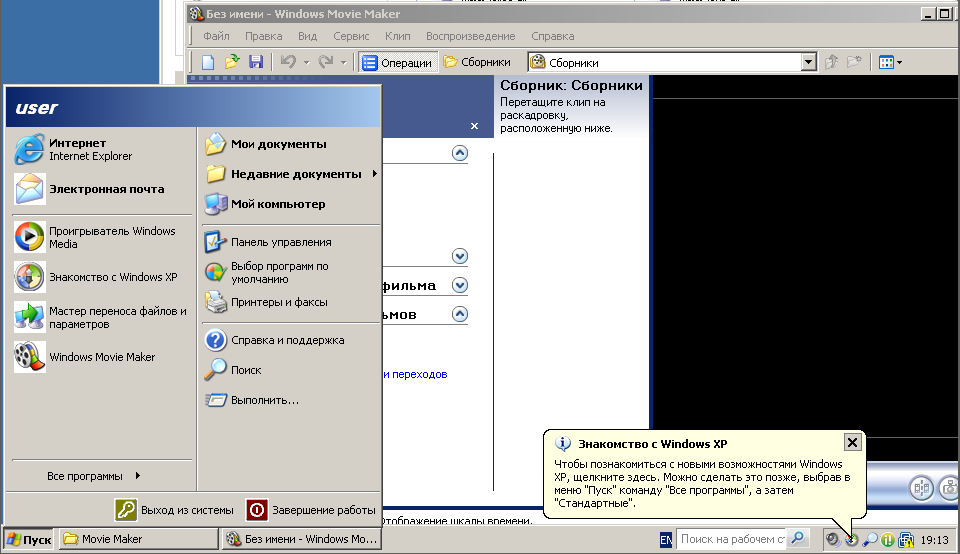

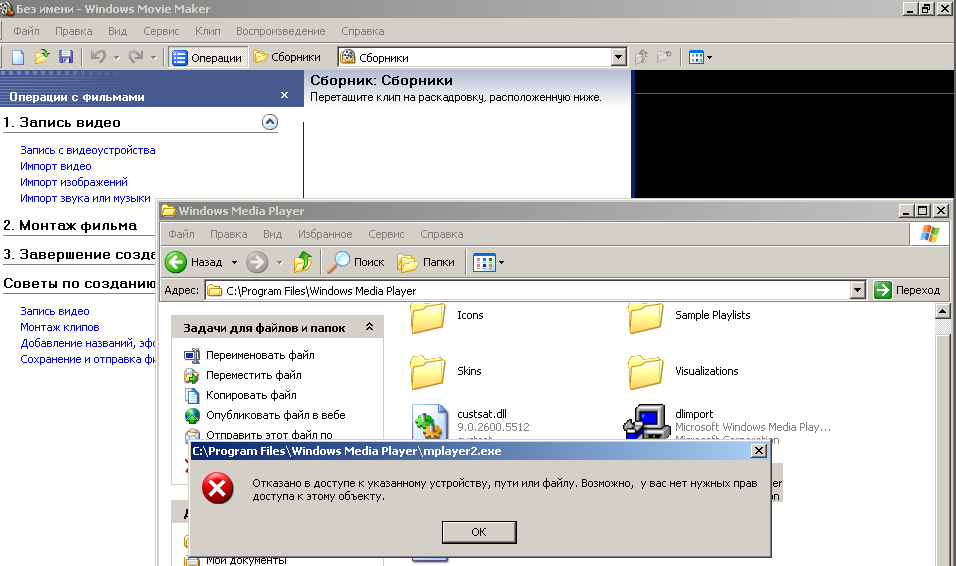

Далее необходимо проверить функционирование ЗПС при включенном «жёстком» режиме, что представлено на рисунках 1.8 – 1.10 и при включенном «мягком» режиме, что представлено на рисунке 1.11 – 1.12.

Рисунок 1.8 – Включение «жесткого режима»

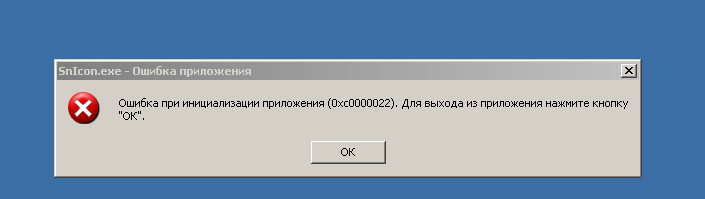

Рисунок 1.9 – Проверка работоспособности при жестком режиме

Рисунок 1.10 – Проверка функционала при жестком режиме

Рисунок 1.11 – Включение «мягкого» режима

Рисунок 1.12 – Проверка работоспособности «мягкого» режима

Далее необходимо добавить в задание на ЗПС файлы из журнала Secret Net, что представлено на рисунке1.13.

Рисунок 1.13 – Добавление группы ресурсов по журналу Secret Net

Проверка измененного задания представлена на рисунке 1.14.

Рисунок 1.14 – Проверка измененного задания

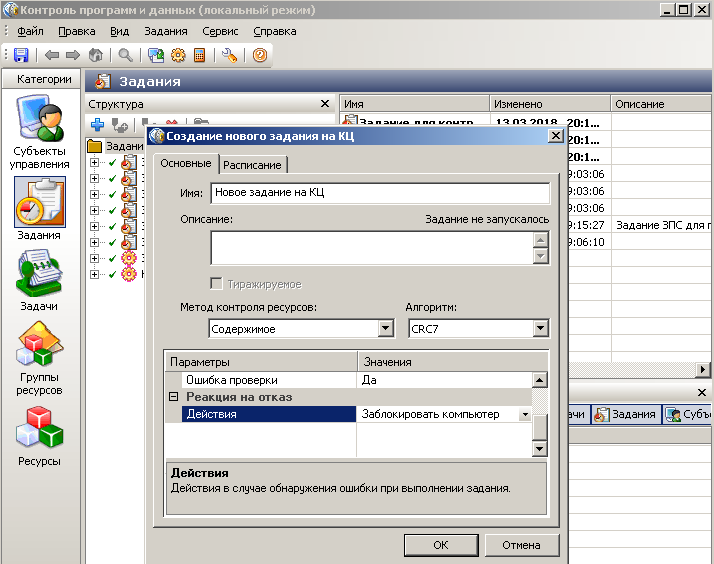

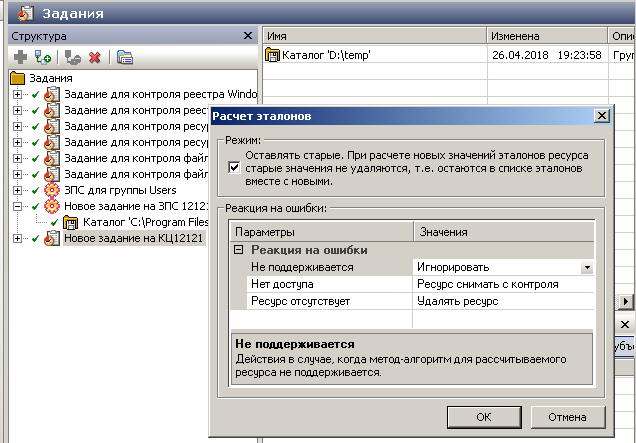

Далее необходимо задать контроль целостности для ресурса по каталогу «D:\Temp», что представлено на рисунках 1.15 – 1.16.

Рисунок 1.15 – Создание нового задания контроля целостности

Рисунок 1.16 – Добавления ресурса для контроля целостности

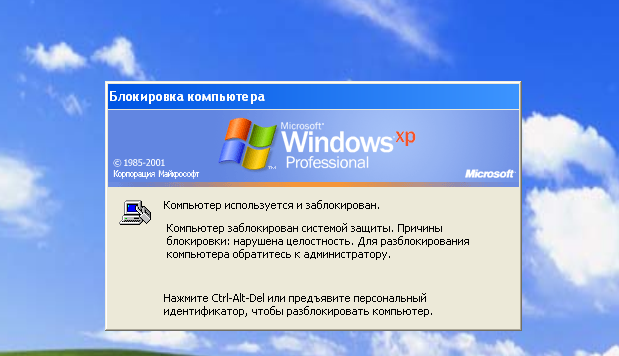

Далее провести расчет эталонов и произвести изменения файла в каталоге «D:\Temp» под пользователем «conf» для проверки работоспостобности, что представлено на рисунках 1.17 – 1.18 соответственно.

Рисунок 1.17 – Расчёт эталонов

Рисунок 1.18 – Проверка работоспособности

Для того, чтобы компьютер каждый раз не блокировался по причине нарушения целостности необходимо пересчитать эталоны для созданного задания на КЦ, что представлено на рисунке 1.19.

Рисунок 1.19 – Пересчёт эталонов

2 ВЫПОЛЕНИЕ ИНДИВИДУАЛЬНОГО ЗАДАНИЯ

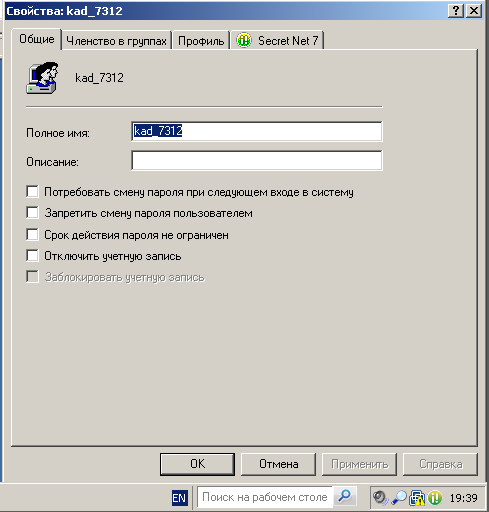

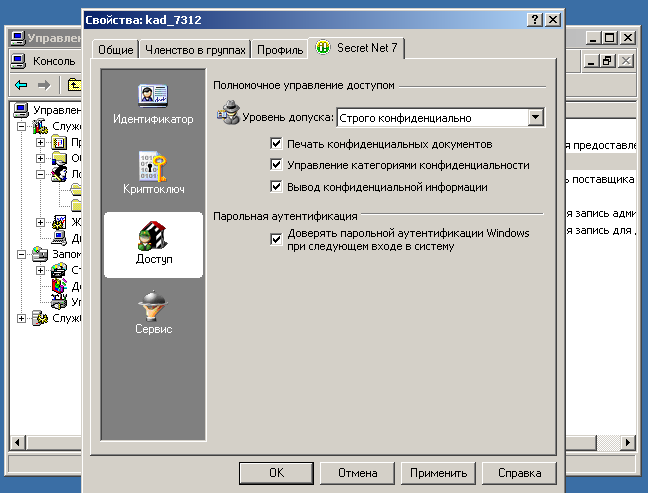

Первоочередно необходимо создать пользователя со своими инициалами и задать учетной записи категорию конфиденциальности «Строго конфиденциально», что представлено на рисунках 2.1 – 2.2 соответственно.

Рисунок 2.1 – Процесс создания пользователя

Рисунок 2.2 – Изменение категории конфиденциальности пользователя

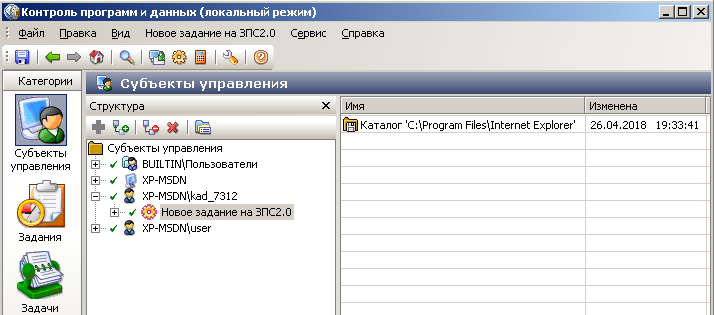

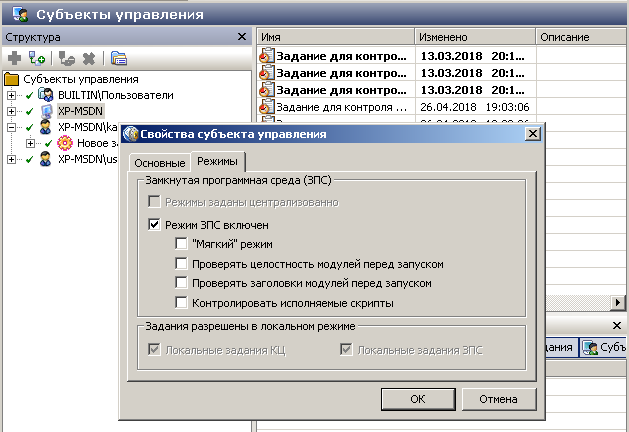

Далее необходимо создать замкнутую программную среду в «жестком режиме» для ресурса «С:\Program Files \Internet Explorer», что представлено на рисунках 2.3 – 2.4.

Рисунок 2.3 – Добавленное задание для созданного пользователя

Рисунок 2.4 – Включение «жесткого» режима ЗПС

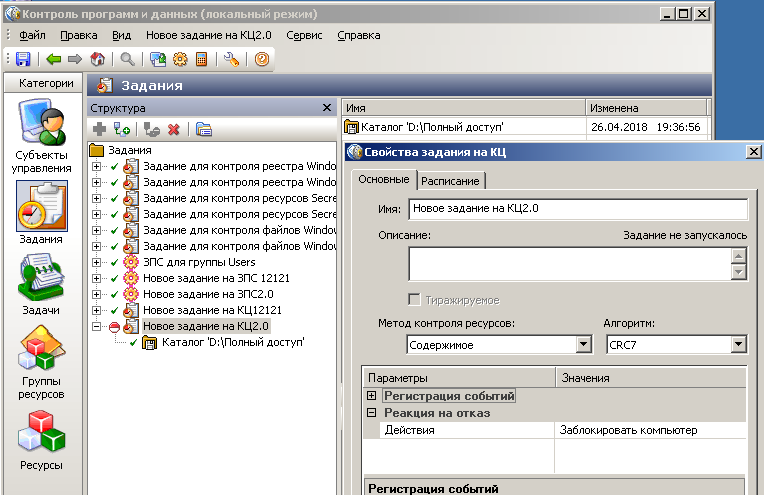

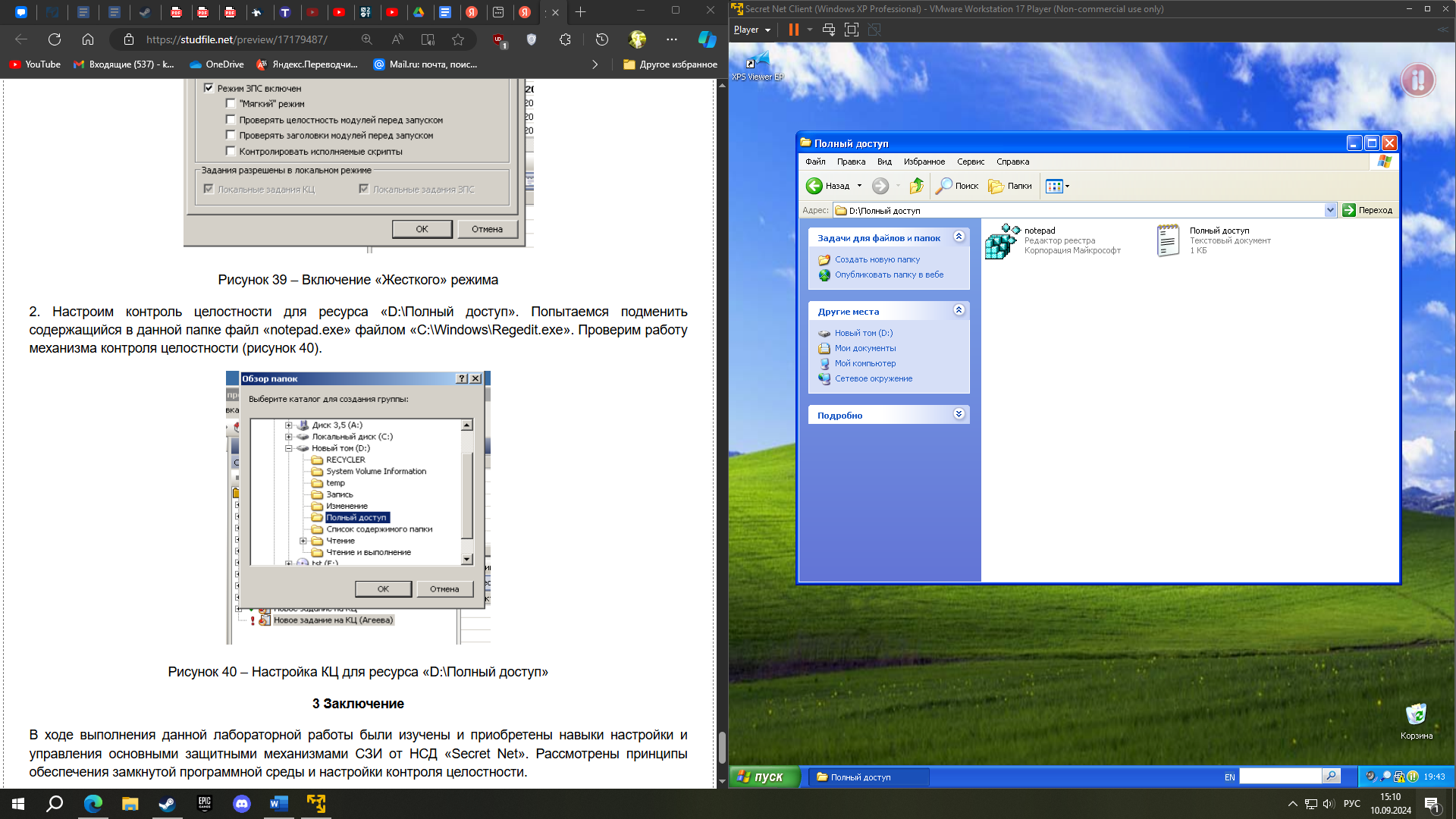

Далее необходимо настроить контроль целостности для ресурса «D:\Полный доступ», что представлено на рисунке 2.5.

Рисунок 2.5 – Создание нового задания контроля целосности

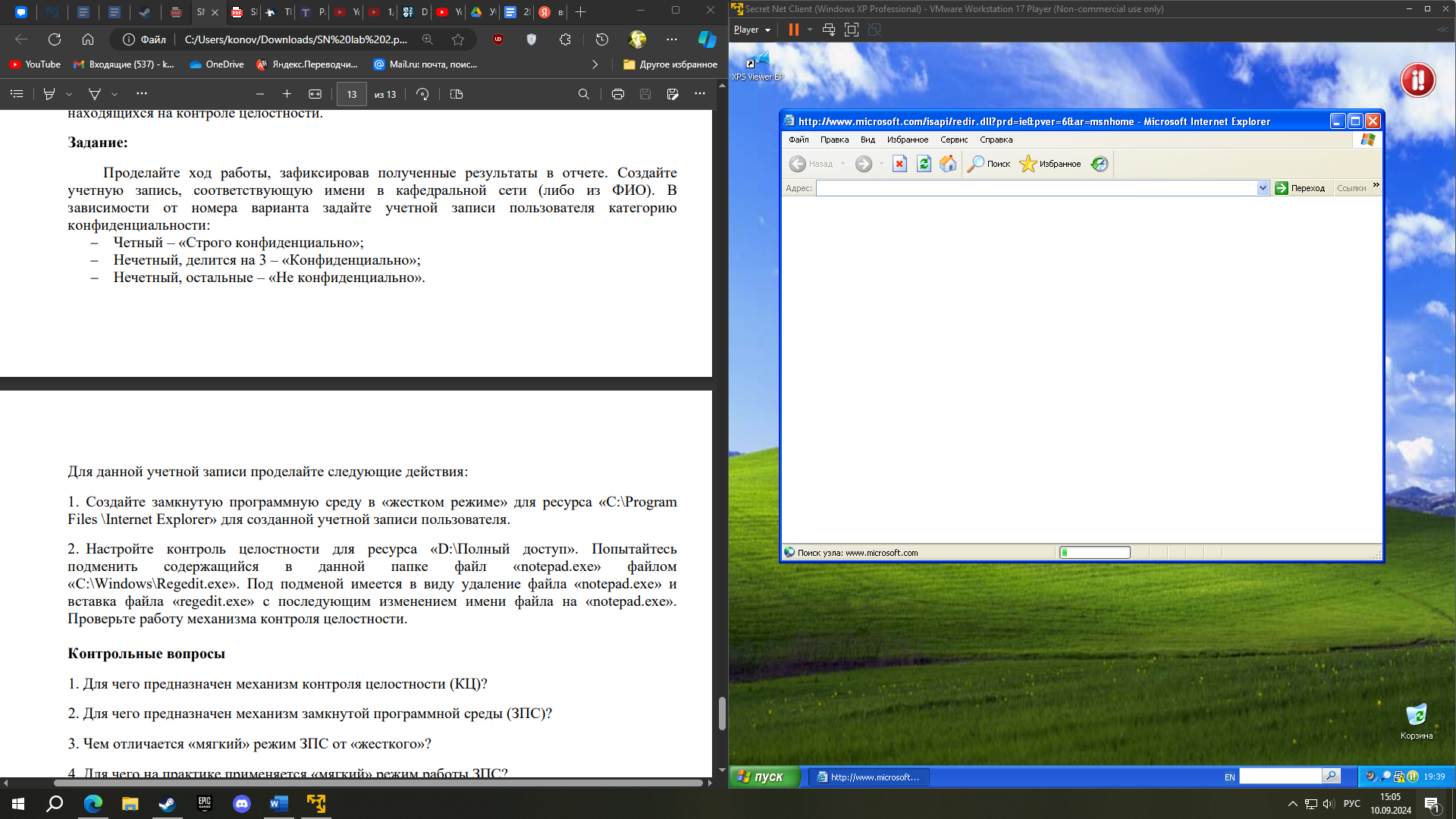

Проверка замкнутой программной среды и контроля целостности представлена на рисунках 2.6 – 2.7.

Рисунок 2.6 – Проверка созданной ЗПС

Рисунок 2.7 – Проверка контроля целосности

Заключение

В ходе выполнения лабораторной работы были получены навыки настройки и управления основными защитными механизмами СЗИ от НСД «Secret Net». Рассмотрены принципы разграничения доступа устройствам, механизмы контроля печати.

Томск 2024