Лаба 1

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение высшего образования

«ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ» (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

SECRET NET STUDIO. РАЗГРАНИЧЕНИЕ ДОСТУПА К УСТРОЙСТВАМ

Отчет по лабораторной работе №1

по дисциплине «Управление средствами защиты информации»

Вариант №6

Студент гр. 711-1:

_______Е.П. Толстолес

__.__.2024

Руководитель

преподаватель каф. КИБЭВС

_______ С.А. Пашкевич

__.__.2024

Томск 2024

Введение

Целью работы состоит в изучении и приобретении навыков управления и настройки основных защитных механизмов «Secret Net Studio», также в рассмотрении принципов разграничения доступа устройствам и механизмов контроля печати.

2 ХОД РАБОТЫ

После авторизации под учетной записью Администратор, были открыты ее свойства и изменен уровень допуска на строго конфиденциально (Вкладка Secret Net 7 - Доступ), затем было разрешено управление категориями конфиденциальности, вывод и печать конфиденциальных документов (рисунок 2.1).

Рисунок 2.1 - Параметры управления доступом для пользователя Администратор

Далее были созданы учетные записи user и conf. Настроим пользователю conf категорию доступа конфиденциально и добавим возможность печати конфиденциальных документов (рисунок 2.2). Для пользователя user по умолчанию задан уровень допуска «Неконфиденциально» (рисунок 2.3).

Рисунок 2.2 – Параметры управления полномочным доступом для пользователя conf

Рисунок 2.3 – Параметры управления полномочным доступом для пользователя user

Вызовем оснастку для управления параметрами объектов групповой политики (Пуск – Программы - Код безопасности - Secret Net – Локальная политика безопасности) и перейдем к разделу «Параметры безопасности | Параметры Secret Net» (рисунок 2.4).

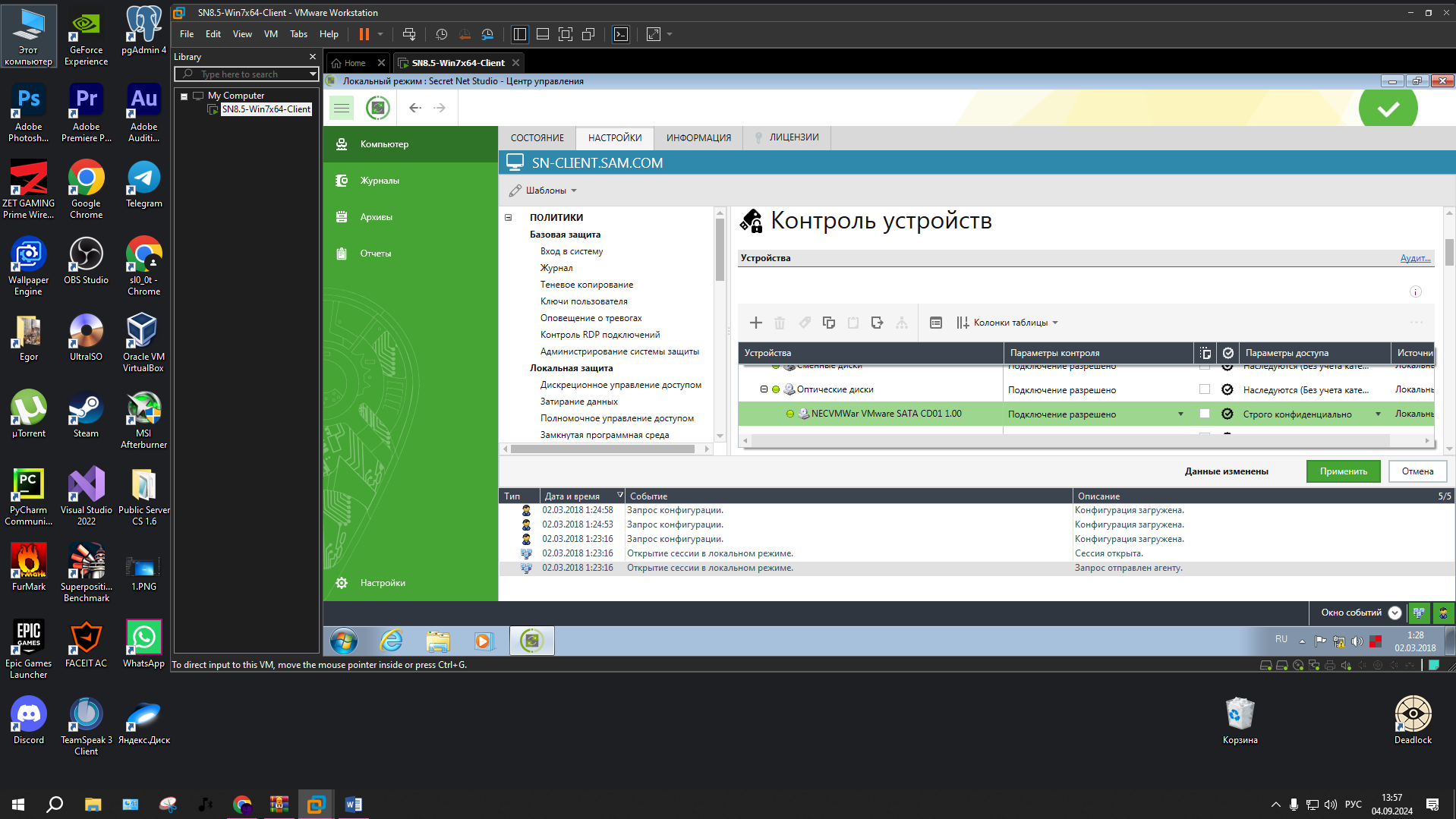

Затем выберем папку «Устройства». Утвердим изменения. В правой части окна появится общий список устройств.

Выберем в списке оптический диск «VMWare IDE CDR», вызовем контекстное меню и выберем команду «Свойства». В группе настройки выберем «Подключение устройства разрешено». В группе «полномочный доступ» выберем параметр доступа «Для устройств задана категория конфиденциальности» и выберем категорию конфиденциальности «Строго конфиденциально» (рисунок 2.5).

Рисунок 2.4 – Параметры Secret Net

Рисунок 2.5 - Настройки виртуального CD-привода в групповых политиках Secret Net

Войдем под учетной записью «Администратор», изменим назад параметры конфиденциальности оптического диска на «Устройство доступно без учета категории конфиденциальности» (рисунок 2.6), запретим использование оптических дисков для пользователя «user» следующим образом: откроем разрешения в свойствах CD-дисковода (Настройки - Разрешения), добавим пользователя user и запретим всех разрешения к данному CD-приводу (рисунок 2.7) - галочки «запретить».

Рисунок 2.6 – Параметры доступа для устройства

Рисунок 2.7 - Изменение прав доступа к CD-приводу для пользователя user

Войдем под учетной записью user и убедимся в запрете доступа, попытавшись открыть CD-привод в проводнике (рисунок 2.8).

Рисунок 2.8 – Запрет доступа на CD-привод

Настройку политик контроля устройств можно выполнить индивидуально для каждого устройства (отдельной модели), класса или группы устройств с использованием принципа наследования параметров.

Для настройки политики контроля устройств необходимо войти под учетной записью Администратор. Вызвать оснастку для управления параметрами объектов групповой политики. Далее настраиваем политики для всех устройств USB.

Рисунок 2.9 – Применение параметров контроля ко всем дочерним объектам

При этом для подключенных устройств можно задать, что поле «Устройство не контролируется». Если в поле установлена отметка - для объекта отключен режим контроля. А также - поле «Устройство постоянно подключено к компьютеру». Если в поле установлена отметка - для объекта включен режим контроля, при котором устройство должно быть постоянно подключено к компьютеру. Для усиления защиты можно дополнительно включить режим автоматического блокирования компьютера при изменении состояния устройства: для этого установим отметку в поле «Блокировать компьютер при изменении устройства». Возможность разблокировки компьютера будет иметь только администратор безопасности.

Далее нужно добавить принтер в групповую политику Secret Net. Для открываем «Контроль печати» и добавляем принтер (рисунок 2.10).

Рисунок

2.10 – Добавление принтера

Рисунок

2.10 – Добавление принтера

Настройка доступа к принтеру показана на рисунке 2.11.

Рисунок 2.11 – Настройки доступа к принтеру

И зменение

разрешений к диску D,

показано на рисунке 2.12. А изменение

доступа к папке temp

на рисунке 2.13.

зменение

разрешений к диску D,

показано на рисунке 2.12. А изменение

доступа к папке temp

на рисунке 2.13.

Рисунок 2.12 – Изменение доступа к диску D

Рисунок 2.13 – Изменение доступа к папке temp

Переходим в пользователя conf и пробуем распечатать документы с диска D на принтере (рисунок 2.14 и 2.15).

Рисунок 2.14 – Параметры печати документа

Рисунок 2.15 – Печать документа

2.1 Выполнение задания по варианту

Создадим учетную запись, соответствующую имени в факультетской сети (либо из ФИО). В зависимости от номера варианта зададим учетной записи пользователя категорию конфиденциальности и запретим подключение устройств (рисунок 2.16).

Рисунок 2.16 – Задание по варианту

С оздание

нового пользователя с уровнем доступа

конфиденциально (рисунок 2.17).

оздание

нового пользователя с уровнем доступа

конфиденциально (рисунок 2.17).

Рисунок 2.17 – Создание пользователя

Далее нужно запретить подключение устройств SD, принтеров и оптических дисков (рисунок 2.18-2.20).

Рисунок 2.18 – Запрет пользователю на подключение SD карт

Рисунок

2.19 – Запрет пользователю на подключение

принтеров

Рисунок

2.19 – Запрет пользователю на подключение

принтеров

Рисунок 2.20 – Запрет на использование оптических дисков

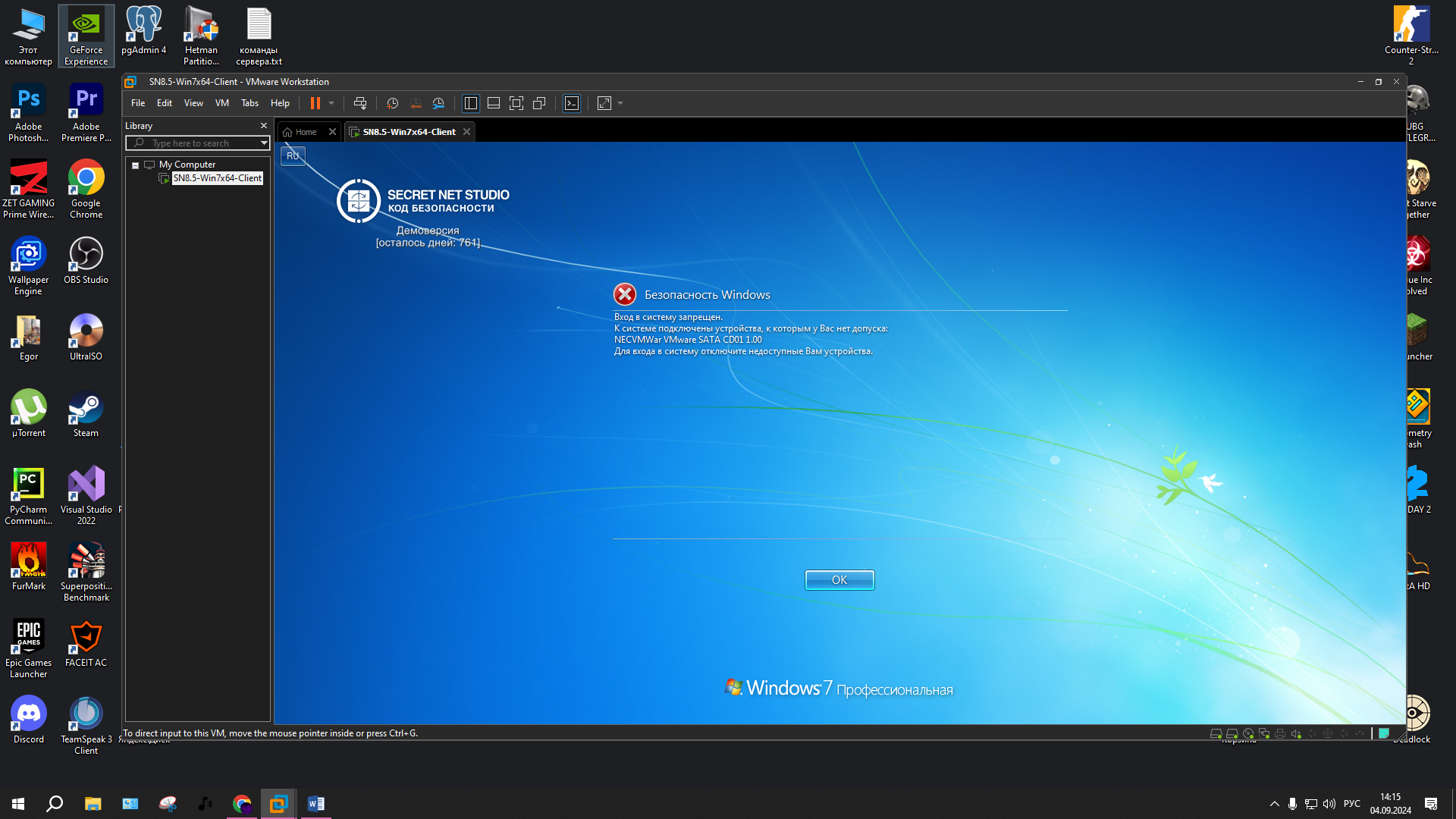

По заданию требуется запретить использование оптических дисков, SD устройств и принтеров, а после проверить запреты (рисунок 2.21 – 2.22).

Рисунок 2.21 – Запрет подключения к оптическим дискам

Рисунок 2.22 – Запрет подключения принтеров

Печать файла для настроенного и ненастроенного принтера показана на рисунках 2.23 и 2.24.

Р исунок

2.23 – Печать на принтере с настройкой

конфиденциальности

исунок

2.23 – Печать на принтере с настройкой

конфиденциальности

Рисунок 2.24 – печать на принтере без настройки

Заключение

В ходе лабораторной работы были изучены и приобретены навыки управления и настройки основных защитных механизмов «Secret Net Studio», а также рассмотрены принципы разграничения доступа устройствам и механизмы контроля печати. Были выполнены задания для варианта 8.

Отчет составлен согласно ОС ТУСУР 2021.