Лабораторная работа №10

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА» (СПбГУТ)

Факультет Инфокоммуникационных сетей и систем Кафедра Защищенных систем связи

Дисциплина Безопасность Astra Linux

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №10

Обеспечение сквозной аутентификации в СУБД

(тема отчета)

Информационная безопасность (10.03.01)

(код и наименование направления/специальности)

Студент:

Ерохин А.Г. ИКБ-06

(Ф.И.О.) (подпись)

Студент:

Баженов М.С. ИКБ-06

(Ф.И.О.) (подпись)

Студент:

Шадрин И.Д. ИКБ-06

(Ф.И.О.) (подпись)

Студент:

Шуркин К.В. ИКБ-06

(Ф.И.О.) (подпись)

Ст. преп. кафедры ЗСС:

Гельфанд А.М.

(Ф.И.О.) (подпись)

Оглавление

Цель лабораторной работы: 3

Задание: 3

Ход работы 4

Вывод 16

Цель лабораторной работы:

Развернуть сервер базы данных PostgreSQL и настроить сквозную аутентификацию ALD.

Задание:

Развернуть сервер СУБД postgresql.

Сконфигурировать сквозную аутентификацию пользователей ALD на сервере базы данных.

Выполнить проверку работоспособности.

Ход работы

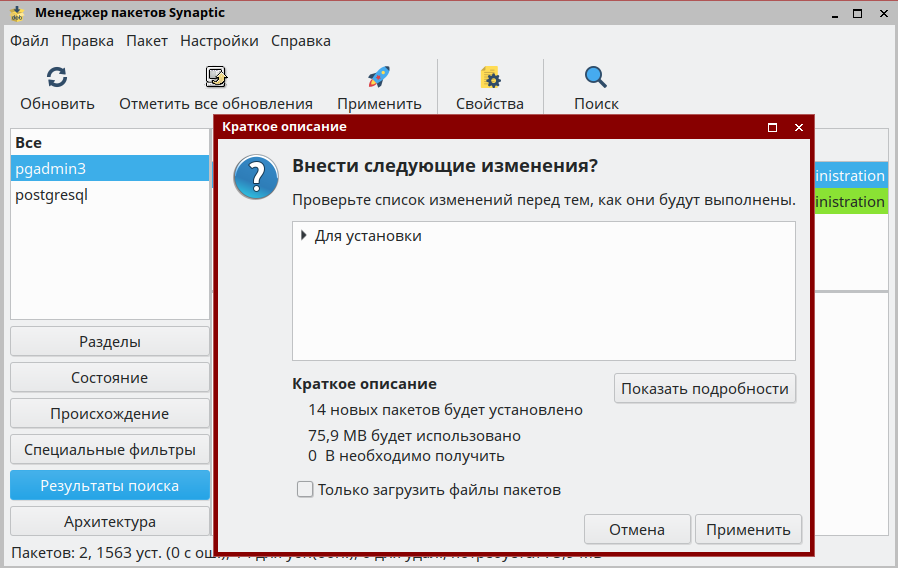

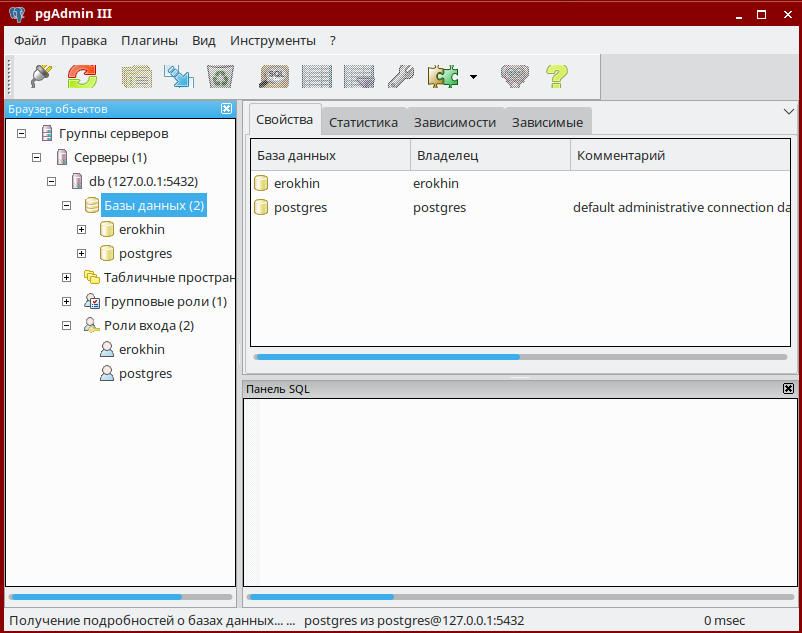

Первым этапом выполнения лабораторной работы является установка пакета сервера базы данных postgresql и графического интерфейса pgadmin3. Для установки данных пакетов необходимо воспользоваться Synaptic (рис.1).

Рисунок 1 – Установка postgresql и pgadmin3 на Astra Linux Smolensk

Вторым этапом выполнения лабораторной работы является конфигурация mswitсh.conf. Конфигурационный файл находиться по указанному пути /etc/parsec/mswitch.conf, в данном конфигурационном файле необходимо установить параметр zero_if_notfound: yes (рис.2).

Рисунок 2 – Конфигурация mswitch.conf

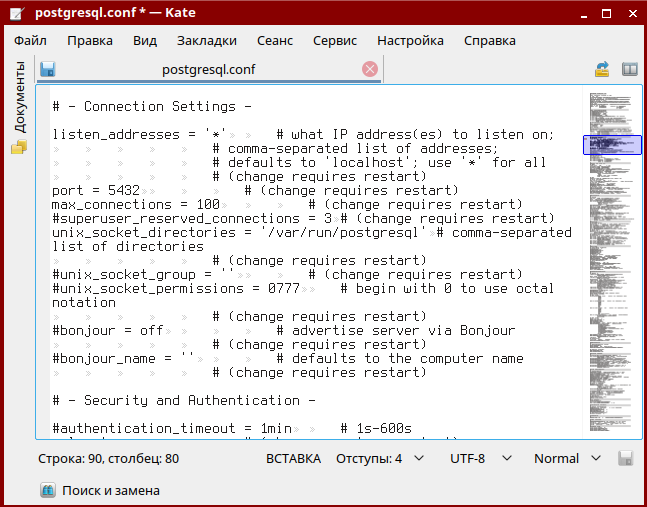

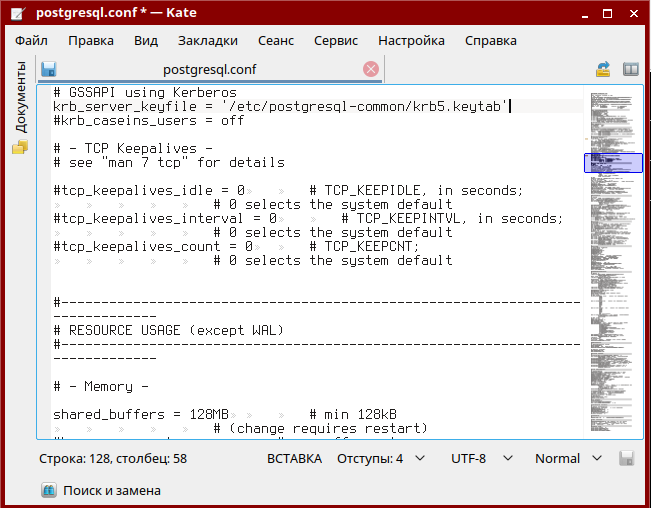

В третьем этапе необходимо настроить сервер СУБД. Для этого в конфигурационном файле /etc/postgresql/9.6/main/postgresql.conf, установили параметр listen_addresses, «*» (рис.3), так же раскомментировали параметр krb_server_keyfile = ‘/etc/postgresql-common/krb5.keytab’ (рис.4).

Рисунок 3 – Конфигурация postgresql.conf

Рисунок 4 – Конфигурация postgresql.conf

В четвёртом этапе настроили правила аутентификации на сервере (рис.5). Для этого в файле /etc/postgresql/9.6/main/pg_hba.conf, раскоментировали строку в разделе ipv4 local connections: host all all 127.0.0.1/32 md5

Добавили строку: host all all 0.0.0.0/0 gss include_realm=0

Рисунок 5 – Конфигурация pg_hba.conf

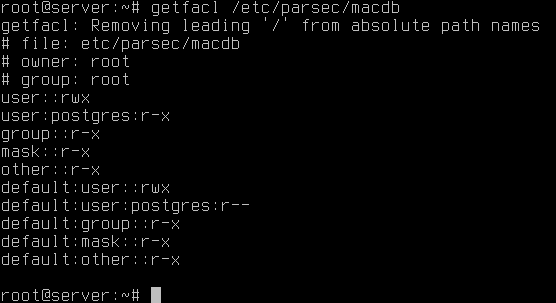

Перед выполнение пятого этапа, перезагрузили сервер, для применения новых конфигураций, внесенных на предыдущих этапах. Следующий этап настройки заключается в предоставлении прав доступа пользователю postgres, на чтение и исполнении файлов macdb и capdb. Для предоставление необходимых прав доступа последовательно выполнили следующие команды (рис.6):

setfacl -d -m u:postgres:r /etc/parsec/macdb

setfacl -R -m u:postgres:r /etc/parsec/macdb

setfacl -m u:postgres:rx /etc/parsec/macdb

setfacl -d -m u:postgres:r /etc/parsec/capdb

setfacl -R -m u:postgres:r /etc/parsec/capdb

setfacl -m u:postgres:rx /etc/parsec/capdb

Рисунок 6 – Предоставление прав для postgres

Для проверки корректности выполненных команд выполнили команду getfacl для macdb и capdb (рис.7 – рис.8).

Рисунок 7 – Проверка корректности выдачи прав для macdb

Рисунок 8 – Проверка корректности выдачи прав для capdb

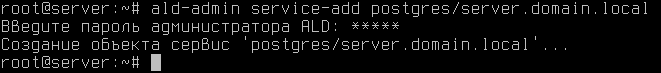

Шестой этап заключается в добавлении принципала postgres в KDC, для этого требуется выполнить следующую команду (рис.9):

ald-admin service-add postgres/server.domain.local

Рисунок 9 – Добавление принципала postgres

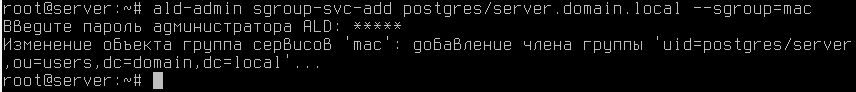

Далее добавили принципал в группу mac (рис.10). Для этого выполнили команду: ald-admin sgroup-svc-add postgres/server.domain.local --sgroup=mac

Рисунок 10 – Добавление принципала в группу mac

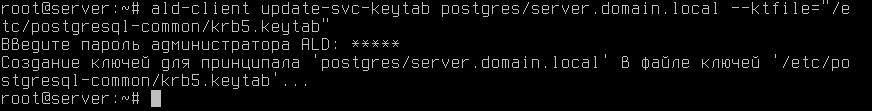

Следующий шаг – создание ключа доступа krb5.keytab, в каталоге /etc/postgresql-common/ (рис.11):

ald-client update-svc-keytab postgres/server.domain.local

--ktfile="/etc/postgresql-common/krb5.keytab"

Рисунок 11 – Создание ключа

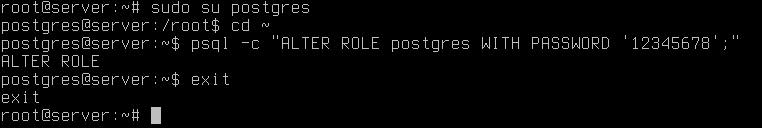

Седьмой этап настройки сервера базы данных заключается в настройке пользователя postgres. Для этого выполнили следующие команды (рис.12):

sudo su postgres

cd ~

psql -c "ALTER ROLE postgres WITH PASSWORD '12345678';"

exit

Рисунок 12 – Добавление пароля

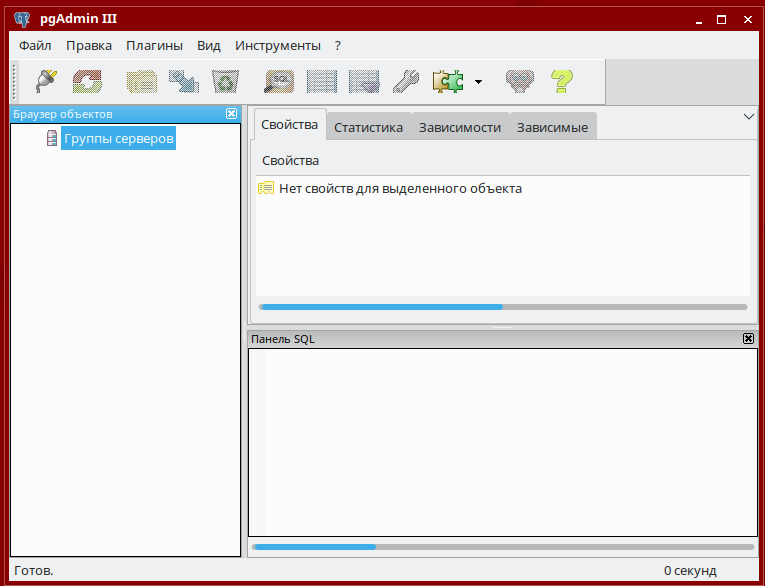

Перед выполнение восьмого этапа, перезагрузили сервер, для применения новых конфигураций, внесенных на предыдущих этапах. Следующий этап выполнения лабораторной работы, заключается в подключение к серверу postgesql, используя графический интерфейс программы pgAdmin3. Для запуска графического интерфейса системы управления сервером postgresql, нажали на кнопку звезда, выбрать раздел Разработка и в выпадающем списке pgAdmin3 (рис.13).

Рисунок 13 – Графический интерфейс pgAdmin III

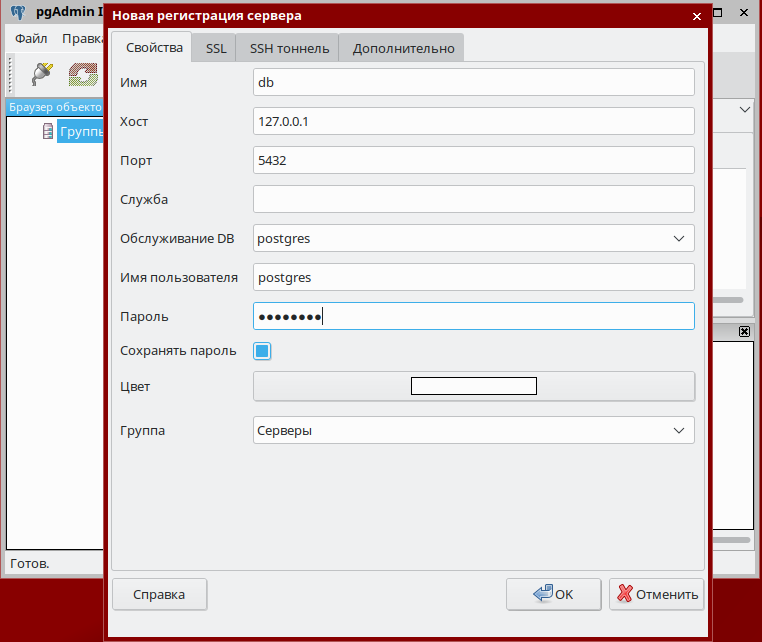

Для подключения к серверу postgresql нажали кнопку Добавить подключение к серверу (рис.14). Требуется заполнить поля в соответствии с табл.1.

Таблица 1 – Данные регистрации сервера

№ п.п. |

Поле |

Значение |

1 |

Имя |

db |

2 |

Хост |

127.0.0.1 |

3 |

Пароль |

12345678 |

Рисунок 14 – Окно регистрации

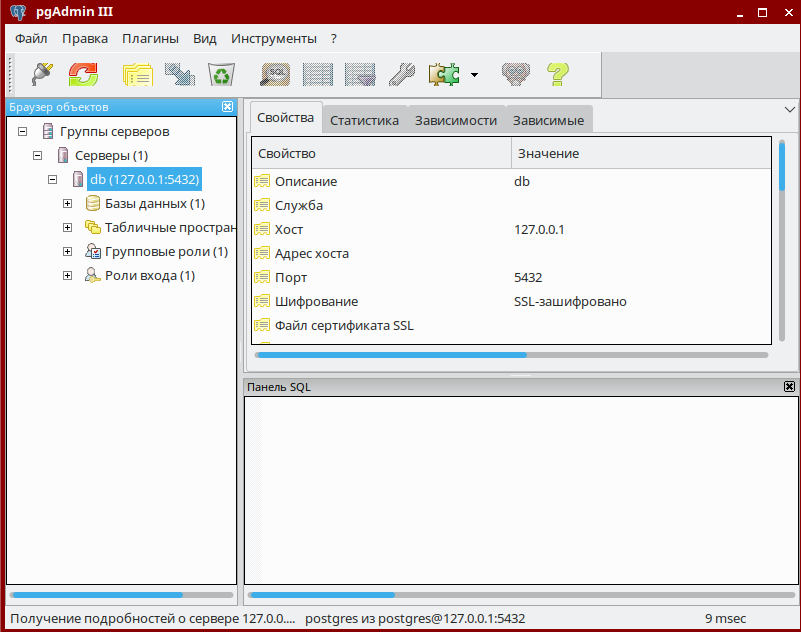

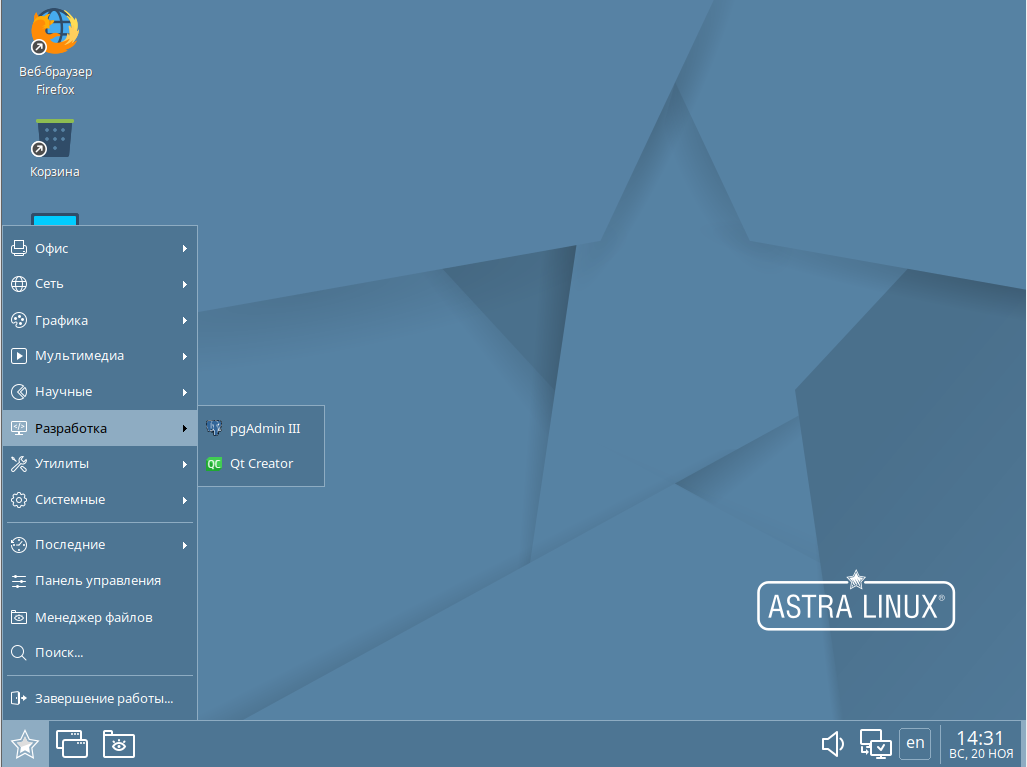

После заполнения данных полей необходимо нажать кнопку ОК. После создания откроется доступ к настройке сервера postgesql (рис.15).

Рисунок 15 – Окно подключенной базы

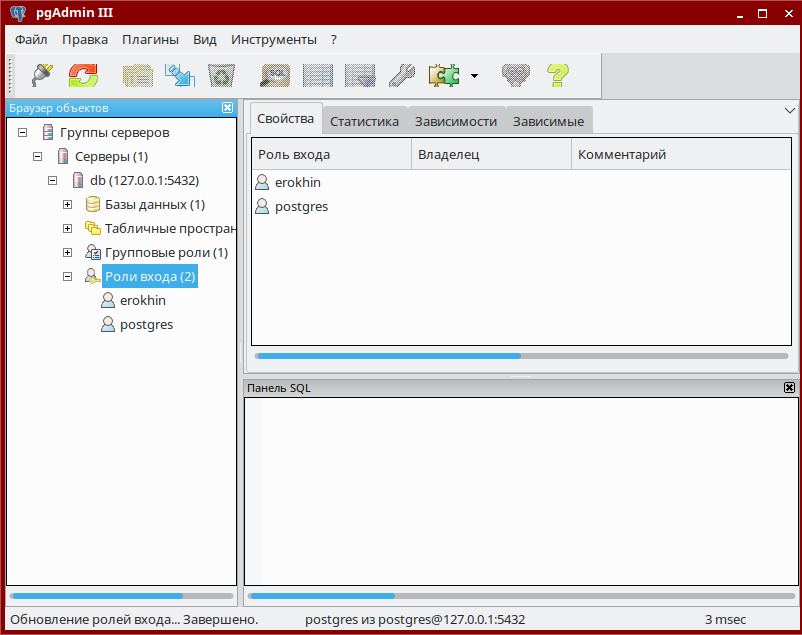

На следующем этапе выполнения лабораторной работы, требуется импортировать пользователя из ALD. Для этого развернули выпадающий список db, выбрали Роли входа и нажали правую кнопку мыши, в выпадающем списке выбрали Новая роль. В открывшемся окне нажали на кнопку Импорт. В открывшемся окне выбрали пользователя, созданного в ALD. После выбора пользователя нажали кнопку ОК. После успешного выполнения вышеописанных действий в выпадающем списке Роли входа отобразиться созданная роль (рис.16).

Рисунок 16 – Результат создания роли

На следующем этапе выполнения лабораторной работы, необходимо создать базу данных. Для этого из выпадающего списка выбрали Базы данных и нажали правой кнопкой мыши. В открывшемся окне заполнили имя базы данных и выбрали из выпадающего списка владельца базы данных. После успешного создания базы данных она появится в выпадающем списке Базы данных (рис.17).

Рисунок 17 – Результат создания БД

Получение доступа к серверу postgresql осуществляется по средствам pgadmin3. Для использования данного программного обеспечения на клиенте установили следующие пакеты: Postgresql и Pgadmin3 (рис.18).

Рисунок 18 – Установка Postgresql и Pgadmin3 на Astra Linux Orel

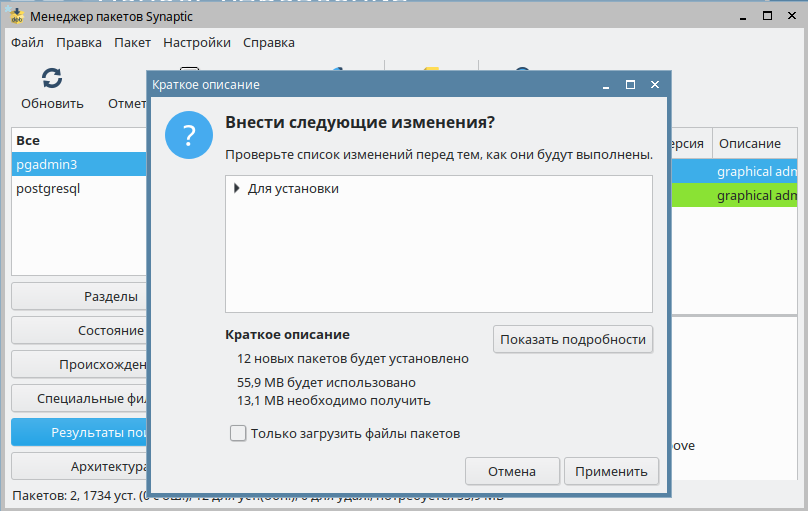

После успешной установки в меню Звезда появится раздел Разработка в выпадающем списке которого будет находиться установленное программное обеспечение (рис.19).

Рисунок 19 – Результат установки Postgresql и Pgadmin3 на Astra Linux Orel

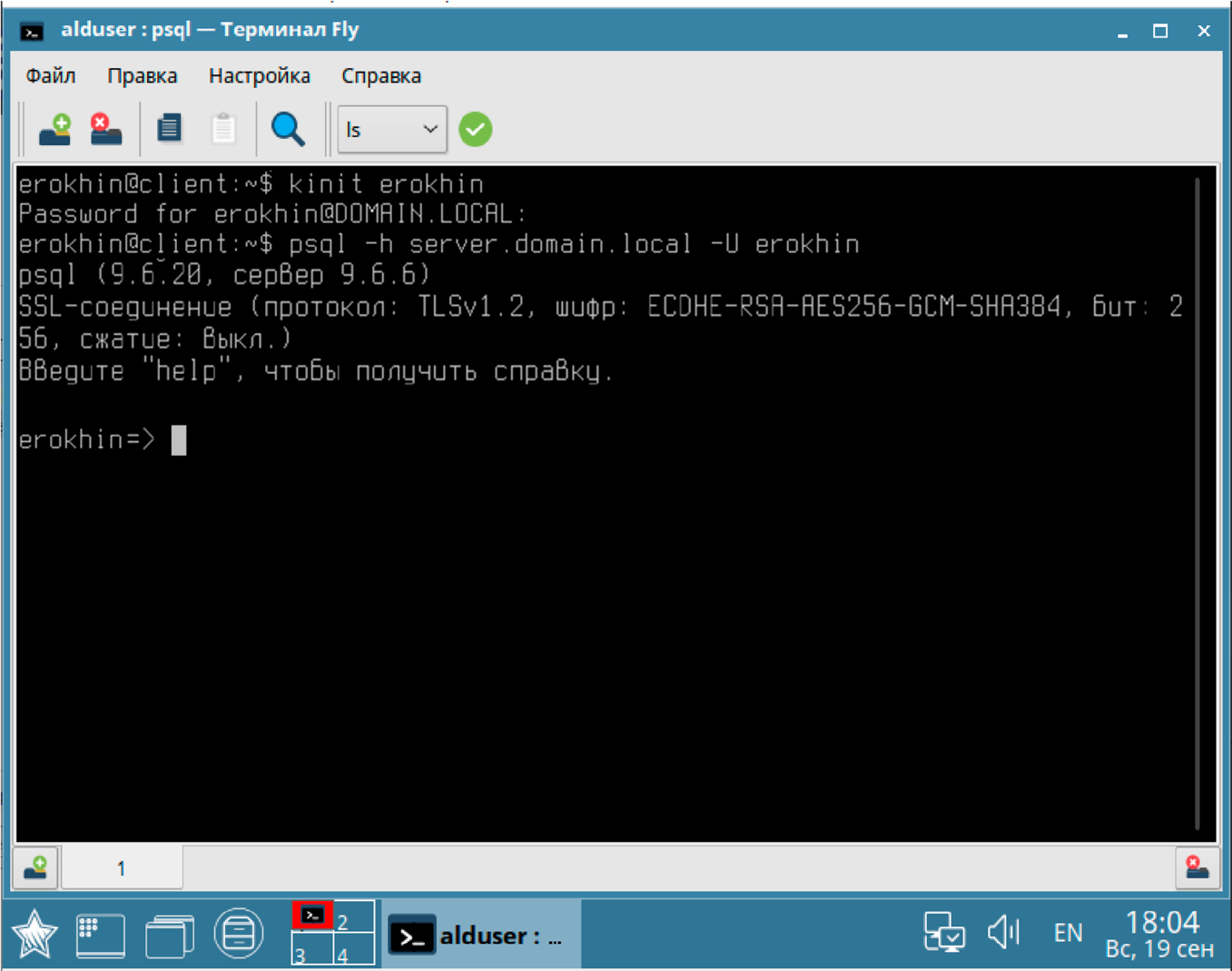

Для проверки подключения к серверу базы данных postgresql выполнили вход в систему от имени пользователя ALD и выполнили следующие команды:

kinit alduser

psql -h server.domain.local -U alduser

В случае удачного подключения терминал Fly, сообщит версию SSL, используемую для подключения к серверу, а также предоставит доступ к консоли сервера базы данных (рис.20).

Рисунок 20 – Доступ к консоли сервера базы данных

Вывод

В ходе выполнения лабораторной работы развернули сервер СУБД postgresql. Сконфигурировали сквозную аутентификацию пользователей ALD на сервере базы данных.

Санкт-Петербург 2022 г