Лабораторная работа №17

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА» (СПбГУТ)

Факультет Инфокоммуникационных сетей и систем Кафедра Защищенных систем связи

Дисциплина Криптографические методы защиты информации

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №17

Криптографическая защита данных в вычислительных сетях на основе программной системы PGP

(тема отчета)

Информационная безопасность (10.03.01)

(код и наименование направления/специальности)

Студент группы ИКБ-06:

Ерохин А.Г.

(Ф.И.О.) (подпись)

Д.т.н., проф. каф. ЗСС:

Яковлев В.А.

(Ф.И.О.) (подпись)

Цель работы: Изучить способы и приобрести навыки применения средств криптографической защиты информации с использованием пакета программ PGP.

Ход выполнения лабораторной работы:

Часть 1. Генерирование, хранение и подписание ключей

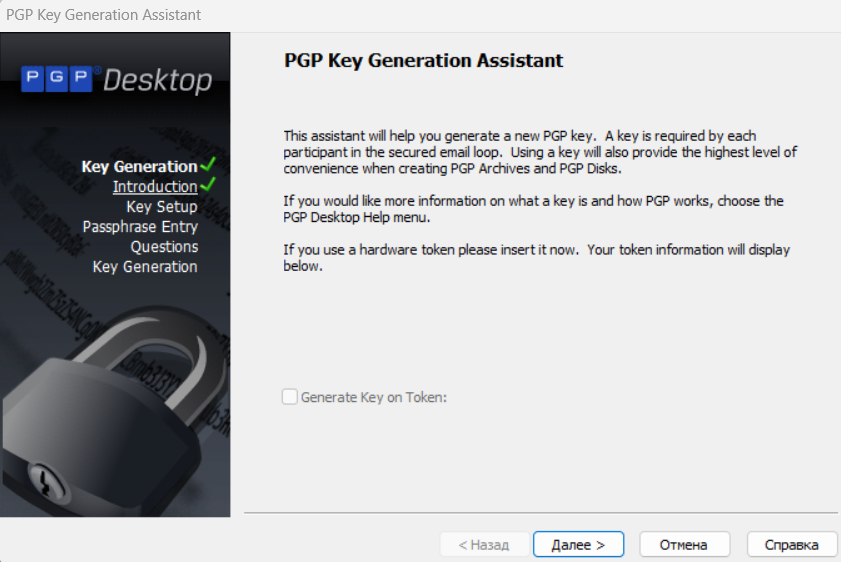

Запустили программу PGP Desktop. Для генерации ключей следует из основного меню главного окна этой программы выполнили команду File→New PGP Key… В результате будет вызван Мастер создания ключей (подпрограмма PGP Key Generation Assistant).

Рисунок 1 – Мастер создания ключей

При появлении окна запроса сведений о владельце генерируемой пары ключей в поле Full Name необходимо ввести свой идентификатор (фамилию, имя), а в поле Primary Email – адрес электронной почты.

Рисунок 2 – Сведения о владельце

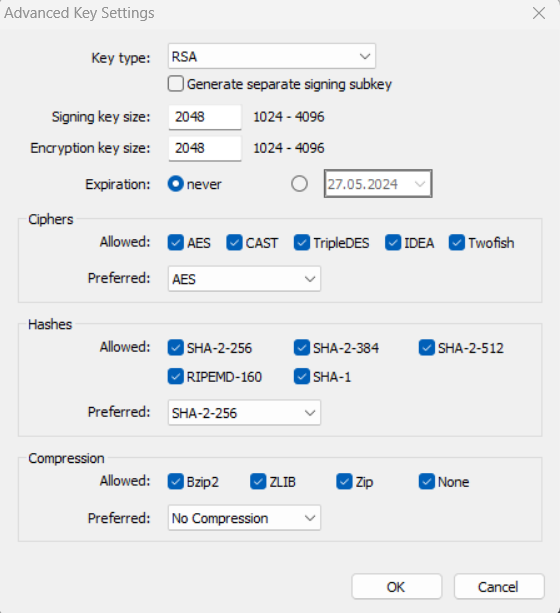

При нажатии на кнопку Advanced откроется окно Advanced Key Settings, в котором можно указать дополнительные параметры для ключа.

Рисунок 3 – Дополнительные параметры

В поля Enter Passphrase и Re-enter Passphrase появившегося окна дважды ввести парольную фразу для последующего доступа к генерируемому закрытому ключу. Парольная фраза: StrV24!redg%394TREbd()

Рисунок 4 – Парольная фраза

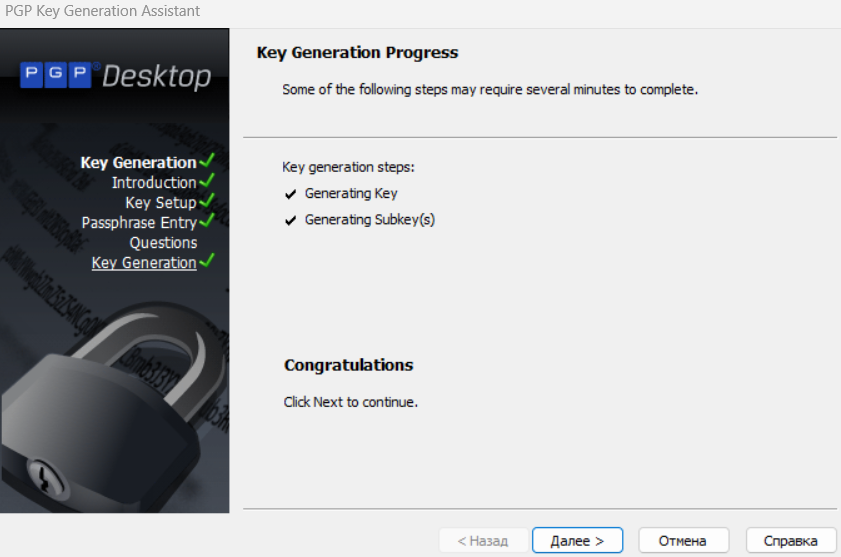

После задания пароля начнется процесс генерации пары ключей, который займет несколько секунд. По окончании создания ключей, требуется нажать кнопку Далее.

Рисунок 5 – Генерация пары ключей

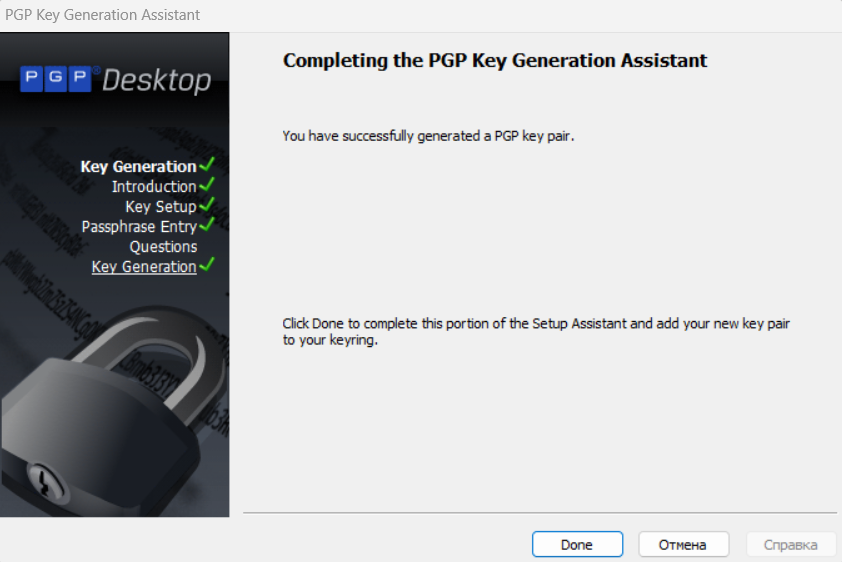

Для завершения процесса генерации ключей следует нажать кнопку Done текущего окна.

Рисунок 6 – Завершение процесса генерации

Сгенерированный закрытый ключ будет зашифрован симметричным способом по указанному пользователем паролю и занесен в файл закрытых ключей secring.skr каталога размещения системы PGP. Сгенерированный открытый ключ автоматически подписывается по соответствующему ему закрытому ключу и заносится в файл открытых ключей pabring.pkr этого же каталога. В файл открытых ключей помещаются также все импортируемые открытые ключи.

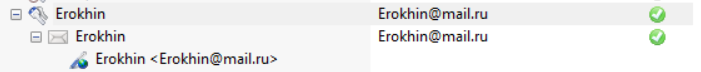

Рисунок 7 – Сгенерированный ключ

В появившемся списке ключей, выберите свой ключ и посмотрите свойства ключа (Key Properties), нажав на него правой кнопкой мыши.

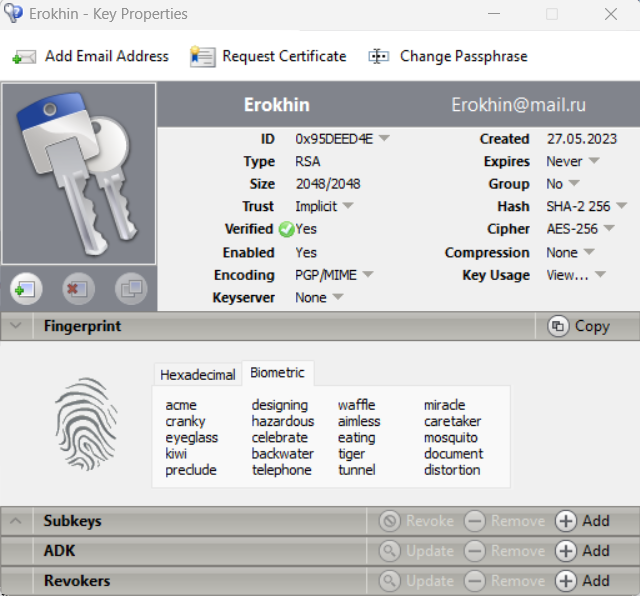

Рисунок 8 – Свойства ключа

Кроме отпечатка ключ может содержать фотографию своего владельца. В окне свойств фотография отображается на месте изображения ключей в верхнем левом углу окна.

Рисунок 10 – Добавление фото

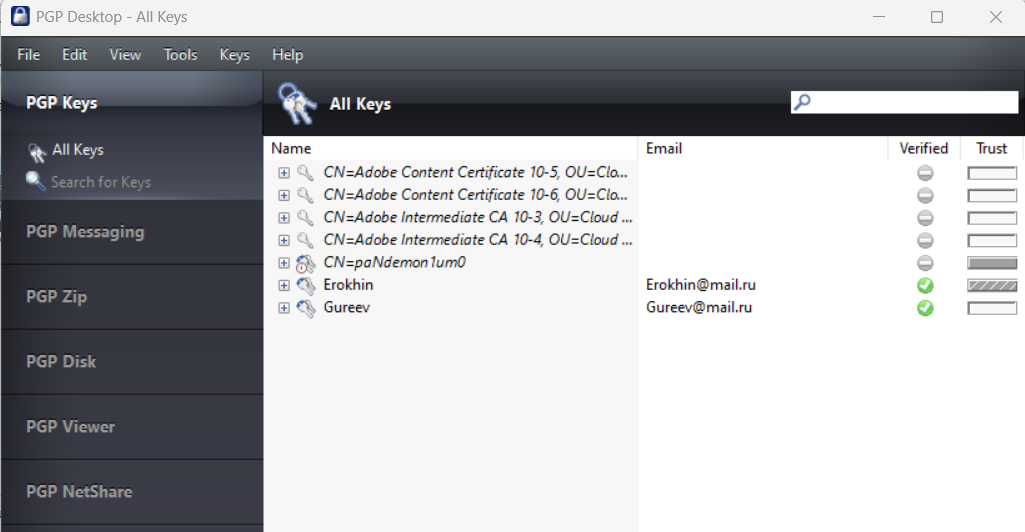

Часть 2. Прямой обмен открытыми ключами

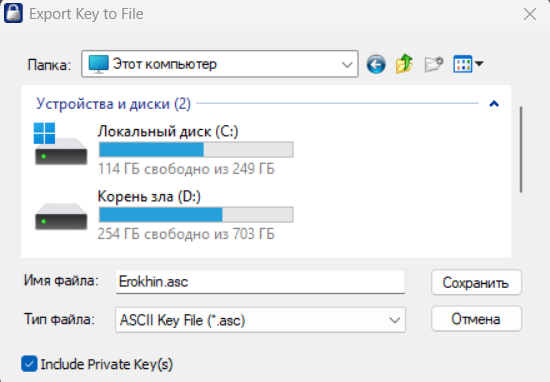

Скопировать открытые ключи, созданные на рабочем месте, в отдельный файл для передачи другим пользователям.

Рисунок 11 – Копирование ключа в файл

Пользователю соседнего рабочего места необходимо скопировать ключ из данной папки к себе в связку открытых ключей.

Рисунок 12 – Импорт другого ключа

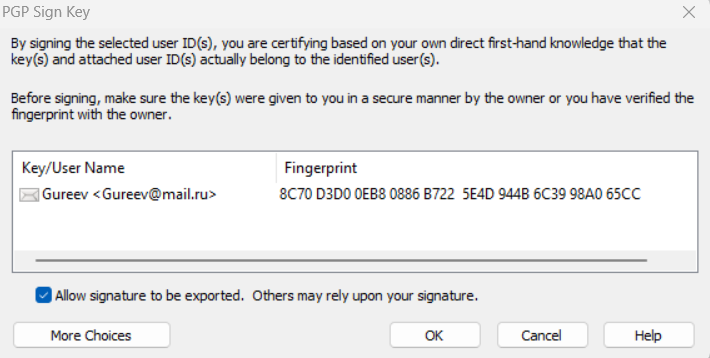

Для подписания импортированного ключа нажать клавишу Keys →Sing. Перед тем, как подписать ключ, нужно убедиться в его аутентичности.

Рисунок 13 – Подписание импортированного ключа

Серая точка в столбце Varified, указывающая на неподписанный ключ, должна смениться на зеленую. Зеленая точка служит обозначением подписанного ключа.

![]()

Рисунок 14 – Проверка подписи ключа

В PGP пользователь может задать три уровня доверия к владельцу открытого ключа: полное доверие (Trusted), частичное (Marginal) и отсутствие доверия (None). Для задания уровня доверия к владельцу ключа, его ключ должен быть действительным, т.е. он должен быть подписан хотя бы одним пользователем, владеющим действительным ключом. Для перехода к трехуровневой шкале необходимо щелкнуть на значке View в системном лотке и выбрать пункт Columns→Trust. В окне All Keys появится новая колонка Trust.

Рисунок 15 – Просмотр уровней доверия

Установить степень доверия владельцу можно в окне Key Properties, нажав правой кнопкой мыши на импортированный, в поле Trust.

Рисунок 16 – Установка степени доверия

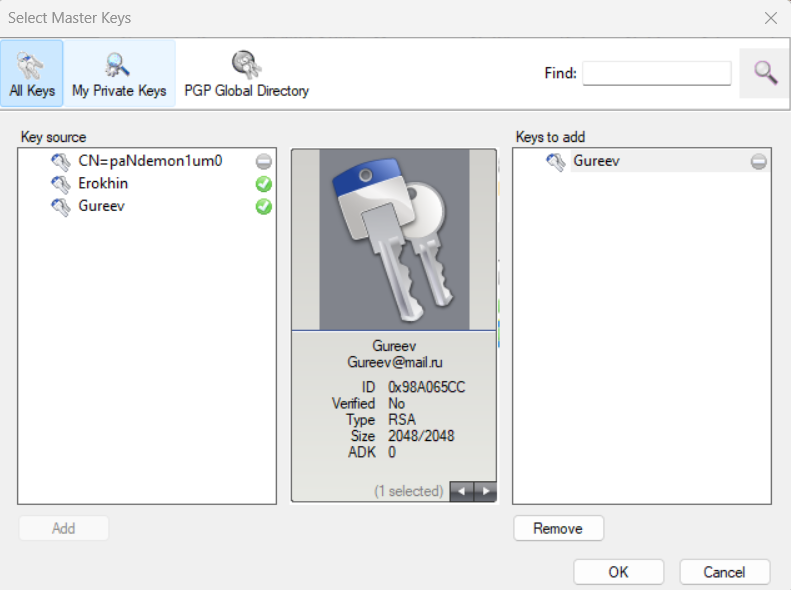

Часть 3. Шифрование файлов

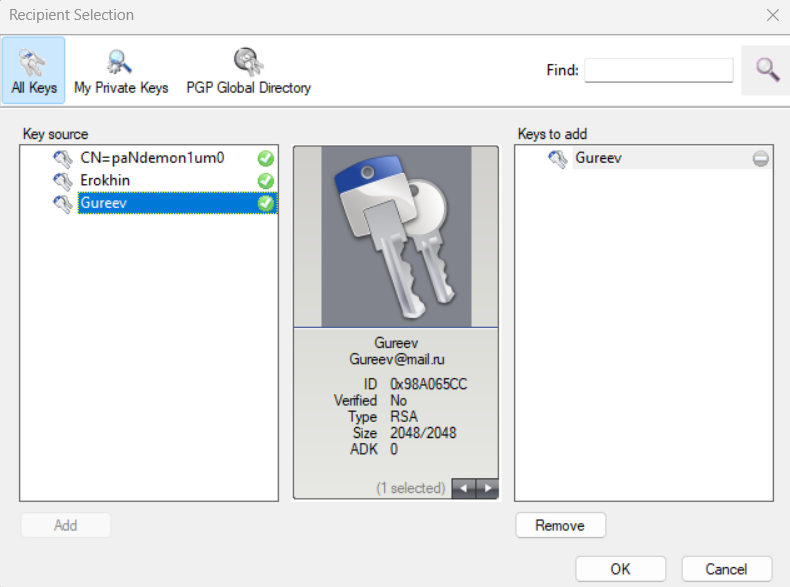

Для зашифровывания файла необходимо в программе PGP Desktop нажать в меню Tools→Options, в открывшемся окне перейти во вкладку Master Keys. Выбрать получателя сообщения, нажав кнопку Add… и перетащив ключ получателя из левой части окна в правую (Keys to add). Подтвердить выбор нажатием на кнопку OK.

Рисунок 17 – Выбор получателя

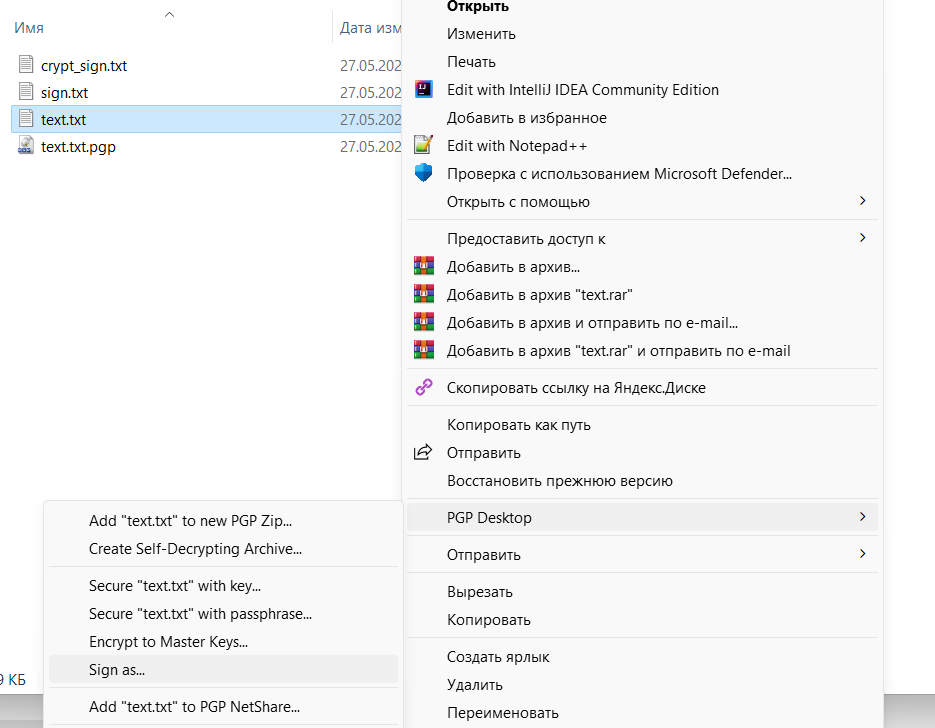

Щелкнуть правой клавишей мыши на ярлык файла и выбрать пункт меню PGP Desktop→Encrypt to Master Keys…

Рисунок 18 – Шифрование файла

Для того, чтобы дешифровать полученное сообщение, необходимо скопировать предназначенное Вам сообщение из папки общего доступа на рабочую станцию. Выделить ярлык данного сообщения, выбрать пункт PGP Desktop → Decrypt@Veryfy«Название файла».

Рисунок 19 – Дешифрование файла

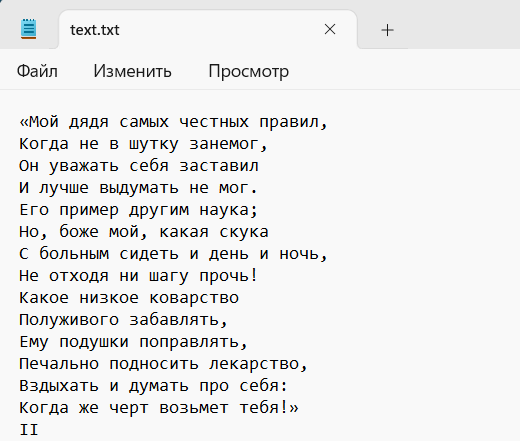

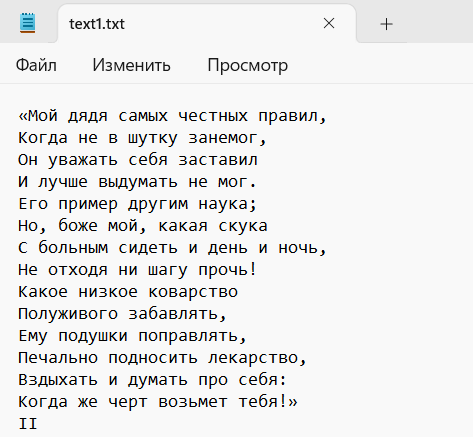

Убедились в осмысленности принятого текста.

Рисунок 20 – Результат дешифрования файла

Часть 4. Подписывание файлов

Подпишите файл своим секретным ключом, для этого щелкнув правой кнопкой мыши на текстовом файле, выберите пункт PGP Desktop → Sing as…

Рисунок 21 – Выбор файла для подписи

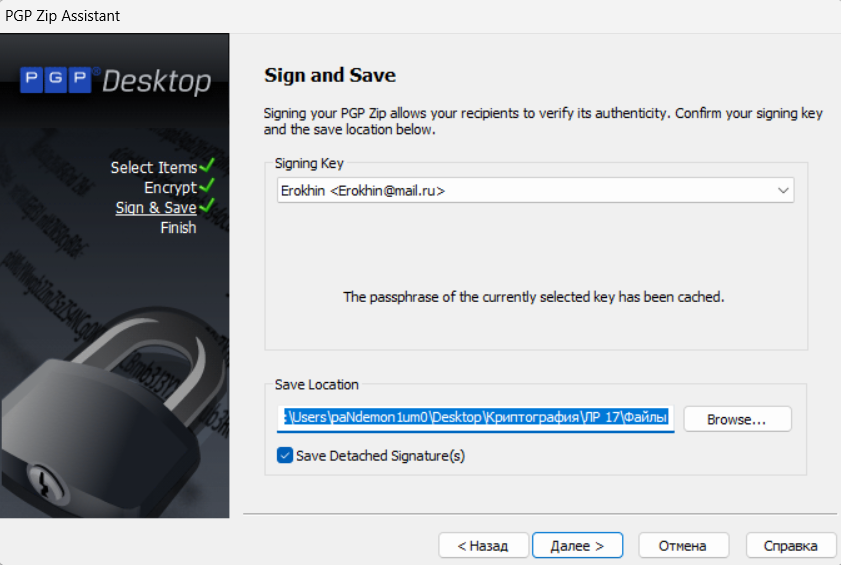

Выбрав ключ, которым будет подписываться файл, установите флажок Save Detached signature(s) и нажмите Далее.

Рисунок 22 – Выбор ключа

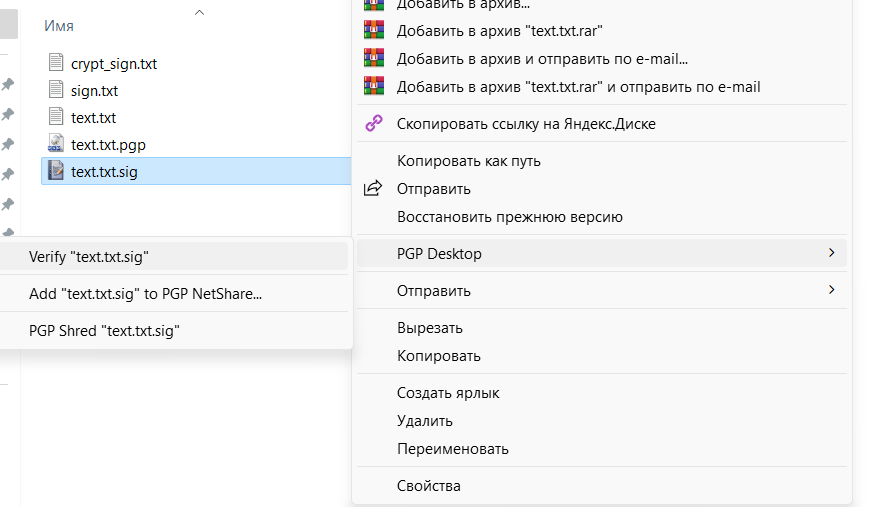

Получателю сообщения переписать оба файла (файл сообщения и файл подписи) на рабочее место и убедиться в правильности подписи.

Рисунок 23 – Проверка подписи

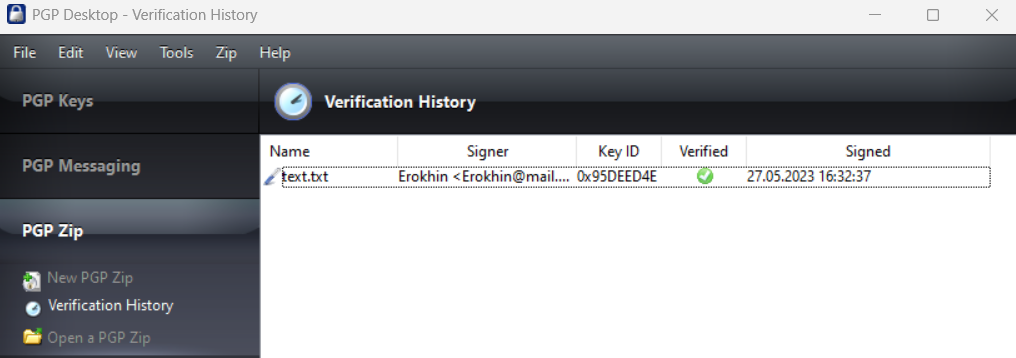

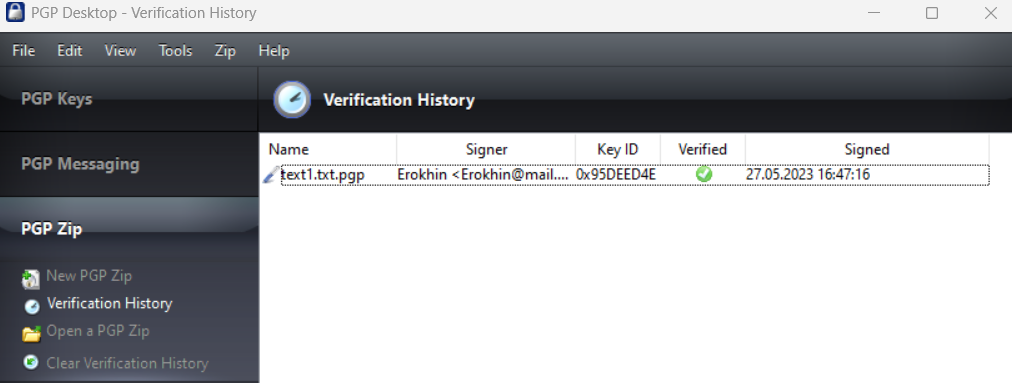

Откроется окно Verification History, в котором, если проверка подписи установит действительность подписи, будут изображены название документа, данные владельца ключа, уровень действительности ключа и дата подписания.

Рисунок 24 – Проверка действительности подписи

Часть 5. Шифрование и подписание файлов

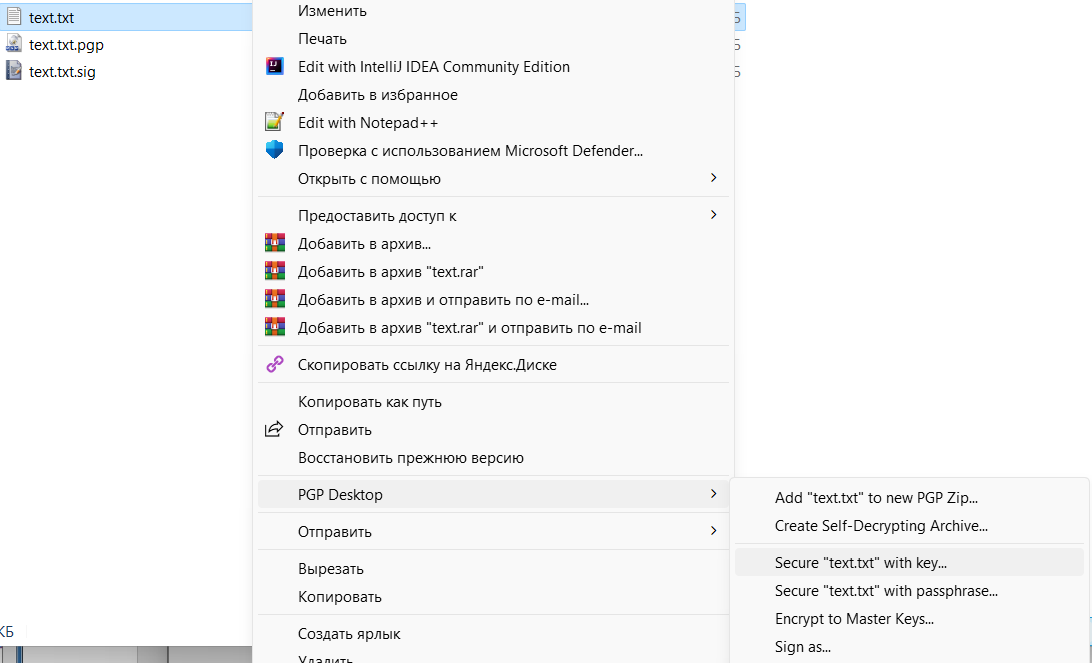

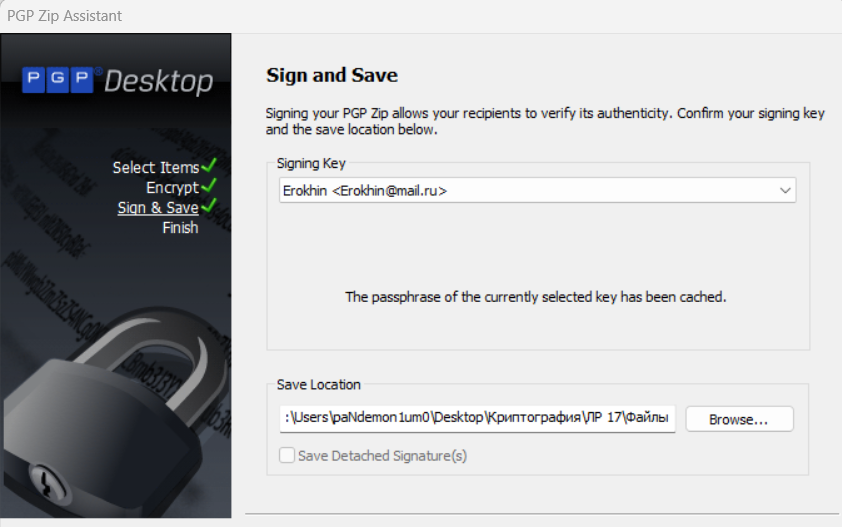

Для зашифровывания и подписания необходимо щелкнуть правой клавишей мыши на ярлык файла и выбрать пункт меню PGP Desktop→Secure«Название файла»with key…

Рисунок 25 – Выбор файла для шифрования и подписания

Выбрать получателя сообщения, нажав кнопку Add… и перетащив ключ получателя из левой части окна в правую (Keys to add).

Рисунок 26 – Выбор получателя

Выбрать ключ для подписи.

Рисунок 27 – Выбор ключа

Для того, чтобы дешифровать полученное сообщение и проверить его подпись, необходимо скопировать переданное сообщение из папки общего доступа на рабочую станцию.

Рисунок 28 – Дешифровка и проверка подписи

Убедились в осмысленности принятого текста.

Рисунок 29 – Результат дешифрования

Проверка подписи.

Рисунок 30 – Проверка действительности подписи

Вывод: В ходе выполнения лабораторной успешно освоили криптографическую защиту данных в вычислительных сетях на основе программной системы PGP. В ходе работы успешно сгенерировали ключи, организовали прямой обмен открытыми ключами между пользователями, зашифровали и подписали файл.

Санкт-Петербург 2023 г