Лабораторная работа №7

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА» (СПбГУТ)

Факультет Инфокоммуникационных сетей и систем Кафедра Защищенных систем связи

Дисциплина Криптографические методы защиты информации

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №7

Линейный криптоанализ блочного шифра

(тема отчета)

Информационная безопасность (10.03.01)

(код и наименование направления/специальности)

Студент группы ИКБ-06:

Ерохин А.Г.

(Ф.И.О.) (подпись)

Д.т.н., проф. каф. ЗСС:

Яковлев В.А.

(Ф.И.О.) (подпись)

Цель работы: Изучение принципа линейного криптоанализа блочных шифров, реализованных по схеме SPN.

Задание:

Произвести оценку «линейности» S-box «учебного шифра», построенного на основе схемы SPN;

Построить сквозную линейную аппроксимацию шифра;

Произвести вычисление элементов 5-го раундового ключа шифра SPN, используя линейный криптоанализ.

Ход выполнения лабораторной работы:

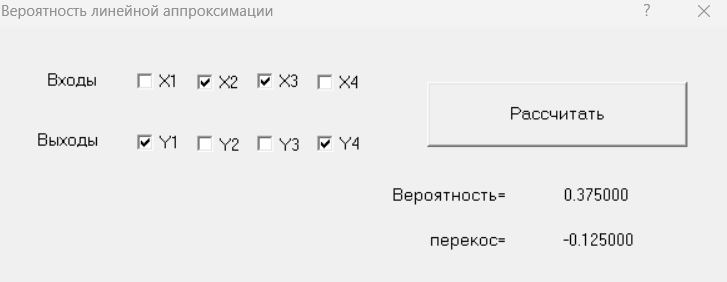

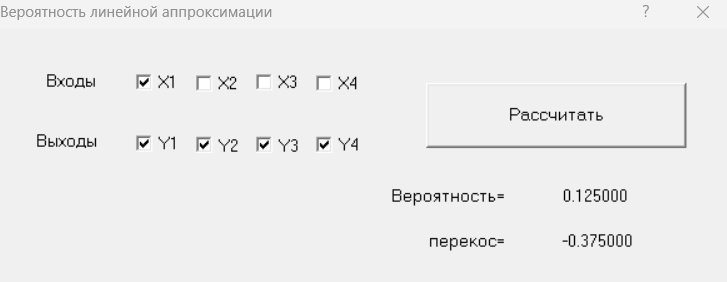

Выбрали 4 произвольных линейных комбинации для входов и выходов S-box и рассчитали вероятности их появления (рис.1-рис.4).

Рисунок 1 – Первая произвольная комбинация

Рисунок 2 – Вторая произвольная комбинация

Рисунок 3 – Третья произвольная комбинация

Рисунок 4 – Четвёртая произвольная комбинация

Записали данные с рисунков 1 – 4 в виде таблицы (табл.1).

Таблица 1 – Вероятность и перекос для произвольных комбинаций

Линейная комбинация |

Вероятность |

Перекос |

|

0,5 |

0 |

|

0,375 |

-0,125 |

|

0,625 |

0,125 |

|

0,125 |

-0,375 |

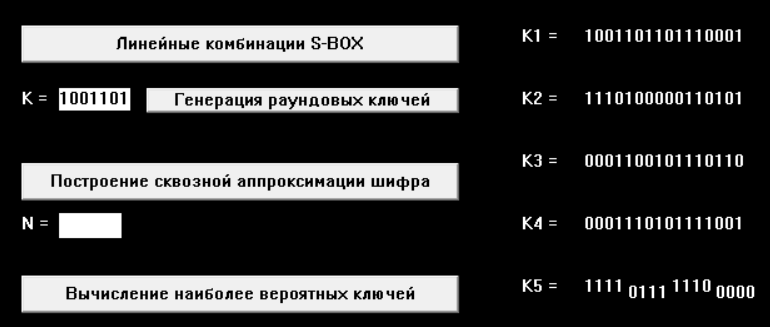

Следующим шагом задали 7-битный ключ шифра SPN: 1001101. Получили раундовые ключи, полученные в результате генерации (рис.5).

Рисунок 5 – Исходный ключ и раундовые ключи

Далее необходимо построить сквозную линейную аппроксимацию. Необходимо задать линейные аппроксимации «активных S-box», которые определяются по варианту задания. В данном отчёте линейный анализ выполняется по варианту 10, исходные данные которого представлены в таблице 2.

Таблица 2 – Исходные данные

№ вар. |

1раунд |

2 раунд |

3 раунд |

10 |

S12 |

S23 |

S32, S33 |

Построение сквозной линейной аппроксимации (рис.6).

В исследуемой аппроксимации участвуют:

Рисунок 6 – Сквозная линейная аппроксимация

Был произведён расчет вероятностных характеристик линейных аппроксимаций по раундам (табл.3).

Таблица 3 – Расчёт вероятностных характеристик

№ раунда |

Вероятность аппрокси- мации S-блока (блоков) в раунде |

Перекос аппрокс- мации |

Вероятность аппрокси- мации в 1+2 раунде и перекос |

Вероятность аппрокси- мации в 1+2+3 раунде и перекос |

1 |

S12: 3/4 |

1/4 |

|

|

2 |

S23: 3/8 |

-1/8 |

½+2(3/4-1/2)(3/8-1/2)=7/16 перекос (-1/8) |

|

3 |

S32+ S33: ½+2(3/8-1/2)(3/8-1/2)=17/32 |

1/32 |

|

½+23(3/4-1/2)(3/8-1/2)3=127/256 = 0,496094 перекос (-1/256)= -0,003906 |

Результаты моделирования для подключа K5…K8 и K9…K12 |

перекос: -0,003906 |

|||

Вероятность аппроксимации: 0,496094 Перекос: -0,003906

Результаты ручного расчёта вероятностных характеристик полностью совпадают со значениями, полученными в результате работы программы.

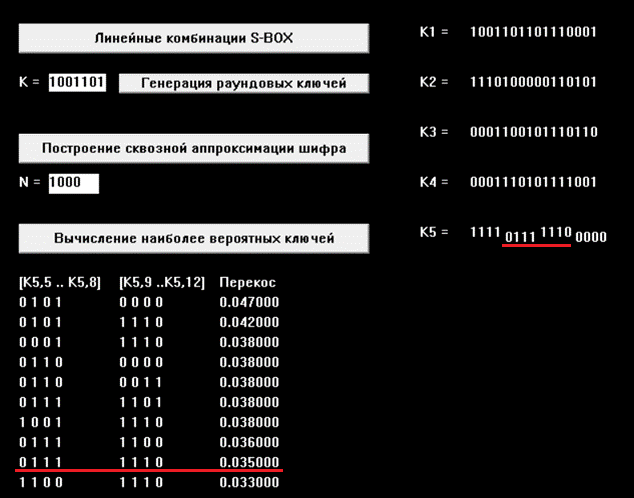

Следующим шагом задали число N=1000 пар сообщение/криптограмма, используемых при линейном криптоанализе, в соответствующее поле в основном окне (рис.7).

Рисунок 7 – Результат криптоанализа при N=1000 пар

Повторили пункт для N=5000 пар (рис.8)

Рисунок 8 – Результат криптоанализа при N=5000 пар

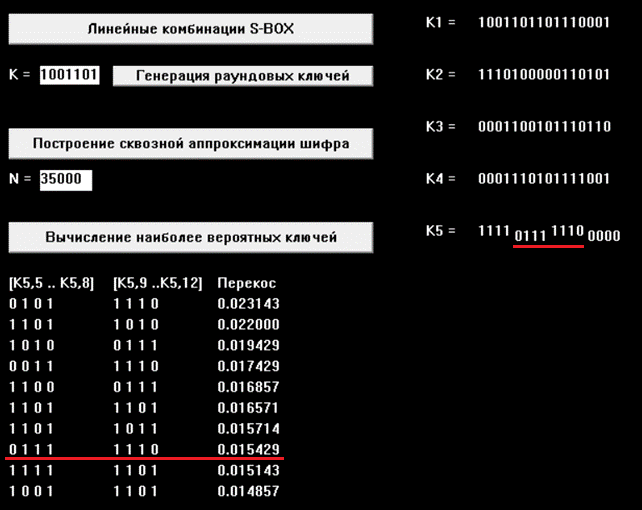

Повторили пункт для N=35000 пар (рис.9)

Рисунок 9 – Результат криптоанализа при N=35000 пар

Вывод: В ходе выполнения лабораторной работы изучили принцип линейного криптоанализа блочных шифров, реализованных по схеме SPN. Принцип линейного криптоанализа — это метод атаки на криптографические системы, основанный на анализе линейных зависимостей между входными и выходными данными системы. Криптографические системы могут быть усилены против линейного криптоанализа путем использования нелинейных преобразований и других методов защиты.

Санкт-Петербург 2023 г