Лабораторная работа №7

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА» (СПбГУТ)

Факультет Инфокоммуникационных сетей и систем Кафедра Защищенных систем связи

Дисциплина Криптографические протоколы

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №7

Изучение криптосистемы Пэйе и её гомоморфных свойств

(тема отчета)

Информационная безопасность (10.03.01)

(код и наименование направления/специальности)

Студент группы ИКБ-06:

Ерохин А.Г.

(Ф.И.О.) (подпись)

Д.т.н., проф. каф. ЗСС:

Яковлев В.А.

(Ф.И.О.) (подпись)

Цель работы:

Приобретение навыков шифрования и дешифрования информации с помощью КС Пэйе и изучение его гомоморфных свойств.

Ход работы:

Часть 1. Изучение криптосистемы Пэйе

Лабораторная работа выполняется согласно варианту 11, исходные данный представлены в табл.1.

Таблица 1

Nвар |

p |

q |

M |

11 |

7 |

23 |

14 |

Генерация ключей

Выбираются

два простых числа

p и q,

.

.

p = 7, q = 23 → НОД(7*23, (7-1)(23-1)) = НОД(161, 132) = 1

Вычисляется

q

q

Выбирается случайное целое число

g, такое что

g ∈

Выбирается случайное целое число

g, такое что

g ∈

,

,

→

→

Вычисляется

,

где

,

где

-

161 = 75*2 + 11

75 = 11*6 + 9

11 = 9*1 + 2

9 = 2*4 + 1

1 = 9 + (-4)*2

1 = 9 + (-4)*(11 + (-1)*9) = 5*9 + (-4)*11

1 = 5*(75 + (-6)*11) + (-4)*11 = 5*75 + (-34)*11

1 = 5*75 + (-34)*(161 + (-2)*75) = 73*75 + (-34)*161

Открытый

ключ:

Закрытый

ключ:

Выполним проверку генерации ключей с помощью программы (рис.1).

Рисунок 1 – Генерация ключей

Значения ключей полученные в ходе работы программы и вычислений вручную совпадают, следовательно расчёты были выполнены верно.

Шифрование

Необходимо

зашифровать открытый текст

Выбираем

случайное число k

∈

Выбираем

случайное число k

∈

и вычисляем криптограмму

и вычисляем криптограмму

gm

gm

.

.

→

→

Криптограмма:

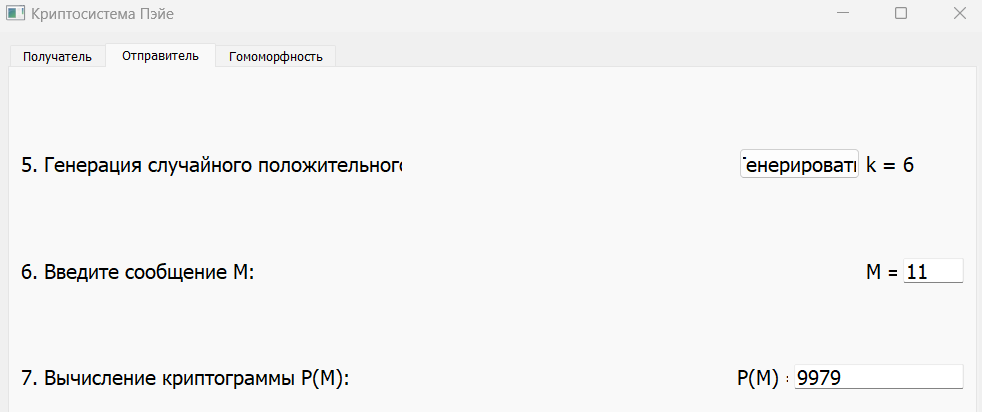

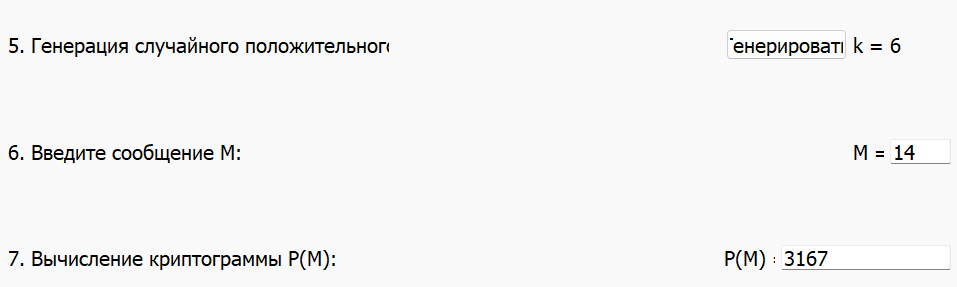

Выполним проверку шифрования в программе (рис.2).

Рисунок 2 – Шифрование

Дешифрование

Исходное сообщение вычисляется по формуле:

14

14

Результат

дешифрования:

Выполним проверку дешифрования в программе (рис.3).

Рисунок 3 – Дешифрование

В результате дешифрования получили , которое соответствует заданному сообщению, следовательно дешифрование выполнено верно.

Гомоморфные свойства

Криптосистема обладает следующими свойствами гомоморфности:

При дешифровании произведения двух шифротекстов будет получена сумма соответствующих им открытым текстам:

;

;

При дешифровании криптограммы, возведенной в степень

,

будет получено произведение открытого

текста и показателя степени d:

,

будет получено произведение открытого

текста и показателя степени d:

.

.

Проверим

сначала свойство 1. Зададим

.

.

Получим

значения криптограмм

(рис.4 – 5).

(рис.4 – 5).

Рисунок 4 – Криптограмма с1

Рисунок 5 – Криптограмма с2

Вычислим произведение двух шифротекстов:

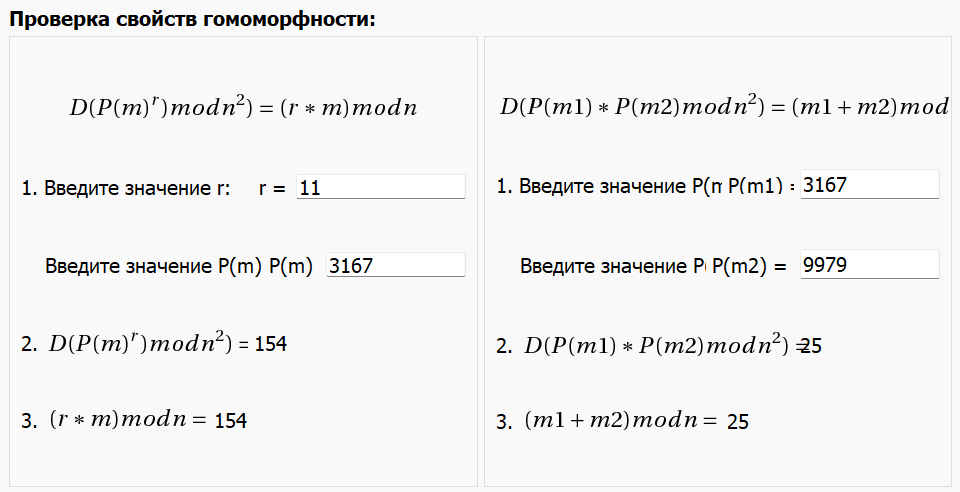

Выполним дешифрование полученного произведения (рис.6).

Рисунок 6 – Дешифрование произведения криптограмм

Свойство успешно выполняется.

Проверим

сначала свойство 2. Зададим

и

и

.

.

НОД(11, 161) = 1

Получим

значения криптограмм

(рис.7).

(рис.7).

Рисунок 7 – Шифрование

Выполним возведение криптограммы в степень:

Выполним дешифрование полученного значения (рис.8).

Рисунок 8 – Дешифрование

Свойство успешно выполняется.

Проверим выполнение свойств с помощью программы (рис.9).

Рисунок 9 – Свойства гомоморфности

Часть 2. Применение гомоморфной криптосистемы Пэйе для выполнения скрытных вычислений

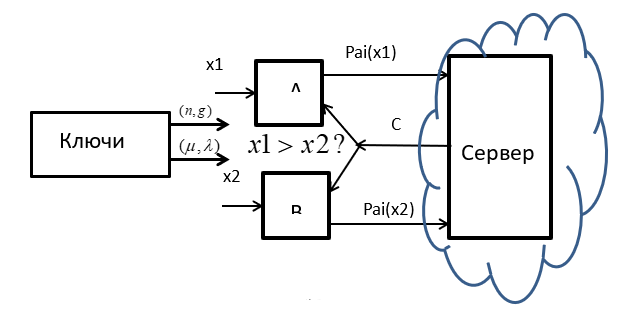

Постановка задачи. Два пользователя А и В имеют числа х1 и х2 (соответственно) и хотят выяснить у кого число больше, не раскрывая самих значений этих чисел.

Общая идея решения. Использование гомоморфного шифрования и внешнего сервера. Приведена на рис.10.

Рисунок 10 – Схема задачи

Необходимо сгенерировать исходные данные:

Открытый и закрытый ключ будем использовать из Части 1:

Открытый ключ:

Закрытый ключ:

Рассмотрим первый случай, когда

Пользователь А шифрует число х1 по схеме Пэйе:

Пользователь В шифрует число х2 по схеме Пэйе:

Пользователи

отправляют криптограммы Pai(x1) и Pai(x2) на

сервер. Сервер выполняет преобразование

зашифрованных данных:

Пользователи А и В дешифруют С:

Так как

Действительно,

Рассмотрим второй случай, когда

Пользователь А шифрует число х1 по схеме Пэйе:

Пользователь В шифрует число х2 по схеме Пэйе:

Пользователи отправляют криптограммы Pai(x1) и Pai(x2) на сервер. Сервер выполняет преобразование зашифрованных данных:

Пользователи А и В дешифруют С:

Так как

Действительно,

Вывод

В ходе выполнения лабораторной работы изучили криптосистему Пэйе. Успешно сгенерировали открытый и закрытый ключи, произвели шифрование и дешифрование. Результаты ручных расчётов были проверены программным способом. Исследовали гомоморфные свойства и успешно проверили их. Во второй части работы применили гомоморфные свойства криптосистемы Пэйе для выполнения скрытных вычислений, а именно успешно проверили выполнения неравенства без раскрытия сравниваемых величин.

Санкт-Петербург 2023 г