- •Оглавление

- •9.1.1.6. «Шифрование и расшифровка данных с помощью OpenSsl»

- •Часть 1. Шифрование сообщений с помощью OpenSsl

- •Часть 2. Расшифровка сообщений с помощью OpenSsl

- •9.1.1.7. «Шифрование и расшифровка данных с помощью хакерских инструментов»

- •Часть 1. Создание и шифрование файлов

- •Часть 2. Восстановление паролей зашифрованных zip-файлов

- •9.1.1.8. «Изучение сеансов связи по протоколам Telnet и ssh с помощью программы Wireshark»

- •Часть 1. Изучение сеанса Telnet с помощью программы Wireshark

- •Часть 2. Изучение сеанса ssh с помощью программы Wireshark

- •9.2.2.7. «Хранилище центров сертификации»

- •Часть 1. Сертификаты, которым доверяет браузер

- •Часть 2. Выявление атаки через посредника

МИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА» (СПбГУТ)

Факультет Инфокоммуникационных сетей и систем Кафедра Защищенных систем связи

Дисциплина Защита операционных систем сетевых устройств

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №8

Информационная безопасность (10.03.01)

(код и наименование направления/специальности)

Студенты группы ИКБ-06:

Ерохин А.Г.

(Ф.И.О.) (подпись)

Гуреев В.А.

(Ф.И.О.) (подпись)

Ананьев В.Р.

(Ф.И.О.) (подпись)

Преподаватель:

Панков А.В.

(Ф.И.О.) (подпись)

Оглавление

9.1.1.6. «Шифрование и расшифровка данных с помощью OpenSSL» 3

9.1.1.7. «Шифрование и расшифровка данных с помощью хакерских инструментов» 5

9.1.1.8. «Изучение сеансов связи по протоколам Telnet и SSH с помощью программы Wireshark» 10

9.2.2.7. «Хранилище центров сертификации» 14

Вывод 19

9.1.1.6. «Шифрование и расшифровка данных с помощью OpenSsl»

Цель работы:

Использовать OpenSSL для шифрования и дешифрования сообщения.

Ход работы:

Часть 1. Шифрование сообщений с помощью OpenSsl

Выполните вход в виртуальную машину рабочей станции CyberOps

Откройте окно терминала.

Шифруемый текстовый файл находится в каталоге /home/analyst/lab.support.files/, поэтому перейдите в этот каталог.

Введите приведенную ниже команду для отображения содержимого текстового файла letter_to_grandma.txt на экране (рис.1).

Рисунок 1 – Отображение содержимого файла

Из того же окна терминала выполните приведенную ниже команду для шифрования текстового файла. В команде будет использован алгоритм AES-256 для шифрования текстового файла, зашифрованная версия сохраняется в файле message.enc. OpenSSL запросит пароль и подтверждение пароля. Введите затребованный пароль и обязательно запомните пароль (рис.2).

![]()

Рисунок 2 – Шифрование файла

Сохраните пароль. OGgyrccEiqOzgTQewfxQNdFfIVRukto0

После завершения процесса, чтобы отобразить содержимое файла message.enc, снова используйте команду cat (рис.3).

![]()

Рисунок 3 – Содержимое файла криптограммы

Для того чтобы сделать файл пригодным для чтения, выполните команду OpenSSL повторно, но на этот раз добавьте параметр -а.

Вновь используйте команду cat для отображения содержимого вновь созданного файла message.enc (рис.4).

Рисунок 4 – Содержимое файла криптограммы в кодировке base64

Часть 2. Расшифровка сообщений с помощью OpenSsl

Для расшифровки message.enc используйте приведенную ниже команду

openssl aes-256-cbc –a -d -in message.enc -out decrypted_letter.txt

OpenSSL запросит пароль, который использовался для шифрования. Введите пароль еще раз.

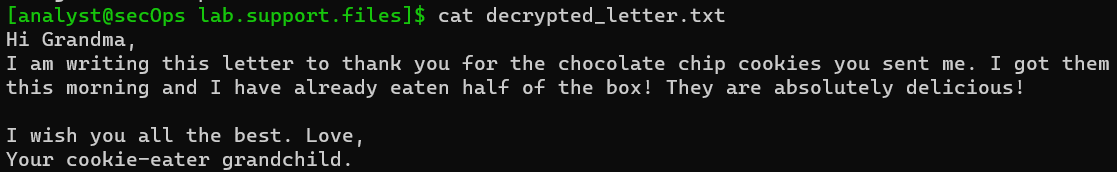

После расшифровки с помощью OpenSSL файла message.enc расшифрованное сообщение сохраняется в текстовом файле с именем decrypted_letter.txt. Используйте cat для показа содержимого decrypted_letter.txt (рис.5).

Рисунок 5 – Дешифрование криптограммы

Правильно ли расшифровано письмо? Да

9.1.1.7. «Шифрование и расшифровка данных с помощью хакерских инструментов»

Цель работы:

Восстановление паролей зашифрованного ZIP-файла.

Ход работы:

Часть 1. Создание и шифрование файлов

Шаг 1. Создание текстовых файлов.

Запустите виртуальную машину рабочей станции CyberOps.

Откройте окно терминала. Убедитесь, что вы находитесь в главном каталоге analyst. В противном случае введите cd ~ в командной строке терминала.

Создайте новую папку с именем Zip-Files, используя команду mkdir Zip-Files.

Перейдите в этот каталог, используя команду cd Zip-Files.

Введите следующие команды для создания трех текстовых файлов (рис.6).

Рисунок 6 – Создание текстовых файлов

Убедитесь, что файлы созданы, с помощью команды ls (рис.7).

Рисунок 7 – Успешное создание файлов

Шаг 2. Архивирование и шифрование текстовых файлов.

Создайте зашифрованный ZIP-файл с именем file-1.zip, содержащий три текстовых файла.

При появлении запроса пароля введите односимвольный пароль по своему выбору (рис.8).

Рисунок 8 – Создание архива с односимвольным паролем

Повторите процедуру для создания 4 других файлов.

file-2.zip с двухсимвольным паролем по вашему выбору.

file-3.zip с трехсимвольным паролем по вашему выбору.

file-4.zip с 4-символьным паролем по вашему выбору.

file-5.zip с 5-символьным паролем по вашему выбору.

Убедитесь, что все ZIP-файлы были созданы с помощью команды ls -l f* (рис.9).

Рисунок 9 – Успешное создание архивов

Попробуйте открыть zip-файл с помощью неверного пароля (рис.10).

Рисунок 10 – Попытка открытия архива с неверным паролем