Термины Л1

.docx

Национальная безопасность Российской Федерации -состояние защищенности национальных интересов Российской Федерации от внешних и внутренних угроз, при котором обеспечиваются реализация конституционных прав и свобод граждан, достойные качество и уровень их жизни, гражданский мир и согласие в стране, охрана суверенитета Российской Федерации, ее независимости и государственной целостности, социально-экономическое развитие страны.

Информационная безопасность — это защищенность информации от незаконного получения, изменения и уничтожения, а также защищенность информационных ресурсов от воздействий, направленных на нарушение их работоспособности.

Цели защиты информации

- обеспечение целостности данных (т.е. существование данных в неискаженном виде);

- обеспечение конфиденциальность данных (т.е. данные доступны только тем субъектам, которым предоставлены на то соответствующие полномочия);

- обеспечение доступность данных (т.е. только имеющий соответствующие полномочия субъект может в любое время без особых проблем получить доступ к необходимым данным). Мб доступ санкционированный и несанкционированный

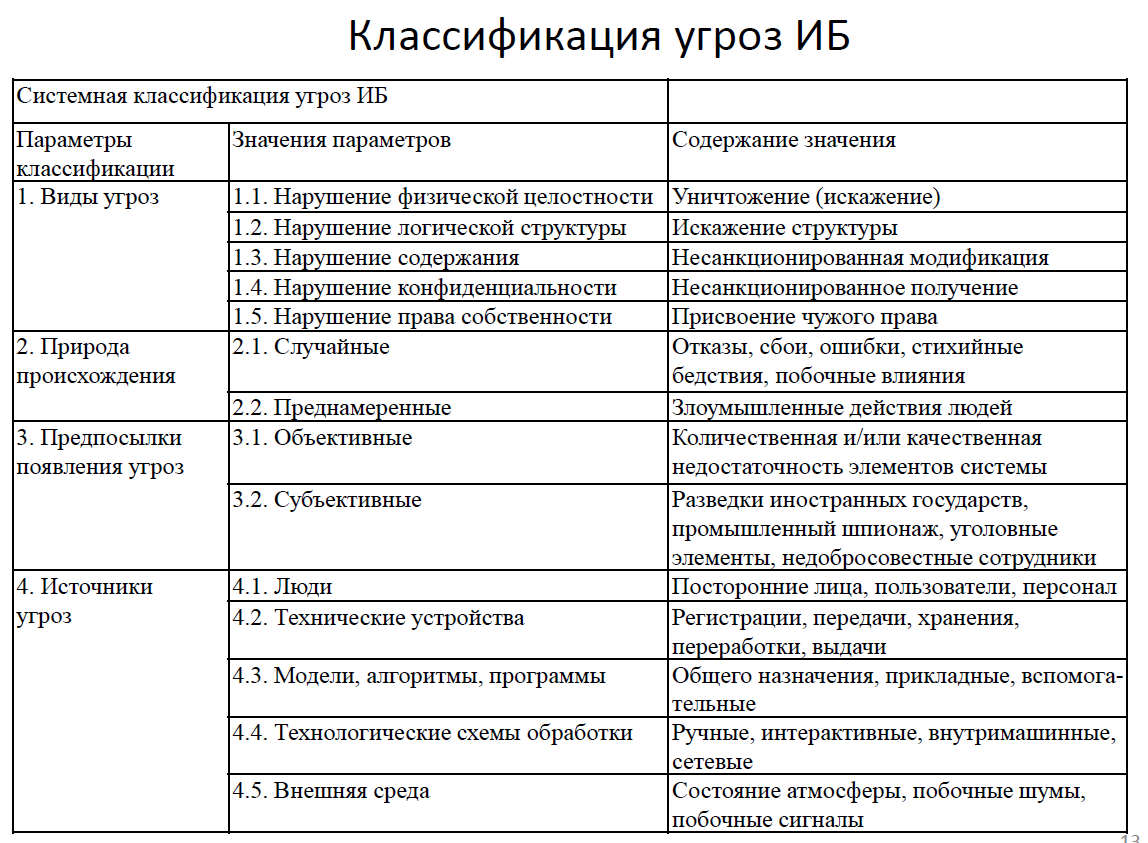

Угрозы информации - Потенциально или реально существующие воздействия, приводящие к ущербу информации

Угрозы безопасности информации могут быть случайными (непреднамеренными) — это угрозы, источником которых являются ошибки в ПО, выход из строя аппаратных средств, неправильные действия пользователей и проч., и умышленными, цель которых нанесение ущерба (например, получение информации, циркулирующей в каналах связи, посредством их прослушивания, вывод из строя компьютерной техники, искажение информации в базах данных и др.).

Источники угроз информационной безопасности (технические и человеческий фактор)

Технические источники угроз ИБ

•ошибки в программном обеспечении;

• сетевые атаки, в том числе DoS- и DDoS-атаки;

•компьютерные вирусы, черви, троянское ВПО;

•анализаторы протоколов и прослушивающие программы;

• технические средства съема информации

Объекты ИБ Защита информации должна осуществляться по отношению к:

•человеку (защита персональных данных);

•организации (защита персональной и коммерческой информации);

•государства (защита всей информации).

ОСНОВНЫЕ ПОНЯТИЯ

Информация — это сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления. Информация может существовать в различных формах в виде совокупностей некоторых знаков (символов, сигналов и т. д.) на носителях различных типов. Она может представлять ценность для отдельных лиц или организаций.

Защищаемая информация — информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственниками информации. Собственниками информации могут быть государство, юридическое лицо, группа физических лиц, отдельное физическое лицо [1]. В последнее время все большие объемы информации, в том числе и критически важной для отдельных людей, организаций или государств, хранятся, обрабатываются и передаются с использованием автоматизированных систем (АС) обработки информации.

Система обработки информации — совокупность технических средств и программного обеспечения, а также методов обработки информации и действий персонала, необходимых для выполнения автоматизированной обработки информации [2].

Объект информатизации — совокупность информационных ресурсов, средств и систем обработки информации, используемых в соответствии с заданной информационной технологией, а также средств их обеспечения, помещений или объектов (зданий, сооружений, технических средств), в которых эти средства и системы установлены, или помещений и объектов, предназначенных для ведения конфиденциальных переговоров. В зависимости от конкретных условий может решаться задача обеспечения комплексной безопасности объекта информатизации или защиты отдельных ресурсов — информационных, программных и т. д.

Информационные ресурсы (активы) — отдельные документы и отдельные массивы документов, документы и массивы документов, содержащиеся в информационных системах (библиотеках, архивах, фондах, банках данных, информационных системах других видов).

Рассматривая вопросы безопасности АС, можно говорить о наличии некоторых «желательных» состояний системы, через которые и описывается ее «защищенность» или «безопасность». Безопасность является таким же свойством системы, как надежность или производительность, и в последнее время ей уделяется все большее внимание. Чтобы указать на причины выхода системы из безопасного состояния, вводятся понятия «угроза» и «уязвимость».

Цель защиты информации - это желаемый результат защиты информации. Целью защиты информации может быть предотвращение нанесения ущерба собственнику,, владельцу, пользователю, информации в результате возможной утечки информации и/или несанкционированного и непреднамеренного воздействия на информацию.

Эффективность защиты информации - степень соответствия результатов защиты информации поставленной цели.

Угроза (безопасности информации) — совокупность условий и факторов, создающих потенциальную или реально существующую опасность нарушения безопасности информации.

Источник угрозы безопасности информации — субъект (физическое лицо, материальный объект или физическое явление), являющийся непосредственной причиной возникновения угрозы безопасности информации. По типу источника угрозы делят на связанные и несвязанные с деятельностью человека. Примерами могут служить, соответственно, удаление пользователем файла с важной информацией и пожар в здании. Угрозы, связанные с деятельностью человека, разделяют на угрозы случайного и преднамеренного характера. В последнем случае источник угрозы называют нарушителем или злоумышленником.

Уязвимость (информационной системы) — свойство информационной системы, обуславливающее возможность реализации угроз безопасности обрабатываемой в ней информации. Например, угроза потери информации из-за сбоя в сети электропитания реализуется, если в АС не применяются источники бесперебойного питания или средства резервного электроснабжения (это является уязвимостью).

Угроза конфиденциальности (угроза раскрытия) — это угроза, в результате реализации которой конфиденциальная или секретная информация становится доступной лицу, группе лиц или какой-либо организации, которой она не предназначалась. Здесь надо пояснить разницу между секретной и конфиденциальной информацией. В отечественной литературе «секретной» обычно называют информацию, относящуюся к разряду государственной тайны, а «конфиденциальной» — персональные данные, коммерческую тайну и т. п.

Угроза целостности — угроза, в результате реализации которой информация становится измененной или уничтоженной. Необходимо отметить, что и в нормальном режиме работы АС данные могут изменяться и удаляться. Являются ли эти действия легальными или нет, должно определяться политикой безопасности.

Политика безопасности — совокупность документированных правил, процедур, практических приемов или руководящих принципов в области безопасности информации, которыми руководствуется организация в своей деятельности.

Угроза отказа в обслуживании (угроза доступности) — угроза, реализация которой приведет к отказу в обслуживании клиентов АС, несанкционированному использованию ресурсов злоумышленниками по своему усмотрению.

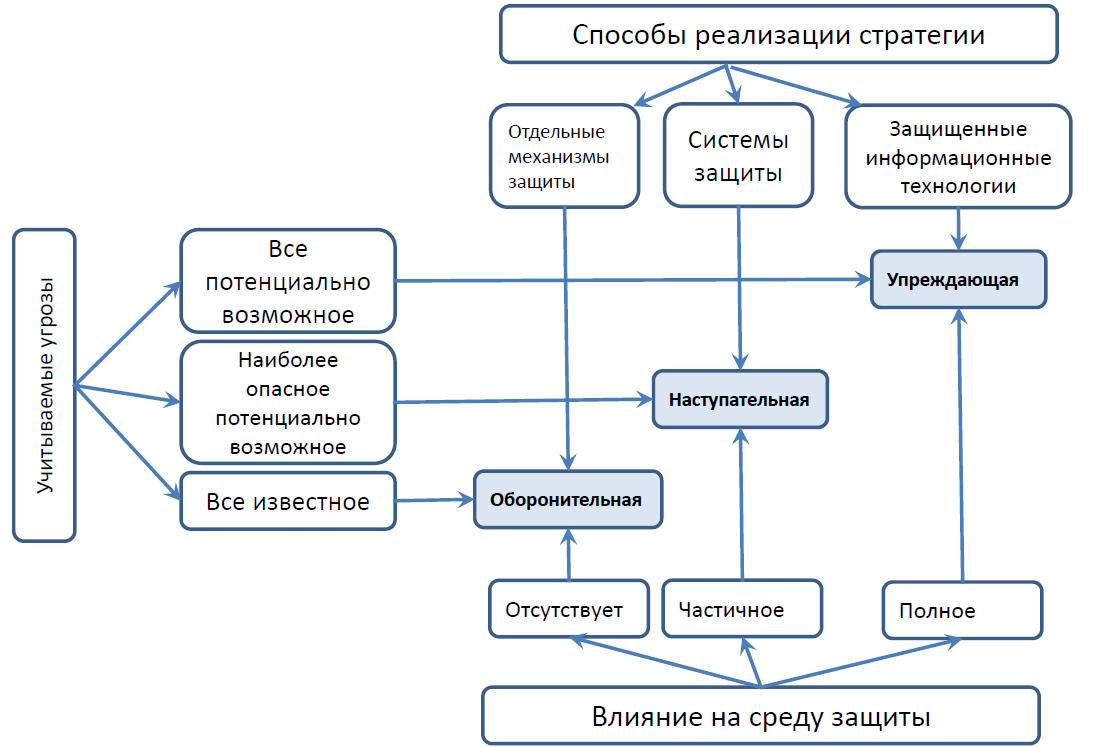

Стратегии защиты информации

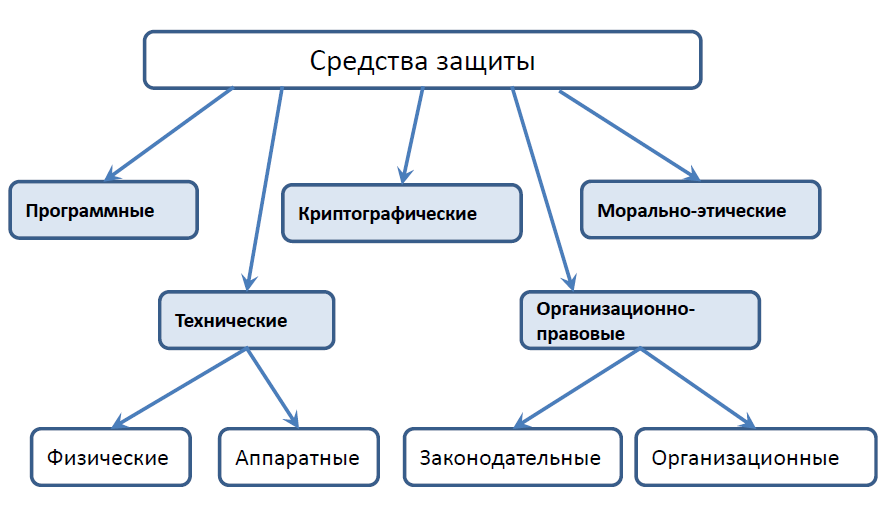

Средства защиты

Требования к системе защиты информации

•функциональные — обеспечение решения требуемой совокупности задач защиты, удовлетворение всем ее требованиям;

•эргономические — минимизация помех пользователям, удобство для персонала СЗИ;

•экономические — минимизация затрат на систему, максимальное использование серийных средств;

•технические — комплексное использование средств зашиты, оптимизация архитектуры;

•организационные — структурированность всех компонентов, простота эксплуатации.

Информационные угрозы реализуются в виде:

•нарушения адресности и своевременности информационного обмена, противозаконного сбора и использования информации;

•осуществления несанкционированного доступа к информационным ресурсам и их противоправного использования;

•хищения информационных ресурсов из банков и баз данных;

•нарушения технологии обработки информации.

Программно-математические угрозы реализуются в виде:

•внедрения в аппаратные и программные изделия компонентов, реализующих функции, не описанные в документации на них;

•разработки и распространения программ, нарушающих нормальное функционирование информационных систем или их систем защиты информации.

Физические угрозы реализуются в виде:

•уничтожения, повреждения, радиоэлектронного подавления или разрушения средств и систем обработки информации телекоммуникации и связи;

•уничтожения, повреждения, разрушения или хищения материальных и других носителей информации;

•хищение программных или аппаратных ключей и средств криптографической защиты информации

•перехвата информации в технических каналах связи и телекоммуникационных системах;

•внедрения электронных устройств перехвата информации в технические средства связи и телекоммуникационные системы, а также в служебные помещения;

•перехвата, дешифрования и навязывания ложной информации в сетях передачи данных и линиях связи;

•воздействия на парольно-ключевые системы защиты средств обработки и передачи информации.

Организационные угрозы реализуются в виде:

•невыполнения требований законодательства в информационной сфере;

•противоправной закупки несовершенных или устаревших информационных технологий, средств информатизации, телекоммуникации и связи.

Основные принципы обеспечения информационной безопасности

Системности.

Комплексности.

Непрерывности защиты.

Разумной достаточности.

Гибкости управления и применения.

Открытости алгоритмов и механизмов защиты.

Простоты применения защитных мер и средств.

Плановости.

Целенаправленности.

Конкретности.

Активности.

Надежности.

Универсальности.