- •Электронная цифровая подпись

- •Возможные злоумышленные действия:

- •Электронная цифровая подпись-механизм аутентификации электронного документа (установление подлинности автора и отсутствие изменений в

- •Процедура постановки подписи

- •Процедура проверки подписи

- •Хэш-функция

- •Требования к хэш-функциям

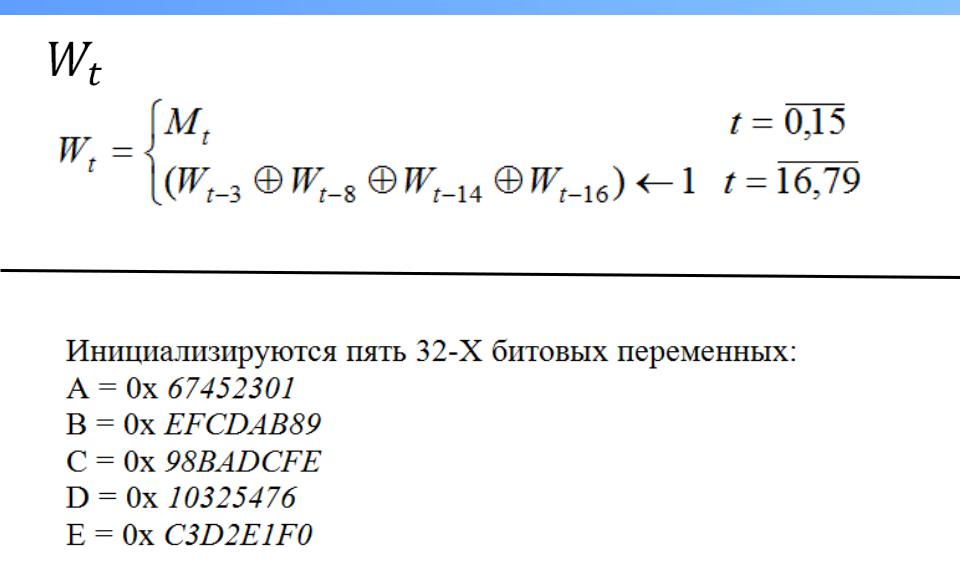

- •- 32-х разрядное слово

- •Алгоритм

- •Алгоритм ЭЦП RSA

Электронная цифровая подпись

1

Возможные злоумышленные действия:

1.Активный перехват – нарушитель перехватывает документ и изменяет его;

2.Маскарад – пользователь С посылает документ пользователю В от имени пользователя А;

3.Подмена – пользователь В изменяет или формирует новый документ и заявляет, что получил его от пользователя А;

4.Повтор – пользователь С повторяет раннее переданный документ, который пользователь А посылал пользователю В.

2

Электронная цифровая подпись-механизм аутентификации электронного документа (установление подлинности автора и отсутствие изменений в документе).

Функциональность:

1.Удостоверяет, что подписанный текст исходит от лица, поставившего подпись

2.Не дает лицу, поставившему подпись, возможность отказаться от обязательств, связанных с подписанным текстом

3.Гарантирует целостность подписанного текста

Система ЭЦП включает две процедуры:

1.Процедура постановки подписи

2.Процедура проверки подписи

3

1.Вычисляем хэш-функцию m=H(M), где M-исходный документ

2.Отправитель шифрует секретным ключом

3.Получатель находит хэш-функцию от М, а затем расшифровывает C открытым ключом

4

Процедура постановки подписи

5

Процедура проверки подписи

6

Хэш-функция

Хэш-функция – однонаправленная функция, предназначена для сжатия документа М.

Большинство хэш-функций: hi = H(mi, hi-1).

7

Требования к хэш-функциям

1.Хэш-функция Н должна применяться к блоку данных любой длины.

2.Хэш-функция Н создает выход фиксированной длины.

3.Н (М) относительно легко (за полиномиальное время) вычисляется для любого значения М.

4.Для любого данного значения хэш-кода h вычислительно невозможно найти M такое, что Н (M) = h.

5.Для любого данного х вычислительно невозможно найти y≠x, что H (y) = H (x).

6.Вычислительно невозможно найти произвольную пару (х, y) такую, что H (y) = H (x).

8

SHA

Сообщение М разбивается на блоки по 512 бит

Длина хэш-кода: 160 бит

Число шагов алгоритма: 80

Число функций |

равно 4 |

Число констант |

равно 4 |

9

- 32-х разрядное слово

10