11_1

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ,

СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

Факультет Инфокоммуникационных сетей и систем

Кафедра Защищенных систем связи

Дисциплина Криптографические протоколы

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №11.1

«Криптографическая защита данных в вычислительных сетях на основе программной системы PGP»

(тема отчета)

10.03.01 Информационная безопасность

(код и наименование направления/специальности)

Студент:

Травкина Е.А., ИКБ-14

(Ф.И.О., № группы) (подпись)

Преподаватель:

Проф. Яковлев В.А.

(науч. Звание, Ф.И.О) (подпись)

Лабораторная работа 1. «Криптографическая защита данных в вычислительных сетях на основе программной системы PGP»

Цель работы

Изучить способы и приобрести навыки применения средств криптографической защиты информации с использованием пакета программ PGP

Содержание отчёта

-

Название исходного файла

Название расшифрованного файла

Название подписанного файла

Название зашифр. и подписанного файла

Расширение файла

19to0.txt

19to0t.txt

19to01.txt

19to01.txt

Размер файла

13Байт

916байт

280байт

916байт

Ход работы

Генерирование, хранение и подписание ключей

Запустите программу PGP Desktop. Для генерации ключей следует из основного меню главного окна этой программы выполнить команду File→New PGP Key… В результате будет вызван Мастер создания ключей (подпрограмма PGP Key Generation Assistant).

При появлении окна запроса сведений о владельце генерируемой пары ключей в поле Full Name необходимо ввести свой идентификатор (фамилию, имя), а в поле Primary Email – адрес электронной почты (выбрать произвольно, например, petrov@mail.ru).

При нажатии на кнопку Advanced откроется окно Advanced Key Settings, в котором можно указать дополнительные параметры для ключа.

Установление флажка Generate separate signing subkey даст возможность создавать отдельный подключ для создания подписи. (Не устанавливать)

В поля Enter Passphrase и Re-enter Passphrase появившегося окна дважды ввести парольную фразу для последующего доступа к генерируемому закрытому ключу. Установление флажка Show Keystrokes в данном окне задает режим отображения на экране набираемого на клавиатуре пароля. По умолчанию этот флажок сброшен.

После задания пароля начнется процесс генерации пары ключей, который займет несколько секунд. По окончании создания ключей, требуется нажать кнопку Далее.

Для завершения процесса генерации ключей следует нажать кнопку Done текущего окна.

Сгенерированный закрытый ключ будет зашифрован симметричным способом по указанному пользователем паролю и занесен в файл закрытых ключей secring.skr каталога размещения системы PGP. Сгенерированный открытый ключ автоматически подписывается по соответствующему ему закрытому ключу и заносится в файл открытых ключей pabring.pkr этого же каталога. В файл открытых ключей помещаются также все импортируемые открытые ключи.

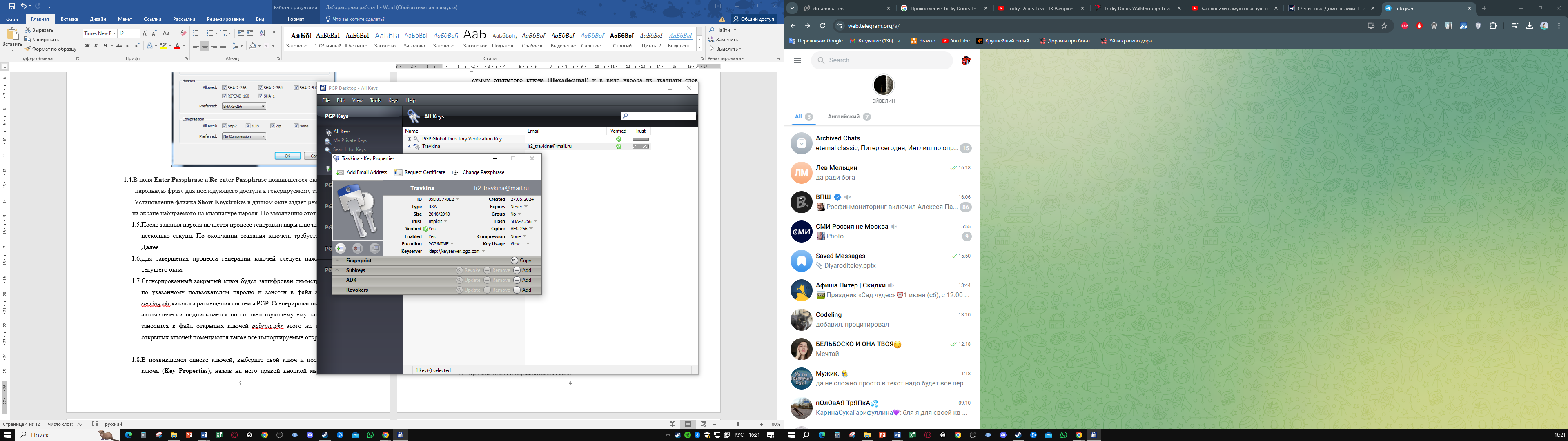

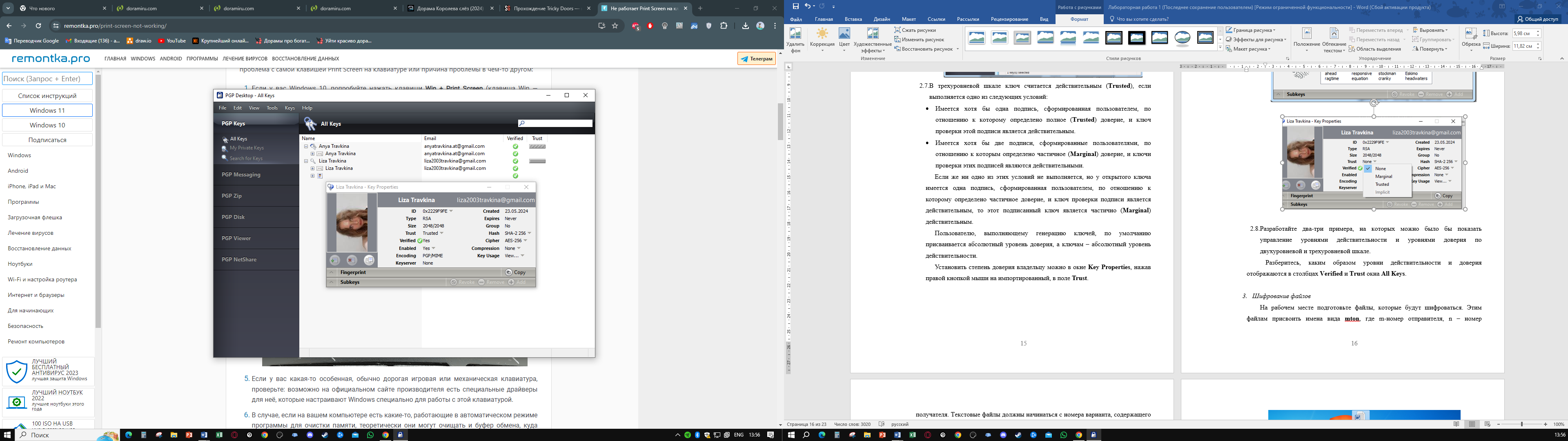

В появившемся списке ключей, выберите свой ключ и посмотрите свойства ключа (Key Properties), нажав на него правой кнопкой мыши. Перепишите параметры ключа в тетрадь. Особенно тщательно перепишите цифровой отпечаток (Fingerprint), который понадобится для аутентификации ключей, преданных по сети связи. Fingerprint вычисляется при помощи криптографической хэш-функции. При малейшем изменении исходной информации изменится и отпечаток сообщения. При этом по отпечатку невозможно восстановить исходное сообщение. В программе PGP Desktop имеется два вида отображения Fingerprint: в виде последовательности шестнадцатеричных символов, которые представляют собой контрольную сумму открытого ключа (Hexadecimal) и в виде набора из двадцати слов (Biometric), являющегося удобным для передачи по голосовому каналу. В вычислительном плане практически невозможно создать ложное сообщение, имеющее тот же отпечаток. Для этого потребовалось бы перебрать 2160 вариантов. Если требуется сохранить Fingerprint в виде компьютерного файла, то это можно сделать, скопировав его в буферную память при помощи кнопки Copy, а затем вставить на диск, флэш-диск или записать на CD/DVD.

Кроме отпечатка ключ может содержать фотографию своего владельца. В окне свойств фотография отображается на месте изображения ключей в верхнем левом углу окна. Загрузить фотографию можно, нажав на кнопку со знаком «+» под изображением ключей. В появившемся окне нажать Select File и выбрать изображение размером 120×144.

Прямой обмен открытыми ключами

Скопировать открытые ключи, созданные на рабочем месте, в отдельный файл для передачи другим пользователям можно несколькими способами.

С помощью команды экспортирования. Для этого щелкнуть правой кнопкой мыши на созданной паре ключей и выбрать в контекстном меню пункт Export, ввести в качестве имени файла № рабочего места (от 1 до 9) и свою Фамилию.

Выделить запись требуемого ключа и в меню выбрать File→Export→Key…

Путем «перетаскивания» ярлыка ключа. Запустить диспетчер файлов Проводник (Explorer) и открыть каталог РК№группы. Перетащить мышью из окна All Keys запись экспортируемого ключа в раскрытый каталог окна программы Проводник; в раскрытом каталоге экспортированный ключ будет помещен в файл <идентификатор владельца>.asc

Пользователю соседнего рабочего места необходимо скопировать ключ из данной папки к себе в связку открытых ключей. Это также можно сделать двумя способами.

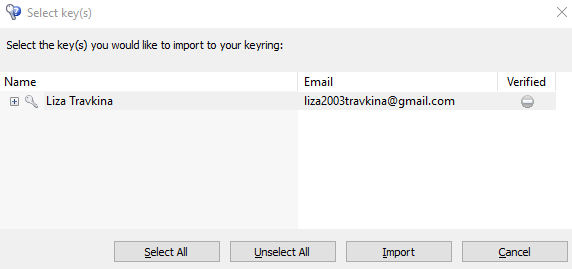

С помощью команды импортирования программы. Для этого в меню выбрать File→Import и выбрать файл с импортируемым открытым ключом. В появившемся окне Select keys нажать кнопку Import.

Путем «перетаскивания» ярлыка ключа. Запустить диспетчер файлов Проводник (Explorer) и открыть каталог РК№группы. Перетащить мышью из окна программы Проводник файл с импортируемым ключом в окно All Keys.

Для подписания импортированного ключа нажать клавишу Keys →Sing

Перед тем, как подписать ключ, нужно убедиться в его аутентичности. Для этого следует сравнить Fingerprint в появившемся окне с Fingerprint владельца ключа, полученному по дополнительному каналу связи. При совпадении установить флажок в окне Allow signature to be exported, задающий разрешение для последующего экспорта формируемой цифровой подписи вместе с заверяемым ключом, и нажать ОК.

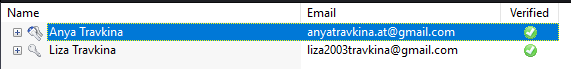

Серая точка в столбце Varified, указывающая на неподписанный ключ, должна смениться на зеленую. Зеленая точка служит обозначением подписанного ключа.

В PGP по умолчанию принята двухуровневая шкала действительности открытого ключа. Уровень действительности (действительности или недействительности) определяется на основе уровней доверия к пользователям, чьи подписи стоят под этим ключом. Открытый ключ считается недействительным, если его подписи сформированы пользователями, к которым отсутствует доверие, или обладающими недействительными ключами. Если же имеется хотя бы одна подпись, сформированная пользователем, по отношению к которому определено частичное или полное доверие и ключ проверки этой подписи является действительным, то подписанный ключ также считается действительным.

В PGP пользователь может задать три уровня доверия к владельцу открытого ключа: полное доверие (Trusted), частичное (Marginal) и отсутствие доверия (None). Для задания уровня доверия к владельцу ключа, его ключ должен быть действительным, т.е. он должен быть подписан хотя бы одним пользователем, владеющим действительным ключом.

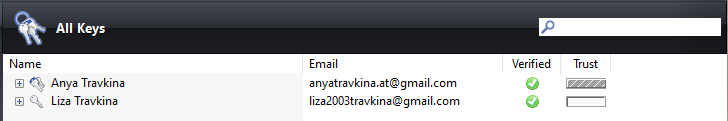

Для перехода к трехуровневой шкале необходимо щелкнуть на значке View в системном лотке и выбрать пункт Columns→Trust. В окне All Keys появится новая колонка Trust.

В трехуровневой шкале ключ считается действительным (Trusted), если выполняется одно из следующих условий:

Имеется хотя бы одна подпись, сформированная пользователем, по отношению к которому определено полное (Trusted) доверие, и ключ проверки этой подписи является действительным.

Имеется хотя бы две подписи, сформированные пользователями, по отношению к которым определено частичное (Marginal) доверие, и ключи проверки этих подписей являются действительными.

Если же ни одно из этих условий не выполняется, но у открытого ключа имеется одна подпись, сформированная пользователем, по отношению к которому определено частичное доверие, и ключ проверки подписи является действительным, то этот подписанный ключ является частично (Marginal) действительным.

Пользователю, выполняющему генерацию ключей, по умолчанию присваивается абсолютный уровень доверия, а ключам – абсолютный уровень действительности.

Установить степень доверия владельцу можно в окне Key Properties, нажав правой кнопкой мыши на импортированный, в поле Trust.

Разработайте два-три примера, на которых можно было бы показать управление уровнями действительности и уровнями доверия по двухуровневой и трехуровневой шкале.

Разберитесь, каким образом уровни действительности и доверия отображаются в столбцах Verified и Trust окна All Keys.

Отображение уровня доверия TRUSTED

Отображение уровня доверия NONE

Шифрование файлов

На рабочем месте подготовьте файлы, которые будут шифроваться. Этим файлам присвоить имена вида mton, где m-номер отправителя, n – номер получателя. Текстовые файлы должны начинаться с номера варианта, содержащего две цифры номера группы и две цифры порядкового номера студента по журналу.

Для того, чтобы зашифровать созданные файлы на открытых ключах получателей, открытые ключи должны быть предварительно импортированы в связку открытых ключей.

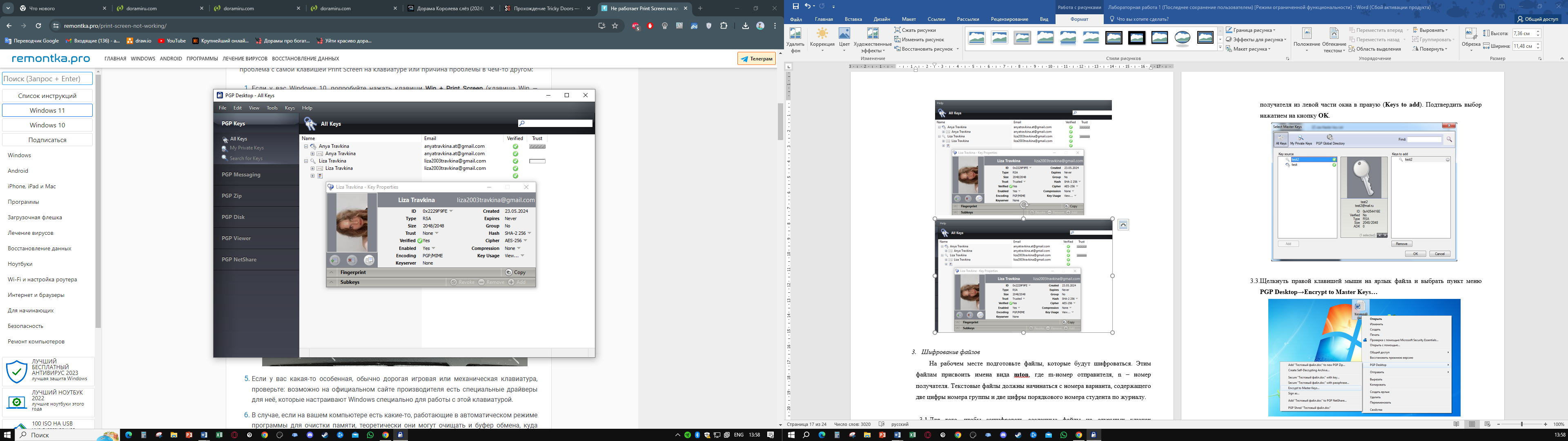

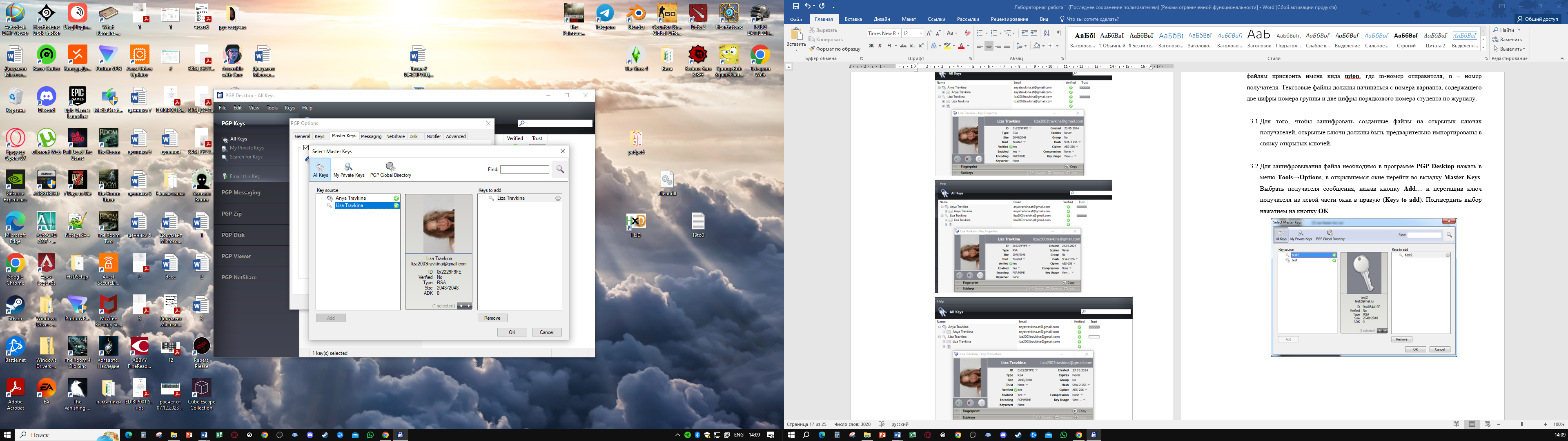

Для зашифровывания файла необходимо в программе PGP Desktop нажать в меню Tools→Options, в открывшемся окне перейти во вкладку Master Keys. Выбрать получателя сообщения, нажав кнопку Add… и перетащив ключ получателя из левой части окна в правую (Keys to add). Подтвердить выбор нажатием на кнопку OK.

Щелкнуть правой клавишей мыши на ярлык файла и выбрать пункт меню PGP Desktop→Encrypt to Master Keys…

Контекстном меню PGP Desktop содержит также команды Add to new PGP Zip…, которая позволяет добавить файл в архив, Create Self-Decrypting Archive…, позволяющая создать саморасшифровывающийся архив, Secure with key, используемую для шифрования и подписания файла своим закрытым ключом, Secure with passphrase…, используемую для шифрования и подписания файла паролем, без ключа), Sing as… для подписания файла и PGP Shred для удаления этого файла.

Для того, чтобы дешифровать полученное сообщение, необходимо скопировать предназначенное Вам сообщение из папки общего доступа на рабочую станцию. Выделить ярлык данного сообщения, выбрать пункт PGP Desktop → Decrypt@Veryfy«Название файла».

Укажите папку, в которую будет помещен расшифрованный файл и нажмите Сохранить. Убедитесь в осмысленности принятого текста.

Подписывание файлов

Создайте текстовый файл с именем mton. Подпишите файл своим секретным ключом, для этого щелкнув правой кнопкой мыши на текстовом файле, выберите пункт PGP Desktop → Sing as…

Выбрав ключ, которым будет подписываться файл, установите флажок Save Detached signature(s) и нажмите Далее.

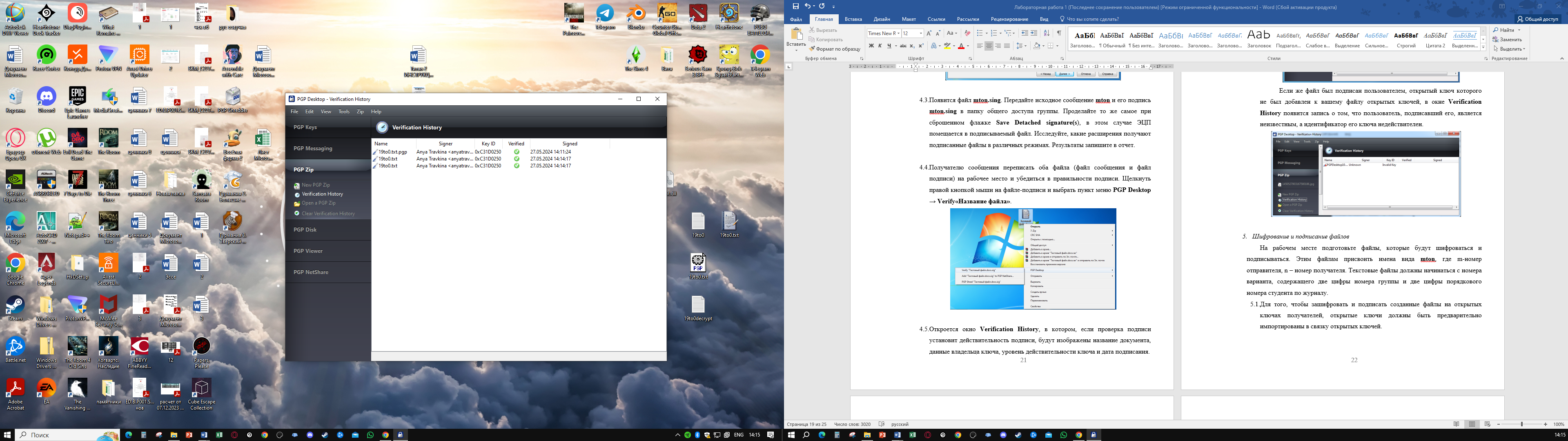

Появится файл mton.sing. Передайте исходное сообщение mton и его подпись mton.sing в папку общего доступа группы. Проделайте то же самое при сброшенном флажке Save Detached signature(s), в этом случае ЭЦП помещается в подписываемый файл. Исследуйте, какие расширения получают подписанные файлы в различных режимах. Результаты запишите в отчет.

Получателю сообщения переписать оба файла (файл сообщения и файл подписи) на рабочее место и убедиться в правильности подписи. Щелкнуть правой кнопкой мыши на файле-подписи и выбрать пункт меню PGP Desktop → Verify«Название файла».

Откроется окно Verification History, в котором, если проверка подписи установит действительность подписи, будут изображены название документа, данные владельца ключа, уровень действительности ключа и дата подписания.

Шифрование и подписание файлов

На рабочем месте подготовьте файлы, которые будут шифроваться и подписываться. Этим файлам присвоить имена вида mton, где m-номер отправителя, n – номер получателя. Текстовые файлы должны начинаться с номера варианта, содержащего две цифры номера группы и две цифры порядкового номера студента по журналу.

Для того, чтобы зашифровать и подписать созданные файлы на открытых ключах получателей, открытые ключи должны быть предварительно импортированы в связку открытых ключей.

Для зашифровывания и подписания необходимо щелкнуть правой клавишей мыши на ярлык файла и выбрать пункт меню PGP Desktop→Secure«Название файла»with key…

Выбрать получателя сообщения, нажав кнопку Add… и перетащив ключ получателя из левой части окна в правую (Keys to add) .

Нажать ОК, затем Далее. В поле Save Location указать папку общего доступа группы Crypt№группы.

Для того, чтобы дешифровать полученное сообщение и проверить его подпись, необходимо скопировать пререданное сообщение из папки общего доступа на рабочую станцию. Выделить ярлык данного сообщения, выбрать пункт PGP Desktop → Decrypt@Veryfy«Название файла».

Укажите папку, в которую будет помещен расшифрованный файл и нажмите Сохранить. Убедитесь в осмысленности принятого текста и верности подписи.

Задание 1. Содержание файлов.

Задание 2. Содержание файлов.

Вывод

В ходе выполнения лабораторной работы №11.1 были изучены способы и приобретены навыки применения средств криптографической защиты информации с использованием пакета программ PGP.

Санкт-Петербург

2024 г.