7

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РФ ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕУЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ «САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА» (СПбГУТ)

Факультет Инфокоммуникационных сетей и систем

Кафедра Защищенных систем связи

Дисциплина Криптографические протоколы

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №7

«ИЗУЧЕНИЕ СИСТЕМЫ ШИФРОВАНИЯ ПЭЙЕ И ЕЕ ГОМОМОРФНЫХ СВОЙСТВ»

(тема отчета)

10.03.01 Информационная безопасность

(код и наименование направления/специальности)

Студент:

Травкина Е.А., ИКБ-14

(Ф.И.О., № группы) (подпись)

Преподаватель:

д-р техн. наук, проф., Яковлев В.А.

(уч. степень, уч. звание, Ф.И.О.) (подпись)

Цель лабораторной работы

Закрепление теоретических знаний, приобретение навыков шифрования и дешифрования информации с помощью КС Пэйе и изучение его гомоморфных свойств.

Таблица 1. Вариант №19

-

№

M

19

19

5

7

Ход выполнения лабораторной работы

Часть 1.

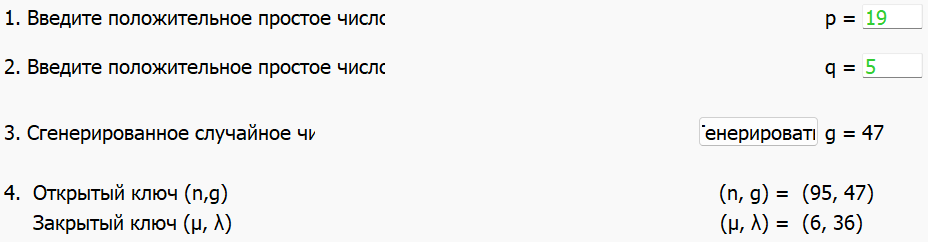

Генерация ключей

Рисунок 1. Генерация ключа

Шифрование

![]() Рисунок

2. Генерация случайного ключа

Рисунок

2. Генерация случайного ключа

Генерируем

случайное число

.

В

нашем случае

.

В

нашем случае

.

.

Введем

значение сообщения

,

которое

нужно зашифровать. По варианту,

,

которое

нужно зашифровать. По варианту,

Криптограмма

вычисляется следующим способом:

.

В результате чего получаем

.

В результате чего получаем

.

.

=

7463

7463

Рисунок 3. Шифрование сообщения

Дешифрование

Вводим значение получившейся криптограммы для дальнейшего расшифрования.

D(c) = L (c^λmod n^2)* μ mod n = 17 * 6 mod 95 = 7

L

( mod

mod

=

=

=

=

17

17

Рисунок 4. Дешифрование криптограммы

Как

видим, значение дешифрованного сообщения

равно истинному значению

,

следовательно дешифрование удалось.

равно истинному значению

,

следовательно дешифрование удалось.

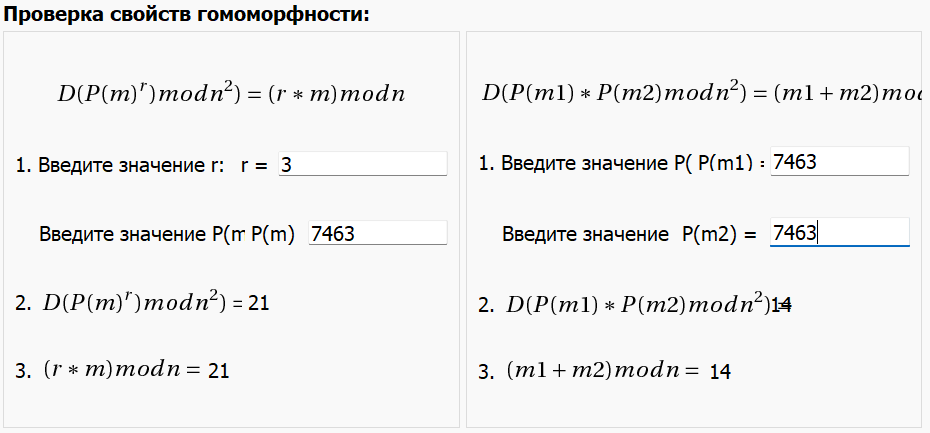

Проверка гомоморфности криптосистемы Пэйе.

Первое

свойство, заключается в следующем:

криптограмму можно возвести в степень

и дешифровать, что равносильно умножению

сообщения на эту константу:

и дешифровать, что равносильно умножению

сообщения на эту константу:

Согласно

второму свойству, при дешифровании

произведения двух криптограмм будет

получена сумма соответствующих им

открытых сообщений:

Согласно варианту, возьмем m = m1 = m2 = 7, D(m) = 7463, r=3

=

4572

=

4572

mod

9025=

mod

9025=

mod 4761

mod 4761

7463 mod 9025 = 7463

4572

4572

Дешифровать полученное сообщение по схеме Пэйе:

D(c)

= L (

mod

=

51 * 6 mod 95 = 21

=

51 * 6 mod 95 = 21

L

(

mod

=

=

= 51

= 51

Посчитаем

=

= 3*7 mod

95 = 21

=

= 3*7 mod

95 = 21

Проверим второе свойство: согласно варианту, возьмем m = m1 = m2 = 7,

P(m1)

=P(m2) =

=

=

7463

7463

P(m1)

* P(m2) mod

=

7463*7463 mod 9025 = 3094

=

7463*7463 mod 9025 = 3094

D(c) = L ( mod = 34 * 6 mod 95 = 14

L

(

mod

=

=

= 34

= 34

(m1 + m2) mod n = 7 +7 mod 95 = 14

Рисунок 6. Проверка свойств гомоморфности

Вывод:

В ходе выполнения данной лабораторной работы были изучены и вручную проведены преобразования, выполняемые при шифровании и дешифровании сообщений в системе Пэйе, проведена проверка её гомоморфных свойств.

Санкт-Петербург

2024