- •1. Классификация сетей связи по типу коммутации, протяженности и топологии (Лекция 1)

- •2. Основные стандартизирующие организации в области сетей передачи данных (Лекция 2)

- •3. Сетевые модели. Инкапсуляция и декапсуляция данных (Лекция 3)

- •4. Эталонная модель osi и стек протоколов tcp/ip (Лекция 3)

- •5. Физический уровень модели osi (Лекция 4) тут затрону все уровни и буду ссылаться сюда при необходимости

- •6. Канальный уровень модели osi. Определение начала и конца сообщения (Лекция 5)

- •7. Канальный уровень модели osi. Обнаружение и исправление ошибок (Лекция 5)

- •8. Основы технологии Ethernet. Формат кадра Ethernet (Лекция 6)

- •10. Метод csma/cd (Лекция 8)

- •11. Коммутируемый Ethernet (Лекция 9)

- •12. Виртуальные локальные сети vlan (Лекция 10)

- •13. Протокол stp (Лекция 11)

- •14. Основы технологии Wi-Fi (Лекция 12)

- •15. Метод csma/ca (Лекция 13)

- •16. Формат кадра 802.11 (Лекция 14)

- •17. Услуги Wi-Fi (Лекция 15)

- •18. Сетевой уровень модели osi (Лекция 16)

- •19. IPv4 адресация (Лекция 17)

- •20. Формат заголовка iPv4 (Лекция 18)

- •20. Формат заголовка iPv4 (Лекция 18)

- •21. Маршрутизация в ip сети (Лекция 19)

- •22. Протокол dhcp (Лекция 21)

- •23. Протокол arp (Лекция 21)

- •24. Протокол icmp (Лекция 21)

- •25. Транспортный уровень модели osi (Лекция 22)

- •26. Протокол udp (Лекция 23)

- •27. Протокол tcp. Обеспечение надежности доставки данных (Лекция 24)

- •28. Формат заголовка tcp (Лекция 25)

- •29. Управление потоком в tcp (Лекция 25)

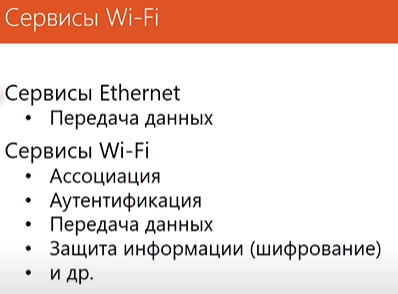

17. Услуги Wi-Fi (Лекция 15)

Для того, чтобы воспользоваться сетью Ethernet, нужно просто подключиться к ней проводом.

В Wi-Fi сигналы распространяются в открытой среде через радиоэфир., поэтому, чтобы организовать надежную работу сети и обеспечить защиту данных, в Wi-Fi кроме передачи данных используются дополнительные сервисы.

Ассоциация – перед тем, как передавать данные по беспроводной сети, нам нужно к ней подключиться.

Аутентификация – перед тем, как подключиться к сети, пользователь должен представиться и доказать, что действительно имеет законный доступ пользования этой сетью.

Передача данных – тут и говорить не надо.

Защита информации (шифрование) – т.к. данные в беспроводной сети могут быть доступны всем, кто находится в области взаимодействия передатчика, для их защиты нужно шифрование.

Wi-Fi предоставляет 2 набора сервисов, базовый и расширенный:

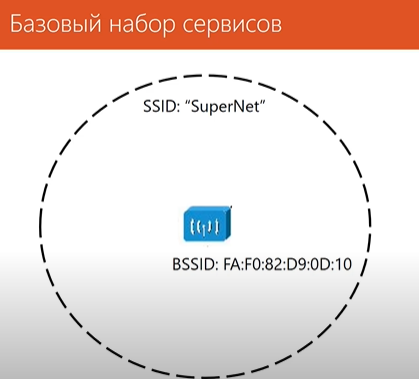

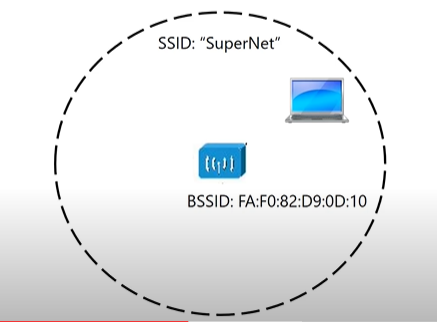

В этом случае у нас есть одна точка доступа, которая может использоваться сама по себе или быть подключена к распределительной системе для того, чтобы обеспечивать доступ клиентов Wi-Fi в интернет.

В своем радиусе действия точка доступа рассылает идентификатор своего набора сервисов.

Идентификатор базового набора сервисов (BSSID) – просто MAC адрес точки доступа.

Кроме того, рассылается идентификатор набора сервисов в понятном для людей виде (SSID – текстовая строка).

Именно SSID мы видим в списке доступных сетей, когда пытаемся подключиться к Wi-Fi

Первый шаг, который нужен для использования Wi-Fi, это пройти аутентификацию:

Для этого клиент высылает точке доступа кадр управления специального вида (MF) с запросом на аутентификацию и если запрос удовлетворил точку доступа, она посылает кадр с положительным ответом.

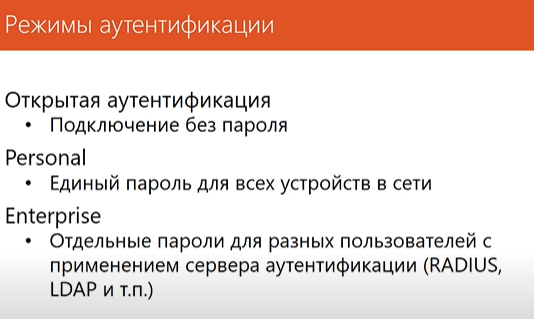

Есть 3 режима аутентификации:

В открытой аутентификации не используется шифрование – все, что мы передаем по такой открытой сети, может быть перехвачено.

После успешной аутентификации клиент высылает точке доступа запрос на ассоциацию – в этом запросе клиент передает параметры Wi-Fi с которыми он может работать. Если эти параметры подходят точке доступа, то она высылает в ответ кадр с успешной ассоциацией.

После аутентификации и ассоциации клиент может передавать данные в беспроводной сети через точку доступа.

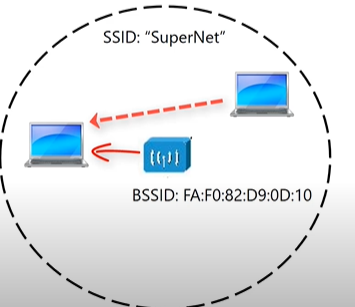

Если клиент хочет отправить данные другому клиенту в этой же сети, то данные все равно проходят через точку доступа (это сделано для упорядовачиния общения в раздеялемом эфере):

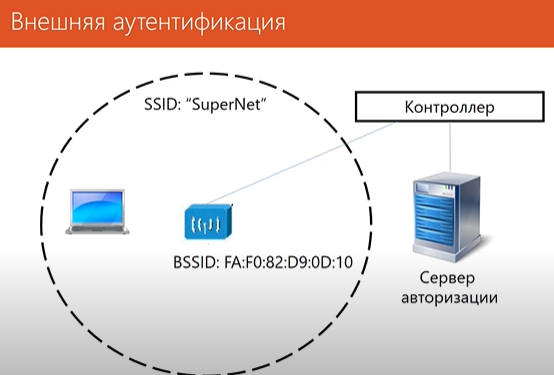

Возможна более сложная ситуация:

После ассоциации клиент подключается к сети, но не имеет право передавать данные. Для этого ему нужно пройти дополнительную аутентификацию, для которой используется сервер авторизации. Пример: подключение к сети в метро – подключаемся к сети, там пароля не нужно, но потом открывается браузер и там уже нужно ввести пароль.

Отключение клиента от беспроводной сети:

Клиент отправляет точке доступа запрос на деассоциацию и деаутентификацию. Точка доступа высылает ответ и отключает клиента от сети.

Если клиент просто вышел из зоны доступа точки доступа и не отправил запрос на деассоциацию и деаутентификацию, то точка доступа некоторое время помнит данные клиента, а потом отключает клиента.

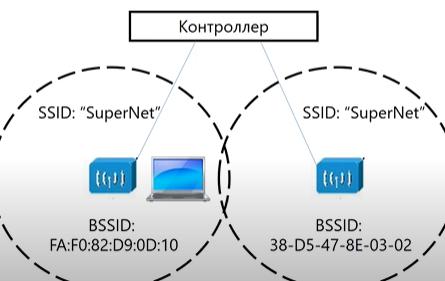

Теперь рассмотрим расширенный набор сервисов:

Полезно, когда нужно создать сеть Wi-Fi на большую территорию, на котору. Нужна зона действия больше, чем у одной точки доступа.

В этом случае используется несколько точек доступа, которые работают согласованно с помощью внешнего контроллера. Все эти точки доступа используют единый идентификатор набора сервисов SSID, но идентификатор базового набора сервисов у каждой из этих точек доступа разный и как правило равен MAC адресу соответствующей точки доступа.

Один из полезных сервисов расширенного набора – Роуминг – когда мы подключились к одной точке доступа, обслуживающей сеть Wi-Fi, и перешли в зону действия другой и продолжать работу:

Это реализовано так: когда мы проходим аутентификацию и ассоциацию с одной точкой доступа, информация о клиенте запоминается не только на точке доступа, но и на контроллере. При переходе в зону действия другой точки доступа она получает данные о клиенте из контроллера.

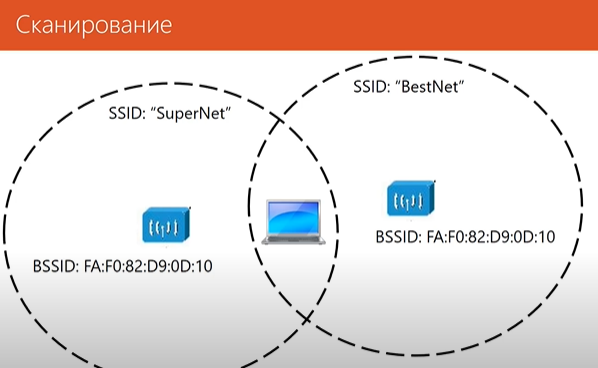

Как клиент узнает, какие точки доступа есть в месте, где он находится?

Этот процесс называется сканированием – есть активное и пассивное сканирование.

Все точки доступа регулярно отправляют специальный широковещательный кадр с информацией о себе (Beacon). Этот кадр содержит идентификатор сети и набор базовых сервисов.

При пассивном сканировании клиент принимает эти кадры от точек доступа и через некоторое время узнает о всех точках доступа и сетях.

Если клиент хочет быстрее получить информацию о точках доступа, не дожидаясь рассылки широковещательных кадров от точек доступа, клиент использует активное сканирование (Probe):

Для этого рассылается специальный широковещательный запрос от клиента ко всем точкам доступа. Получив такой запрос, точки доступа посылают в обратку информацию о сетях, в которых они используются.

Информация, которую мы передаем по сетям, доступна всем, поэтому нам необходимо ее шифровать: