Лабораторная№4

.docxМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

Ордена Трудового Красного Знамени федеральное

государственное бюджетное образовательное

учреждение высшего образования

«Московский технический университет

связи и информатики»

────────────────────────────────────

Кафедра Сети связи и системы коммутации

Лабораторная работа №4

по дисциплине «Сетевые технологии»

на тему:

«Настройка RSTP

Выполнил: студ. гр. БЗС2002

Ломакин Алексей

Проверил: ст. пр.

Максимов С. П.

(Осенний семестр)

Москва 2022

Цель работы:

Настроить протокол RSTP при помощи эмулятора eNSP.

Ход работы:

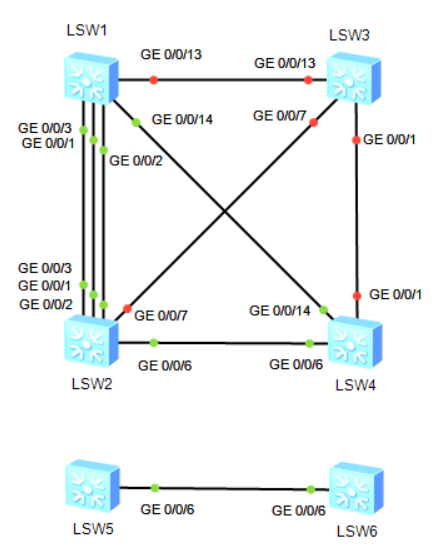

Рисунок 1. Базовая топология сети

Ненужные интерфейсы должны быть выключены для успешных результатов теста:

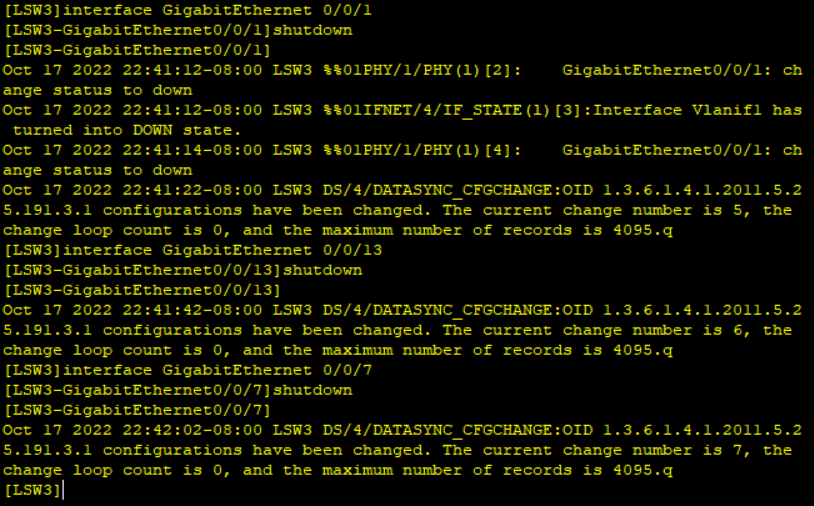

Ethernet 0/0/1 на S3, Ethernet 0/0/13 и Ethernet 0/0/7 на S3;

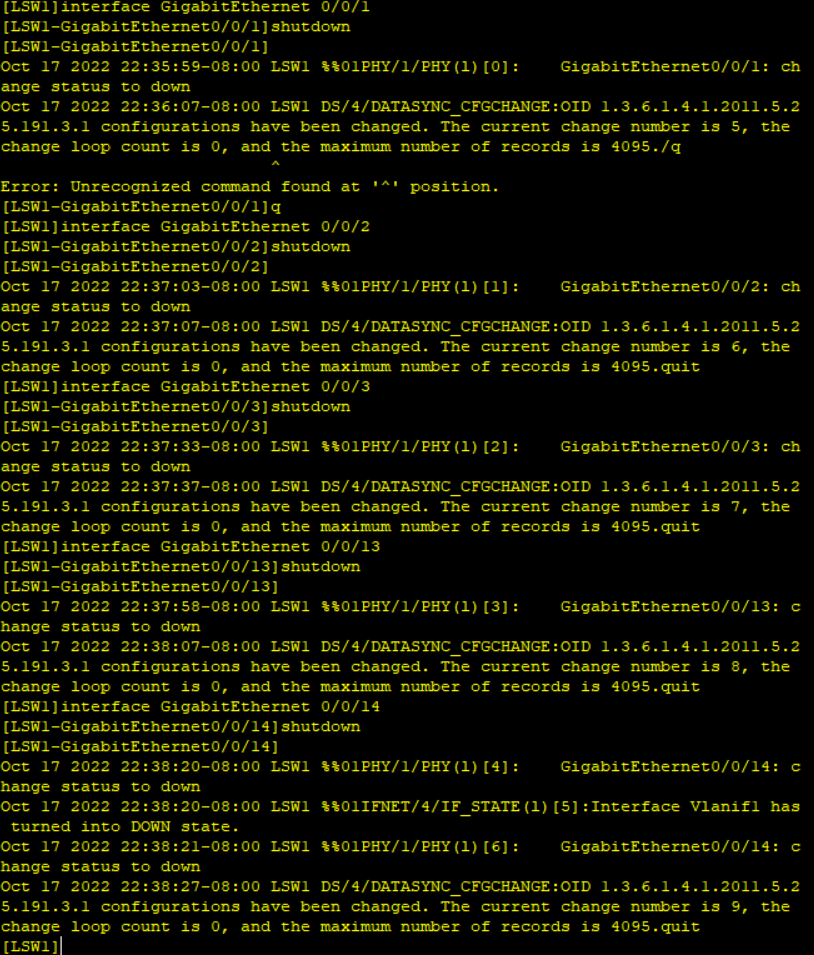

GigabitEthernet 0/0/1, GigabitEthernet 0/0/2, GigabitEthernet 0/0/3, GigabitEthernet 0/0/13, GigabitEthernet 0/0/14, на S1;

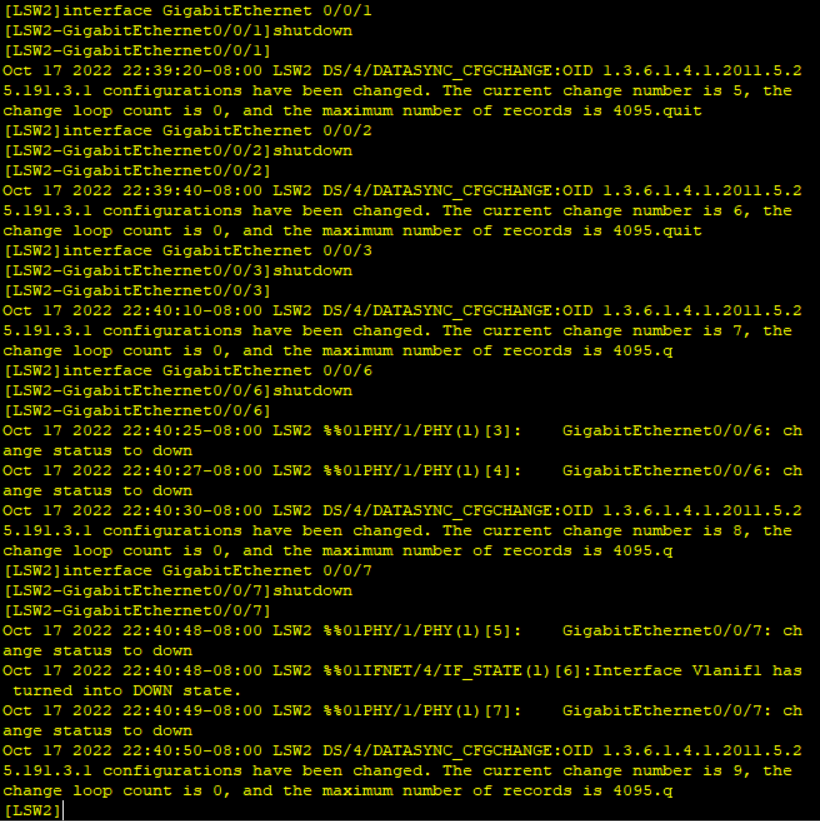

GigabitEthernet 0/0/1, GigabitEthernet 0/0/2, GigabitEthernet 0/0/3, GigabitEthernet 0/0/6, GigabitEthernet 0/0/7, на S2;

Ethernet 0/0/1, Ethernet 0/0/14 и Ethernet 0/0/6 на S4.

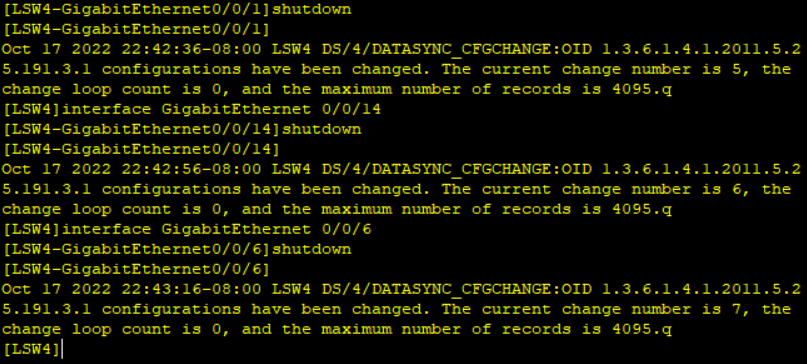

Рисунок 2. Отключение интерфейсов на LSW

Рисунок 3. Отключение интерфейсов на LSW2

Рисунок 4. Отключение интерфейсов на LSW3

Рисунок 5. Отключение интерфейсов на LSW4

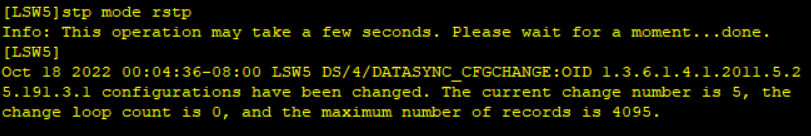

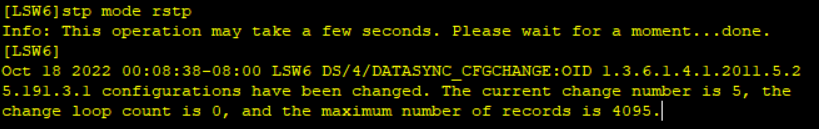

Настроим S1 и S2 для использования RSTP в качестве протокола связующего дерева:

Рисунок 6. LSW5

Рисунок 7. LSW6

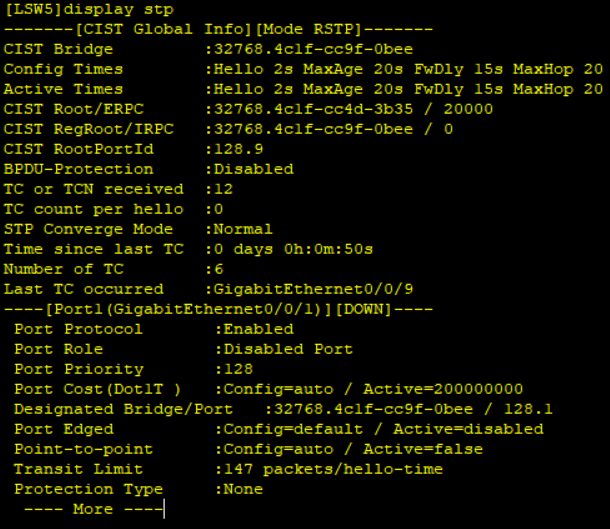

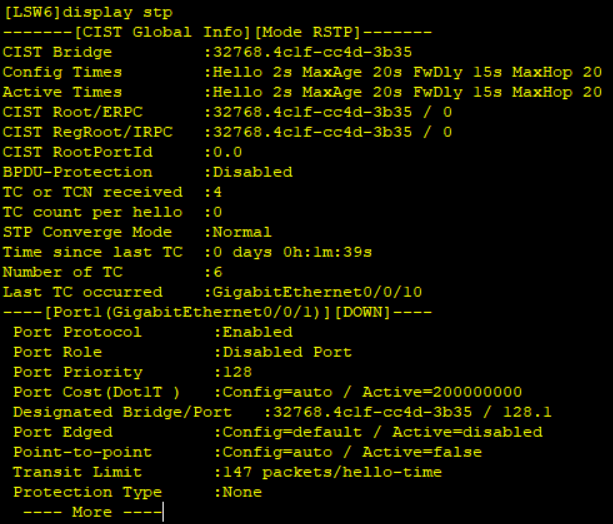

Запустим команду display stp, чтобы просмотреть краткую информацию о RSTP:

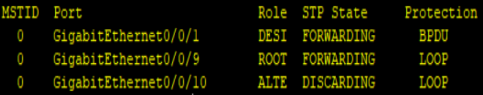

Рисунок 8. Краткая информация LSW5

Рисунок 9. Краткая информация LSW6

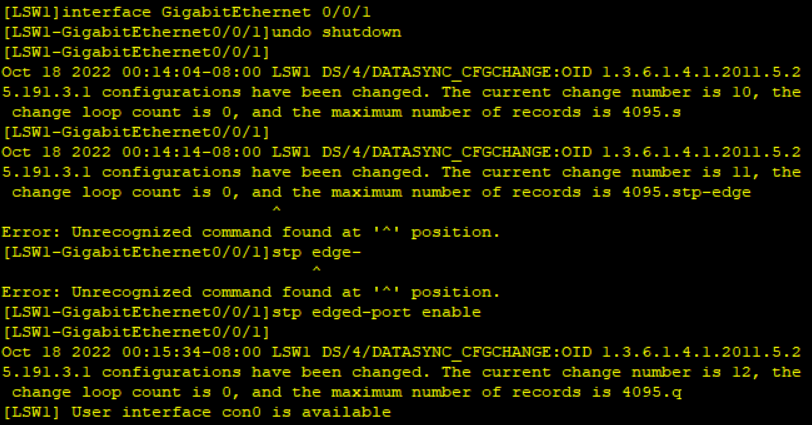

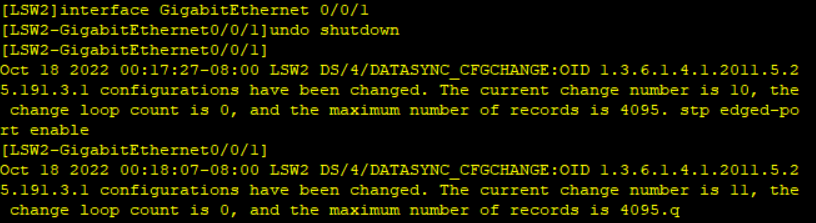

Настройка граничного порта

Настроим порты, подключенные к пользовательским терминалам, как граничные порты. В этом примере интерфейс GigabitEthernet 0/0/1 на S1 и S2 подключается к маршрутизатору и могут быть настроены как граничные порты:

Рисунок 10. LSW1

Рисунок 11. LSW2

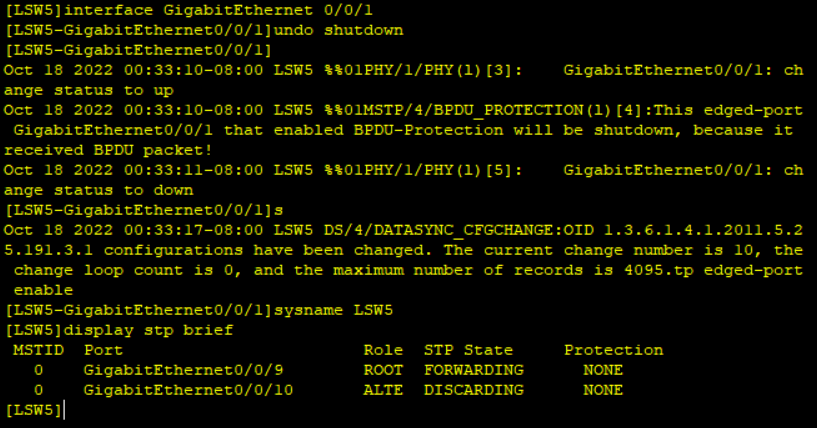

Настройка защиты BPDU

Граничные порты напрямую подсоединены к пользовательским терминалам и не получат BPDUs. Взломщики могут отправить псевдо BPDUs для атаки переключающихся устройств. Если граничные порты получал BPDUs, переключающее устройство настроило граничные порты как неграничные и вызывает новое вычисление отставного дерева. Затем происходит “схлопывание” сети. Защита BPDU может быть использована, чтобы защитить переключающие устройства от атакующих.

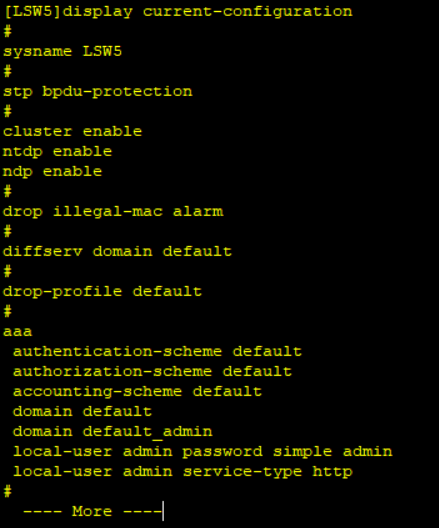

Настраиваем защиту BPDU на S1 и S2:

Рисунок 12. Настройка LSW5

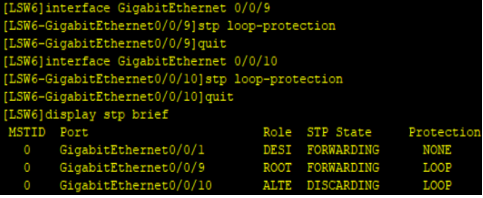

Настройка защиты от петель

Рисунок 13. Настройка LSW6

Рисунок 14. Настройка LSW6

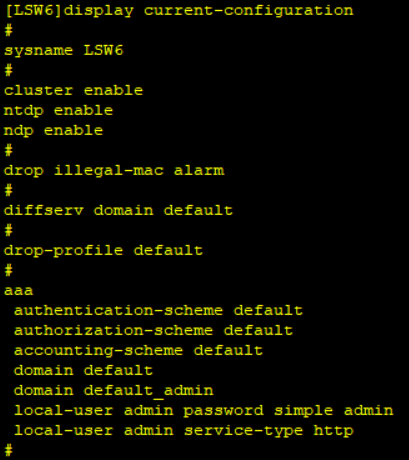

Итоговая конфигурация

Рисунок 15. Итоговая конфигурация LSW5

Рисунок 16. Итоговая конфигурация LSW6

Вывод

В ходе лабораторной работы я изучил протокол RSTP с использованием эмулятора eNSP от компании Huawei.

Контрольные вопросы:

1. Отличием является способ перехода портов в состоянии продвижения и в том, каким образом этот переход влияет на роль порта в топологии.

2. Приоритет устанавливается для определения корневого моста.

3. BPDU-это части протокола связующего дерева (STP). Они позволяют коммутаторам получать информацию друг о друге. Протокол связующего дерева позволяет коммутаторам в избыточной локальной сети обмениваться информацией между собой для правильной работы протокола связующего дерева, поэтому для правильного обмена информацией между протоколом связующего дерева используется блок данных протокола моста (BPDU).