Защита информации в КС / документы / ПЗ_2

.docxПрактическая работа №2 по дисциплине «Защита информации в компьютерных системах»

Тема: Определение уязвимостей и атак информационной безопасности.

Цель работы:

- изучение Методического документа «Методика оценки угроз безопасности информации» (https://fstec.ru/tekhnicheskaya-zashchita-informatsii/dokumenty/114-spetsialnye-normativnye-dokumenty/2170-metodicheskij-dokument-utverzhden-fstek-rossii-5-fevralya-2021)

- формирование навыка работы с сайтом ФСТЭК России (https://fstec.ru/), с угрозами из банка данных угроз ФСТЭК России (https://bdu.fstec.ru/threat), уязвимостями (https://bdu.fstec.ru/vul), с базой атак CAPEC (http://capec.mitre.org/).

Задание 1:

- изучить Методический документ «Методика оценки угроз безопасности информации»;

Задание 2:

- проанализировать уязвимости своего ПК с помощью программы ScanOVAL (https://bdu.fstec.ru/scanoval).

Для начала необходимо установить программу и скачать файл с уязвимостями с сайта ФСТЭК. Переходим по ссылке https://bdu.fstec.ru/scanoval и скачиваем ScanOVAL и базу OVAL-описаний.

После их установки, открываете Руководство пользователя (https://bdu.fstec.ru/files/documents/scanoval_manual.pdf). На странице 7 Руководства описано, как провести анализ вашего ПК.

После проведения анализа уязвимостей, сохраняете отчет в формате HTML.

Задание 3:

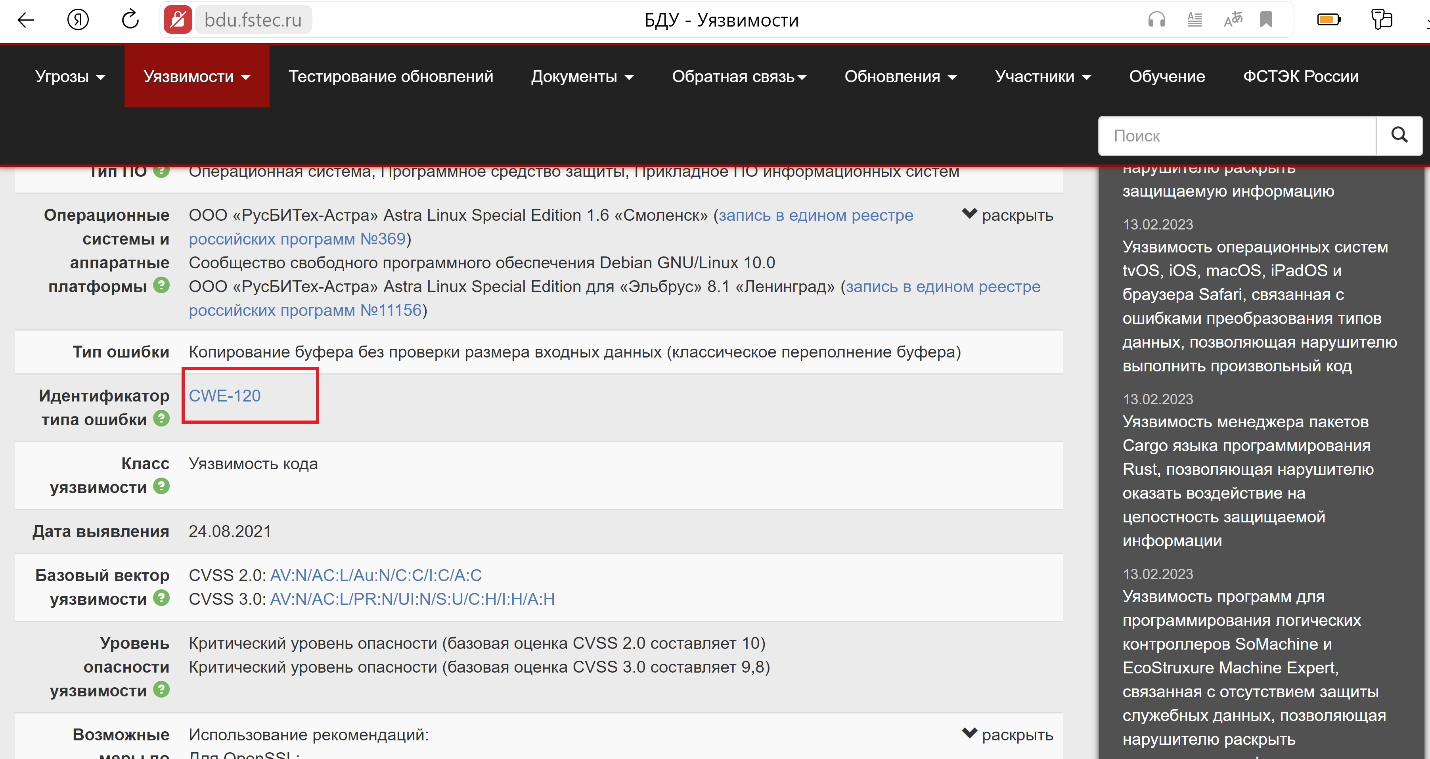

- по идентификатору уязвимости определить идентификатор типа ошибки CWE.

Идентификаторы уязвимостей указаны в полученных отчетах после сканирования, например, «BDU:2021-04570». Для того, чтобы определить идентификатор типа ошибки CWE, переходим по ссылке https://bdu.fstec.ru/vul, в строке поиска находим нужную для нашего ПК уязвимость по ее идентификатору. (Я осуществляю поиск по пяти последним цифрам и нахожу соответствующий год, так будет эффективнее)

В описании уязвимости находите соответствующий раздел с идентификатором типа ошибки (в моем случае он один, может быть несколько):

Задание 4:

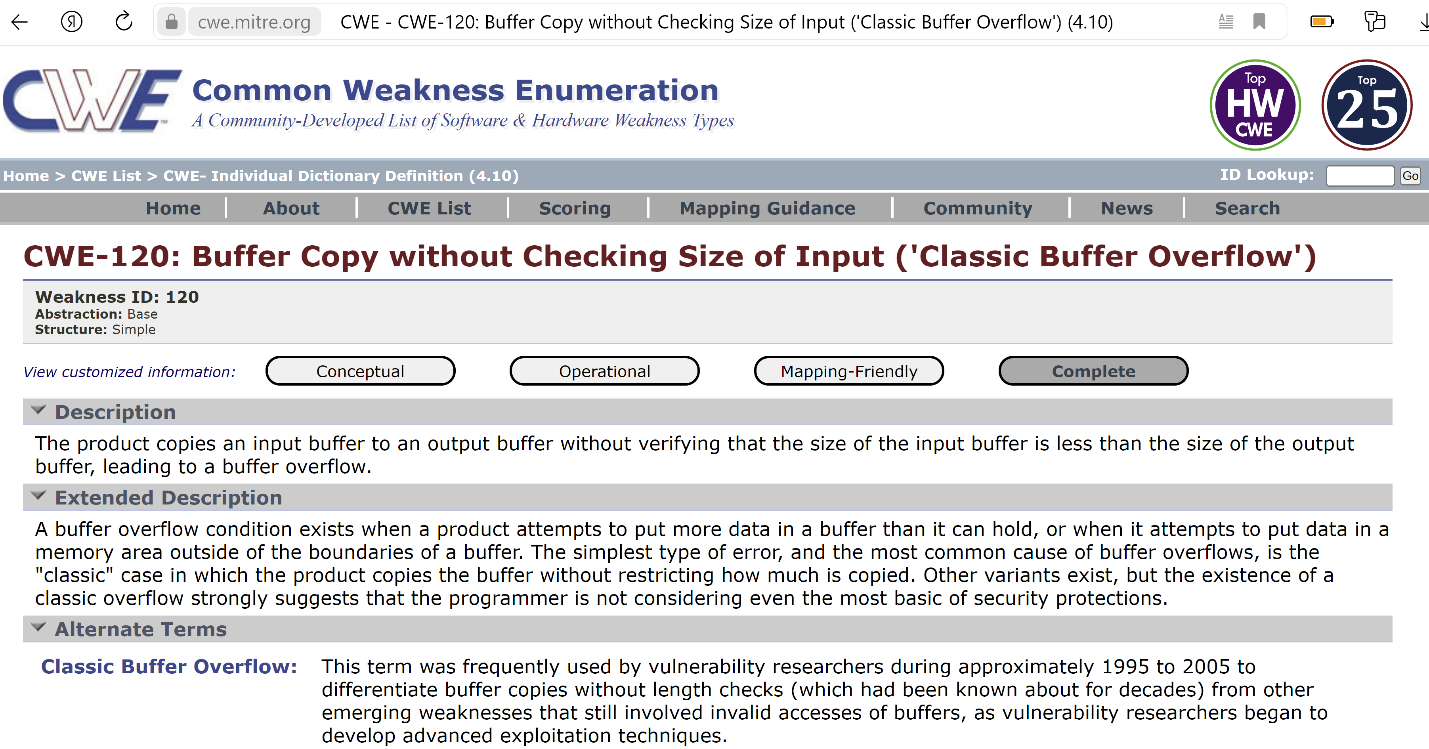

- определить идентификатор CAPEC в разделе «Related Attack Patterns» с помощью идентификатора типа ошибки CWE.

Основная задача работы, определить атаки на ваш ПК, а идентификатор CWE служит некоторым «мостом», который связывает уязвимость и атаку, имеющую идентификатор CAPEC.

Для определения идентификатора CAPEC, кликаем на идентификатор типа ошибки CWE (в моем случае на предыдущем рисунке CWE-120).

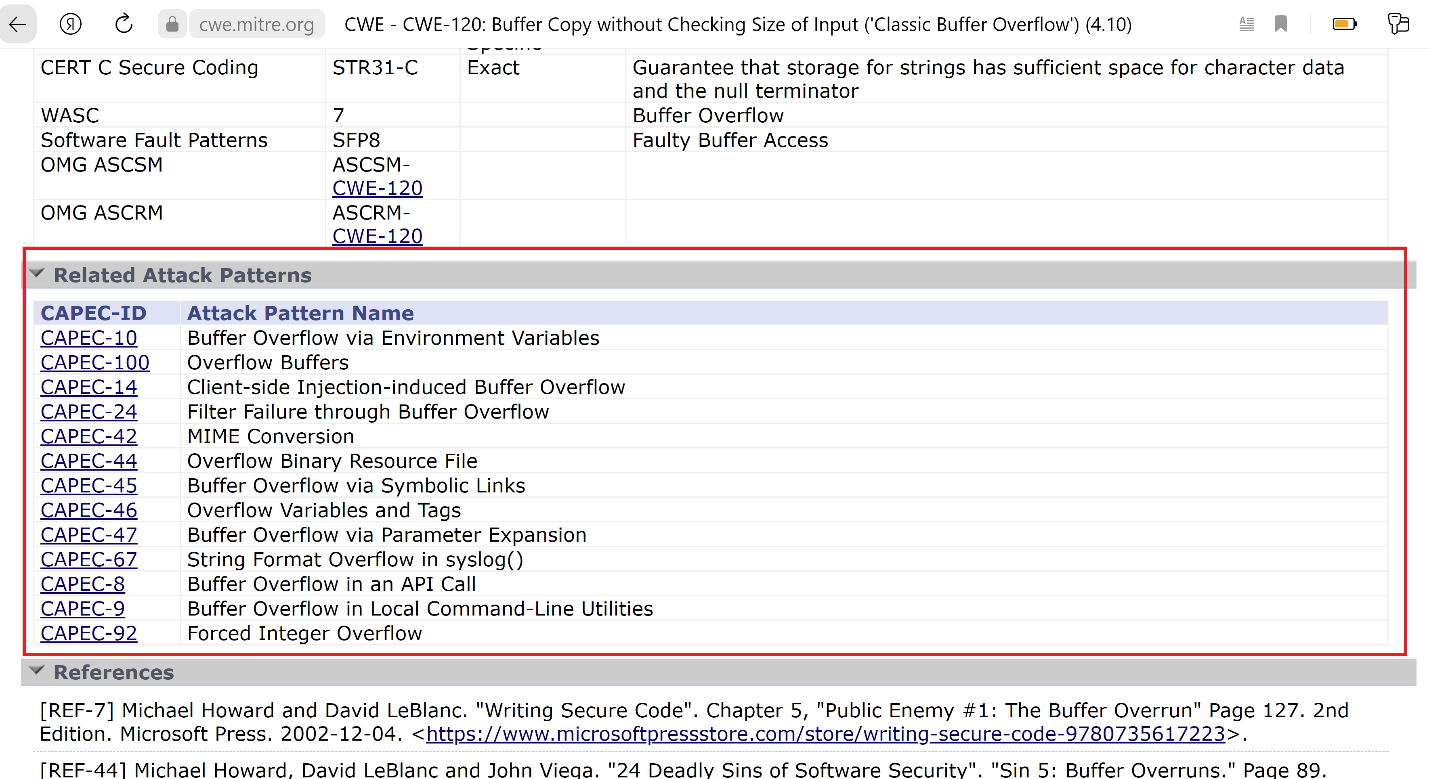

Далее листаем вниз и ищем раздел «Related Attack Patterns». В нем перечислены все идентификаторы CAPEC (они же идентификаторы атак), которые могут быть совершены на ваш ПК.

Задание 5:

- привести описание основных характеристик атаки, в том числе указать вероятность атаки, указанная в разделе «Likelihood Of Attack» на сайте CAPEC (High, Medium, Low). Могут быть без вероятности (No chance) в таблице это также должно быть указано.

Содержание отчета:

Отчет по работе должен содержать титульный лист, таблицу с идентификаторами уязвимостей для анализа, с указанием идентификаторов CWE, CAPEC и их вероятностями возникновения.

Помимо таблицы, указываем описание каждой уязвимости и атак (на русском), которые могут быть на нее совершены.