- •1 Билет

- •1. Операционная система как расширенная виртуальная машина и как система управления ресурсами. Описание, решаемые задачи.

- •Ос как система управления ресурсами

- •21. Физическая структура и особенности fat и ntfs.

- •41. Аутентификация с использованием паролей. Принцип действия, варианты реализации, недостатки.

- •2 Билет

- •2. Типы ресурсов вычислительной системы и особенности управления ими.

- •22. Физическая структура и особенности s5 и ufs.

- •42. Угрозы преодоления парольной защиты. Требования к паролям для увеличения их стойкости.

- •3 Билет

- •3. Критерии эффективности работы операционных систем и классификация операционных систем на основе этих критериев.

- •23. Организация статических и динамических вызовов в операционной системе.

- •43. Аутентификация при помощи физического объекта. Принцип действия, варианты реализации, недостатки.

- •4 Билет

- •4. Функциональные подсистемы операционной системы. Основные задачи, решаемые каждой из подсистем.

- •24. Понятие процесса и потока. Различия в использовании процессов и потоков. Контекст процесса.

- •44. Технология однократного входа (sso – Single Sign-on). Принцип действия, преимущества и недостатки. Применение физического объекта в технологии sso.

- •5 Билет

- •5. Типы ядра операционной системы. Описание и особенности каждого типа.

- •25. Создание и уничтожение процессов и потоков. Дескрипторы процессов и потоков.

- •45. Аутентификация при помощи биометрических систем. Принцип действия, варианты реализации, недостатки.

- •6 Билет

- •6. Подсистема управления памятью. Типы адресов. Виртуальное адресное пространство и его структура. Разделяемая и неразделяемая память.

- •26. Планирование потоков. Стратегии и дисциплины планирования. Состояния потока.

- •46. Методы биометрической аутентификации.

- •7 Билет

- •7.Виртуальная память. Определение, принципы работы, решаемые задачи.

- •27. Алгоритмы планирования потоков, основанные на квантовании.

- •47. Принципы дискреционного управления доступом. Преимущества и недостатки дискреционной модели.

- •8 Билет

- •8. Учёт использования памяти. Описание способов учёта.

- •28. Алгоритмы планирования потоков, основанные на приоритетах.

- •48. Реализация дискреционного механизма управления доступом в Windows и unix-системах.

- •9 Билет

- •9. Страничное распределение памяти. Принцип работы, преобразование адресов.

- •29. Смешанные алгоритмы планирования потоков.

- •49. Принципы мандатного управления доступом. Преимущества и недостатки мандатной модели.

- •10 Билет

- •10.Сегментное распределение памяти. Принцип работы, преобразование адресов.

- •30. Наследование ресурсов. Преимущества и недостатки различных вариантов наследования.

- •50. Основные права доступа к файловым объектам в ос Windows.

- •11 Билет

- •11. Сегментно-страничное распределение памяти. Принцип работы, преобразование адресов.

- •31. Способы межпроцессного обмена сообщениями. Принципы работы именованных и неименованных каналов. Принципы работы сигналов.

- •51. Владелец файла и его возможности. Подходы к назначению владельца файла.

- •12 Билет

- •12. Рабочий набор, его использование для выбора вытесняемой страницы.

- •32. Синхронизация процессов и потоков. Решаемые задачи. Используемые средства. Критические области.

- •52. Классификация субъектов и объектов доступа.

- •13 Билет

- •13. Кэширование данных. Принципы работы. Согласование данных при кэшировании.

- •33. Семафоры, мьютексы.

- •53. Правила наследования прав доступа к иерархическим объектам в ос Windows. Приоритеты правил наследования.

- •14 Билет

- •14. Типы и механизм прерываний. Обработчики прерываний. Приоритезация и маскирование прерываний.

- •34. Тупиковые ситуации. Определение, условия возникновения. Стратегии, используемые относительно взаимоблокировок.

- •54. Способы обеспечения замкнутости программной среды. Достоинства и недостатки этих методов.

- •15 Билет

- •15. Структура и функции подсистемы ввода-вывода. Принципы работы диспетчера ввода-вывода и диспетчера Plug’n’Play.

- •35. Измерение и контроль производительности операционных систем.

- •55. Уровни безопасности и правила политики ограниченного использования программ в ос Windows. Приоритеты использования правил.

- •16 Билет

- •16. Особенности многоуровневого представления драйверов и работы с ними.

- •36. Реестр. Чтение и изменение реестра. Логическая структура реестра. Назначение основных разделов. Физическая структура реестра.

- •56. Способы разграничения доступа к устройствам. Типы прав доступа к устройствам.

- •17 Билет

- •17. Логическая структура файловой системы. Атрибуты файлов и способы их хранения.

- •37. Основные группы механизмов защиты операционных систем; основные функции этих механизмов.

- •57. Белый список устройств и способы его применения.

- •18 Билет

- •18. Физическая структура файловой системы. Кластер. Функции главной загрузочной записи.

- •38. Процедуры идентификации, аутентификации, авторизации. Определение, принцип действия.

- •58. Аудит в операционных системах. Задачи аудита.

- •19 Билет

- •19. Физическая организация файла с использованием перечня номеров кластеров и экстентов.

- •39. Функции аутентификации по контролю доступа при работе с ос и при настройке ос.

- •59.События, подвергаемые аудиту в ос Windows. Данные, фиксируемые при аудите.

- •20 Билет

- •20.Дисковые квоты. Резервное копирование.

- •40. Факторы аутентификации – определение, типы, примеры. Многофакторная аутентификация – определение, примеры.

- •60. Задачи, решаемые с использованием оснастки «Анализ и настройка безопасности» в Windows.

24. Понятие процесса и потока. Различия в использовании процессов и потоков. Контекст процесса.

Процесс - единица работы в ОС, предназначенная для обеспечения многозадачности.

На каждый процесс выделяются:

- собственное адресное пространство в оперативной памяти;

- ресурсы ОС.

Поток – единица работы ОС, предназначенная для обеспечения параллельного выполнения задач в рамках процесса.

Процессорное время распределяется между потоками.

Различия:

Ресурсы, выделяемые потоку: процессорное время

Ресурсы, выделяемые процессу: оперативная память, устройства, файлы, системные объекты

Потоки, запущенные в рамках процесса, получают доступ ко всем его ресурсам. Таким образом, потоки одного процесса используют одни и те же ресурсы.

Особенности использования потоков

Преимущества:

• использование одного адресного пространства в рамках процесса;

• увеличение быстродействия при одновременной работе устройств ввода-вывода и вычислений;

• параллельное выполнение в многопроцессорных системах.

Недостатки:

•усложнение программной модели;

•необходимость учитывать совместное использование ресурсов.

Контекст процесса - информация о текущем состоянии процесса

Статическая часть контекста процесса:

- номер записи в таблице процессов (состояние процесса, приоритет);

- управляющая информация, необходимая ядру только во время выполнения процесса (используемые устройства, файлы, идентификатор пользователя и др.);

- каталог таблиц страниц процесса

Динамическая часть контекста процесса уникальная для каждого потока данного (заменяется при любом переключении потока)::

- стек ядра;

- пользовательский стек.

44. Технология однократного входа (sso – Single Sign-on). Принцип действия, преимущества и недостатки. Применение физического объекта в технологии sso.

Это технология, при одной аутентификации получаешь доступ к бд, в которой хранятся все остальные пароли.

Технология однократного входа подразумевает использование одного пароля для получения доступа ко всем ресурсам.

Реализация:

- Смарт-карты и токены - Технология единого входа использует либо сертификаты, либо пароли, записанные на этих ключах.

- Встроенная аутентификация Windows

Технология SSO

• Для хранения паролей ко всем ресурсам используется дополнительная база.

• Для доступа к хранимым паролям используется мастер-пароль.

• Если мастер-пароля правильно был введён, то аутентификация пользователя при обращении к ресурсам происходит автоматически.

Преимущества:

• пользователю не нужно запоминать несколько паролей, поэтому может быть выбран более стойкий мастер-пароль;

• на аутентификацию пользователь затрачивает меньше времени.

Недостатки:

• необходимо защищать базу для хранения паролей;

• в случае взлома мастер-пароля злоумышленник получает доступ ко всем ресурсам, к которым имеет доступ пользователь.

5 Билет

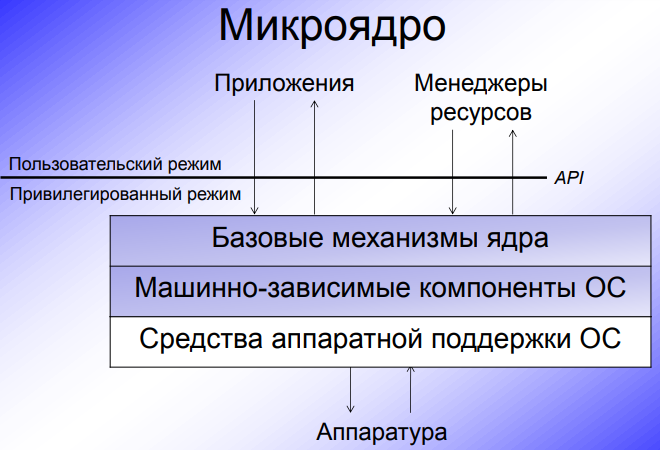

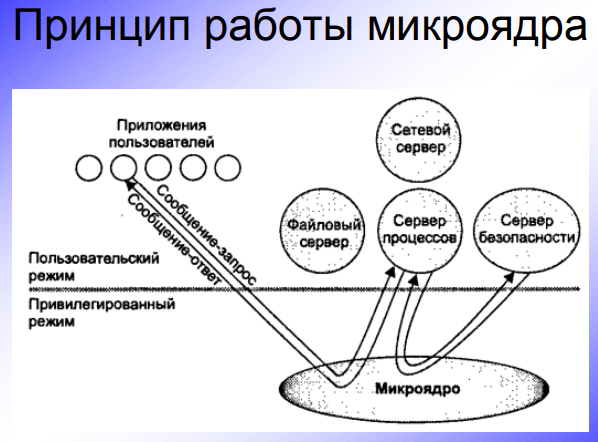

5. Типы ядра операционной системы. Описание и особенности каждого типа.

Монолитное ядро - архитектура ядра, при которой все подсистемы ОС включены в ядро и работают в одном адресном пространстве.

Недостатки – высокие требования к объёму оперативной памяти; усложнение отладки; усложнение добавления новых функций; необходимость перекомпиляции ядра при добавлении новых устройств.

Модульное ядро – усовершенствование монолитных ядер.

Вместо перекомпиляции ядра используется механизм подгрузки модулей ядра, поддерживающих различные устройства. Все модули работают в адресном пространстве ядра.

Микроядро предоставляет небольшой набор системных вызовов, реализующих базовые сервисы операционной системы:

• управление адресным пространством оперативной памяти и виртуальной памяти;

• управление процессами и потоками;

• средства межпроцессорного взаимодействия.

Особенности:

выполняется в привилегированном режиме.

В микроядро входят машинно-зависимые модули и базовые функции ядра. Более высокоуровневые функции являются приложениями.

основана на модели клиент-сервер, при этом микроядро – транспортное средство между клиентскими и серверными приложениями (файловый, сетевой серверы, драйверы).

Преимущества и недостатки микроядерной архитектуры:

Высокая степень переносимости, расширяемости.

Высокая надёжность (исключено влияние различных серверов друг на друга.)

Падение производительности из-за более частого переключения между привилегированным и пользовательским режимами.

Гибридное ядро

Это модифицированные микроядра, позволяющие для ускорения работы запускать модули ОС в пространстве ядра.

Экзоядро – архитектура ядра ОС, предоставляющая лишь функции для межпроцессорного взаимодействия и безопасного выделения и освобождения ресурсов (в т.ч. контроля доступа).

Машинно-зависимые компоненты выносятся в библиотеку пользовательского уровня.

Обеспечивает большую эффективность по сравнению с микроядром за счёт отсутствия необходимости в переключении между процессами при каждом обращении к оборудованию.

Наноядро – ядро выполняет только задачу обработки аппаратных прерываний, генерируемых устройствами компьютера. После обработки прерываний наноядро посылает информацию о результатах обработки вышележащему программному обеспечению при помощи того же механизма прерываний.

Может использоваться для обеспечения переносимости ОС; в качестве гипервизора.