книги хакеры / журнал хакер / 110_Optimized

.pdf

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

>> ХАКЕР

Sun Dec 2 15:31:37 2007 Initialization Sequence

Completed

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

C |

E |

|

|

|||

|

|

X |

|

|

|

|

|||

|

- |

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|||

.PROBUY |

|

|

|

|

|||||

w Click |

to |

|

|

|

|

m |

|||

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

g |

|

|

|

|

|

|

df |

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

|

Подключаемся к VPN-серверу

;Максимальное число одновременно подключенных VPN-пользователей

max-clients 10

;Задаем файл журналирования событий и уровень детализа ции журнала, отображаем не более 20 экземпляров одного сообщения (остальные отбрасываем)

log-append /var/log/openvpn.log verb 3

mute 20

;Пользователь и группа, с правами которых работает демон user _openvpn

group _openvpn

;Эти опции предотвращают доступ к некоторым ресурсам

(например, tun-устройству) при перезапуске демона (реко мендуется применять только при снижении привилегий) persist-key

persist-tun

; Сажаем демона в chroot-окружение chroot /var/empty

Чтобыневбиватьдирективывручную,можновоспользоватьсяпримером конфига,любезнопредоставленнымразработчиками:

# cp /usr/local/share/examples/openvpn/sample-config- files/server.conf /etc/openvpn

Поднимаемвиртуальныйинтерфейсtun0:

#echo "up" > /etc/hostname.tun0

#sh /etc/netstart tun0

ЗапускаемсерверOpenVPNкомандой:

# /usr/local/sbin/openvpn --config \ /etc/openvpn/server.conf

ДляавтоматическойзагрузкиOpenVPNдостаточнопрописатьэтустрочку встартовыйсценарий/etc/rc.local.Например,так:

#vi/etc/rc.local

if [ -x /usr/local/sbin/openvpn ]; then

echo -n ' openvpn'; /usr/local/sbin/openvpn \ --config /etc/openvpn/server.conf

fi

Далеесмотримвлоги,чтобыубедитьсявуспешнойзагрузкенашего демона:

# tail /var/log/openvpn.log

Sun Dec 2 15:31:37 2007 IFCONFIG POOL: base=192.168.3.4 size=62

Чтобыпроверитьсостояниепсевдоустройстватуннелирования,можно воспользоватьсяутилитойifconfig:

# ifconfig tun0

tun0: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1500

groups: tun

inet 192.168.3.1 --> 192.168.3.2 netmask 0xffffffff

ДлякорректнойработысервераOpenVPNнеобходиморазрешитьпрохождениелюбоготрафикачерезинтерфейсOpenVPN,атакжевходящие подключениянавнешнийадрессерверапорт1194/udp:

#vi/etc/pf.conf

pass quick on { lo tun0 $int_if } inet

pass in on $ext_if inet proto udp from any to $ext_if port 1194 keep state

Перезагружаемнаборрулесетовфайрвола:

# pfctl -f /etc/pf.conf

Инсталляция на стороне клиента

Итак, VPN-сервер работает и готов принимать подключения. Развертывание VPN-клиентов для VPN-подключений удаленного доступа состоит из двух действий: установка программы OpenVPN GUI (http://openvpn. se/files/install_packages/openvpn-2.0.9 gui-1.0.3 install.exe) и правка конфигурационного файла client*.ovpn.

C:\ProgramFiles\OpenVPN\config\mycompany_client1.ovpn

;Работаем в режиме клиента client

dev tun

;Указываем IP-адрес и порт VPN-сервера remote 213.167.XX.YY 1194

proto udp resolv-retry infinite nobind

pull comp-lzo persist-key persist-tun verb 3

;Я предпочитаю хранить crt- и key-файлы на флешке ca "f:\\vpn\\mycompany\\ca.crt"

cert "f:\\vpn\\mycompany\\client1.crt" key "f:\\vpn\\mycompany\\client1.key" tls-auth "f:\\mycompany\\ta.key" 1 ns-cert-type server

;Нижеследующие алгоритмы должны совпадать с теми, что заданы на сервере

auth SHA1

cipher AES-256 CBC

;Без этих двух директив Vista-клиенты не смогут получать маршруты от сервера

;route-method exe

;route-delay 2

ТеперьдляподключениякVPN-серверудостаточновтреещелкнуть правойкнопкоймышиназначкескраснымимониторчиками,выбрать конфигmycompany_client1инажатьConnect.

xàêåð 02 /110/ 08 |

159 |

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

E |

|

|

||||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

NOW! |

o |

|||||

|

|

|

|

|

||||||

|

|

|

|

|

|

|||||

w Click |

to BUY |

|

>> ХАКЕР.PRO |

|||||||

|

|

|

|

|

|

m |

||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

n |

e |

|

|||

|

|

|

|

-xcha |

|

|

|

|

|

|

Аутентификационный шлюз на базе pf и authpf

ВBSD-системах,используясвязкупакетногофильтраpfиавторизацион- ногошеллаauthpf,можноконтролироватьдоступклиентов,подключаю- щихсякVPN-службеикорпоративнойсети.Схемаработытакойконструк- циидовольнопроста:пользовательлогинитсяпоssh,и,взависимостиот введенныхданных(имяипароль),насерверевступаютвсилуперсональныеправилафайрвола,вданномслучаеразрешающиепрохождение UDP-пакетовкпорту1194.

Нопреждечемпроизводитьнастройкуauthpf,необходимопереопределитьнекоторыедефолтныезначенияпеременныхдемонаsshd(8).Такмы усложнимпотенциальномузлоумышленникууспешноепроведениеатаки

сцельюперехватаиподменыssh-сессии.

#vi/etc/ssh/sshd_config

#Работаем с использованием протоколов IPv4 и ssh2 AddressFamily inet

Protocol 2

#Ожидаем подключения по всем доступным сетевым интерфейсам

ListenAddress 0.0.0.0

#Запрещаем регистрацию root'а и применение пустых паролей

PermitRootLogin no PermitEmptyPasswords no

#За счет использования протокола ssh2 и этих двух опций усложняем проведение атак типа ARP- и IP-spoofing ClientAliveInterval 15

ClientAliveCountMax 3

#Отключаем DNS-резолвинг

UseDNS no

# Определяем списки контроля доступом

AllowGroups wheel users authpf

Длятогочтобывнесенныеизменениявступиливсилу,необходимодать указаниедемонуперечитатьсвойконфиг:

# kill -HUP 'sed q /var/run/sshd.pid'

Authpf представляет собой псевдооболочку, которая назначается пользователю системы в качестве login shell (примечание:

запись «/usr/sbin/authpf» в файл /etc/shells добавлять не следу-

ет). При авторизации пользователя по ssh к текущим правилам фильтра пакетов с помощью так называемых «якорей» (anchors) будут присоединены правила, указанные в файле /etc/authpf/ authpf.rules или в /etc/authpf/users/$USER. В добавляемых пра-

вилах допускается использование зарезервированных макросов $user_id и $user_ip, за счет которых будет происходить автоматическая подстановка имени и IP-адреса подключившегося пользователя (значения макросов считываются из переменных окружения ssh автоматически).

Вконецфайлаlogin.conf(5)заносимсведенияоновомклассеauthpf,пользователикотороговкачествестандартногошеллабудутполучатьauthpf:

#vi/etc/login.conf authpf:\

:shell=/usr/sbin/authpf:\ :tc=default:

Спомощьюштатнойутилитыcap_mkdb(8)обновляемхэшированную базуданных/etc/login.conf.db:

#cap_mkdb /etc/login.conf

Мынебудемпереопределятьумолчальныезначениядирективanchorи table,поэтомуфайлauthpf.confоставляемпустым:

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

# echo -n > /etc/authpf/authpf.conf

Подготавливаемприветственноесообщениеauthpf.message(аналог

/etc/motd):

#vi/etc/authpf/authpf.message

This service is for authorised VPN-clients only. Please play nice.

Создаемновогопользователя,которыйпринадлежитклассуauthpf,входитвгруппуauthpfивкачествеоболочкиполучает/usr/sbin/authpf:

#useradd -m -c 'authpf vpn user' -g authpf -L authpf \ -s /usr/sbin/authpf client1

#passwd client1

Рисуемправилофайрвола,разрешающеепользователюclient1доступк серверуOpenVPN:

#mkdir -p /etc/authpf/users/client1

#vi/etc/authpf/users/client1/authpf.rules

pass in log quick on fxp0 inet proto udp from $user_ip to fxp0 port 1194 keep state

Теперьдляподключениямеханизмаякорейдобавимследующиезаписив pf.conf(5):

#vi/etc/pf.conf

nat-anchor "authpf/*" rdr-anchor "authpf/*" binat-anchor "authpf/*"

...

pass in log on $ext_if inet proto tcp to fxp0 port \ ssh keep state

...

anchor "authpf/*"

Иперезагрузимнаборрулесетовфайрвола:

#pfctl -f /etc/pf.conf

Насторонеклиентаоткрываемлюбойssh-клиент,напримерPuttyили SecureCRT.Создаемновуюсессию,указываемIP-адрессервераиимя пользователя.Есливсенастроеноправильно,послеуспешнойавторизацииправилафайрволанасервередляэтогопользователяизменятся,ион получитдоступкVPN-службе.

f:\vpn\putty> plink.exe -pw mypassword client1@213.167. XX.YY

Hello client1. You are authenticated from host "77.41. XX.YY"

This service is for authorised VPN-clients only. Please play nice.

Ачтобыпостоянноневводитьпароль,можнонастроитьаутентификацию набазепубличногоключа.

Эндшпиль

Этастатьявключаетполныйнаборпошаговыхдействий,необходимыхдля внедрениябазовогоVPN-решенияудаленногодоступаприиспользовании BSD-системывкачествеVPN-сервераиWinXP/VistaвкачествеVPN-клиента. Развернувв3-4компанияхподобнуюконфигурацию,тысможешьехатьв Египетгретьпяткинеспустымикредиткойикошельком.Удачи.z

160 |

xàêåð 02 /110/ 08 |

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

E |

|

|

|

|

|||

|

|

X |

|

|

|

|

|

|

|||

|

- |

|

|

|

|

d |

|

|

|

||

|

F |

|

|

|

|

|

t |

|

|

|

|

|

D |

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

P |

|

|

|

|

|

|

|

o |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

ТребуютсяNOW! |

курьеры! Достойные условия. |

||||||

|

|

|

|

BUY |

|

|

|

|

|

молодой коллектив. |

|

|

|

|

|

Классныйto |

|||||||

w |

ClickЗвоните:m |

+7 (495) 780 88 25 |

|||||||||

w |

|

|

|

|

|

|

|

|

|

|

|

|

w |

. |

|

|

|

|

|

o |

|

|

|

|

|

|

|

|

|

|

.c |

|

|

|

|

|

|

p |

|

или-xchaпишите: sales@gamepost.ru |

|||||||

|

|

|

|

|

g |

|

|

|

|||

|

|

|

df |

n |

e |

|

|

|

|||

|

|

|

|

|

|

|

|

||||

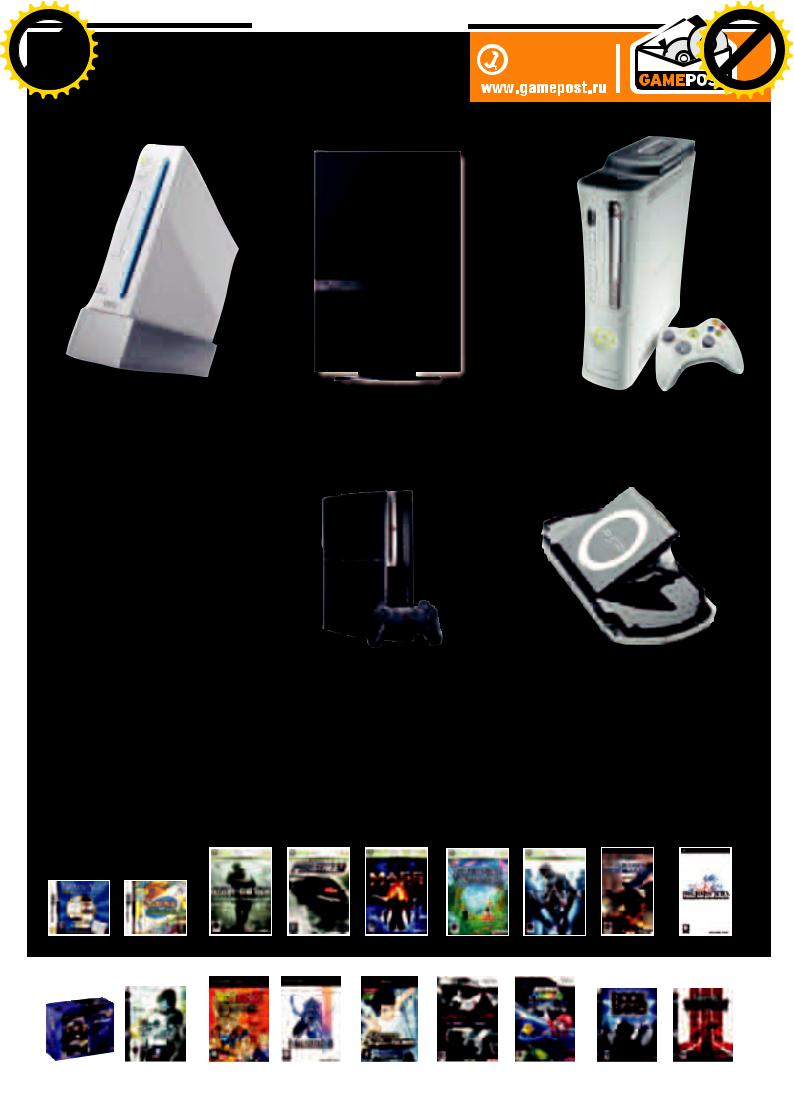

Телефон:

(495) 780-8825

Все цены действительны на момент публикации рекламы

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Nintendo Wii

9984 р.

НЕ СКУЧАЙ! ДОМА И В ДОРОГЕ

ИГРАЙ!

Покупку можно оплатить

Покупку можно оплатить

электронными деньгами

|

|

|

|

|

|

|

|

|

|

|

|

|

Pokemon Ranger |

|

Call of Duty 4: |

|

|

Brain Age 2 |

|

|

|||

|

|

|

|

Modern Warfare |

|

1300 р. |

1430 р. |

|

1482 р. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

PlayStation 2 Slim |

Xbox 360 Premium |

4810 р. |

13780 р. |

PlayStation 3 (40Gb) |

|

PSP Slim & Lite |

||||||||||||

|

15990 р. |

|

7800 р. |

|||||||||||

|

Возможность доставки |

|

Специальная цена на прис- |

|||||||||||

|

|

|||||||||||||

|

||||||||||||||

|

в день заказа |

|

тавки при покупке 3-х игр |

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Need for Speed Pro |

Mass Effect |

Eternal Sonata |

Assassin’s Creed |

Warhammer |

Final Fantasy Tactics: |

||||||

Street (русская версия) |

(region free) |

|

|

|

|

40,000: Squad |

The War of The Lions (PAL) |

||||

|

2210 р. |

2080 р. |

1950 р. |

2210 р. |

Command |

|

1560 р. |

||||

|

|

|

|

|

|

|

|

1300 р. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Time Crisis 4 with Guncon 3

2990 р.

Tom Clancy’s Ghost Recon |

Dragon Ball Z: |

Final Fantasy XII |

Dancing Stage |

Resident Evil: The |

Super Mario Galaxy |

Rock Band (US) |

Unreal Tournament III |

Advanced Warfighter 2 (PAL) Budokai 2 |

|

Supernova |

Umbrella Chronicles |

|

|

(US) |

|

2028 р. |

1300 р. |

1560 р. |

1170 р. |

1820 р. |

1924 р. |

2132 р. |

2132 р. |

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

08)февраль02( x

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

110