книги хакеры / журнал хакер / 167_Optimized

.pdf

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|||

|

|

|

C |

|

E |

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|||||||

|

|

X |

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

|||||||

|

- |

|

|

|

|

|

|

d |

|

|

- |

|

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

|

|

i |

|

|

F |

|

|

|

|

|

|

|

|

i |

|

||

|

|

|

|

|

|

|

|

|

t |

|

|

|

|

|

|

|

|

|

|

t |

|

||||

P |

D |

|

|

|

|

|

|

|

|

|

o |

P |

D |

|

|

|

|

|

|

|

|

|

o |

||

|

|

|

|

NOW! |

r |

|

|

|

|

|

NOW! |

r |

|||||||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

|

BUY |

|

|

|||||||||

|

|

|

|

to |

|

|

|

|

|

|

|

|

|

|

|

|

to |

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

w |

|

|

|

|

|

|

|

|

|

|

m |

w |

|

|

|

|

|

|

|

|

|

|

m |

||

w Click |

|

|

|

|

|

|

|

o |

Сторожевой 7-го уровняw Click |

|

|

|

|

|

|

o |

|||||||||

|

w |

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

|

|||

|

. |

|

|

|

|

|

|

|

.c |

|

|

. |

|

|

|

|

|

|

|

.c |

|

||||

|

|

p |

df |

|

|

|

|

|

e |

|

|

|

p |

df |

|

|

|

|

e |

|

|||||

|

|

|

|

|

|

g |

|

|

|

|

|

|

|

|

g |

|

|

|

|||||||

|

|

|

|

|

n |

|

|

|

|

|

|

|

|

|

n |

|

|

|

|

||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

ПОЯВЛЕНИЕОБЛАЧНЫХ |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

МЕТОДЫОБХОДАWAF |

СЕРВИСОВ ПРИВЕЛО |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

НесмотрянаточтоWAF’ывполнеспособнызащититьотбольшинства |

К НЕОБХОДИМОСТИ СОЗДАНИЯ |

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

НОВОГО КЛАССА |

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

целевыхатак,онидалеконеидеальны,иподготовленныйзлоумыш- |

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

ленниквполнеспособенобойтитакойбастион.Создатьидеальный |

ПРОДУКТОВ — DWAF |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

наборрулесетов,описывающихвсеатаки,довольносложно,аHTTP- |

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

запросымогутприниматьбольшоеколичествоформ.Поэтомучасто |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

причинойобходаWAFстановятсясамиправила,длячегодостаточно |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

чутьизменитьзапрос,закодировавегочастьилидобавивнесуще- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

ственныесимволы.Одинизпростыхиэффективныхметодовполучил |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

названиеHTTPParameterPollution(goo.gl/ydwh0).Идеязаключается |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

всмешиваниипараметровзапроса,когдапододнимпараметромпере- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

даетсянесколькозначений.Так,следующийзапросбудетблокирован |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

большинствомWAF: |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

http://www.example.com/search.aspx?q=select |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

name,password from users |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

Ностоитегонемногоизменить,ионпройдет: |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

http://www.example.com/search.aspx?q=select |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

name&q=password from users |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

Одинизвариантоватаки—использоватьвзапросекомментарии |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

/*…*/,которыеигнорируютсядвижком,нопопадаютвSQL-запрос, |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

позволяяпровестиполноценнуюSQL-инъекцию.Естьидругиеметоды |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

обходаWAF,втомчислеинаправленныенасамWAF.Конечно,разработ- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

чикитакихфайеровнестоятнаместеиобновляютсвоиправила,новсех |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

вариантовнепредусмотришь. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

FortiWebWebApplicationSecurityпредставленсериейизчетырехустройств |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

позволяющие определить DOS-атаки, XSS-атаки, SQL injection, пе- |

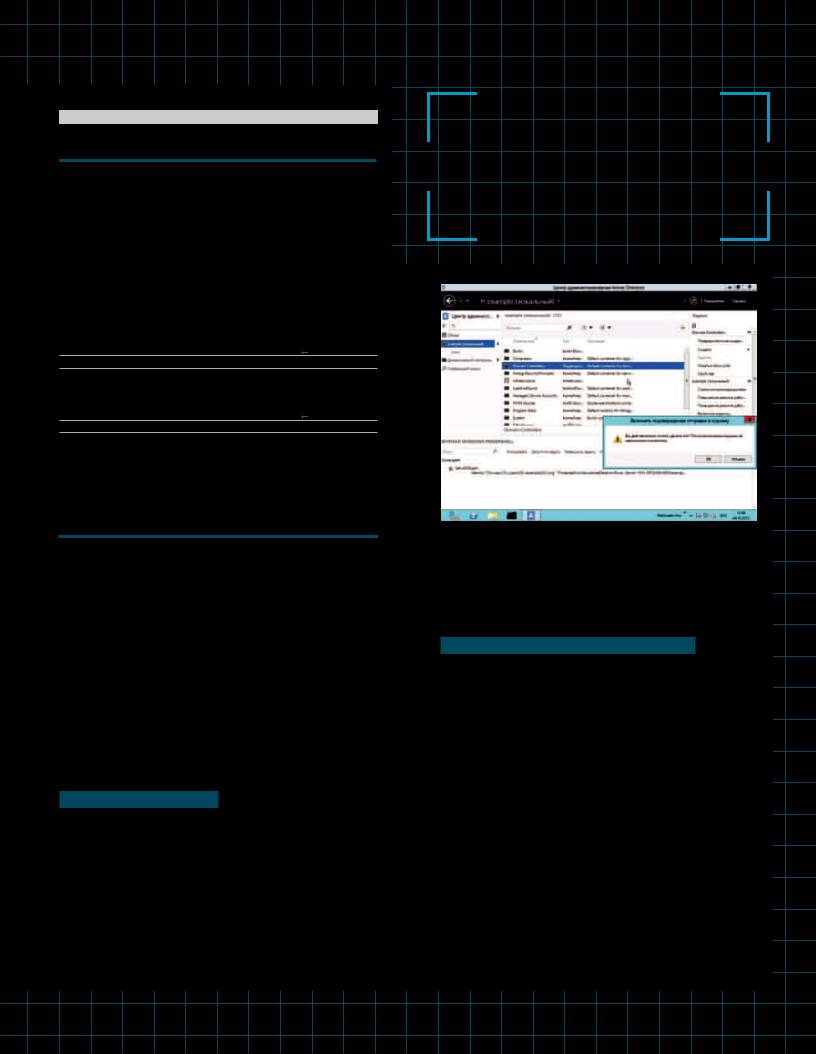

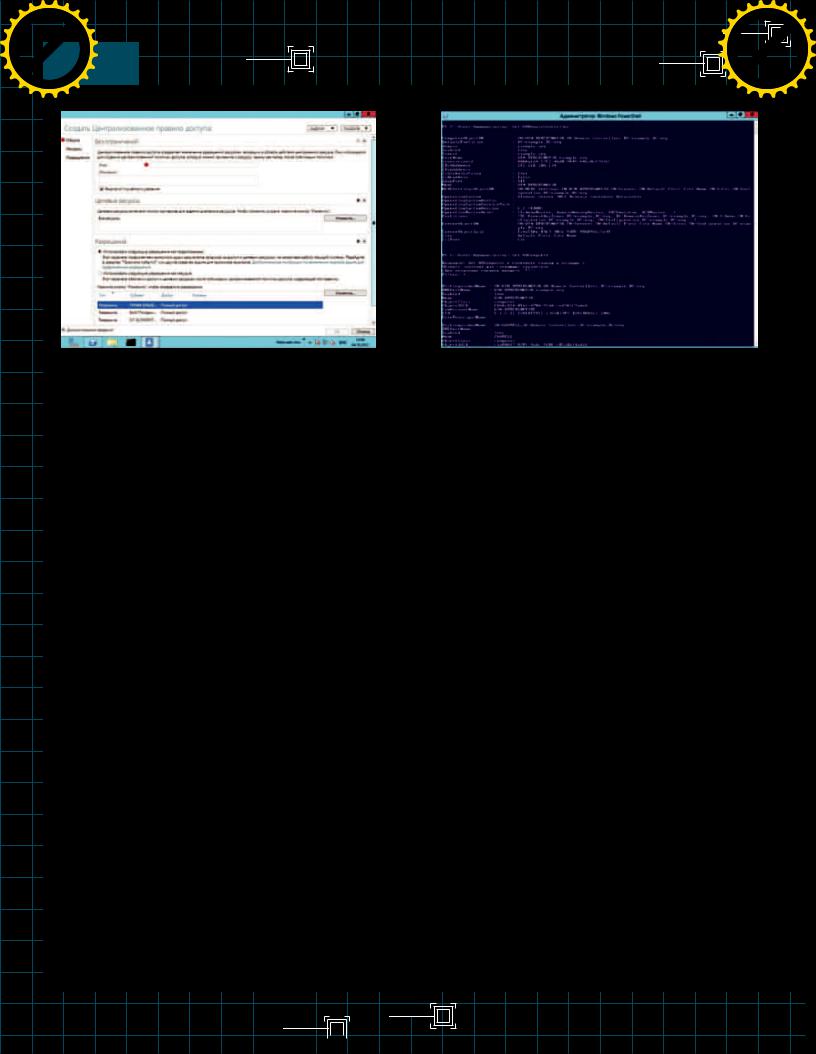

Кроме блокировки в правилах, можно выполнять определенную |

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

реполнения буфера, попытку подбора паролей. Все заблокирован- |

команду. Чтобы не контролировать весь трафик, предусмотрен |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

ные запросы автоматически регистрируются для их последующего |

список белых IP. Настраивается все правкой параметров в девяти |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

анализа. При необходимости можно активировать журналирование |

конфигах (параметров внутри немного, и они понятны). Мониторинг |

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

разрешенных запросов (полезно на этапе первоначальной на- |

подключений ведется в веб-консоли. |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

стройки). Кроме того, WebKnight может использоваться для отлова |

CITRIX NETSCALER APPLICATION FIREWALL |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

HTTP-ошибок веб-сервера, которые помогают не только опре- |

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

делить начало атак, но и выявить ошибки выполнения скриптов |

Компания Citrix, в арсенале которой имеются веб-приложения |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

и битые ссылки. Возможна блокировка URL, содержащих ссылки |

и средства для организации облачных сервисов, предлагает |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

для загрузки определенных типов файлов. Запросы и заголовки |

свой вариант защиты — NetScaler Application Firewall (NAF, goo. |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

могут проверяться на соответствие RFC. |

gl/zTZon). Продукт предлагается в виде отдельного устройства |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

Установка WebKnight не сложнее установки любой программы |

или виртуальной машины (NetScaler VPX) для работы в XenServer, |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

Windows, возможно удаленное развертывание. В поставку входит |

Hyper-V или VMware. В основе лежит аппаратная платформа Citrix |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

анализатор журналов и конфигуратор. Управление производится |

NetScaler MPX, поддерживающая ускорение работы приложений |

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

при помощи понятного GUI. Перезагрузка веб-сервера не требу- |

и балансировку нагрузки. Линейка содержит несколько решений, |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

ется. Аналогично на лету подхватываются все новые изменения |

обеспечивающих скорость от 10 Мб/с до нескольких гигабайт в се- |

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

(пересчитываются раз в одну минуту). |

кунду, что позволяет выбрать наиболее подходящее для конкрет- |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

GUARDIAN@JUMPERZ.NET |

ного предприятия. Появление NAF в сети полностью прозрачно |

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

и не требует перестройки существующей инфраструктуры. Трафик |

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

Guardian@JUMPERZ.NET (guardian.jumperz.net) — еще один WAF |

анализируется в обоих направлениях, поддерживается SSL. Сразу |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

c открытым исходным кодом (GNU GPL), работающий как обратный |

после установки NAF задействует для проверки трафика сигна- |

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

прокси. Написан на Java и функционирует как отдельное прило- |

туры известных атак, определяет характер приложения и выдает |

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

жение, не связанное с конкретным сервером. В процессе работы |

рекомендации по усилению политик безопасности. В решении |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

анализирует входящие и исходящие HTTP/HTTPS-соединения, |

используется модель защиты под названием Positive Security |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

сравнивая проходящие данные с набором предопределенных |

Model, которая разрешает доступ только к корректно работающим |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

правил. Если они совпадут, соединение разрывается. Плагинная |

приложениям без необходимости постоянного обновления сигна- |

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

система позволяет нарастить функциональность. В поставку вклю- |

тур. Если поведение веб-приложения выходит за принятые рамки, |

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

чены десять плагинов, анализирующих определенный тип трафи- |

такие действия автоматически считаются потенциально опасными |

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

ка. Контроль исходящего трафика позволяет отслеживать ответы |

и блокируются. Кроме «стандартных» атак типа CSS, SQL Injection, |

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

сервера, обнаруживать искажения страниц, утечку информации |

переполнения буфера, поддерживается расширенный контроль |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

и прочее. Правила представляют собой набор регулярных выра- |

и защита XML: проверка схемы и контроль формата для пра- |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

жений, причем одно правило может включать паттерны из других. |

вильности проверки данных, проверка прикрепленных файлов |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

ХАКЕР 12 /167/ 2012 |

|

129 |

|

|

|

|

|

|

|

|

|||||||||

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

C |

|

E |

|

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

X |

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

|

|

- |

|

|

|

|

|

d |

|

|||

|

F |

|

|

|

|

|

|

i |

|

|

|

F |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

t |

|

|

|

|

|

|

|

|

|

|

t |

|

|||

P |

D |

|

|

|

|

|

|

|

o |

|

|

P |

D F16 |

|

|

|

|

|

o |

|||

|

|

|

NOW! |

r |

|

|

|

NOW! |

r |

|||||||||||||

|

|

|

|

BUY |

|

F16 |

|

18.9:032 |

BUY |

|

|

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

to |

SYN/ACKm |

F16 |

|

|

|

to |

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

w |

|

|

|

18.9:032 |

|

w |

|

|

|

|

|

|

|

|

m |

|||||||

w Click |

|

|

18.9:032 |

w Click |

|

|

|

|

|

.co |

||||||||||||

|

w. |

|

|

|

|

|

|

.co |

|

|

w. |

|

|

|

|

|

|

|

||||

|

p |

df |

|

|

|

|

e |

|

|

|

|

p |

df |

|

|

|

|

e |

|

|||

|

|

|

|

g |

|

|

|

|

|

|

|

|

g |

|

|

|

||||||

|

|

|

|

n |

|

|

|

|

|

|

|

|

|

n |

|

|

|

|

||||

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

КонсольмониторингаGuardian@JUMPERZ.NET НастройкабазыAQTRONIXWebKnight

и другие. Также обеспечивается защита от кражи конфиденциаль- |

WAF, представляющих собой WAF, реализованные в виде сервиса, |

|||||||||

ной информации. Поддерживается сжатие, кеширование, L4—L7 |

|

|

dWAF имеют принципиально другую архитектуру, где монолитное |

|||||||

балансировка нагрузки, протоколы динамической маршрутизации |

решение заменено модулями, которые устанавливаются на класте- |

|||||||||

и многие другие функции. Продукт сертифицирован ICSA. Управле- |

рах и VM, управление ведется из единой консоли. |

|

|

|

||||||

ние производится при помощи понятной веб-консоли. |

|

|

Примером dWAF может служить Riverbed Stingray Application |

|||||||

|

|

|

|

|

Firewall (goo.gl/1wRZ5), состоящий из трех модулей: Decider |

|||||

STINGRAY APPLICATION FIREWALL |

|

|

|

|

||||||

|

|

|

Modules (применяет политики, устанавливается на кластер), |

|||||||

Появление облачных сервисов привело к |

необходимости создания |

Enforcer Plugins (пересылка трафика, идущего на веб-сервер, |

||||||||

абсолютно нового класса продуктов — dWAF (Distributed WAF). |

|

|

на Decider Modules) и сервера администрирования, обеспечиваю- |

|||||||

Такие решения призваны обеспечить защиту веб-приложений |

|

|

щего управление политиками. Поддерживается блокировка всех |

|||||||

в распределенной среде, ведь на одном сервере сегодня может |

|

|

известных и неизвестных видов атак при помощи обновляемых |

|||||||

работать несколько сотен виртуальных машин, которые поддержи- |

правил, интеллектуальное обучение, аудит конфигурации и откат. |

|||||||||

вают функционирование несколько тысяч веб-сайтов. Настраивать |

Предусмотрен запуск части правил в режиме обнаружения без бло- |

|||||||||

персонально для каждого веб-сайта WAF проблематично, да и не- |

кировки трафика, режим эксперта для тонкой подстройки политик. |

|||||||||

целесообразно, ведь VM могут переезжать с хоста на хост. Управ- |

|

|

Реализованы и такие специфические функции, как SSO, безопас- |

|||||||

лять таким количеством WAF будет неудобно. В отличие от Cloud |

|

|

ное управление сессиями, URL-encryption. z |

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

INFO |

|

|

|

ОПЕНСОРСНЫЕWAFMODSECURITYИIRONBEE |

|

КонсорциумWASC |

||||||||

(WebApplication |

||||||||||

|

|

|

|

|

|

|

SecurityConsortium, |

|||

|

|

|

|

|

|

|

webappsec.org)— |

|||

|

|

|

|

|

|

|

некоммерческаяор- |

|||

Популярный WAF, созданный Иваном Ристиком в 2003 году, |

сервера Apache, предназначенный для защиты собственно |

ганизация,взадачи |

||||||||

распространяется с исходным кодом по условиям ASLv2. |

веб-сервера, или как реверс-прокси. Но затем была создана |

которойвходитсбор |

||||||||

информациипобез- |

||||||||||

Использование ModSecurity (modsecurity.org) прозрачно, |

автономная версия ModSecurity, которую можно использовать |

|||||||||

опасностивеб- |

||||||||||

установка не требует изменения настройки сервисов и сетевой |

для защиты любого веб-приложения. Недавно анонсированы |

приложений,обмен |

||||||||

топологии. Трафик проверяется на основе правил, которые |

плагины, поддерживающие IIS и nginx. И хотя они находятся |

этойинформацией, |

||||||||

атакжеразработка |

||||||||||

описываются при помощи гибкого языка. В настоящее |

в состоянии тестирования, плагины вполне пригодны |

соответствующих |

||||||||

время проект предлагает как бесплатные Core Rules (CRS), |

к использованию. Также за время своего развития проект |

рекомендаций. |

||||||||

|

|

|

||||||||

так и коммерческие правила, разрабатываемые Trustwave |

оброс разработанными третьими лицами инструментами, |

|

|

|

||||||

SpiderLabs (www.trustwave.com/spiderlabs). Правила CRS |

которые упрощают редактирование правил, анализ логов |

WWW |

|

|||||||

разрабатываются под руководством OWASP (owasp.org) |

и аудит. |

|

|

Методикате- |

||||||

и реализуют общую защиту веб-сервисов, обеспечивая |

Проект IronBee (ironbee.com), созданный тем же Иваном |

|||||||||

стированияWAF |

||||||||||

контроль HTTP-заголовков, выявляя аномальность |

Ристиком, впервые был представлен почти два года назад |

отWebApplication |

||||||||

и соответствие требованиям, обнаруживают попытки |

на конференции RSA в Сан-Франциско. Идея проекта проста: |

SecurityConsortium: |

||||||||

webappsec.org/ |

||||||||||

сканирования, обращения к бэкдорам. Правила периодически |

используя опыт, накопленный при разработке ModSecurity, |

projects/wafec. |

||||||||

можно обновлять через сервис Rules Subscription Service. |

создать новый продукт, лишенный отдельных недостатков |

|

|

|

||||||

Возможна проверка файлов при помощи ClamAV. Синтаксис |

прародителя (в первую очередь привязку к Apache), а также |

|

|

|

||||||

понятен, и при обнаружении проблемного места создать |

обладающий полноценной модульной поддержкой. Ядро |

|

|

|

||||||

новое правило, блокирующее уязвимость, очень легко. |

продукта использует библиотеку libhtp, обеспечивающую |

|

|

|

||||||

Именно поэтому ModSecurity идеально подходит для защиты |

парсинг HTTP (в настоящее время лицензия libhtp изменена |

|

|

|

||||||

веб-сервисов от известных и неизвестных атак. Изначально |

на BSD). Модули сбора данных и взаимодействия с хостом |

|

|

|

||||||

предусматривалось устанавливать его как модуль веб- |

разделены. |

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

130 |

|

|

|

F16 |

|

|

ХАКЕР 12 /167/ 2012 |

|||

|

|

|

|

|

||||||

|

|

F16 |

18.9:032 |

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|||

18.9:032

-IncludeDeletedObjects | Restore-ADObject

-IncludeDeletedObjects | Restore-ADObject

–Target

–Target  -IncludeManagementTools

-IncludeManagementTools

-CreateDNSDelegation -DomainMode Win8

-CreateDNSDelegation -DomainMode Win8  -ForestMode Win8

-ForestMode Win8 | ft Hostname,Site

| ft Hostname,Site